AWS IoT Greengrass Version 1 est entré dans la phase de durée de vie prolongée le 30 juin 2023. Pour plus d'informations, consultez la politique de AWS IoT Greengrass V1 maintenance. Après cette date, AWS IoT Greengrass V1 ne publiera pas de mises à jour fournissant des fonctionnalités, des améliorations, des corrections de bogues ou des correctifs de sécurité. Les appareils qui fonctionnent AWS IoT Greengrass V1 sous tension ne seront pas perturbés et continueront à fonctionner et à se connecter au cloud. Nous vous recommandons vivement de migrer vers AWS IoT Greengrass Version 2, qui ajoute de nouvelles fonctionnalités importantes et prend en charge des plateformes supplémentaires.

Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Commencer avec AWS IoT Greengrass

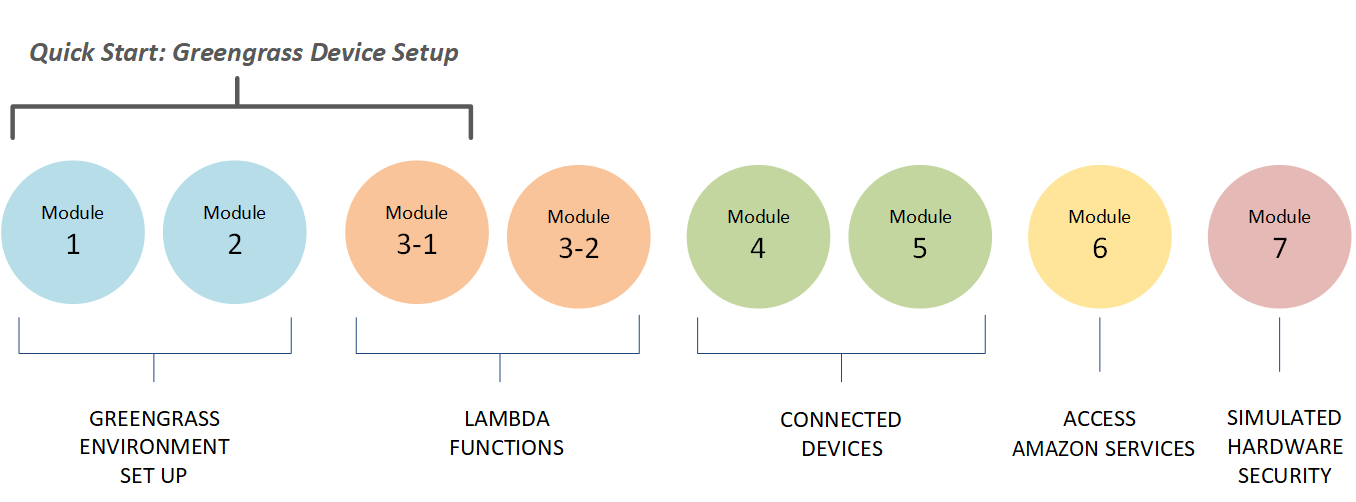

Ce didacticiel de mise en route comprend plusieurs modules conçus pour vous montrer AWS IoT Greengrass les bases et vous aider à commencer à utiliser AWS IoT Greengrass. Ce didacticiel couvre des concepts fondamentaux, notamment :

-

Configuration des AWS IoT Greengrass cœurs et des groupes.

-

Le processus de déploiement pour exécuter AWS Lambda des fonctions en périphérie.

-

Connecter AWS IoT des appareils, appelés appareils clients, au AWS IoT Greengrass cœur.

-

Création d'abonnements pour permettre la communication MQTT entre les fonctions Lambda locales, les appareils clients et. AWS IoT

Choisissez comment commencer avec AWS IoT Greengrass

Vous pouvez choisir comment utiliser ce didacticiel pour configurer votre appareil principal (noyau) :

-

Exécutez la configuration de l'appareil Greengrass sur votre appareil principal, ce qui vous permet de passer de l'installation des AWS IoT Greengrass dépendances au test d'une fonction Lambda Hello World en quelques minutes. Ce script reproduit les étapes du Module 1 au Module 3-1.

- ou -

-

Parcourez les étapes du Module 1 au Module 3-1 pour examiner de plus près les exigences et les processus de Greengrass. Ces étapes permettent de configurer votre appareil principal, de créer et de configurer un groupe Greengrass contenant une fonction Lambda Hello World et de déployer votre groupe Greengrass. Généralement, cela prend une heure ou deux heures.

- Quick Start

-

La section Configuration de l'appareil Greengrass permet de configurer votre appareil principal et les ressources Greengrass. Le script :

-

Installe les AWS IoT Greengrass dépendances.

-

Télécharge le certificat d'autorité de certification (CA) racine, ainsi que le certificat et les clés de l'appareil principal.

-

Télécharge, installe et configure le logiciel AWS IoT Greengrass Core sur votre appareil.

-

Démarre le processus de démon Greengrass sur l'appareil principal (noyau).

-

Crée ou met à jour le rôle de service Greengrass, si nécessaire.

-

Crée un groupe Greengrass et un appareil principal Greengrass.

-

(Facultatif) Crée une fonction Lambda Hello World, un abonnement et une configuration de journalisation locale.

-

(Facultatif) Déploie le groupe Greengrass.

-

- Modules 1 et 2

-

LeModule 1 et le Module 2 décrivent comment configurer votre environnement. (Ou utilisez la section Configuration de l'appareil Greengrass pour que ces modules soient exécutés pour vous.)

-

Configurer votre appareil principal pour Greengrass.

-

Exécuter le script de vérification des dépendances.

-

Créer un groupe Greengrass et un noyau Greengrass.

-

Téléchargez et installez le dernier logiciel AWS IoT Greengrass Core à partir d'un fichier tar.gz.

-

Démarrer le processus de démon Greengrass sur le noyau.

Note

AWS IoT Greengrass fournit également d'autres options pour installer le logiciel de AWS IoT Greengrass base, y compris les

aptinstallations sur les plateformes Debian prises en charge. Pour de plus amples informations, veuillez consulter Installation du logiciel AWS IoT Greengrass Core. -

- Modules 3-1 et 3-2

-

Les modules 3-1 et 3-2 décrivent comment utiliser les fonctions Lambda locales. (Ou utilisez la section Configuration de l'appareil Greengrass pour exécuter le Module 3-1 pour vous.)

-

Créez des fonctions Lambda Hello World dans. AWS Lambda

-

Ajoutez des fonctions Lambda à votre groupe Greengrass.

-

Créez des abonnements qui permettent la communication MQTT entre les fonctions Lambda et. AWS IoT

-

Configurez la journalisation locale pour les composants du système Greengrass et les fonctions Lambda.

-

Déployez un groupe Greengrass contenant vos fonctions Lambda et vos abonnements.

-

Envoyez des messages depuis les fonctions Lambda locales à. AWS IoT

-

Appelez des fonctions Lambda locales depuis. AWS IoT

-

Tester des fonctions à la demande et longue durée.

-

- Modules 4 et 5

-

Le module 4 montre comment les appareils clients se connectent au cœur et communiquent entre eux.

Le module 5 montre comment les appareils clients peuvent utiliser les ombres pour contrôler l'état.

-

Enregistrez et approvisionnez AWS IoT les appareils (représentés par des terminaux en ligne de commande).

-

Installez le Kit SDK des appareils AWS IoT pour Python. Ceci est utilisé par les appareils clients pour découvrir le noyau de Greengrass.

-

Ajoutez les appareils clients à votre groupe Greengrass.

-

Créer des abonnements qui autorisent les communications MQTT.

-

Déployez un groupe Greengrass contenant vos appareils clients.

-

Testez device-to-device la communication.

-

Tester les mises à jour d'état de shadow.

-

- Module 6

-

Le module 6 vous montre comment les fonctions Lambda peuvent accéder au. AWS Cloud

-

Créez un rôle de groupe Greengrass qui permet d'accéder aux ressources Amazon DynamoDB.

-

Ajoutez une fonction Lambda à votre groupe Greengrass. Cette fonction utilise le AWS SDK pour Python pour interagir avec DynamoDB.

-

Créer des abonnements qui autorisent les communications MQTT.

-

Testez l'interaction avec DynamoDB.

-

- Module 7

-

Le Module 7 montre comment configurer un module de sécurité matérielle (HSM) simulé à utiliser avec un noyau Greengrass.

Important

Ce module avancé est fourni uniquement pour l'expérimentation et les tests initiaux. Il n'est pas destiné à une utilisation en production quelle qu'elle soit.

-

Installer et configurer un HSM basé sur le logiciel et une clé privée.

-

Configurer le noyau Greengrass pour utiliser la sécurité matérielle.

-

Tester la configuration de sécurité matérielle.

-

Prérequis

Pour suivre ce didacticiel, vous aurez besoin des éléments suivants :

-

Un Mac, un PC Windows ou un ordinateur UNIX ou similaire.

-

Un Compte AWS. Si vous n'en avez pas, veuillez consulter Créez un Compte AWS.

-

L'utilisation d'une AWS région

qui soutient AWS IoT Greengrass. Pour obtenir la liste des régions prises en charge pour AWS IoT Greengrass, voir les AWS points de terminaison et les quotas dans le Références générales AWS. Note

Prenez note de votre nom Région AWS et assurez-vous qu'il est régulièrement utilisé tout au long de ce didacticiel. Si vous changez de nom Région AWS pendant le didacticiel, vous risquez de rencontrer des problèmes lors de l'exécution des étapes.

-

Un Raspberry Pi 4 modèle B, ou un Raspberry Pi 3 modèle B/B+, avec une carte microSD de 8 Go, ou une instance Amazon. EC2 Dans la mesure où AWS IoT Greengrass doit dans l'idéal être utilisé avec un matériel physique, nous vous recommandons d'utiliser une carte Raspberry Pi.

Note

Pour obtenir le modèle de votre Raspberry Pi, exécutez la commande suivante :

cat /proc/cpuinfoDans le bas de la liste, notez la valeur de l'attribut

Revision, puis consultez le tableau Which Pi have I got?. Par exemple, si la valeur Revisionindiquea02082, le tableau confirme qu'il s'agit d'un appareil Pi 3 modèle B.Pour déterminer l'architecture de votre Raspberry Pi, exécutez la commande suivante :

uname -mPour ce didacticiel, le résultat doit être supérieur ou égal à

armv71. -

Connaissances de base de Python.

Bien que ce didacticiel soit destiné à fonctionner AWS IoT Greengrass sur un Raspberry Pi, il est AWS IoT Greengrass également compatible avec d'autres plateformes. Pour de plus amples informations, veuillez consulter Exigences et plateformes prises en charge.

Créez un Compte AWS

Si vous n'en avez pas Compte AWS, procédez comme suit pour créer et activer un Compte AWS :

Inscrivez-vous pour un Compte AWS

Si vous n'en avez pas Compte AWS, procédez comme suit pour en créer un.

Pour vous inscrire à un Compte AWS

Suivez les instructions en ligne.

Une partie de la procédure d'inscription consiste à recevoir un appel téléphonique ou un message texte et à saisir un code de vérification sur le clavier du téléphone.

Lorsque vous vous inscrivez à un Compte AWS, un Utilisateur racine d'un compte AWSest créé. Par défaut, seul l’utilisateur racine a accès à l’ensemble des Services AWS et des ressources de ce compte. La meilleure pratique de sécurité consiste à attribuer un accès administratif à un utilisateur, et à utiliser uniquement l’utilisateur racine pour effectuer les tâches nécessitant un accès utilisateur racine.

AWS vous envoie un e-mail de confirmation une fois le processus d'inscription terminé. À tout moment, vous pouvez consulter l'activité actuelle de votre compte et le gérer en accédant à https://aws.amazon.com/

Création d’un utilisateur doté d’un accès administratif

Après vous être inscrit à un Compte AWS, sécurisez Utilisateur racine d'un compte AWS AWS IAM Identity Center, activez et créez un utilisateur administratif afin de ne pas utiliser l'utilisateur root pour les tâches quotidiennes.

Sécurisez votre Utilisateur racine d'un compte AWS

-

Connectez-vous en AWS Management Console

tant que propriétaire du compte en choisissant Utilisateur root et en saisissant votre adresse Compte AWS e-mail. Sur la page suivante, saisissez votre mot de passe. Pour obtenir de l’aide pour vous connecter en utilisant l’utilisateur racine, consultez Connexion en tant qu’utilisateur racine dans le Guide de l’utilisateur Connexion à AWS .

-

Activez l’authentification multifactorielle (MFA) pour votre utilisateur racine.

Pour obtenir des instructions, voir Activer un périphérique MFA virtuel pour votre utilisateur Compte AWS root (console) dans le guide de l'utilisateur IAM.

Création d’un utilisateur doté d’un accès administratif

-

Activez IAM Identity Center.

Pour obtenir des instructions, consultez Activation d’ AWS IAM Identity Center dans le Guide de l’utilisateur AWS IAM Identity Center .

-

Dans IAM Identity Center, octroyez un accès administratif à un utilisateur.

Pour un didacticiel sur l'utilisation du Répertoire IAM Identity Center comme source d'identité, voir Configurer l'accès utilisateur par défaut Répertoire IAM Identity Center dans le Guide de AWS IAM Identity Center l'utilisateur.

Connexion en tant qu’utilisateur doté d’un accès administratif

-

Pour vous connecter avec votre utilisateur IAM Identity Center, utilisez l’URL de connexion qui a été envoyée à votre adresse e-mail lorsque vous avez créé l’utilisateur IAM Identity Center.

Pour obtenir de l'aide pour vous connecter en utilisant un utilisateur d'IAM Identity Center, consultez la section Connexion au portail AWS d'accès dans le guide de l'Connexion à AWS utilisateur.

Attribution d’un accès à d’autres utilisateurs

-

Dans IAM Identity Center, créez un ensemble d’autorisations qui respecte la bonne pratique consistant à appliquer les autorisations de moindre privilège.

Pour obtenir des instructions, consultez Création d’un ensemble d’autorisations dans le Guide de l’utilisateur AWS IAM Identity Center .

-

Attribuez des utilisateurs à un groupe, puis attribuez un accès par authentification unique au groupe.

Pour obtenir des instructions, consultez Ajout de groupes dans le Guide de l’utilisateur AWS IAM Identity Center .

Important

Pour ce didacticiel, nous partons du principe que votre compte utilisateur IAM dispose d'autorisations d'accès administrateur.