Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Exigences relatives aux agents

Note

Ce guide de AWS Ground Station l'agent part du principe que vous avez intégré Ground Station à l'aide du guide de AWS Ground Station démarrage.

L' EC2 instance AWS Ground Station agent-récepteur nécessite un ensemble de ressources AWS dépendantes pour fournir des données DigIF de manière fiable et sécurisée à vos points de terminaison.

-

Un VPC dans lequel lancer le EC2 récepteur.

-

Une clé AWS KMS pour le chiffrement/déchiffrement des données.

-

Une clé SSH ou un profil d' EC2 instance configuré pour le gestionnaire de session SSM.

-

Règles du réseau ou du groupe de sécurité autorisant ce qui suit :

-

Trafic UDP provenant des ports spécifiés dans AWS Ground Station le groupe de points de terminaison de votre flux de données. L'agent réserve une gamme de ports contigus utilisés pour fournir des données aux points de terminaison du flux de données d'entrée.

-

Accès SSH à votre instance (Remarque : vous pouvez également utiliser AWS Session Manager pour accéder à votre EC2 instance).

-

Accès en lecture à un compartiment S3 accessible au public pour la gestion des agents.

-

Trafic SSL sur le port 443 permettant à l'agent de communiquer avec le AWS Ground Station service.

-

Trafic provenant de la liste

com.amazonaws.global.groundstationdes préfixes AWS Ground Station gérés.

-

En outre, une configuration VPC incluant un sous-réseau public est requise. Reportez-vous au guide de l'utilisateur VPC pour obtenir des informations générales sur la configuration des sous-réseaux.

Configurations compatibles :

-

Une adresse IP élastique associée à votre EC2 instance dans un sous-réseau public.

-

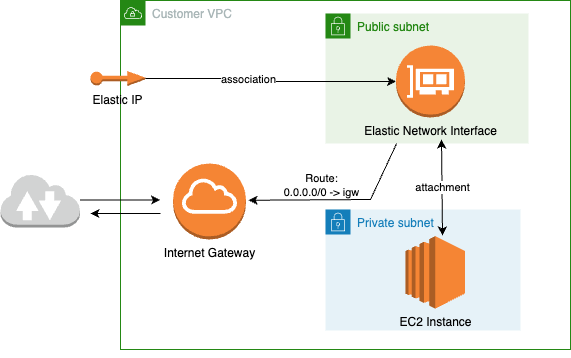

Une adresse IP élastique associée à une ENI dans un sous-réseau public, attachée à votre EC2 instance (dans n'importe quel sous-réseau situé dans la même zone de disponibilité que le sous-réseau public).

Vous pouvez utiliser le même groupe de sécurité que votre EC2 instance ou en spécifier un avec au moins l'ensemble minimal de règles comprenant :

-

Trafic UDP provenant des ports spécifiés dans AWS Ground Station le groupe de points de terminaison de votre flux de données.

Par exemple, AWS CloudFormation EC2 des modèles de diffusion de données avec ces ressources préconfigurées, voir Satellite de diffusion publique utilisant AWS Ground Station l'agent (bande large).

Schémas VPC

Schéma : adresse IP élastique associée à votre EC2 instance dans un sous-réseau public

Schéma : adresse IP élastique associée à une ENI dans un sous-réseau public, attachée à votre EC2 instance dans un sous-réseau privé

Système d'exploitation pris en charge

Amazon Linux 2 avec noyau 5.10+.

Les types d'instances pris en charge sont répertoriés dans Sélectionnez une EC2 instance Amazon et réservez des cœurs de processeur pour votre architecture