Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Exemple : routeur centralisé

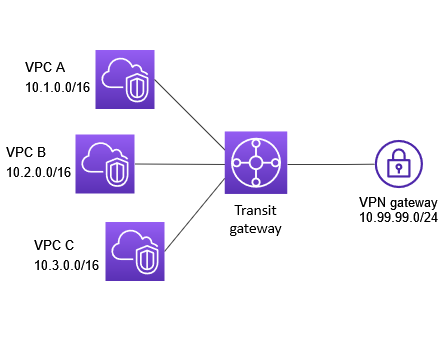

Vous pouvez configurer votre passerelle de transit en tant que routeur centralisé qui connecte toutes vos connexions VPC, AWS Direct Connect et Site-to-Site VPN. Dans ce scénario, tous les attachements sont associés à la table de routage par défaut de la passerelle de transit et propagés vers la table de routage par défaut de la passerelle de transit. Par conséquent, tous les attachements peuvent s’échanger des paquets, la passerelle de transit servant de simple routeur d’IP de couche 3.

Table des matières

Présentation

Le schéma suivant illustre les principaux composants pour la configuration de ce scénario. Dans ce scénario, il existe attachements de VPC et un attachement de Site-to-Site VPN à la passerelle de transit. Les paquets des sous-réseaux du VPC A, VPC B et VPC C qui sont destinés à un sous-réseau dans un autre VPC ou à la connexion VPN acheminent d'abord via la passerelle de transit.

Ressources

Pour ce scénario, créez les ressources suivantes :

-

Trois VPC. Pour en savoir plus sur la création d’un VPC, consultez la section Création d’un VPC dans le Guide de l’utilisateur Amazon VPC.

-

Une passerelle de transit Pour de plus amples informations, veuillez consulter Créer une passerelle de transit.

-

Trois attachements VPC sur la passerelle de transit. Pour de plus amples informations, veuillez consulter Créer un attachement de passerelle de transit vers un VPC.

-

Un attachement Site-to-Site VPN sur la passerelle de transit. Les blocs d’adresse CIDR de chaque VPC sont propagés vers la table de routage de la passerelle Transit Gateway. Lorsque la connexion VPN est opérationnelle, la session BGP est établie, le CIDR du Site-to-Site VPN se propage à la table de routage de passerelle de transit et les CIDR VPC sont ajoutés à la table BGP de la passerelle client. Pour de plus amples informations, veuillez consulter Créer un attachement de passerelle de transit avec un VPN.

Vérifiez que vous examinez la configuration requise pour votre appareil de passerelle client dans le Guide de l'utilisateur AWS Site-to-Site VPN.

Routage

Chaque VPC dispose d’une table de routage et il y a une table de routage pour la passerelle de transit.

Tables de routage de VPC

Chaque VPC dispose d’une table de routage à deux entrées. La première entrée correspond à l'entrée par défaut pour le routage IPv4 local dans le VPC ; elle permet aux instances du VPC de communiquer entre elles. La deuxième entrée achemine tout le reste du trafic du sous-réseau IPv4 vers la passerelle de transit. Le tableau suivant répertorie les routes du VPC A.

| Destination | Cible |

|---|---|

|

10.1.0.0/16 |

Locale |

|

0.0.0.0/0 |

tgw-id |

Table de routage de passerelle de transit

Voici un exemple de table de routage par défaut pour les attachements présentés dans le diagramme précédent, la propagation du routage étant activée.

| Destination | Target | Type de routage |

|---|---|---|

|

10.1.0.0/16 |

|

propagée |

|

10.2.0.0/16 |

|

propagée |

|

10.3.0.0/16 |

|

propagée |

|

10.99.99.0/24 |

Attachement pour la connexion VPN |

propagée |

Table BGP de passerelle client

La table BGP de la passerelle client contient les adresses CIDR VPC suivantes.

-

10.1.0.0/16

-

10.2.0.0/16

-

10.3.0.0/16