Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Mengkloning volume untuk klaster DB Amazon Aurora

Dengan menggunakan kloning Aurora, Anda dapat membuat klaster baru yang memiliki halaman data yang sama dengan aslinya, tetapi merupakan volume terpisah dan independen. Prosesnya dirancang agar cepat dan hemat biaya. Klaster baru dengan volume data terkaitnya dikenal sebagai Klon. Membuat klon lebih cepat dan lebih hemat ruang daripada menyalin data secara fisik menggunakan teknik lain, seperti memulihkan snapshot.

Topik

Gambaran umum kloning Aurora

Aurora menggunakan copy-on-write protokol untuk membuat klon. Mekanisme ini menggunakan ruang tambahan minimal untuk membuat klon awal. Ketika klon pertama kali dibuat, Aurora mempertahankan satu salinan data yang digunakan oleh klaster DB Aurora sumber dan klaster DB Aurora yang baru (klon). Penyimpanan tambahan dialokasikan hanya ketika perubahan dibuat pada data (pada volume penyimpanan Aurora) oleh klaster DB Aurora sumber atau klon klaster DB Aurora. Untuk mempelajari lebih lanjut tentang copy-on-write protokol, lihatCara kerja kloning Aurora.

Kloning Aurora sangat berguna untuk menyiapkan lingkungan pengujian dengan cepat menggunakan data produksi Anda, tanpa risiko kerusakan data. Anda dapat menggunakan klon untuk berbagai jenis aplikasi, seperti berikut:

-

Bereksperimen dengan potensi perubahan (misalnya, perubahan skema dan perubahan grup parameter) untuk menilai semua dampak.

-

Menjalankan operasi sarat beban kerja, seperti mengekspor data atau menjalankan kueri analitis.

-

Membuat salinan dari klaster DB produksi Anda untuk pengembangan, pengujian, atau tujuan lainnya.

Anda dapat membuat lebih dari satu klon dari klaster DB Aurora yang sama. Anda juga dapat membuat beberapa klon dari klon lain.

Setelah membuat klon Aurora, Anda dapat mengonfigurasi instans DB Aurora secara berbeda dari klaster DB Aurora sumber. Misalnya, Anda mungkin tidak memerlukan klon untuk tujuan pengembangan guna memenuhi persyaratan ketersediaan tinggi yang sama dengan klaster DB Aurora produksi. Dalam hal ini, Anda dapat mengonfigurasi klon dengan satu instans DB Aurora dan bukan beberapa instans DB yang digunakan oleh klaster DB Aurora.

Saat Anda membuat klon menggunakan konfigurasi penyebaran yang berbeda dari sumbernya, klon dibuat menggunakan versi minor terbaru dari mesin Aurora DB sumber.

Saat Anda membuat klon dari cluster Aurora DB Anda, klon dibuat di AWS akun Anda—akun yang sama yang memiliki cluster Aurora DB sumber. Namun, Anda juga dapat berbagi Aurora Serverless v2 dan menyediakan cluster dan klon Aurora DB dengan akun lain. AWS Untuk informasi selengkapnya, lihat Kloning lintas akun dengan AWS RAM dan Amazon Aurora.

Setelah selesai menggunakan klon untuk pengujian, pengembangan, atau tujuan lainnya, Anda dapat menghapusnya.

Batasan kloning Aurora

Kloning Aurora saat ini memiliki batasan berikut:

-

Anda dapat membuat klon sebanyak yang Anda inginkan, hingga jumlah maksimum klaster DB yang diizinkan di Wilayah AWS.

-

Anda dapat membuat hingga 15 klon dengan copy-on-write protokol. Setelah Anda memiliki 15 klon, klon berikutnya yang Anda buat adalah salinan lengkap. Protokol salinan lengkap bertindak seperti point-in-time pemulihan.

-

Anda tidak dapat membuat klon di AWS Wilayah yang berbeda dari cluster Aurora DB sumber.

-

Anda tidak dapat membuat klon dari klaster DB Aurora tanpa fitur kueri paralel ke klaster yang menggunakan kueri paralel. Untuk memasukkan data ke dalam klaster yang menggunakan kueri paralel, buat snapshot dari klaster asli dan pulihkan ke klaster yang menggunakan fitur opsi kueri pararel.

-

Anda tidak dapat membuat klon dari klaster DB Aurora yang tidak memiliki instans DB. Anda hanya dapat mengkloning klaster DB Aurora yang memiliki setidaknya satu instans DB.

-

Anda dapat membuat klon di cloud privat virtual (VPC) yang berbeda dari klaster DB Aurora. Jika Anda melakukannya, subnet VPCs harus dipetakan ke Availability Zones yang sama.

-

Anda dapat membuat klon terprovisi Aurora dari klaster Aurora DB terprovisi.

-

Cluster dengan Aurora Serverless v2 instance mengikuti aturan yang sama dengan cluster yang disediakan.

-

Untuk Aurora Serverless v1:

-

Anda dapat membuat klon yang disediakan dari Aurora Serverless v1 klaster DB.

-

Anda dapat membuat Aurora Serverless v1 klon dari sebuah Aurora Serverless v1 atau cluster DB yang disediakan.

-

Anda tidak dapat membuat Aurora Serverless v1 kloning dari cluster Aurora DB yang tidak terenkripsi dan disediakan.

-

Kloning lintas akun saat ini tidak mendukung kloning Aurora Serverless v1 klaster DB. Untuk informasi selengkapnya, lihat Batasan kloning lintas akun.

-

Sebuah kloning Aurora Serverless v1 Cluster DB memiliki perilaku dan keterbatasan yang sama seperti apa pun Aurora Serverless v1 klaster DB. Untuk informasi selengkapnya, lihat Menggunakan Amazon Aurora Serverless v1.

-

Aurora Serverless v1 selalu terenkripsi. Saat Anda mengkloning sebuah Aurora Serverless v1 Cluster DB menjadi cluster Aurora DB yang disediakan, cluster Aurora DB yang disediakan dienkripsi. Anda dapat memilih kunci enkripsi, tetapi tidak dapat menonaktifkan enkripsi. Untuk mengkloning dari cluster Aurora DB yang disediakan ke Aurora Serverless v1, Anda harus mulai dengan cluster Aurora DB yang disediakan terenkripsi.

-

Cara kerja kloning Aurora

Kloning Aurora beroperasi pada lapisan penyimpanan klaster DB Aurora. Ini menggunakan copy-on-writeprotokol yang cepat dan hemat ruang dalam hal media tahan lama yang mendasarinya yang mendukung volume penyimpanan Aurora. Anda dapat mempelajari selengkapnya tentang volume klaster Aurora dalam Gambaran umum penyimpanan Amazon Aurora.

Memahami copy-on-write protokol

Sebuah klaster DB Aurora menyimpan data dalam halaman di volume penyimpanan Aurora yang mendasarinya.

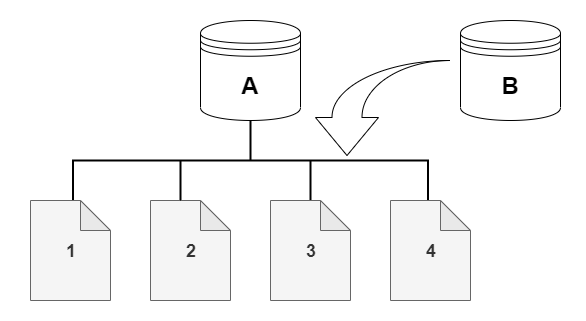

Misalnya, dalam diagram berikut, Anda dapat menemukan klaster DB Aurora (A) yang memiliki empat halaman data, 1, 2, 3, dan 4. Bayangkan bahwa sebuah klon, B, dibuat dari klaster DB Aurora. Saat klon dibuat, tidak ada data yang disalin. Sebagai gantinya, klon tersebut menunjuk ke kumpulan halaman yang sama sebagai sumber klaster DB Aurora.

Saat klon dibuat, tidak ada penyimpanan tambahan yang biasanya diperlukan. copy-on-writeProtokol menggunakan segmen yang sama pada media penyimpanan fisik sebagai segmen sumber. Penyimpanan tambahan hanya diperlukan jika kapasitas segmen sumber tidak cukup untuk seluruh segmen klon. Jika demikian, segmen sumber disalin ke perangkat fisik lain.

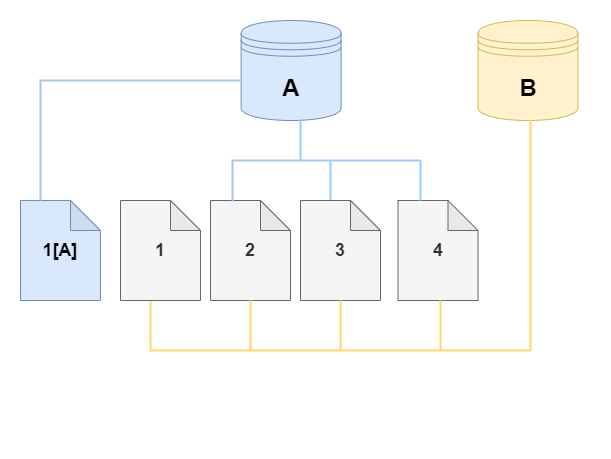

Dalam diagram berikut, Anda dapat menemukan contoh copy-on-write protokol yang sedang beraksi menggunakan cluster A yang sama dan klonnya, B, seperti yang ditunjukkan sebelumnya. Katakanlah bahwa Anda membuat perubahan pada klaster DB Aurora (A) yang menghasilkan perubahan pada data yang disimpan di halaman 1. Alih-alih menulis ke halaman 1 asli, Aurora membuat halaman baru 1[A]. Volume klaster DB Aurora untuk klaster (A) sekarang menunjuk ke halaman 1[A], 2, 3, dan 4, sedangkan klon (B) masih merujuk ke halaman asli.

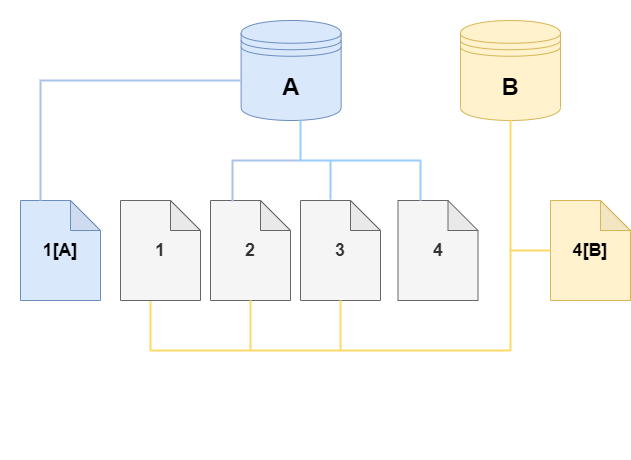

Pada klon, perubahan dibuat pada halaman 4 di volume penyimpanan. Alih-alih menulis ke halaman 4 asli, Aurora membuat halaman baru 4[B]. Klon sekarang menunjuk ke halaman 1, 2, 3, dan halaman 4[B], sementara klaster (A) terus menunjuk ke 1[A], 2, 3, dan 4.

Saat lebih banyak perubahan terjadi seiring waktu di volume klaster DB Aurora sumber dan klon, diperlukan lebih banyak penyimpanan untuk menangkap dan menyimpan perubahan tersebut.

Menghapus volume klaster sumber

Awalnya, volume klon berbagi halaman data yang sama dengan volume asli dari mana klon dibuat. Selama volume asli ada, volume klon hanya dianggap sebagai pemilik halaman yang dibuat atau dimodifikasi oleh klon. Dengan demikian, VolumeBytesUsed metrik untuk volume klon mulai kecil dan hanya tumbuh saat data menyimpang antara cluster asli dan klon. Untuk halaman yang identik antara volume sumber dan klon, biaya penyimpanan hanya berlaku untuk cluster asli. Untuk informasi lebih lanjut tentang VolumeBytesUsed metrik, lihatMetrik tingkat klaster untuk Amazon Aurora.

Saat Anda menghapus volume cluster sumber yang memiliki satu atau lebih klon yang terkait dengannya, data dalam volume klon klon tidak berubah. Aurora menyimpan halaman yang sebelumnya dimiliki oleh volume cluster sumber. Aurora mendistribusikan kembali tagihan penyimpanan untuk halaman yang dimiliki oleh cluster yang dihapus. Misalnya, misalkan cluster asli memiliki dua klon dan kemudian cluster asli dihapus. Setengah dari halaman data yang dimiliki oleh cluster asli sekarang akan dimiliki oleh satu klon. Setengah halaman lainnya akan dimiliki oleh klon lainnya.

Jika Anda menghapus cluster asli, maka saat Anda membuat atau menghapus lebih banyak klon, Aurora terus mendistribusikan kembali kepemilikan halaman data di antara semua klon yang berbagi halaman yang sama. Dengan demikian, Anda mungkin menemukan bahwa nilai VolumeBytesUsed metrik berubah untuk volume cluster klon. Nilai metrik dapat menurun karena lebih banyak klon dibuat dan kepemilikan halaman tersebar di lebih banyak cluster. Nilai metrik juga dapat meningkat karena klon dihapus dan kepemilikan halaman ditetapkan ke sejumlah kecil cluster. Untuk informasi tentang bagaimana operasi penulisan memengaruhi halaman data pada volume klon, lihatMemahami copy-on-write protokol.

Ketika cluster asli dan klon dimiliki oleh AWS akun yang sama, semua biaya penyimpanan untuk cluster tersebut berlaku untuk akun yang sama AWS . Jika beberapa cluster adalah klon lintas akun, menghapus cluster asli dapat mengakibatkan biaya penyimpanan tambahan ke AWS akun yang memiliki klon lintas akun.

Misalnya, misalkan volume cluster memiliki 1000 halaman data yang digunakan sebelum Anda membuat klon apa pun. Saat Anda mengkloning cluster itu, awalnya volume klon memiliki nol halaman yang digunakan. Jika klon membuat modifikasi ke 100 halaman data, hanya 100 halaman yang disimpan pada volume klon dan ditandai sebagai yang digunakan. 900 halaman lain yang tidak berubah dari volume induk dibagikan oleh kedua cluster. Dalam hal ini, cluster induk memiliki biaya penyimpanan untuk 1000 halaman dan volume klon untuk 100 halaman.

Jika Anda menghapus volume sumber, biaya penyimpanan untuk klon termasuk 100 halaman yang diubah, ditambah 900 halaman bersama dari volume asli, dengan total 1000 halaman.

Membuat klon Amazon Aurora

Anda dapat membuat klon di AWS akun yang sama dengan cluster Aurora DB sumber. Untuk melakukannya, Anda dapat menggunakan AWS Management Console atau AWS CLI dan prosedur berikut.

Untuk mengizinkan AWS akun lain membuat klon atau berbagi klon dengan AWS akun lain, gunakan prosedur di. Kloning lintas akun dengan AWS RAM dan Amazon Aurora

Prosedur berikut menjelaskan cara mengkloning klaster DB Aurora menggunakan AWS Management Console.

Membuat klon menggunakan AWS Management Console hasil dalam cluster Aurora DB dengan satu instance Aurora DB.

Instruksi ini berlaku untuk cluster DB yang dimiliki oleh AWS akun yang sama yang membuat klon. Jika cluster DB dimiliki oleh AWS akun yang berbeda, lihat Kloning lintas akun dengan AWS RAM dan Amazon Aurora saja.

Untuk membuat tiruan dari cluster DB yang dimiliki oleh AWS akun Anda menggunakan AWS Management Console

Masuk ke AWS Management Console dan buka konsol Amazon RDS di https://console.aws.amazon.com/rds/

. Di panel navigasi, pilih Basis Data.

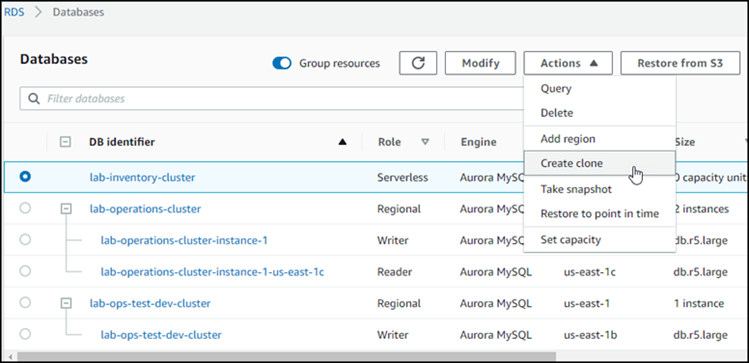

Pilih klaster DB Aurora Anda dari daftar, dan untuk Tindakan pilih Buat klon.

Halaman Buat klon terbuka, yang memungkinkan Anda mengonfigurasi Pengaturan, Konektivitas, dan opsi lain untuk klon klaster DB Aurora.

-

Untuk Pengidentifikasi instans DB, masukkan nama yang ingin Anda berikan ke klaster DB Aurora Anda.

Untuk Aurora Serverless v1 Cluster DB, pilih Provisioned atau Serverless untuk tipe Kapasitas.

Anda dapat memilih Tanpa Server hanya jika sumber cluster Aurora DB adalah Aurora Serverless v1 Cluster DB atau merupakan cluster Aurora DB yang disediakan yang dienkripsi.

-

Untuk Aurora Serverless v2 atau cluster DB yang disediakan, pilih salah satu Aurora I/O-Optimized atau Aurora Standarduntuk konfigurasi penyimpanan Cluster.

Untuk informasi selengkapnya, lihat Konfigurasi penyimpanan untuk klaster DB Amazon Aurora.

-

Pilih ukuran instans DB atau kapasitas klaster DB:

-

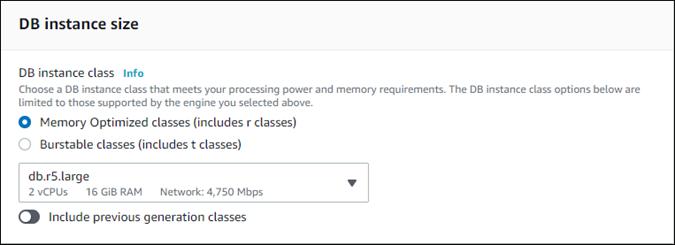

Untuk klon yang disediakan, pilih kelas instans DB.

Anda dapat menerima pengaturan yang disediakan, atau Anda dapat menggunakan kelas instans DB yang berbeda untuk klon Anda.

-

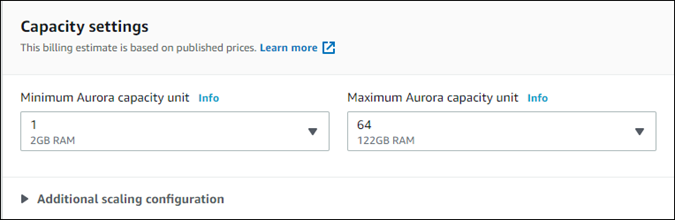

Untuk Aurora Serverless v1 atau Aurora Serverless v2 klon, pilih pengaturan Kapasitas.

Anda dapat menerima pengaturan yang disediakan, atau Anda dapat mengubahnya untuk klon Anda.

-

-

Pilih pengaturan lain sesuai kebutuhan untuk klon Anda. Untuk mempelajari selengkapnya tentang klaster DB Aurora dan pengaturan instans, lihat Membuat klaster DB Amazon Aurora.

-

Pilih Buat klon.

Ketika dibuat, klon akan tercantum dengan klaster DB Aurora Anda lainnya di bagian Basis data pada konsol dan menampilkan statusnya saat ini. Klon Anda siap digunakan ketika statusnya Tersedia.

Menggunakan AWS CLI untuk mengkloning cluster Aurora DB Anda melibatkan langkah-langkah terpisah untuk membuat klaster klon dan menambahkan satu atau lebih instance DB ke dalamnya.

restore-db-cluster-to-point-in-time AWS CLI Perintah yang Anda gunakan menghasilkan cluster Aurora DB dengan data penyimpanan yang sama dengan cluster asli, tetapi tidak ada instance Aurora DB. Anda membuat instance DB secara terpisah setelah klon tersedia. Anda dapat memilih jumlah instans DB dan kelas instans mereka untuk memberikan kapasitas komputasi klon lebih atau kurang dari cluster asli. Langkah-langkah dalam prosesnya adalah sebagai berikut:

-

Buat klon dengan menggunakan perintah restore-db-cluster-to- point-in-time CLI.

-

Buat instance DB penulis untuk klon dengan menggunakan perintah create-db-instanceCLI.

-

(Opsional) Jalankan perintah create-db-instanceCLI tambahan untuk menambahkan satu atau beberapa instance pembaca ke klon klon. Menggunakan instance pembaca membantu meningkatkan ketersediaan tinggi dan membaca aspek skalabilitas klon. Anda dapat melewati langkah ini jika Anda hanya bermaksud menggunakan klon untuk pengembangan dan pengujian.

Topik

Membuat klon

Gunakan perintah restore-db-cluster-to-point-in-time CLI untuk membuat klon klon awal.

Untuk membuat klon dari cluster Aurora DB sumber

-

Gunakan perintah CLI

restore-db-cluster-to-point-in-time. Tentukan nilai untuk parameter berikut. Dalam kasus tipikal ini, klon menggunakan mode mesin yang sama dengan cluster asli, baik yang disediakan atau Aurora Serverless v1.-

--db-cluster-identifier– Pilih nama yang bermakna untuk klon anda. Anda memberi nama klon saat Anda menggunakan perintah restore-db-cluster-to- point-in-time CLI. Anda kemudian meneruskan nama klon dalam perintah create-db-instanceCLI. -

--restore-type– Gunakancopy-on-writeuntuk membuat klon dari klaster DB sumber. Tanpa parameter ini,restore-db-cluster-to-point-in-timeakan memulihkan klaster DB Aurora dan bukan membuat klon. -

--source-db-cluster-identifier– Gunakan nama klaster DB Aurora sumber yang ingin Anda kloning. -

--use-latest-restorable-time— Nilai ini menunjuk ke data volume terbaru yang dapat dipulihkan untuk cluster DB sumber. Gunakan untuk membuat klon.

-

Contoh berikut membuat klon bernama my-clone dari klaster bernama my-source-cluster.

Untuk Linux, macOS, atau Unix:

aws rds restore-db-cluster-to-point-in-time \ --source-db-cluster-identifiermy-source-cluster\ --db-cluster-identifiermy-clone\ --restore-type copy-on-write \ --use-latest-restorable-time

Untuk Windows:

aws rds restore-db-cluster-to-point-in-time ^ --source-db-cluster-identifiermy-source-cluster^ --db-cluster-identifiermy-clone^ --restore-type copy-on-write ^ --use-latest-restorable-time

Perintah tersebut menghasilkan objek JSON yang berisi detail klon. Periksa untuk memastikan bahwa klaster DB yang Anda kloning tersedia sebelum mencoba membuat instans DB untuk klon Anda. Untuk informasi selengkapnya, lihat Memeriksa status dan mendapatkan detail klon.

Misalnya, anggap Anda memiliki klaster bernama tpch100g yang ingin Anda kloning. Contoh Linux berikut membuat kloning kloning bernamatpch100g-clone, Aurora Serverless v2 instance writer bernamatpch100g-clone-instance, dan instance pembaca yang disediakan dinamai tpch100g-clone-instance-2 untuk cluster baru.

Anda tidak perlu menyediakan beberapa parameter, seperti --master-username dan --master-user-password. Aurora secara otomatis menentukannya dari klaster asli. Anda perlu menentukan mesin DB yang akan digunakan. Dengan demikian, uji coba klaster baru untuk menentukan nilai yang tepat yang akan digunakan untuk parameter --engine.

Contoh ini juga mencakup --serverless-v2-scaling-configuration opsi saat membuat klaster klon. Dengan begitu, Anda dapat menambahkan Aurora Serverless v2 instance ke klon meskipun cluster asli tidak menggunakan Aurora Serverless v2.

$aws rds restore-db-cluster-to-point-in-time \ --source-db-cluster-identifier tpch100g \ --db-cluster-identifier tpch100g-clone \ --serverless-v2-scaling-configuration MinCapacity=0.5,MaxCapacity=16\ --restore-type copy-on-write \ --use-latest-restorable-time$aws rds describe-db-clusters \ --db-cluster-identifier tpch100g-clone \ --query '*[].[Engine]' \ --output textaurora-mysql$aws rds create-db-instance \ --db-instance-identifier tpch100g-clone-instance \ --db-cluster-identifier tpch100g-clone \ --db-instance-class db.serverless \ --engine aurora-mysql$aws rds create-db-instance \ --db-instance-identifier tpch100g-clone-instance-2 \ --db-cluster-identifier tpch100g-clone \ --db-instance-class db.r6g.2xlarge \ --engine aurora-mysql

Untuk membuat klon dengan mode mesin yang berbeda dari sumber Aurora DB cluster

-

Prosedur ini hanya berlaku untuk versi mesin lama yang mendukung Aurora Serverless v1. Misalkan Anda memiliki Aurora Serverless v1 cluster dan Anda ingin membuat klon yang merupakan cluster yang disediakan. Dalam hal ini, gunakan perintah

restore-db-cluster-to-point-in-timeCLI dan tentukan nilai nilai parameter yang sama seperti pada contoh sebelumnya, ditambah parameter tambahan ini:-

--engine-mode— Gunakan parameter ini hanya untuk membuat klon yang memiliki mode mesin yang berbeda dari cluster Aurora DB sumber. Parameter ini hanya berlaku untuk versi mesin lama yang mendukung Aurora Serverless v1. Pilih nilai yang akan dilewati--engine-modesebagai berikut:-

Gunakan

--engine-mode provisioneduntuk membuat klon cluster Aurora DB yang disediakan dari Aurora Serverless klaster DB.catatan

Jika Anda berniat untuk menggunakan Aurora Serverless v2 dengan cluster yang dikloning dari Aurora Serverless v1, Anda masih menentukan mode mesin untuk klon sebagai

provisioned. Kemudian Anda melakukan peningkatan tambahan dan langkah migrasi sesudahnya. -

Gunakan

--engine-mode serverlessuntuk membuat Aurora Serverless v1 klon dari cluster Aurora DB yang disediakan. Saat Anda menentukan modeserverlessmesin, Anda juga dapat memilih--scaling-configuration.

-

-

--scaling-configuration— (Opsional) Gunakan dengan--engine-mode serverlessuntuk mengkonfigurasi kapasitas minimum dan maksimum untuk Aurora Serverless v1 klon. Jika Anda tidak menggunakan parameter ini, Aurora membuat Aurora Serverless v1 kloning menggunakan default Aurora Serverless v1 nilai kapasitas untuk mesin DB.

-

Contoh berikut membuat klon disediakan bernamamy-clone, dari Aurora Serverless v1 Cluster DB bernamamy-source-cluster.

Untuk Linux, macOS, atau Unix:

aws rds restore-db-cluster-to-point-in-time \ --source-db-cluster-identifiermy-source-cluster\ --db-cluster-identifiermy-clone\ --engine-mode provisioned \ --restore-type copy-on-write \ --use-latest-restorable-time

Untuk Windows:

aws rds restore-db-cluster-to-point-in-time ^ --source-db-cluster-identifiermy-source-cluster^ --db-cluster-identifiermy-clone^ --engine-mode provisioned ^ --restore-type copy-on-write ^ --use-latest-restorable-time

Perintah ini menghasilkan objek JSON yang berisi detail klon yang Anda butuhkan untuk membuat instans DB. Anda tidak dapat melakukannya sampai klon (klaster DB Aurora kosong) memiliki status Tersedia.

catatan

Perintah restore-db-cluster-to- point-in-time AWS CLI hanya mengembalikan cluster DB, bukan instance DB untuk cluster DB itu. Anda menjalankan create-db-instanceperintah untuk membuat instance DB untuk cluster DB yang dipulihkan. Dengan perintah itu, Anda menentukan pengidentifikasi cluster DB yang dipulihkan sebagai --db-cluster-identifier parameter. Anda dapat membuat instans DB hanya setelah perintah restore-db-cluster-to-point-in-time selesai dan klaster DB tersedia.

Misalkan Anda memulai dengan Aurora Serverless v1 cluster dan bermaksud untuk memigrasikannya ke Aurora Serverless v2 klaster. Anda membuat klon yang disediakan dari Aurora Serverless v1 cluster sebagai langkah awal dalam migrasi. Untuk prosedur lengkap, termasuk upgrade versi yang diperlukan, lihatUpgrade dari Aurora Serverless v1 cluster ke Aurora Serverless v2.

Memeriksa status dan mendapatkan detail klon

Anda dapat menggunakan perintah berikut untuk memeriksa status klon klon yang baru dibuat.

$aws rds describe-db-clusters --db-cluster-identifiermy-clone--query '*[].[Status]' --output text

Atau Anda dapat memperoleh status dan nilai-nilai lain yang Anda butuhkan untuk membuat instance DB untuk klon Anda dengan menggunakan AWS CLI kueri berikut.

Untuk Linux, macOS, atau Unix:

aws rds describe-db-clusters --db-cluster-identifiermy-clone\ --query '*[].{Status:Status,Engine:Engine,EngineVersion:EngineVersion,EngineMode:EngineMode}'

Untuk Windows:

aws rds describe-db-clusters --db-cluster-identifiermy-clone^ --query "*[].{Status:Status,Engine:Engine,EngineVersion:EngineVersion,EngineMode:EngineMode}"

Kueri ini menghasilkan output seperti yang berikut ini:

[ { "Status": "available", "Engine": "aurora-mysql", "EngineVersion": "8.0.mysql_aurora.3.04.1", "EngineMode": "provisioned" } ]

Membuat instans DB Aurora untuk klon Anda

Gunakan perintah create-db-instanceCLI untuk membuat instance DB untuk Anda Aurora Serverless v2 atau klon yang disediakan. Anda tidak membuat instance DB untuk Aurora Serverless v1 klon.

Instans DB mewarisi --master-username dan --master-user-password properti dari cluster DB sumber.

Contoh berikut membuat instance DB untuk klon yang disediakan.

Untuk Linux, macOS, atau Unix:

aws rds create-db-instance \ --db-instance-identifiermy-new-db\ --db-cluster-identifiermy-clone\ --db-instance-classdb.r6g.2xlarge\ --engine aurora-mysql

Untuk Windows:

aws rds create-db-instance ^ --db-instance-identifiermy-new-db^ --db-cluster-identifiermy-clone^ --db-instance-classdb.r6g.2xlarge^ --engine aurora-mysql

Contoh berikut menciptakan sebuah Aurora Serverless v2 Instans DB, untuk klon yang menggunakan versi mesin yang mendukung Aurora Serverless v2.

Untuk Linux, macOS, atau Unix:

aws rds create-db-instance \ --db-instance-identifiermy-new-db\ --db-cluster-identifiermy-clone\ --db-instance-class db.serverless \ --engine aurora-postgresql

Untuk Windows:

aws rds create-db-instance ^ --db-instance-identifiermy-new-db^ --db-cluster-identifiermy-clone^ --db-instance-class db.serverless ^ --engine aurora-mysql

Parameter yang digunakan untuk kloning

Tabel berikut merangkum berbagai parameter yang digunakan dengan restore-db-cluster-to-point-in-time untuk mengkloning klaster DB Aurora.

| Parameter | Deskripsi |

|---|---|

|

|

Pilih parameter ini untuk menggunakan nama klaster DB Aurora sumber yang ingin Anda kloning. |

|

|

Pilih nama yang berarti untuk klon Anda saat Anda membuatnya dengan |

|

|

Tentukan |

|

|

Nilai ini menunjuk ke data volume terbaru yang dapat dipulihkan untuk cluster DB sumber. Gunakan untuk membuat klon. |

|

|

(Versi terbaru yang mendukung Aurora Serverless v2) Gunakan parameter ini untuk mengkonfigurasi kapasitas minimum dan maksimum untuk Aurora Serverless v2 klon. Jika Anda tidak menentukan parameter ini, Anda tidak dapat membuat apa pun Aurora Serverless v2 instance di klon klon sampai Anda memodifikasi cluster untuk menambahkan atribut ini. |

|

|

(Versi lama yang mendukung Aurora Serverless v1 hanya) Gunakan parameter ini untuk membuat klon yang memiliki tipe berbeda dari cluster Aurora DB sumber, dengan salah satu nilai berikut:

|

|

|

(Versi lama yang mendukung Aurora Serverless v1 hanya) Gunakan parameter ini untuk mengkonfigurasi kapasitas minimum dan maksimum untuk Aurora Serverless v1 klon. Jika Anda tidak menentukan parameter ini, Aurora membuat klon menggunakan nilai kapasitas default untuk mesin DB. |

Untuk informasi tentang kloning lintas VPC dan lintas akun, lihat bagian berikut.