Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Memberikan QuickSight akses ke pengguna IAM

catatan

Pengguna IAM adalah entitas yang Anda buat di AWS Identity and Access Management (IAM). Jenis entitas ini mengakses Anda Akun AWS dengan menggunakan kredensi jangka panjang. Sebagai praktik terbaik, AWS merekomendasikan agar Anda memberikan akses melalui kredensi sementara dengan menggunakan federasi identitas dan peran IAM. Untuk informasi lebih lanjut, lihat Praktik terbaik keamanan di IAM.

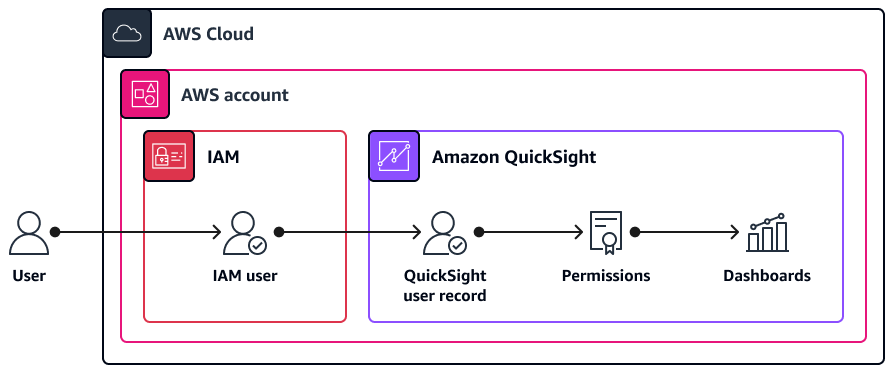

Berikut ini adalah karakteristik arsitektur dan pendekatan akses ini:

-

Catatan QuickSight pengguna Amazon ditautkan ke pengguna di IAM.

-

Kata sandi pengguna dikelola di IAM.

-

Anda dapat mengundang pengguna IAM secara langsung atau membuat kebijakan berbasis identitas IAM yang memungkinkan pengguna untuk menyediakan akses mandiri.

-

Jenis pengguna ini dapat masuk melalui QuickSight konsol atau melalui file AWS Management Console.

Pertimbangan dan kasus penggunaan

Meskipun AWS umumnya tidak merekomendasikan mengonfigurasi akses melalui pengguna IAM, pendekatan akses lain, seperti federasi, mungkin saat ini tidak tersedia di organisasi Anda. Banyak organisasi yang baru memulai perjalanan cloud mereka belum menetapkan peran IAM dan bekerja dalam arsitektur akun tunggal. Jika organisasi Anda menggunakan pengguna IAM untuk mengakses AWS lingkungan Anda, maka menerapkan kembali pendekatan itu QuickSight mungkin merupakan pendekatan yang paling mudah dan masuk akal sampai organisasi Anda mendukung pendekatan lain.

Prasyarat

-

Untuk pendekatan undangan langsung, Anda perlu:

-

Untuk pendekatan akses yang disediakan sendiri, pengguna memerlukan izin untuk membuat Amazon QuickSight (lihat kebijakan berbasis identitas IAM untuk Amazon: membuat pengguna) QuickSight

-

Pengguna IAM harus memiliki kata sandi yang terkait dengan kredensi IAM mereka

Mengkonfigurasi akses untuk pengguna IAM

Anda dapat memberikan akses ke QuickSight untuk pengguna IAM dengan menggunakan salah satu opsi berikut:

-

Undangan langsung — Anda mengundang pengguna IAM untuk mengakses QuickSight, dan pengguna dapat menerima undangan melalui email mereka.

-

Akses yang disediakan sendiri — Anda membuat kebijakan IAM yang memungkinkan pengguna untuk menyediakan akses mereka sendiri. Ketika pengguna mengakses QuickSight untuk pertama kalinya, mereka diberikan akses dan menentukan alamat email yang akan dikaitkan dengan catatan QuickSight pengguna mereka.

Hasil dari kedua opsi adalah sama: pengguna IAM dapat mengakses QuickSight. Namun, ada kelebihan dan kekurangan masing-masing, seperti yang ditunjukkan pada tabel berikut. Misalnya, undangan langsung mungkin lebih disukai untuk organisasi yang ingin menegakkan penggunaan alamat email perusahaan yang disetujui.

Pendekatan |

Keuntungan |

Kekurangan |

|---|---|---|

Undangan langsung |

|

|

Akses yang disediakan sendiri |

|

|

Undangan langsung

Untuk petunjuk tentang cara mengonfigurasi akses untuk pengguna IAM, lihat Mengundang pengguna untuk mengakses Amazon. QuickSight Perhatikan hal berikut saat mengonfigurasi jenis akses pengguna ini:

-

Untuk nama QuickSight pengguna, masukkan nama pengguna IAM. Karakter yang diizinkan adalah huruf, angka, dan karakter berikut:. _ - (tanda hubung).

-

Untuk pengguna IAM, pilih Ya.

-

Pengguna memiliki waktu tujuh hari untuk menerima undangan. Jika mereka tidak menerima dalam jangka waktu ini, Anda dapat mengirim ulang email undangan.

-

Ketika pengguna menerima undangan, mereka harus memasukkan kata sandi yang terkait dengan kredensi IAM mereka.

Akses yang disediakan sendiri

Ketika pengguna IAM dapat menyediakan akses sendiri, mereka tidak perlu diundang ke akun. QuickSight Pertama kali mereka mencoba mengakses QuickSight konsol, mereka harus memasukkan alamat email. Saat pengguna memilih Lanjutkan, QuickSight buat catatan pengguna untuk pengguna IAM tersebut.

Untuk memberikan izin untuk menyediakan akses mereka sendiri, Anda membuat kebijakan berbasis identitas dan menerapkan kebijakan tersebut ke pengguna IAM atau grup pengguna IAM. Untuk informasi selengkapnya, lihat Mengonfigurasi kebijakan IAM dalam panduan ini.