Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Mendefinisikan kepemilikan temuan keamanan

Mendefinisikan model kepemilikan untuk triase temuan keamanan bisa menjadi tantangan, tetapi tidak harus demikian. Lanskap keamanan berubah secara konstan, dan praktisi harus fleksibel untuk beradaptasi dengan perubahan ini. Mengadopsi pendekatan fleksibel untuk mengembangkan model kepemilikan Anda untuk temuan keamanan. Model awal Anda harus memungkinkan tim Anda untuk segera bertindak. Kami merekomendasikan memulai dengan logika kepemilikan dasar dan menyempurnakan logika itu dari waktu ke waktu. Jika Anda menunda untuk menentukan kriteria kepemilikan yang sempurna, jumlah temuan keamanan akan terus bertambah.

Untuk memfasilitasi penugasan temuan ke tim dan sumber daya yang sesuai, kami sarankan untuk mengintegrasikan AWS Security Hub dengan sistem yang ada yang digunakan tim Anda untuk mengelola tugas sehari-hari mereka. Misalnya, Anda dapat mengintegrasikan Security Hub dengan sistem informasi keamanan dan manajemen acara (SIEM) atau sistem backlog dan tiket produk. Untuk informasi selengkapnya, lihat Bersiaplah untuk menetapkan temuan keamanan dalam panduan ini.

Berikut ini adalah contoh model kepemilikan yang dapat Anda gunakan sebagai titik awal:

-

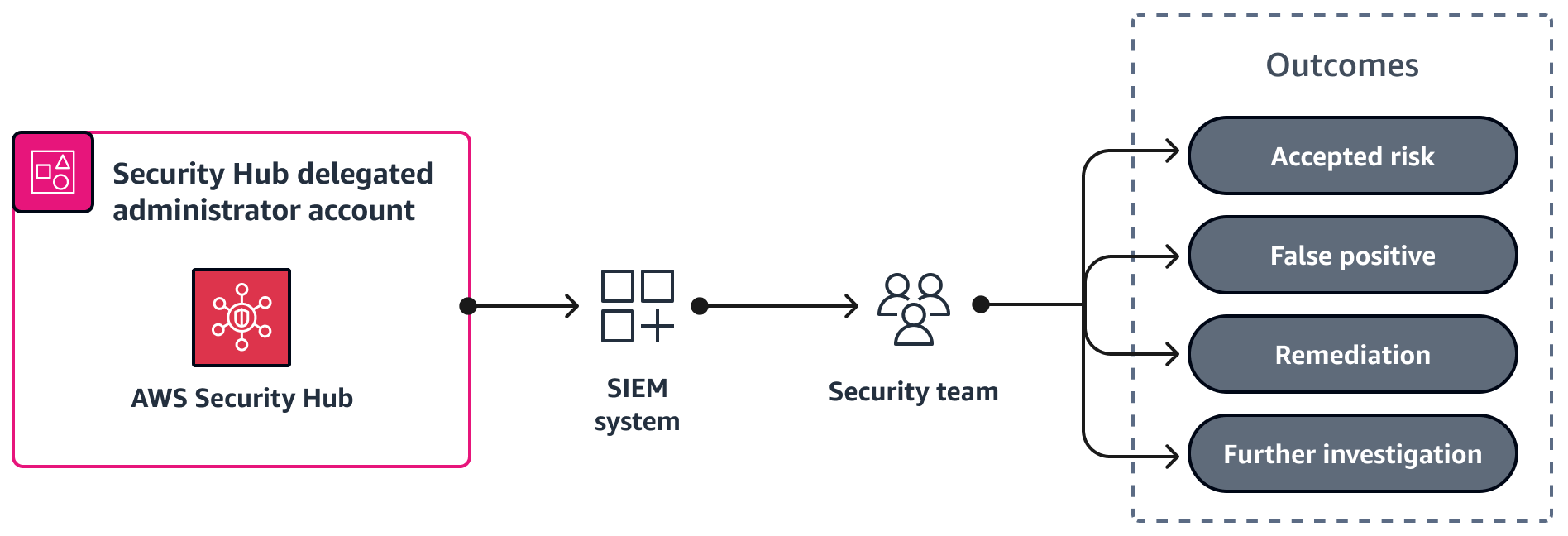

Tim keamanan meninjau ancaman yang berpotensi aktif dan membantu menilai dan memprioritaskan temuan keamanan. Tim keamanan memiliki keahlian dan alat untuk mengevaluasi konteks dengan benar. Mereka memahami data terkait keamanan tambahan yang membantu mereka menilai dan memprioritaskan kerentanan dan menyelidiki peristiwa deteksi ancaman. Jika menemukan tingkat keparahan atau penyetelan tambahan diperlukan, lihat Menilai dan memprioritaskan temuan keamanan bagian dalam panduan ini. Sebagai contoh, lihat Contoh tim keamanan di panduan ini.

-

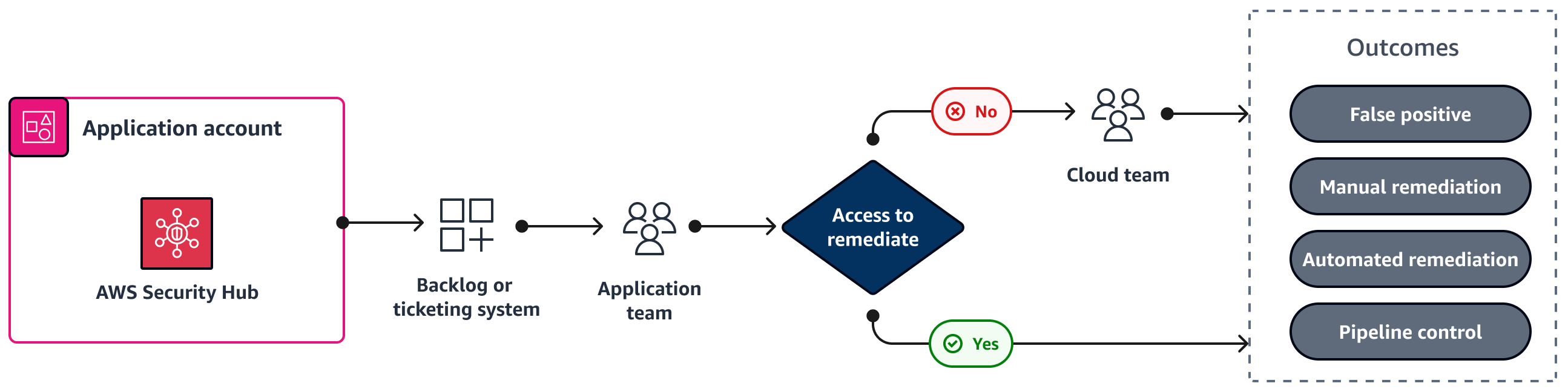

Mendistribusikan temuan keamanan antara tim cloud dan aplikasi — Seperti yang dibahas di Mendistribusikan kepemilikan keamanan bagian ini, tim yang memiliki akses untuk mengonfigurasi sumber daya bertanggung jawab atas konfigurasi amannya. Tim aplikasi bertanggung jawab atas temuan keamanan yang terkait dengan sumber daya yang mereka bangun dan konfigurasikan, dan tim cloud bertanggung jawab atas temuan keamanan yang terkait dengan konfigurasi yang luas. Dalam kebanyakan kasus, tim aplikasi tidak memiliki akses untuk mengubah konfigurasi jangkauan luas dan Layanan AWS, seperti, kebijakan kontrol layanan (SCPs) di AWS Control Tower, konfigurasi VPC AWS Organizations terkait jaringan, dan Pusat Identitas IAM.AWS

Untuk lingkungan multi-akun yang memisahkan aplikasi ke dalam akun khusus, Anda biasanya dapat mengintegrasikan temuan terkait keamanan untuk akun ke dalam sistem backlog atau tiket aplikasi. Dari sistem itu, tim cloud atau tim aplikasi dapat mengatasi temuan tersebut. Sebagai contoh, lihat Contoh tim cloud atau Contoh tim aplikasi dalam panduan ini.

-

Tetapkan temuan yang tersisa dan belum terselesaikan ke tim cloud — Temuan sisa mungkin terkait dengan pengaturan default atau konfigurasi jangkauan luas yang dapat ditangani oleh tim cloud. Tim ini kemungkinan memiliki pengetahuan dan akses paling historis untuk menyelesaikan temuan tersebut. Secara keseluruhan, ini biasanya merupakan bagian yang jauh lebih kecil dari total temuan.