Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Le migliori pratiche per connettere Amazon ECS ai AWS servizi dall'interno del tuo VPC

Affinché Amazon ECS funzioni correttamente, l'agente container Amazon ECS in esecuzione su ciascun host deve comunicare con il piano di controllo di Amazon ECS. Se memorizzi le immagini dei contenitori in Amazon ECR, EC2 gli host Amazon devono comunicare con l'endpoint del servizio Amazon ECR e con Amazon S3, dove sono archiviati i livelli di immagine. Se utilizzi altri AWS servizi per la tua applicazione containerizzata, come i dati persistenti archiviati in DynamoDB, ricontrolla che anche questi servizi dispongano del supporto di rete necessario.

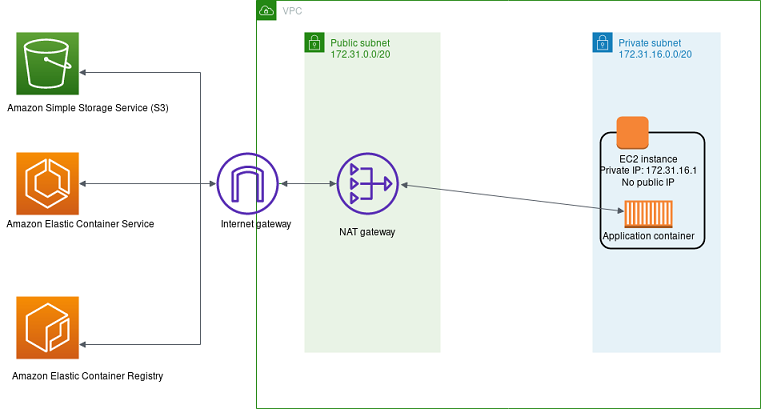

Gateway NAT

L'utilizzo di un gateway NAT è il modo più semplice per garantire che le attività di Amazon ECS possano accedere ad altri AWS servizi. Per ulteriori informazioni su questo approccio, consulta. Sottorete privata e gateway NAT

Di seguito sono riportati gli svantaggi dell'utilizzo di questo approccio:

-

Non è possibile limitare le destinazioni con cui il gateway NAT può comunicare. Inoltre, non puoi limitare le destinazioni con cui il tuo livello di backend può comunicare senza interrompere tutte le comunicazioni in uscita dal tuo VPC.

-

I gateway NAT addebitano un costo per ogni GB di dati in transito. Se utilizzi il gateway NAT per una delle seguenti operazioni, ti verrà addebitato un costo per ogni GB di larghezza di banda:

-

Scaricamento di file di grandi dimensioni da Amazon S3

-

Esecuzione di un volume elevato di query di database su DynamoDB

-

Estrarre immagini da Amazon ECR

Inoltre, i gateway NAT supportano 5 Gbps di larghezza di banda e scalano automaticamente fino a 45 Gbps. Se si esegue il routing attraverso un singolo gateway NAT, le applicazioni che richiedono connessioni a larghezza di banda molto elevata potrebbero incontrare vincoli di rete. Come soluzione alternativa, puoi dividere il carico di lavoro su più sottoreti e assegnare a ciascuna sottorete il proprio gateway NAT.

-

AWS PrivateLink

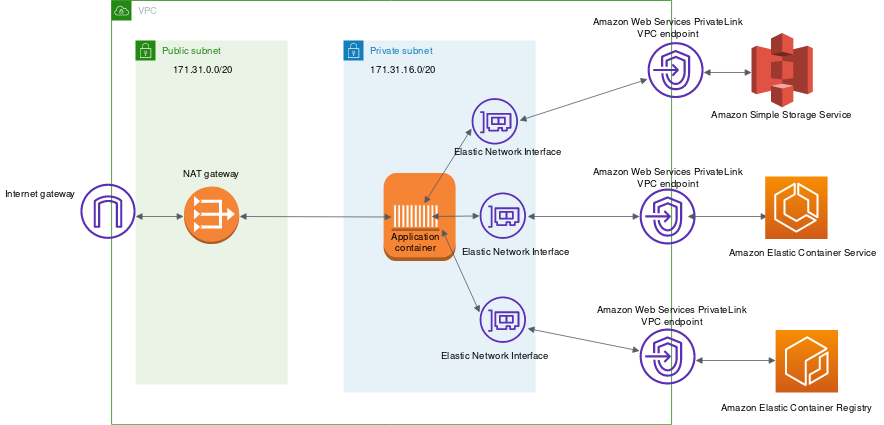

AWS PrivateLink fornisce connettività privata tra i VPCs AWS servizi e le reti locali senza esporre il traffico alla rete Internet pubblica.

Un endpoint VPC consente connessioni private tra il tuo VPC e i servizi supportati AWS e i servizi endpoint VPC. Il traffico tra il VPC e gli altri servizi non lascia la rete Amazon. Un endpoint VPC non richiede un gateway Internet, un gateway privato virtuale, un dispositivo NAT, una connessione VPN o una connessione. AWS Direct Connect EC2Le istanze Amazon nel tuo VPC non richiedono indirizzi IP pubblici per comunicare con le risorse del servizio.

Il diagramma seguente mostra come funziona la comunicazione con AWS i servizi quando si utilizzano endpoint VPC anziché un gateway Internet. AWS PrivateLink fornisce interfacce di rete elastiche (ENIs) all'interno della sottorete e le regole di routing VPC vengono utilizzate per inviare qualsiasi comunicazione al nome host del servizio tramite l'ENI, direttamente al servizio di destinazione. AWS Questo traffico non deve più utilizzare il gateway NAT o il gateway Internet.

Di seguito sono riportati alcuni degli endpoint VPC più comuni utilizzati con il servizio Amazon ECS.

Molti altri AWS servizi supportano gli endpoint VPC. Se fai un uso intensivo di qualsiasi AWS servizio, dovresti cercare la documentazione specifica per quel servizio e come creare un endpoint VPC per quel traffico.