Amazon Redshift non supporterà più la creazione di nuovi Python a UDFs partire dal 1° novembre 2025. Se vuoi usare Python UDFs, crea la UDFs data precedente a quella data. Python esistente UDFs continuerà a funzionare normalmente. Per ulteriori informazioni, consulta il post del blog

Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Opzioni per fornire credenziali IAM

Per fornire credenziali IAM per una connessione ODBC o JDBC, scegli una delle opzioni seguenti.

-

AWS profile

Anziché fornire i valori delle credenziali come impostazioni JDBC o ODBC, puoi includere i valori in un profilo con nome. Per ulteriori informazioni, consulta Utilizzo di un profilo di configurazione.

-

Credenziali IAM

Fornisci valori per AccessKey ID e SecretAccessKey, facoltativamente, SessionToken sotto forma di impostazioni JDBC o ODBC. SessionToken è richiesto solo per un ruolo IAM con credenziali temporanee. Per ulteriori informazioni, consulta Opzioni JDBC e ODBC per fornire credenziali IAM.

-

Federazione del provider di identità

Se utilizzi la federazione del provider di identità per consentire agli utenti di un provider di identità di eseguire l'autenticazione in Amazon Redshift, specifica il nome di un plug-in del provider di credenziali. Per ulteriori informazioni, consulta Plugin del provider di credenziali.

I driver JDBC e ODBC di Amazon Redshift includono plug-in per i seguenti provider di credenziali di federazione delle identità basate su SAML:

-

Microsoft Active Identity Federation Services (AD FS)

-

PingOne

-

Okta

-

Microsoft Azure Active Directory (AD)

Puoi fornire il nome di plug-in e i valori correlati come impostazioni JDBC o ODBC oppure utilizzando un profilo. Per ulteriori informazioni, consulta Opzioni per la configurazione del driver JDBC versione 2.x.

-

Per ulteriori informazioni, consulta Fase 5: configurazione di una connessione JDBC o ODBC per utilizzare credenziali IAM.

Utilizzo di un profilo di configurazione

Puoi fornire le opzioni e GetClusterCredentials le opzioni delle credenziali IAM come impostazioni nei profili denominati nel tuo file di AWS configurazione. Per specificare il nome di profilo, utilizzare l'opzione Profile JDBC. La configurazione è archiviata in un file denominato config o credentials in una cartella .aws della tua home directory.

Per un plug-in di provider di credenziali basate su SAML incluso con un driver JDBC o ODBC di Amazon Redshift, puoi utilizzare le impostazioni descritte in precedenza in Plugin del provider di credenziali. Se plugin_name non viene utilizzato, le altre opzioni vengono ignorate.

L'esempio seguente mostra il file ~/.aws/credentials con due profili:

[default] aws_access_key_id=AKIAIOSFODNN7EXAMPLE aws_secret_access_key=wJalrXUtnFEMI/K7MDENG/bPxRfiCYEXAMPLEKEY [user2] aws_access_key_id=AKIAI44QH8DHBEXAMPLE aws_secret_access_key=je7MtGbClwBF/2Zp9Utk/h3yCo8nvbEXAMPLEKEY session_token=AQoDYXdzEPT//////////wEXAMPLEtc764bNrC9SAPBSM22wDOk4x4HIZ8j4FZTwdQWLWsKWHGBuFqwAeMicRXmxfpSPfIeoIYRqTflfKD8YUuwthAx7mSEI/qkPpKPi/kMcGd QrmGdeehM4IC1NtBmUpp2wUE8phUZampKsburEDy0KPkyQDYwT7WZ0wq5VSXDvp75YU 9HFvlRd8Tx6q6fE8YQcHNVXAkiY9q6d+xo0rKwT38xVqr7ZD0u0iPPkUL64lIZbqBAz +scqKmlzm8FDrypNC9Yjc8fPOLn9FX9KSYvKTr4rvx3iSIlTJabIQwj2ICCR/oLxBA==

Per utilizzare le credenziali per l'esempio user2, specifica Profile=user2 nell'URL JDBC.

Per ulteriori informazioni sull'utilizzo dei profili, consulta Configurazione e impostazioni dei file di credenziali nella Guida per l' AWS Command Line Interface utente.

Per ulteriori informazioni sull'utilizzo dei profili per il driver JDBC, consulta Specifica di profili.

Per ulteriori informazioni sull'utilizzo dei profili per il driver ODBC, consulta Metodi di autenticazione.

Opzioni JDBC e ODBC per fornire credenziali IAM

La tabella seguente elenca le opzioni JDBC e ODBC per fornire credenziali IAM.

|

Opzione |

Descrizione |

|---|---|

|

|

Da utilizzare solo in una stringa di connessione ODBC. Imposta questa opzione su 1 per utilizzare l'autenticazione IAM. |

|

|

L'ID della chiave di accesso e la chiave di accesso segreta per il ruolo o l'utente IAM configurati per l'autenticazione del database IAM. SessionTokenè richiesto solo per un ruolo IAM con credenziali temporanee. SessionToken non viene utilizzato per un utente. Per ulteriori informazioni, consultare Credenziali di sicurezza temporanee. |

plugin_name |

Il nome completo di una classe che implementa un provider di credenziali. Il driver JDBC di Amazon Redshift include plug-in per provider di credenziali basati su SAML. Se fornisci plugin_name, puoi anche fornire altre opzioni correlate. Per ulteriori informazioni, consulta Plugin del provider di credenziali. |

|

|

Il nome di un profilo in un file di AWS credenziali o di configurazione che contiene i valori per le opzioni di connessione JDBC. Per ulteriori informazioni, consulta Utilizzo di un profilo di configurazione. |

Opzioni JDBC e ODBC per la creazione di credenziali utente del database

Per creare credenziali utente di database con il driver JDBC o ODBC di Amazon Redshift, devi fornire il nome utente di database come opzione JDBC o ODBC. Facoltativamente, il driver può creare un nuovo utente di database se questo non esiste e puoi specificare un elenco di gruppi di utenti di database a cui l'utente viene aggiunto all'accesso.

Se utilizzi un provider di identità (IdP), collabora con l'amministratore IdP per determinare i valori corretti per queste opzioni. L'amministratore IdP può anche configurare l'IdP per fornire tali opzioni, nel qual caso non devi fornirle come opzioni JDBC o ODBC. Per ulteriori informazioni, consulta Fase 2: configurazione di asserzioni SAML per l'IdP.

Nota

Se si utilizza una variabile di policy IAM ${redshift:DbUser}, come descritto in Politiche relative alle risorse per GetClusterCredentials, il valore per DbUser è sostituito con il valore recuperato dal contesto della richiesta dell'operazione API. I driver Amazon Redshift utilizzano il valore per la variabile DbUser fornito dalla connessione URL, piuttosto che il valore fornito come attributo SAML.

Per proteggere questa configurazione, consigliamo di utilizzare una condizione nella policy IAM per convalidare il valore DbUser con il codice RoleSessionName. È possibile trovare esempi di come impostare una condizione utilizzando una policy IAM in Esempio di politica per l'utilizzo GetClusterCredentials.

La tabella seguente elenca le opzioni per la creazione di credenziali utente di database.

|

Opzione |

Descrizione |

|---|---|

| DbUser |

Il nome di un utente di database. Se nel database DbUser esiste un utente denominato, le credenziali utente temporanee dispongono delle stesse autorizzazioni dell'utente esistente. Se DbUser non esiste nel database ed AutoCreate è vero, viene creato un nuovo utente denominato DbUser. Se lo desideri, puoi disabilitare la password di un utente esistente. Per ulteriori informazioni, consultare ALTER_USER. |

| AutoCreate |

|

DbGroups |

Un elenco delimitato da virgola dei nomi di uno o più dei gruppi di database esistenti a cui viene aggiunto l'utente di database per la sessione corrente. Per impostazione predefinita, il nuovo utente viene aggiunto solo a PUBLIC. |

Plugin del provider di credenziali

Amazon Redshift utilizza plug-in di provider di credenziali per l'autenticazione Single Sign-On.

Per supportare l'autenticazione Single Sign-On, Amazon Redshift fornisce il plug-in Azure AD per Microsoft Azure Active Directory. Per informazioni su come configurare questo plugin, consultare Configurazione dell'autenticazione Single Sign-On JDBC o ODBC.

Autenticazione a più fattori

Per supportare autenticazione a più fattori (MFA), Amazon Redshift fornisce plug-in basati su browser. Usa il plug-in SAML del browser per Okta e il plug-in Azure AD del browser per Microsoft Azure Active Directory. PingOne

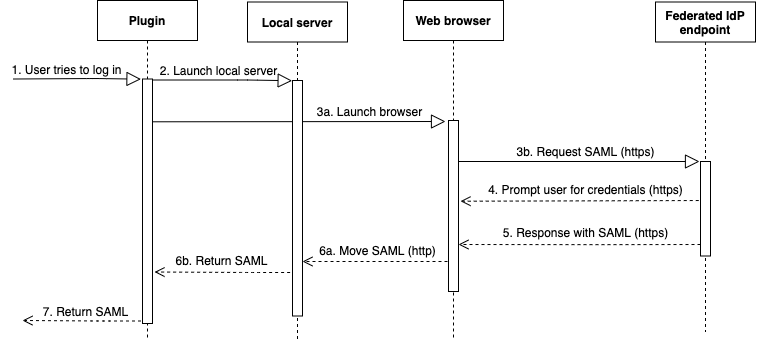

Con il plug-in SAML del browser, OAuth l'autenticazione procede come segue:

-

Un utente tenta di eseguire l'accesso.

-

Il plugin avvia un server locale per ascoltare le connessioni in entrata sul localhost.

-

Il plug-in avvia un browser Web per richiedere una risposta SAML su HTTPS dall'endpoint del provider di identità federate dell'URL di accesso Single Sign-On specificato.

-

Il browser Web segue il collegamento e invia all'utente una richiesta di immissione delle credenziali.

-

Dopo che l'utente esegue l'autenticazione e concede l'autorizzazione, l'endpoint del provider di identità federate restituisce una risposta SAML su HTTPS all'URI indicato da

redirect_uri. -

Il browser Web sposta il messaggio di risposta con la risposta SAML nel

redirect_uriindicato. -

Il server locale accetta la connessione in entrata, il plugin recupera la risposta SAML e la invia ad Amazon Redshift .

Con il plug-in Azure AD del browser, il flusso di autenticazione SAML è il seguente:

-

Un utente tenta di eseguire l'accesso.

-

Il plugin avvia un server locale per ascoltare le connessioni in entrata sul localhost.

-

Il plug-in avvia un browser Web per richiedere un codice di autorizzazione dall'endpoint

oauth2/authorizedi Azure AD. -

Il browser Web segue il collegamento generato su HTTPS e richiede all'utente di immettere le credenziali. Il collegamento viene generato utilizzando le proprietà di configurazione, ad esempio tenant e client_id.

-

Dopo che l'utente esegue l'autenticazione e concede l'autorizzazione, l'endpoint

oauth2/authorizedi Azure AD restituisce e invia una risposta tramite HTTPS con il codice di autorizzazione aredirect_uriindicato. -

Il browser Web sposta il messaggio di risposta con la risposta SAML nel

redirect_uriindicato. -

Il server locale accetta la connessione in ingresso e il plug-in richiede e recupera il codice di autorizzazione e invia una richiesta POST all'endpoint

oauth2/tokendi Azure AD. -

L'endpoint

oauth2/tokendi Azure AD restituisce una risposta con un token di accesso alredirect_uriindicato. -

Il plug-in recupera la risposta SAML e la invia ad Amazon Redshift.

Vedere le seguenti sezioni:

-

Active Directory Federation Services (AD FS)

Per ulteriori informazioni, consulta Configurazione dell'autenticazione Single Sign-On JDBC o ODBC.

-

PingOne (Ping)

Il ping è supportato solo con l'adattatore PingOne IdP predeterminato che utilizza l'autenticazione Forms.

Per ulteriori informazioni, consulta Configurazione dell'autenticazione Single Sign-On JDBC o ODBC.

-

Okta

Okta è supportato solo per l'applicazione fornita da Okta utilizzata con la AWS Management Console.

Per ulteriori informazioni, consulta Configurazione dell'autenticazione Single Sign-On JDBC o ODBC.

-

Microsoft Azure Active Directory

Per ulteriori informazioni, consulta Configurazione dell'autenticazione Single Sign-On JDBC o ODBC.

Opzioni del plugin

Per usare un plugin per il provider di credenziali basato su SAML, specificare le seguenti opzioni usando le opzioni JDBC o ODBC o in un profilo con nome. Se plugin_name non è specificato, le altre opzioni vengono ignorate.

|

Opzione |

Descrizione |

|---|---|

plugin_name |

Per JDBC, il nome di classe che implementa un provider di credenziali. Specifica una delle seguenti proprietà:

Per ODBC, specifica uno dei seguenti valori:

|

idp_host

|

Il nome dell'host del provider di identità dell'azienda. Questo nome non deve includere barre rovesciate ( / ). Per un provider di identità Okta, il valore per idp_host deve terminare con .okta.com. |

|

|

La porta utilizzata dal provider di identità. Il valore predefinito è 443. Questa porta viene ignorata per Okta. |

|

|

L'Amazon Resource Name (ARN) di un ruolo dagli elementi AttributeValue per l'attributo Role nell'asserzione SAML. Per trovare il valore appropriato per il ruolo preferito, collaborare con l'amministratore IdP. Per ulteriori informazioni, consulta Fase 2: configurazione di asserzioni SAML per l'IdP. |

|

|

Un nome utente aziendale, incluso il dominio quando applicabile. Ad esempio, per Active Directory, il nome di dominio è obbligatorio nel formato dominio\nome utente. |

| password

|

La password dell'utente aziendale. È consigliabile non utilizzare questa opzione. Utilizza piuttosto il client SQL per fornire la password. |

|

|

Un ID per l'applicazione Okta. Utilizzata solo con Okta. Il valore di app_id segue amazon_aws nel collegamento di incorporamento dell'applicazione Okta. Per ottenere questo valore, collaborare con l'amministratore IdP. Di seguito è riportato un esempio di collegamento di incorporamento di un'applicazione: https://example.okta.com/home/amazon_aws/0oa2hylwrpM8UGehd1t7/272 |

|

|

Un tenant usato per Azure AD. Utilizzato solo con Azure. |

|

|

Un ID client per l'applicazione aziendale Amazon Redshift in Azure AD. Utilizzato solo con Azure. |