Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Gruppi di patch

Nota

I gruppi di patch non vengono utilizzati nelle operazioni di applicazione di patch basate su policy di patch. Per informazioni sull'utilizzo delle policy di patch, consulta Configurazioni delle policy di patch in Quick Setup.

La funzionalità dei gruppi di patch non è supportata nella console per le coppie account-region che non utilizzavano già i gruppi di patch prima del rilascio del supporto per le policy sulle patch il 22 dicembre 2022. La funzionalità dei gruppi di patch è ancora disponibile nelle coppie account-regione che hanno iniziato a utilizzare i gruppi di patch prima di questa data.

È possibile utilizzare un gruppo di patch per associare i nodi gestiti a una specifica linea di base di patch in Patch Manager, uno strumento in AWS Systems Manager. I gruppi di patch garantiscono che vengano distribuite le patch appropriate, in base alle regole delle basi di patch associate, al set di nodi corretto. Inoltre aiutano a non distribuire le patch non adeguatamente verificate. Ad esempio, è possibile creare gruppi di patch per ambienti diversi (di sviluppo, di test e di produzione) e registrare ciascun gruppo con una base di patch appropriata.

Quando esegui AWS-RunPatchBaseline o esegui altri documenti del comando SSM per l'applicazione di patch, puoi indirizzare i nodi gestiti utilizzando i relativi ID o tag. SSM Agent e Patch Manager quindi valuta quale patch baseline utilizzare in base al valore del gruppo di patch che hai aggiunto al nodo gestito.

Utilizzo dei tag per definire i gruppi di patch

Puoi creare un gruppo di patch utilizzando tag applicati alle istanze e ai non EC2 nodi di Amazon Elastic Compute Cloud (Amazon EC2) in un ambiente ibrido e multicloud. Tieni presente i seguenti dettagli sull'utilizzo dei tag per i gruppi di patch:

-

Un gruppo di patch deve essere definito utilizzando la chiave tag

Patch GroupoPatchGroupapplicato ai nodi gestiti. Quando si registra un gruppo di patch per una patch baseline, tutti i valori identici specificati per queste due chiavi vengono interpretati come parte dello stesso gruppo. Ad esempio, supponiamo di aver taggato cinque nodi con la prima delle seguenti coppie chiave-valore e cinque con la seconda:-

key=PatchGroup,value=DEV -

key=Patch Group,value=DEV

Il Patch Manager il comando per creare una baseline combina questi 10 nodi gestiti in un unico gruppo in base al valore.

DEVL' AWS CLI equivalente del comando per creare una linea di base di patch per i gruppi di patch è il seguente:aws ssm register-patch-baseline-for-patch-group \ --baseline-id pb-0c10e65780EXAMPLE \ --patch-group DEVLa combinazione di valori di chiavi diverse in un unico obiettivo è una caratteristica esclusiva Patch Manager comando per la creazione di un nuovo gruppo di patch e non supportato da altre azioni API. Ad esempio, se esegui send-commandazioni che utilizzano

PatchGroupPatch Groupchiavi con gli stessi valori, state prendendo di mira due set di nodi completamente diversi:aws ssm send-command \ --document-name AWS-RunPatchBaseline \ --targets "Key=tag:PatchGroup,Values=DEV"aws ssm send-command \ --document-name AWS-RunPatchBaseline \ --targets "Key=tag:Patch Group,Values=DEV" -

-

Esistono dei limiti al targeting basato su tag. Ogni array di obiettivi per

SendCommandpuò contenere un massimo di cinque coppie chiave-valore. -

Ti consigliamo di scegliere solo una di queste convenzioni relative alle chiavi dei tag,

PatchGroup(senza spazio) oPatch Group(con uno spazio). Tuttavia, se hai consentito l'uso di tag nei EC2 metadati di un'istanza, devi usare.PatchGroup -

La chiave prevede la distinzione fra lettere maiuscole e minuscole. Puoi specificare qualsiasi valore per aiutarti a identificare e indirizzare le risorse di quel gruppo, ad esempio «server web» o «US-EAST-PROD», ma la chiave deve essere o.

Patch GroupPatchGroup

Dopo avere creato un gruppo di patch e i nodi gestiti dei tag, è possibile registrare il gruppo di patch in una patch di base. La registrazione del gruppo di patch con una patch di base garantisce che i nodi all'interno del gruppo di patch utilizzino le regole definite nella base di patch associata.

Per ulteriori informazioni su come creare un gruppo di patch e associarlo a una base di patch, consulta Creazione e gestione di gruppi di patch e Aggiungere un gruppo di patch a una base di patch.

Per visualizzare un esempio di creazione di una base di patch e di gruppi di patch con AWS Command Line Interface (AWS CLI), consulta Tutorial: applicare una patch a un ambiente server utilizzando il AWS CLI. Per ulteriori informazioni sui EC2 tag Amazon, consulta Tagga le tue EC2 risorse Amazon nella Amazon EC2 User Guide.

Come funziona

Quando il sistema esegue l'operazione di applicazione di una patch di base a un nodo gestito, SSM Agent verifica che per il nodo sia definito un valore del gruppo di patch. Se il nodo è assegnato a un gruppo di patch, Patch Manager quindi verifica quale patch baseline è registrata in quel gruppo. Se viene trovata una patch baseline per quel gruppo, Patch Manager notifica SSM Agent per utilizzare la patch baseline associata. Se un nodo non è configurato per un gruppo di patch, Patch Manager notifica automaticamente SSM Agent per utilizzare la linea di base delle patch predefinita attualmente configurata.

Importante

Un nodo gestito può trovarsi solo in un singolo gruppo di patch.

Un gruppo di patch può essere registrato con una sola base di patch per ciascun tipo di sistema operativo.

Non puoi applicare il Patch Group tag (con uno spazio) a un' EC2 istanza Amazon se l'opzione Allow tags in instance metadati è abilitata sull'istanza. Consenti i tag nei metadati di istanza impedisce ai nomi delle chiavi dei tag di contenere spazi. Se hai consentito l'uso di tag nei metadati dell' EC2 istanza, devi utilizzare la chiave tag PatchGroup (senza spazio).

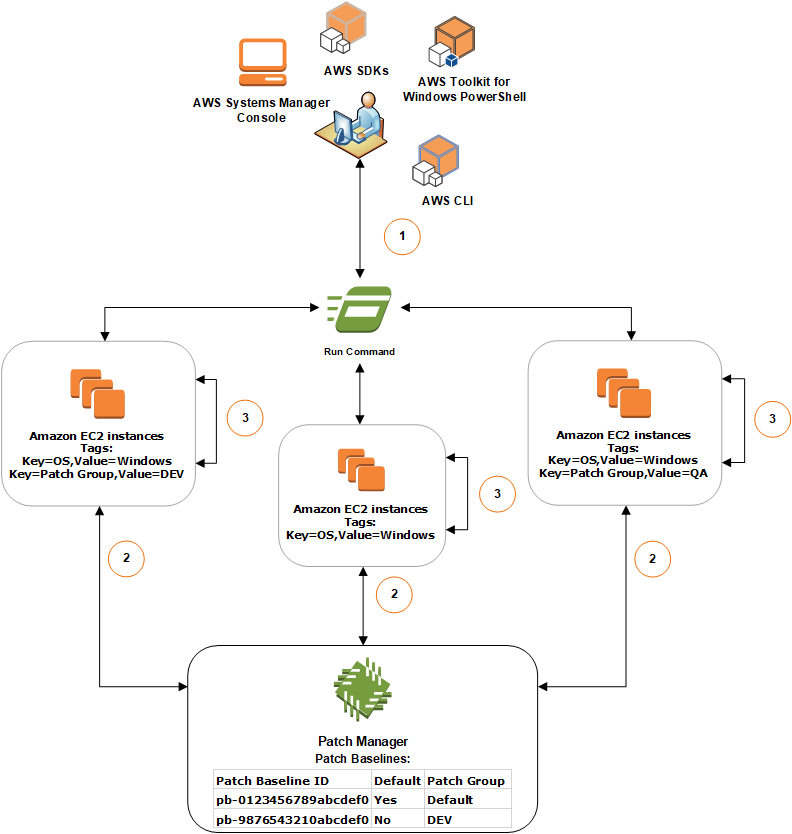

Diagramma 1: esempio generale del flusso di elaborazione delle operazioni di applicazione di patch

La seguente illustrazione mostra un esempio generale dei processi eseguiti da Systems Manager durante l'invio di un Run Command assegnate alla vostra flotta di server il compito di applicare le patch Patch Manager. Questi processi determinano le linee di base delle patch da utilizzare nelle operazioni di patching. (Un processo simile viene utilizzato quando una finestra di manutenzione è configurata per inviare un comando alla patch utilizzando Patch Manager.)

L'intero processo è spiegato sotto l'illustrazione.

In questo esempio, abbiamo tre gruppi di istanze per EC2 Windows Server con i seguenti tag applicati:

| EC2 gruppo di istanze | Tag |

|---|---|

|

Gruppo 1 |

|

|

Gruppo 2 |

|

|

Gruppo 3 |

|

Per questo esempio, abbiamo anche questi due Windows Server linee di base delle patch:

| ID della base di confronto delle patch | Predefinita | Gruppo di patch associate |

|---|---|---|

|

|

Sì |

|

|

|

No |

|

Il processo generale di scansione o installazione delle patch utilizzando Run Command, uno strumento in AWS Systems Manager, e Patch Manager è il seguente:

-

Inviare un comando alla patch: utilizzare la console Systems Manager, SDK, AWS Command Line Interface (AWS CLI) o AWS Tools for Windows PowerShell inviare un Run Command operazione utilizzando il documento

AWS-RunPatchBaseline. Il diagramma mostra un Run Command operazione di applicare patch alle istanze gestite utilizzando come target il tag.key=OS,value=Windows -

Determinazione della linea di base delle patch: SSM Agent verifica i tag del gruppo di patch applicati all' EC2 istanza e alle query Patch Manager per la linea di base della patch corrispondente.

-

Valore del gruppo di patch corrispondente associato alla base di patch:

-

SSM Agent, che viene installato sulle EC2 istanze del gruppo uno, riceve il comando emesso nel passaggio 1 per iniziare un'operazione di patching. SSM Agent verifica che alle EC2 istanze sia applicato il tag-value del gruppo di patch e le interrogazioni

DEVPatch Manager per una baseline di patch associata. -

Patch Manager verifica che alla patch basale sia associato il gruppo

pb-9876543210abcdef0DEVdi patch e invia una notifica SSM Agent. -

SSM Agent recupera un'istantanea della patch di base da Patch Manager in base alle regole di approvazione e alle eccezioni configurate in

pb-9876543210abcdef0e procede al passaggio successivo.

-

-

Nessun tag del gruppo di patch aggiunto all'istanza:

-

SSM Agent, che viene installato sulle EC2 istanze del gruppo due, riceve il comando emesso nel passaggio 1 per iniziare un'operazione di patching. SSM Agent verifica che alle EC2 istanze non sia applicato un

PatchGrouptagPatch Groupor e, di conseguenza, SSM Agent queries Patch Manager per la linea di base delle patch di Windows predefinita. -

Patch Manager verifica che sia l'impostazione predefinita Windows Server patch baseline è

pb-0123456789abcdef0e notifica SSM Agent. -

SSM Agent recupera un'istantanea della patch di base da Patch Manager si basa sulle regole di approvazione e sulle eccezioni configurate nella baseline di base della patch predefinita

pb-0123456789abcdef0e procede al passaggio successivo.

-

-

Nessun valore del gruppo di patch corrispondente associato a una base di patch:

-

SSM Agent, che viene installato sulle EC2 istanze del gruppo tre, riceve il comando emesso nel passaggio 1 per iniziare un'operazione di patching. SSM Agent verifica che alle EC2 istanze sia applicato il tag-value del gruppo di patch e le interrogazioni

QAPatch Manager per una baseline di patch associata. -

Patch Manager non trova una patch di base a cui sia associato il gruppo

QAdi patch. -

Patch Manager notifica SSM Agent per utilizzare la linea di base

pb-0123456789abcdef0delle patch di Windows predefinita. -

SSM Agent recupera un'istantanea della linea di base della patch da Patch Manager si basa sulle regole di approvazione e sulle eccezioni configurate nella baseline di base della patch predefinita

pb-0123456789abcdef0e procede al passaggio successivo.

-

-

-

Scansione o installazione delle patch: dopo aver determinato la baseline della patch appropriata da utilizzare, SSM Agent inizia la scansione o l'installazione delle patch in base al valore dell'operazione specificato nel passaggio 1. Le patch che vengono analizzate o installate sono determinate dalle regole di approvazione e dalle eccezioni delle patch definite nello snapshot di base della patch fornito da Patch Manager.

- Ulteriori informazioni