Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Configura il routing dinamico per un dispositivo gateway del cliente AWS Virtual Private Network

Di seguito sono riportate alcune procedure di esempio per configurare un dispositivo gateway del cliente utilizzando l'interfaccia utente (se disponibile).

- Check Point

-

Di seguito sono riportati i passaggi per configurare un dispositivo Check Point Security Gateway con R77.10 o versione successiva, utilizzando il portale web Gaia e Check Point. SmartDashboard È anche possibile fare riferimento all'articolo Amazon Web Services (AWS) VPN BGP

in Check Point Support Center. Per configurare l'interfaccia del tunnel

La prima fase consiste nel creare i tunnel VPN e fornire gli indirizzi IP (interni) privati del gateway del cliente E del gateway virtuale privato per ogni tunnel. Per creare il primo tunnel, utilizza le informazioni fornite nella sezione

IPSec Tunnel #1del file di configurazione. Per creare il secondo tunnel, utilizza i valori forniti nella sezioneIPSec Tunnel #2del file di configurazione.-

Connettersi al gateway di sicurezza su SSH. Se si utilizza la shell non predefinita, modificare in clish eseguendo il seguente comando:

clish -

Imposta l'ASN del gateway del cliente (l'ASN fornito al momento della creazione del gateway del cliente AWS) eseguendo il comando seguente.

set as65000 -

Creare l'interfaccia del tunnel per il primo tunnel utilizzando le informazioni fornite nella sezione

IPSec Tunnel #1del file di configurazione. Fornire un nome univoco per il tunnel, ad esempioAWS_VPC_Tunnel_1.add vpn tunnel 1 type numbered local169.254.44.234remote169.254.44.233peerAWS_VPC_Tunnel_1set interface vpnt1 state on set interface vpnt1 mtu1436 -

Ripetere questi comandi per creare il secondo tunnel utilizzando le informazioni fornite nella sezione

IPSec Tunnel #2del file di configurazione. Fornire un nome univoco per il tunnel, ad esempioAWS_VPC_Tunnel_2.add vpn tunnel 1 type numbered local169.254.44.38remote169.254.44.37peerAWS_VPC_Tunnel_2set interface vpnt2 state on set interface vpnt2 mtu1436 -

Impostare l'ASN del gateway virtuale privato.

set bgp external remote-as7224on -

Configurare il BGP per il primo tunnel, utilizzando le informazioni fornite nella sezione

IPSec Tunnel #1del file di configurazione.set bgp external remote-as7224peer169.254.44.233on set bgp external remote-as7224peer169.254.44.233holdtime 30 set bgp external remote-as7224peer169.254.44.233keepalive 10 -

Configurare il BGP per il secondo tunnel, utilizzando le informazioni fornite nella sezione

IPSec Tunnel #2del file di configurazione.set bgp external remote-as7224peer169.254.44.37on set bgp external remote-as7224peer169.254.44.37holdtime 30 set bgp external remote-as7224peer169.254.44.37keepalive 10 -

Salvare la configurazione.

save config

Per creare una policy BGP

Crea una policy BGP che consente di importare route pubblicizzate da AWS. Quindi, configureremo il gateway del cliente per pubblicizzare le route locali ad AWS.

-

Nella interfaccia utente Web Gaia, scegli Advanced Routing (Routing avanzato), Inbound Route Filters (Filtri route in entrata). Scegli Add (Aggiungi) e seleziona Add BGP Policy (Based on AS) (Aggiungi policy BGP (basata su AS)).

-

Per Add BGP Policy (Aggiungi policy BGP), seleziona un valore compreso tra 512 e 1024 nel primo campo e immetti l'ASN del gateway virtuale privato nel secondo campo, ad esempio

7224. -

Scegli Save (Salva).

Per pubblicizzare route locali

Le fasi seguenti sono relative alla distribuzione delle route dell'interfaccia locale. Puoi anche ridistribuire route da origini diverse; ad esempio, route statiche o route ottenute tramite protocolli di routing dinamici. Per ulteriori informazioni, consulta la Gaia Advanced Routing R77 Versions Administration Guide

. -

Nella interfaccia utente Web Gaia, scegliere Advanced Routing (Routing avanzato), Routing Redistribution (Ridistribuzione routing). Scegliere Add Redistribution From (Aggiungi ridistribuzione da) e selezionare Interface (Interfaccia).

-

In To Protocol (A protocollo), selezionare l'ASN del gateway virtuale privato, ad esempio

7224. -

In Interface (Interfaccia), selezionare un'interfaccia interna. Scegli Save (Salva).

Per definire un nuovo oggetto di rete

Crea un oggetto di rete per ogni tunnel VPN, specificando gli indirizzi IP (esterni) pubblici per il gateway virtuale privato. In seguito questi oggetti vengono aggiunti come gateway satellite per la comunità VPN. Occorre anche creare un gruppo vuoto che agisce come segnaposto per il dominio VPN.

-

Apri il Check Point. SmartDashboard

-

In Groups (Gruppi), aprire il menu contestuale e scegliere Groups (Gruppi), Simple Group (Gruppo semplice). Lo stesso gruppo può essere utilizzato per ogni oggetto di rete.

-

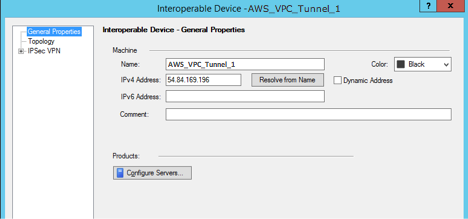

In Network Objects (Oggetti di rete), aprire il menu contestuale (tasto destro del mouse) e scegliere New (Nuovo), Interoperable Device (Dispositivo interoperabile).

-

In Name (Nome), immettere il nome fornito per il tunnel nella fase 1, ad esempio

AWS_VPC_Tunnel_1oAWS_VPC_Tunnel_2. -

Per IPv4 Indirizzo, inserisci l'indirizzo IP esterno del gateway privato virtuale fornito nel file di configurazione, ad esempio

54.84.169.196. Salvare le impostazioni e chiudere la finestra di dialogo.

-

Nel riquadro delle categorie a sinistra, scegliere Topology (Topologia).

-

Nella sezione VPN Domain (Dominio VPN), scegliere Manually defined (Definito manualmente), quindi individuare e selezionare il gruppo semplice vuoto creato nella fase 2. Scegli OK.

-

Ripetere queste fasi per creare un secondo oggetto di rete, utilizzando le informazioni fornite nella sezione

IPSec Tunnel #2del file di configurazione. -

Passare all'oggetto di rete gateway, aprire il gateway o l'oggetto cluster e scegliere Topology (Topologia).

-

Nella sezione VPN Domain (Dominio VPN), scegliere Manually defined (Definito manualmente), quindi individuare e selezionare il gruppo semplice vuoto creato nella fase 2. Scegli OK.

Nota

È possibile mantenere qualsiasi dominio VPN esistente che è stato configurato. Tuttavia, assicurarsi che host e reti utilizzate o servite dalla nuova connessione VPN non siano dichiarate in tale dominio VPN, in particolare se il dominio VPN viene derivato automaticamente.

Nota

Se stai utilizzando cluster, modifica la topologia e definisci le interfacce come interfacce del cluster. Utilizza gli indirizzi IP specificati nel file di configurazione.

Per creare e configurare la community VPN, IKE e IPsec le impostazioni

Crea quindi una comunità VPN nel gateway Check Point a cui aggiungere oggetti di rete (dispositivi interoperabili) per ogni tunnel. È inoltre possibile configurare Internet Key Exchange (IKE) e IPsec le impostazioni.

-

Dalle proprietà del gateway, scegli IPSecVPN nel riquadro delle categorie.

-

Selezionare Communities (Comunità), New (Nuova), Star Community (Comunità stella).

-

Fornire un nome per la comunità (ad esempio,

AWS_VPN_Star), quindi selezionare Center Gateways (Gateway centrali) nel riquadro delle categorie. -

Selezionare Add (Aggiungi) e aggiungere il gateway o il cluster all'elenco dei gateway partecipanti.

-

Nel riquadro delle categorie, selezionare Satellite Gateways (Gateway satellite), Add (Aggiungi) e aggiungere i dispositivi interoperabili creati in precedenza (

AWS_VPC_Tunnel_1eAWS_VPC_Tunnel_2) all'elenco di gateway partecipanti. -

Nel riquadro delle categorie, selezionare Encryption (Crittografia). Nella sezione Metodo di crittografia, scegli IKEv1 per IPv4 e IKEv2 per IPv6. Nella sezione Encryption Suite (Suite di crittografia), scegliere Custom (Personalizzato), Custom Encryption (Crittografia personalizzata).

Nota

È necessario selezionare l' IPv6opzione IKEv1 for IPv4 e IKEv2 for per per la IKEv1 funzionalità.

-

Nella finestra di dialogo, configurare le proprietà di crittografia come riportato di seguito e, al termine, scegliere OK:

-

Proprietà IKE Security Association (fase 1):

-

Perform key exchange Encryption with (Esegui crittografia scambio delle chiavi con): AES-128

-

Perform data integrity with (Esegui integrità dei dati con): SHA-1

-

-

IPsec Proprietà dell'associazione di sicurezza (fase 2):

-

Esegui la crittografia IPsec dei dati con: AES-128

-

Perform data integrity with (Esegui integrità dei dati con): SHA-1

-

-

-

Nel riquadro delle categorie, selezionare Tunnel Management (Gestione tunnel). Selezionare Set Permanent Tunnels (Imposta tunnel permanenti), On all tunnels in the community (Su tutti i tunnel nelle comunità). Nella sezione VPN Tunnel Sharing (Condivisione tunnel VPN), scegliere One VPN tunnel per Gateway pair (Un tunnel VPN per coppia gateway).

-

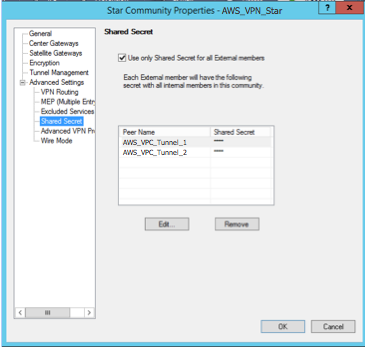

Nel riquadro delle categorie, espandere Advanced Settings (Impostazioni avanzate) e scegliere Shared Secret (Segreto condiviso).

-

Selezionare il nome peer per il primo tunnel, scegliere Edit (Modifica) e immettere la chiave precondivisa come specificato nel file di configurazione nella sezione

IPSec Tunnel #1. -

Selezionare il nome peer per il secondo tunnel, scegliere Edit (Modifica) e immettere la chiave precondivisa come specificato nel file di configurazione nella sezione

IPSec Tunnel #2.

-

Nella categoria Advanced Settings (Impostazioni avanzate), scegliere Advanced VPN Properties (Proprietà VPN avanzate), configurare le proprietà come segue e, al termine, scegliere OK:

-

IKE (fase 1):

-

Use Diffie-Hellman group (Utilizza gruppo Diffie-Hellman):

Group 2 (1024 bit) -

Renegotiate IKE security associations every (Rinegozia associazioni sicurezza IKE ogni)

480minutes (minuti)

-

-

IPsec (Fase 2):

-

Selezionare Use Perfect Forward Secrecy (Utilizza Perfect Forward Secrecy)

-

Use Diffie-Hellman group (Utilizza gruppo Diffie-Hellman):

Group 2 (1024 bit) -

Rinegoziare le associazioni di IPsec sicurezza ogni secondo

3600

-

-

Per creare regole del firewall

Viene quindi configurata una policy con regole del firewall e regole di corrispondenza direzionali che consentono la comunicazione tra il VPC e la rete locale. Viene quindi installata la policy nel gateway.

-

In SmartDashboard, scegli Global Properties per il tuo gateway. Nel riquadro delle categorie, espandere VPN e scegliere Advanced (Avanzate).

-

Selezionare Enable VPN Directional Match in VPN Column (Abilita corrispondenza VPN direzionale nella colonna VPN) e scegliere OK.

-

Nella SmartDashboard, scegli Firewall e crea una politica con le seguenti regole:

-

Consente la comunicazione tra la sottorete VPC e la rete locale sui protocolli richiesti.

-

Consente la comunicazione tra la rete locale e la sottorete VPC sui protocolli richiesti.

-

-

Aprire il menu contestuale per la cella nella colonna VPN e scegliere Edit Cell (Modifica cella).

-

Nella finestra di dialogo VPN Match Conditions (Condizioni corrispondenza VPN), scegliere Match traffic in this direction only (Corrispondenza traffico solo in questa direzione). Creare le seguenti regole di corrispondenza direzionale scegliendo Add (Aggiungi) per ognuna e, al termine, selezionare OK:

-

internal_clear> comunità VPN (la comunità stella VPN creata in precedenza, ad esempioAWS_VPN_Star) -

Comunità VPN > Comunità VPN

-

Community VPN >

internal_clear

-

-

Nel SmartDashboard, scegli Policy, Installa.

-

Nella finestra di dialogo, scegliere il gateway e quindi OK per installare la policy.

Per modificare la proprietà tunnel_keepalive_method

Il gateway Check Point può utilizzare Dead Peer Detection (DPD) per identificare quando un'associazione IKE è inattiva. Per configurare DPD per un tunnel permanente, il tunnel permanente deve essere configurato nella community AWS VPN.

Per impostazione predefinita, la proprietà

tunnel_keepalive_methodper un gateway VPN è impostata sutunnel_test. Occorre modificare il valore indpd. Ogni gateway VPN nella community VPN che richiede il monitoraggio DPD deve essere configurato con la proprietàtunnel_keepalive_method, inclusi eventuali gateway VPN di terze parti. Non è possibile configurare meccanismi di monitoraggio diversi per lo stesso gateway.È possibile aggiornare la

tunnel_keepalive_methodproprietà utilizzando lo strumento GuiDBedit .-

Apri Check Point SmartDashboard e scegli Security Management Server, Domain Management Server.

-

Selezionare File, Database Revision Control... (Controllo revisione database...) e creare una snapshot di revisione.

-

Chiudi tutte le SmartConsole finestre, come SmartView Tracker e SmartView Monitor. SmartDashboard

-

Avvia lo strumento GuiBDedit . Per ulteriori informazioni, consulta l'articolo Check Point Database Tool

in Check Point Support Center. -

Selezionare Security Management Server (Server di gestione della sicurezza), Domain Management Server (Server di gestione domini).

-

Nel riquadro in alto a sinistra, scegliere Table (Tabella), Network Objects (Oggetti di rete), network_objects.

-

Nel riquadro in alto a destra, selezionare l'oggetto Security Gateway (Gateway di sicurezza), Cluster pertinente.

-

Premere CTRL+F o utilizzare il menu Search (Cerca) per cercare quanto segue:

tunnel_keepalive_method. -

Nel riquadro inferiore, aprire il menu contestuale per

tunnel_keepalive_methode selezionare Edit... (Modifica...). Scegliere dpd, OK. -

Ripetere le fasi da 7 a 9 per ogni gateway che fa parte della community AWS VPN.

-

Selezionare File, Save All (Salva tutto).

-

Chiudi lo strumento GuiDBedit .

-

Apri Check Point SmartDashboard e scegli Security Management Server, Domain Management Server.

-

Installare la policy nell'oggetto Security Gateway (Gateway di sicurezza), Cluster pertinente.

Per ulteriori informazioni, consulta l'articolo New VPN features in R77.10

in Check Point Support Center. Per abilitare TCP MSS Clamping

TCP MSS Clamping riduce la dimensione segmento massima dei pacchetti TCP per impedire la frammentazione pacchetti.

-

Accedere alla seguente directory:

C:\Program Files (x86)\CheckPoint\SmartConsole\R77.10\PROGRAM\. -

AprireCheck Point Database Tool eseguendo il file

GuiDBEdit.exe. -

Selezionare Table (Tabella), Global Properties (Proprietà globali), properties (proprietà).

-

In

fw_clamp_tcp_mss, scegliere Edit (Modifica). Modificare il valore intrue, quindi scegliere OK.

Per verificare lo stato del tunnel

Puoi verificare lo stato del tunnel eseguendo il seguente comando dallo strumento a riga di comando in modalità esperto.

vpn tunnelutilNelle opzioni visualizzate, scegli 1 per verificare le associazioni IKE e 2 per verificare le IPsec associazioni.

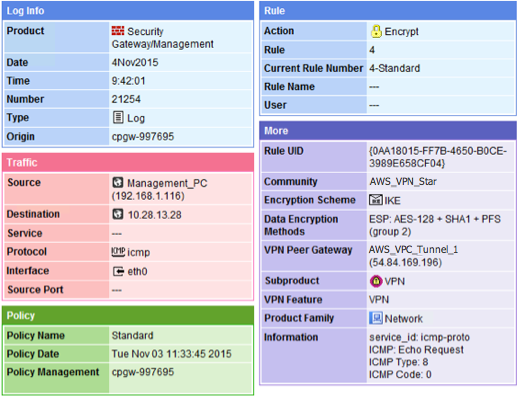

Puoi anche utilizzare Check Point Smart Tracker Log per verificare che i pacchetti sulla connessione siano crittografati. Ad esempio, il seguente log indica che un pacchetto al VPC è stato inviato su tunnel 1 ed è stato crittografato.

-

- SonicWALL

-

Puoi configurare un dispositivo SonicWALL tramite l'interfaccia di gestione SonicOS. Per ulteriori informazioni sulla configurazione dei tunnel, consulta Configura il routing statico per un dispositivo gateway del cliente AWS Site-to-Site VPN.

Non puoi configurare BGP per il dispositivo utilizzando l'interfaccia di gestione. Utilizza invece le istruzioni della riga di comando fornite nel file di configurazione di esempio precedente, nella sezione denominata BGP.