AWS リソースの アクセス管理

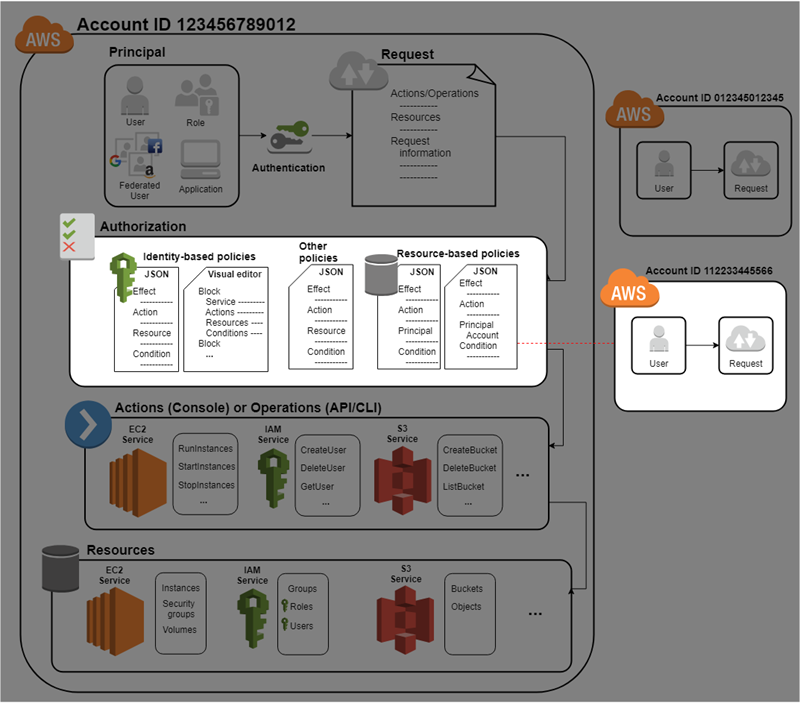

AWS Identity and Access Management (IAM) は、AWS リソースへのアクセスを安全に管理するためのウェブサービスです。AWS でプリンシパルがリクエストを行うと、AWS 強制コードは、プリンシパルが認証 (サインイン) され、許可されている (アクセス許可を持っている) かどうかをチェックします。AWS でアクセスを管理するには、ポリシーを作成して IAM ID や AWS リソースにアタッチします。ポリシーは、アイデンティティやリソースにアタッチして、そのアクセス許可を定義する、AWS の JSON ポリシードキュメントです。ポリシーのタイプと用途の詳細については、「AWS Identity and Access Management でのポリシーとアクセス許可」を参照してください。

残りの認証と認可の詳細については、「IAM の仕組み」を参照してください 。

認可の間、AWS エンフォースメントコードでは、リクエストコンテキストからの値に基づいて、一致するポリシーをチェックし、リクエストの許可または拒否を決定します。

AWS は、リクエストのコンテキストに該当する各ポリシーをチェックします。1 つのポリシーでリクエストが拒否されると、そのリクエストは AWS で全面的に拒否され、ポリシーの評価が停止します。このプロセスは明示的な拒否と呼ばれています。リクエストはデフォルトで拒否されるため、IAM では、リクエストのすべての部分が該当するポリシーによって許可された場合に限り、リクエストを承認します。単一アカウント内のリクエストの評価ロジックは、以下のルールに基づきます。

-

デフォルトでは、すべてのリクエストが明示的に拒否されます。(または、AWS アカウントのルートユーザー には、デフォルトでフルアクセス権が付与されています)。

-

アイデンティティベースのポリシーまたはリソースベースのポリシーに明示的な許可が含まれている場合、このデフォルト設定は上書きされます。

-

アクセス許可の境界、AWS Organizations SCP、またはセッションポリシーがある場合、この許可は明示的な拒否で上書きされる場合があります。

-

ポリシー内の明示的な拒否は、すべての許可に優先します。

リクエストが認証され承認された後で、AWS はリクエストを承認します。別のアカウントでリクエストする必要がある場合は、別のアカウントポリシーで、リソースへのアクセスを許可する必要があります。さらに、リクエストに使用する IAM エンティティに、そのリクエストを許可するアイデンティティベースのポリシーが必要です。

アクセス管理リソース

権限に関する詳細およびポリシーの作成に関する詳細については、以下のリソースを参照してください。

AWS セキュリティブログの以下のエントリは、Amazon S3 バケットおよびオブジェクトへのアクセスに関するポリシーを記述するための一般的な方法について説明しています。