翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

Apache Airflow のアクセスモード

Amazon Managed Workflows for Apache Airflow コンソールには、環境上の Apache Airflow ウェブサーバーへのプライベートルーティングまたはパブリックルーティングを設定するための組み込みオプションが含まれています。このガイドでは、Amazon Managed Workflows for Apache Airflow 環境で Apache Airflow ウェブサーバーで使用できるアクセスモードと、プライベートネットワークオプションを選択した場合に Amazon VPC で設定する必要がある追加のリソースについて説明します。

目次

Apache Airflow のアクセスモード

Apache Airflow ウェブサーバーのプライベートルーティングまたはパブリックルーティングを選択できます。プライベートルーティングを有効にするには、プライベートネットワークを選択します。これにより、Amazon VPC 内の Apache Airflow ウェブサーバーへのユーザーアクセスが制限されます。パブリックルーティングを有効にするには、パブリックネットワークを選択します。これにより、ユーザーはインターネット経由で Apache Airflow ウェブサーバーにアクセスできるようになります。

パブリックネットワーク

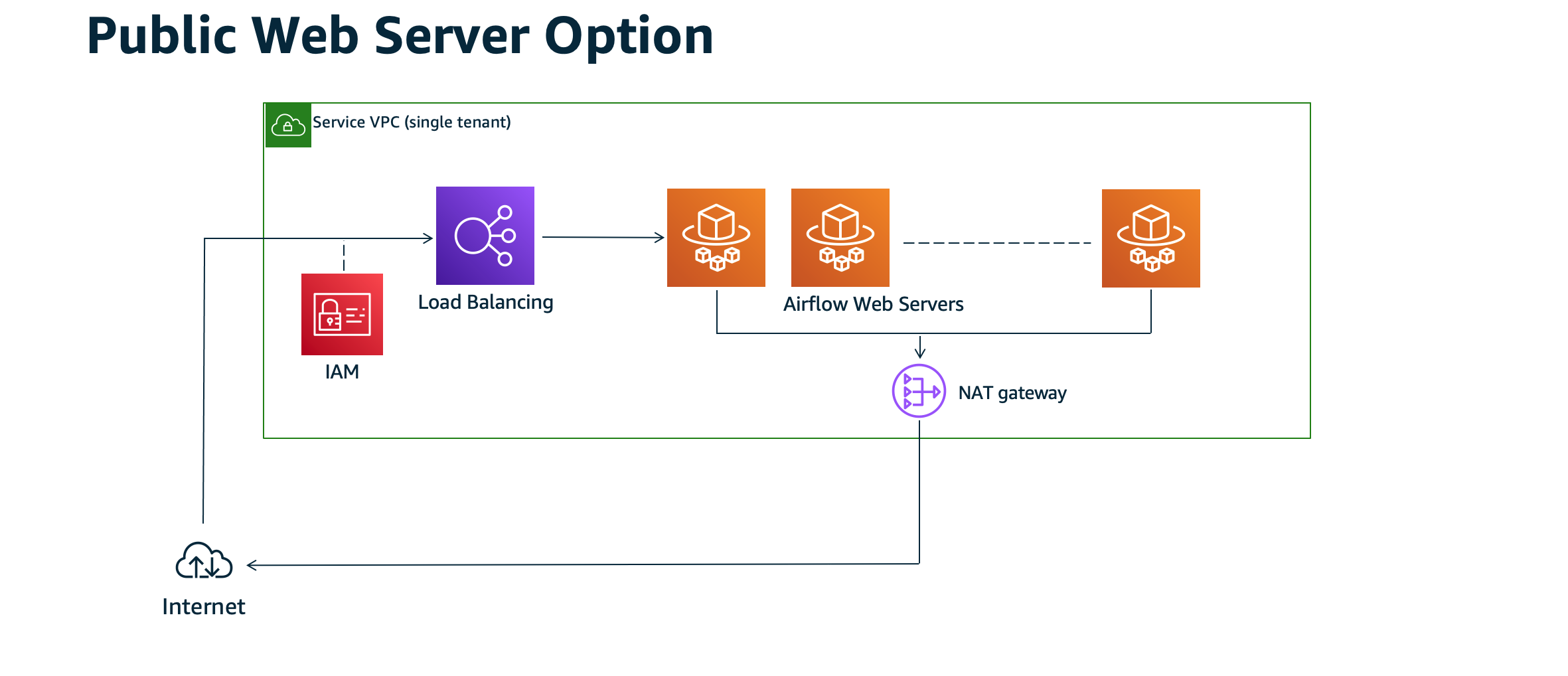

次のアーキテクチャ図は、パブリックウェブサーバーを備えた Amazon MWAA 環境を示しています。

パブリックネットワークアクセスモードでは、環境の IAM ポリシーへのアクセス権を付与されたユーザーが、インターネット経由で Apache Airflow UI にアクセスできるようになります。

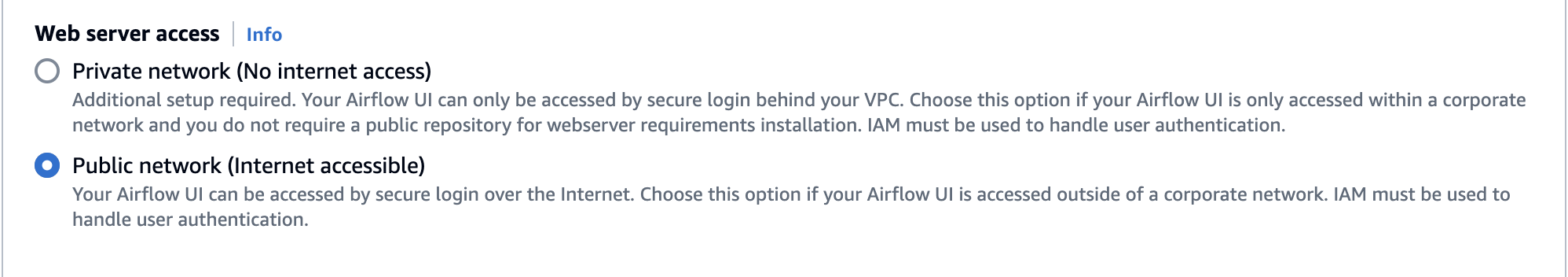

次の図は、Amazon MWAA コンソールでパブリックネットワークオプションを見つける場所を示しています。

プライベートネットワーク

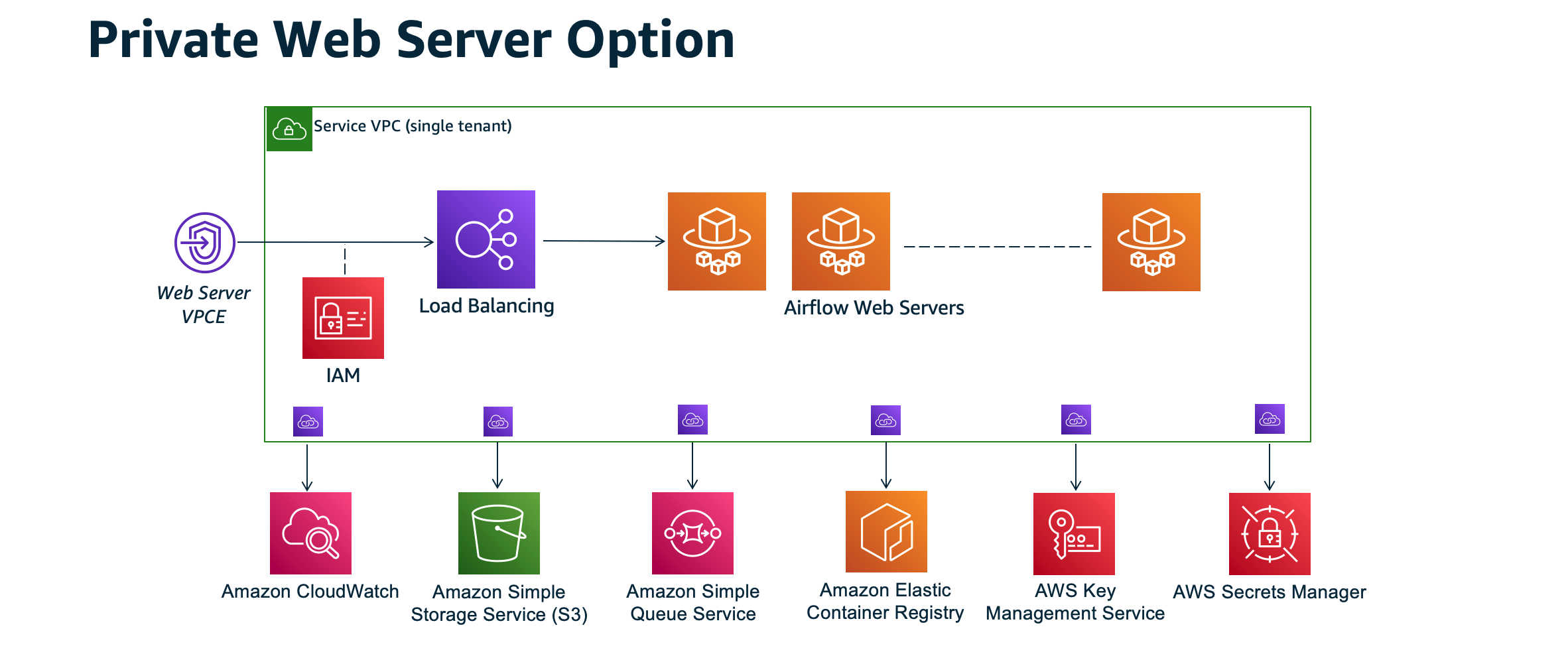

次のアーキテクチャ図は、プライベートウェブサーバーを備えた Amazon MWAA 環境を示しています。

プライベートネットワークアクセスモードは、Apache Airflow UI へのアクセスを、お使いの環境の IAM ポリシーへのアクセスが許可されている Amazon VPC 内のユーザーに制限します。

プライベートウェブサーバーアクセスを持つ環境を作成する場合は、すべての依存関係を Python wheel アーカイブ (.whl) にパッケージ化し、 .whlで を参照する必要がありますrequirements.txt。wheel を使用して依存関係をパッケージ化およびインストールする手順については、「Python wheel を使用した依存関係の管理」を参照してください。

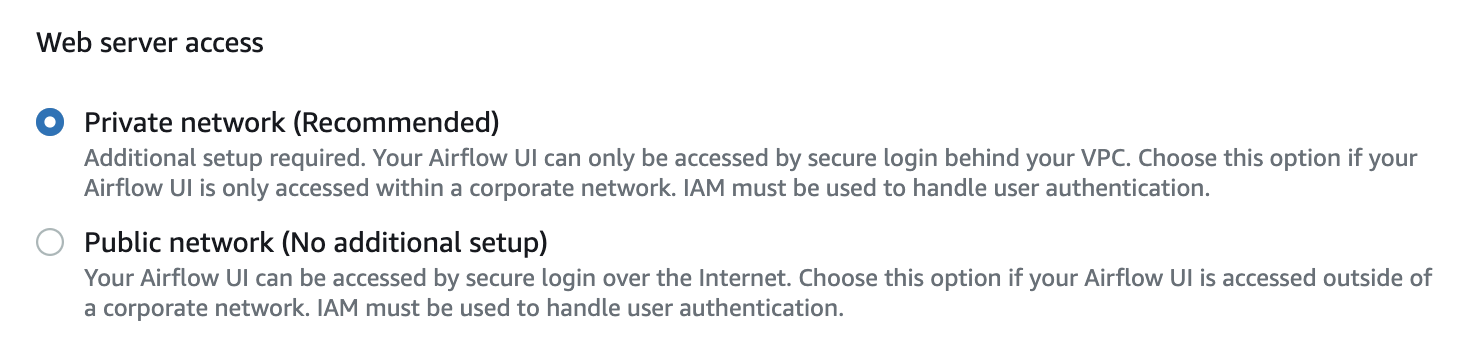

次の図は、Amazon MWAA コンソールでプライベートネットワークオプションを見つける場所を示しています。

アクセスモードの概要

このセクションでは、[パブリックネットワーク] または [プライベートネットワーク] のアクセスモードを選択したときに Amazon VPC に作成される VPC エンドポイント (AWS PrivateLink) について説明します。

パブリックネットワークアクセスモード

Apache Airflow ウェブサーバーにパブリックネットワークアクセスモードを選択した場合、ネットワークトラフィックはインターネット経由でパブリックにルーティングされます。

-

Amazon MWAA は Amazon Aurora PostgreSQL メタデータデータベース用の VPC インターフェイスエンドポイントを作成します。エンドポイントは、プライベートサブネットにマッピングされたアベイラビリティーゾーンに作成され、他のアベイラビリティーゾーンから独立しています AWS アカウント。

-

その後、Amazon MWAA はプライベートサブネットの IP アドレスをインターフェイスエンドポイントにバインドします。これは、Amazon VPC の各アベイラビリティーゾーンから単一の IP をバインドするというベストプラクティスをサポートするように設計されています。

プライベートネットワークアクセスモード

Apache Airflow ウェブサーバーにプライベートネットワークアクセスモードを選択した場合、ネットワークトラフィックは Amazon VPC 内でプライベートにルーティングされます。

-

Amazon MWAA は、Apache Airflow ウェブサーバー用の VPC インターフェイスエンドポイントと、Amazon Aurora PostgreSQL メタデータデータベース用のインターフェイスエンドポイントを作成します。エンドポイントは、プライベートサブネットにマッピングされたアベイラビリティーゾーンに作成され、他のアベイラビリティーゾーンから独立しています AWS アカウント。

-

その後、Amazon MWAA はプライベートサブネットの IP アドレスをインターフェイスエンドポイントにバインドします。これは、Amazon VPC の各アベイラビリティーゾーンから単一の IP をバインドするというベストプラクティスをサポートするように設計されています。

詳細については、「Amazon VPC と Apache エアフローアクセスモードのユースケース例」を参照してください。

プライベートアクセスモードとパブリックアクセスモードのセットアップ

次のセクションでは、環境に合わせて選択した Apache Airflow アクセスモードに基づいて必要となる追加のセットアップと構成について説明します。

パブリックネットワークのセットアップ

Apache Airflow ウェブサーバーのパブリックネットワークオプションを選択した場合は、環境の作成後に Apache Airflow UI の使用を開始できます。

ユーザーのアクセスと、環境が他の AWS サービスを使用するためのアクセス許可を設定するには、次のステップを実行する必要があります。

-

アクセス許可を追加します。Amazon MWAA には、他の AWS のサービスを使用するためのアクセス許可が必要です。環境を作成すると、Amazon MWAA は Amazon Elastic Container Registry (Amazon ECR)、CloudWatch Logs、および Amazon EC2 の特定の IAM アクションを使用できるようにするサービスにリンクされたロールを作成します。

これらのサービスに追加のアクションを使用するアクセス許可を追加したり、実行ロールにアクセス許可を追加することで、他の AWS サービスを使用するアクセス許可を追加したりできます。詳細については、「Amazon MWAA 実行ロール」を参照してください。

-

ユーザーポリシーを作成します。環境と Apache Airflow UI へのアクセスを設定するには、ユーザーが複数の IAM ポリシーを作成する必要がある場合があります。詳細については、「Amazon MWAA 環境へのアクセス」を参照してください。

プライベートネットワークのセットアップ

Apache Airflow ウェブサーバーにプライベートネットワークオプションを選択した場合は、ユーザーのアクセス、環境が他の AWS サービスを使用するためのアクセス許可を設定し、コンピュータから Amazon VPC 内のリソースにアクセスするメカニズムを作成する必要があります。

-

アクセス許可を追加します。Amazon MWAA には、他の AWS のサービスを使用するためのアクセス許可が必要です。環境を作成すると、Amazon MWAA は Amazon Elastic Container Registry (Amazon ECR)、CloudWatch Logs、および Amazon EC2 の特定の IAM アクションを使用できるようにするサービスにリンクされたロールを作成します。

これらのサービスに追加のアクションを使用するアクセス許可を追加したり、実行ロールにアクセス許可を追加することで、他の AWS サービスを使用するアクセス許可を追加したりできます。詳細については、「Amazon MWAA 実行ロール」を参照してください。

-

ユーザーポリシーを作成します。環境と Apache Airflow UI へのアクセスを設定するには、ユーザーが複数の IAM ポリシーを作成する必要がある場合があります。詳細については、「Amazon MWAA 環境へのアクセス」を参照してください。

-

ネットワークアクセスを有効にします。Amazon VPC にメカニズムを作成して、Apache Airflow ウェブサーバーの VPC エンドポイント (AWS PrivateLink) に接続する必要があります。たとえば、 AWS Client VPNを使用して、コンピューターから VPN トンネルを作成します。

Apache Airflow ウェブサーバーの VPC エンドポイントへのアクセス (プライベートネットワークアクセス)

プライベートネットワークオプションを選択した場合は、Amazon VPC にメカニズムを作成して、Apache Airflow ウェブサーバーの VPC エンドポイント (AWS PrivateLink) にアクセスする必要があります。これらのリソースには、Amazon MWAA 環境と同じ Amazon VPC、VPC セキュリティグループ、プライベートサブネットを使用することを推奨します。

詳細については、「VPC エンドポイントのアクセスの管理」を参照してください。