翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

AWS ParallelCluster UI と Identity Center の統合

このチュートリアルの目的は、 AWS ParallelCluster クラスターと共有できる Active Directory のユーザーを統合するシングルサインオンソリューションのために AWS ParallelCluster UI を IAM Identity Center と統合する方法を示すことです。

を使用する場合 AWS ParallelCluster、 AWS ParallelCluster イメージとクラスターを作成または更新するときに作成された AWS リソースに対してのみ料金が発生します。詳細については、「AWS が使用する サービス AWS ParallelCluster」を参照してください。

前提条件:

-

こちらの手順に従ってインストールできる既存の AWS ParallelCluster UI

-

既存の Managed Active Directory、できれば統合 AWS ParallelClusterにも使用するもの。

IAM Identity Center を有効にする

既に AWS Managed Microsoft AD (Active Directory) に接続されているアイデンティティセンターがある場合は、それを使用できます。「IAM アイデンティティセンターへのアプリケーションの追加」セクションに進んでください。

にまだ ID センターが接続されていない場合は AWS Managed Microsoft AD、以下の手順に従ってセットアップします。

アイデンティティセンターを有効にする

-

コンソールで、IAM アイデンティティセンターに移動します ( があるリージョンにいることを確認してください) AWS Managed Microsoft AD。

-

[有効化] ボタンをクリックすると、組織を有効にするかどうかを確認するメッセージが表示される場合があります。これは必須事項であるため、有効にすることを選択します。注: これにより、アカウントの管理者に対して、リンクをたどって確認する必要があるという確認メッセージが E メールで送信されます。

アイデンティティセンターを Managed AD に接続する

-

アイデンティティセンターを有効にした後の次のページに、推奨されるセットアップ手順が表示されます。ステップ 1 で [アイデンティティソースを選択] を選択します。

-

[アイデンティティソース] セクションで、[アクション] ドロップダウンメニュー (右上) をクリックし、[アイデンティティソースを変更] を選択します。

-

[Active Directory] を選択します。

-

[既存のディレクトリ] で、ディレクトリを選択します。

-

[次へ] をクリックします。

-

変更を確認して下にスクロールし、テキストボックスに「ACCEPT」と入力して確認します。次に、[アイデンティティソースを変更] をクリックします。

-

変更が完了するまで待つと、上部に緑色のバナーが表示されます。

ユーザーとグループをアイデンティティセンターに同期する

-

緑色のバナーで、[ガイド付き設定を開始] (右上のボタン) をクリックします。

![[ガイド付き設定を開始] ボタンを強調表示するスクリーンショット。](images/tutorials/pcui_awsic_integration/IAC_start_guided_setup_1.png)

-

[属性マッピングを設定] で、[次へ] をクリックします。

-

[同期の範囲を設定] セクションで、アイデンティティセンターに同期するユーザーの名前を入力し、[追加] をクリックします。

-

ユーザーとグループの追加が完了したら、[次へ] をクリックします。

![[次へ] ボタンを強調表示するスクリーンショット。](images/tutorials/pcui_awsic_integration/IAC_guided_setup_add_users_groups_2.png)

-

変更内容を確認してから、[設定を保存] をクリックします。

-

次の画面にユーザーが同期されていないという警告が表示された場合は、右上の [同期を再開] ボタンを選択します。

-

次に、ユーザーを有効にするには、左側の [ユーザー] タブでユーザーを選択し、[ユーザーアクセスを有効化] > [ユーザーアクセスを有効化] をクリックします。

注: 上部に警告バナーが表示されている場合は、[同期を再開] を選択し、ユーザーが同期するまで待つ必要があります (ユーザーが同期されたかどうかを確認するには、[更新] ボタンを試してください)。

![[ユーザー] タブを強調表示するスクリーンショット。](images/tutorials/pcui_awsic_integration/IAC_enable_user_access_3.png)

アプリケーションを IAM アイデンティティセンターに追加する

ユーザーを IAM アイデンティティセンターと同期したら、新しいアプリケーションを追加する必要があります。これにより、IAM アイデンティティセンターポータルから使用できる SSO 対応アプリケーションを設定します。この場合、アプリケーションとして AWS ParallelCluster UI を追加し、IAM アイデンティティセンターを ID プロバイダーにします。

次のステップでは、IAM Identity Center のアプリケーションとして AWS ParallelCluster UI を追加します。 AWS ParallelCluster UI は、ユーザーがクラスターを管理するのに役立つウェブポータルです。詳細については、「AWS ParallelCluster UI」を参照してください。

アイデンティティセンターでアプリケーションをセットアップする

-

[IAM アイデンティティセンター] > [アプリケーション] (左側のメニューバー) で [アプリケーション] をクリックします。

-

[アプリケーションを追加] をクリックします。

-

[カスタム SAML 2.0 アプリケーションを追加] を選択します。

-

[次へ] をクリックします。

-

使用する表示名と説明を選択します (PCUI や AWS ParallelCluster UI など)

-

[IAM アイデンティティセンターのメタデータ] で、IAM アイデンティティセンター SAML メタデータファイルへのリンクをコピーして保存します。これは、後ほどウェブアプリケーションで SSO を設定するときに使用します。

-

[アプリケーションのプロパティ] の [アプリケーション開始 URL] で、PCUI アドレスを入力します。これを確認するには、CloudFormation コンソールに移動して、PCUI に対応するスタック (例: parallelcluster-ui) を選択し、[出力] タブに移動して ParallelClusterUIUrl を見つけます。

例: https://m2iwazsi1j.execute-api.us-east-1.amazonaws.com

-

[アプリケーションメタデータ] で [メタデータの値を手動で入力] を選択します。次に、以下の値を指定します。

-

重要: domain-prefix、region、userpool-id の値は、環境固有の情報に置き換えてください。

-

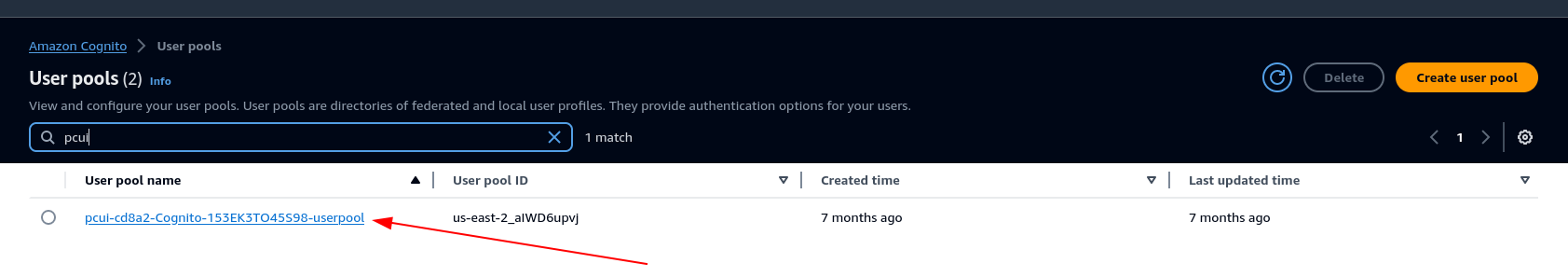

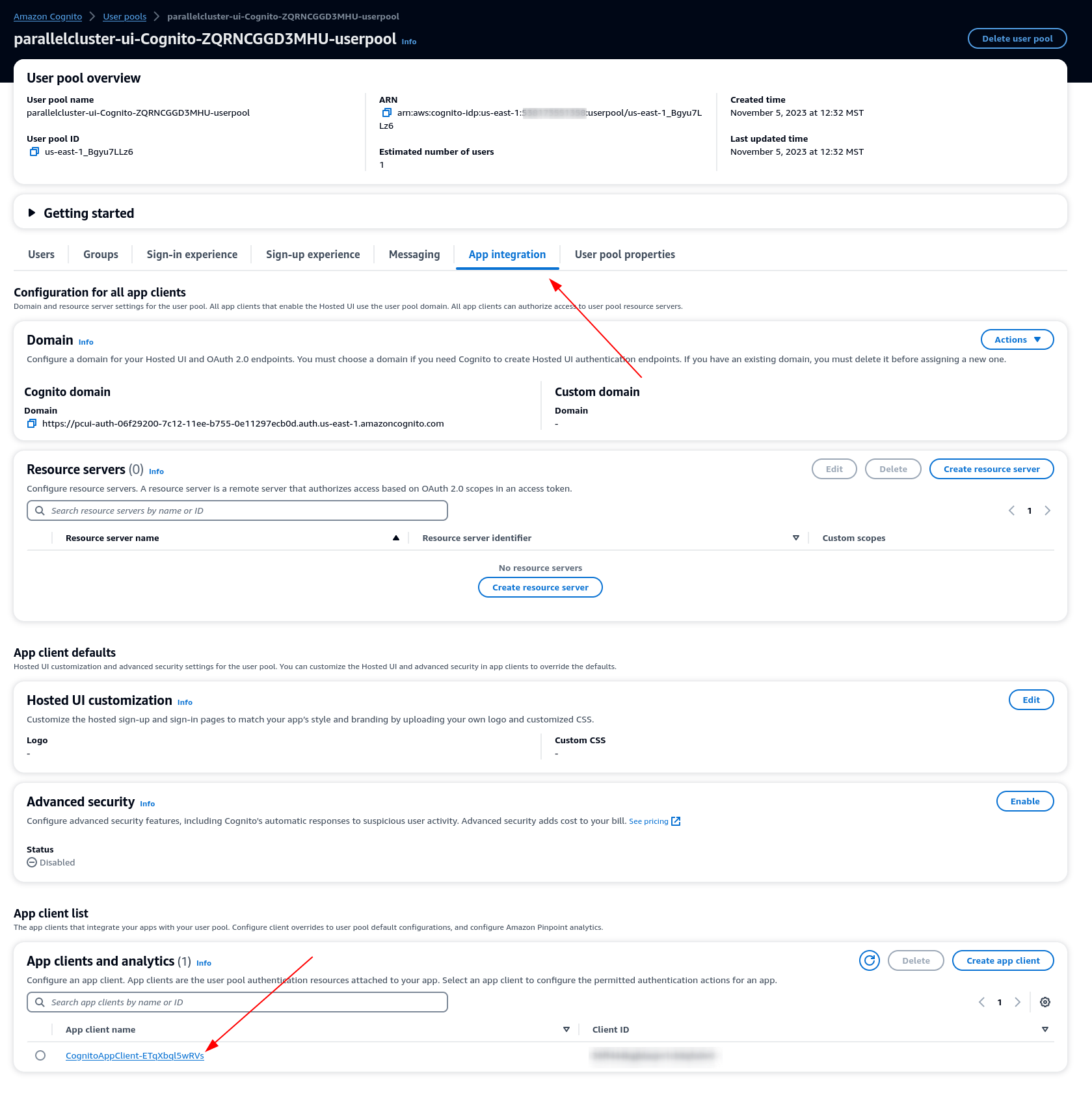

domain-prefix、region、userpool-id は、[Amazon Cognito] > [ユーザープールコンソール] を開いて取得できます。

-

PCUI に対応するユーザープールを選択します (このユーザープールの名前は pcui-cd8a2-Cognito-153EK3TO45S98-userpool のように表示されます)。

-

[アプリケーションの統合] に移動します。

-

-

[アプリケーションのアサーションコンシューマーサービス (ACS) の URL]: https://<domain-prefix>.auth.<region>.amazoncognito.com/saml2/idpresponse

[アプリケーション SAML 対象者]: urn:amazon:cognito:sp:<userpool-id>

-

[送信] を選択します。次に、追加したアプリケーションの [詳細] ページに移動します。

-

[アクション] ドロップダウンリストを選択し、[属性マッピングを編集] を選択します。次に、以下の属性を指定します。

-

[アプリケーションのユーザー属性]: subject (注: subject は事前入力済み) → [この文字列値または IAM アイデンティティセンターのユーザー属性にマッピング]: ${user:email}、[形式]: emailAddress

-

[アプリケーションのユーザー属性]: email → [この文字列値または IAM アイデンティティセンターのユーザー属性にマッピング]: ${user:email}、[形式]: 未指定

-

-

変更内容を保存します。

-

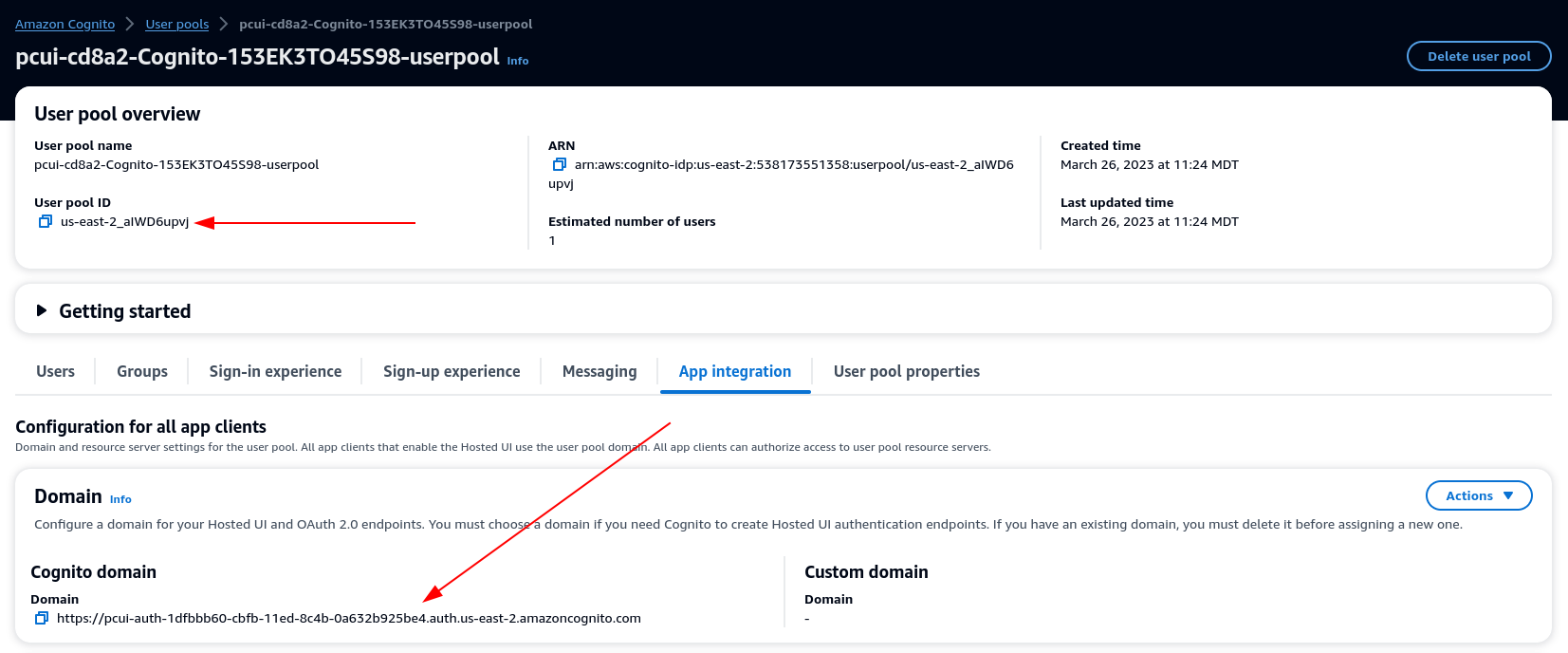

[ユーザーを割り当て] ボタンを選択し、ユーザーをアプリケーションに割り当てます。これらは、PCUI インターフェイスにアクセスできる Active Directory 内のユーザーです。

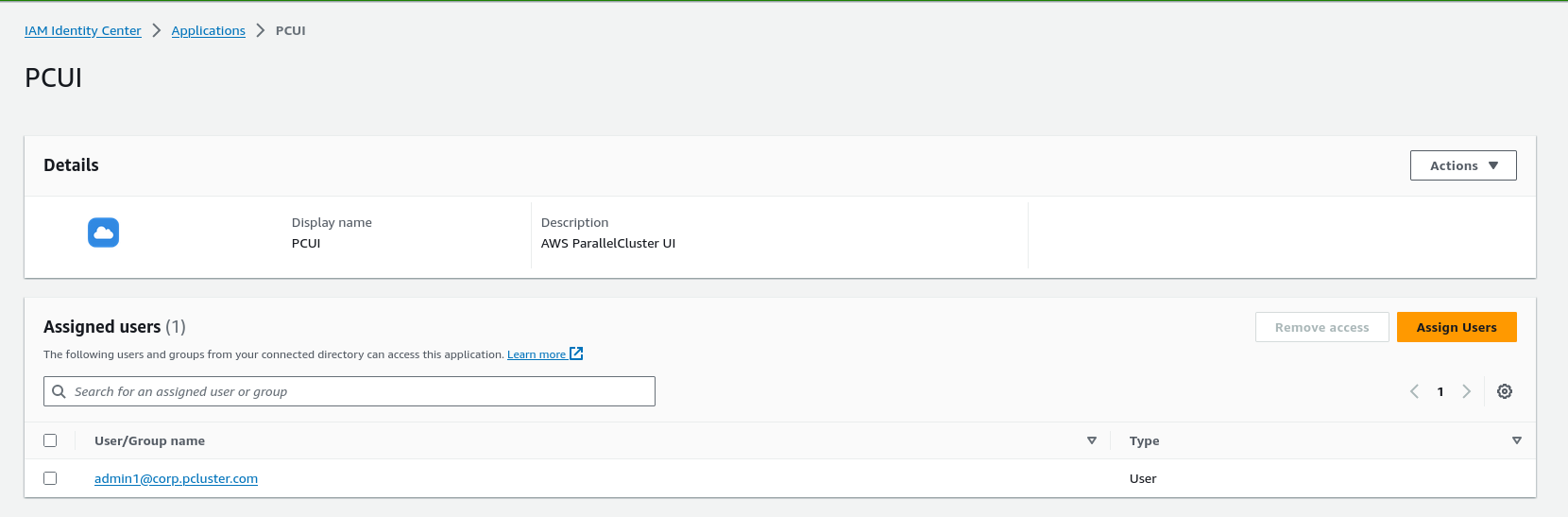

ユーザープールで IAM アイデンティティセンターを SAML IdP として設定する

-

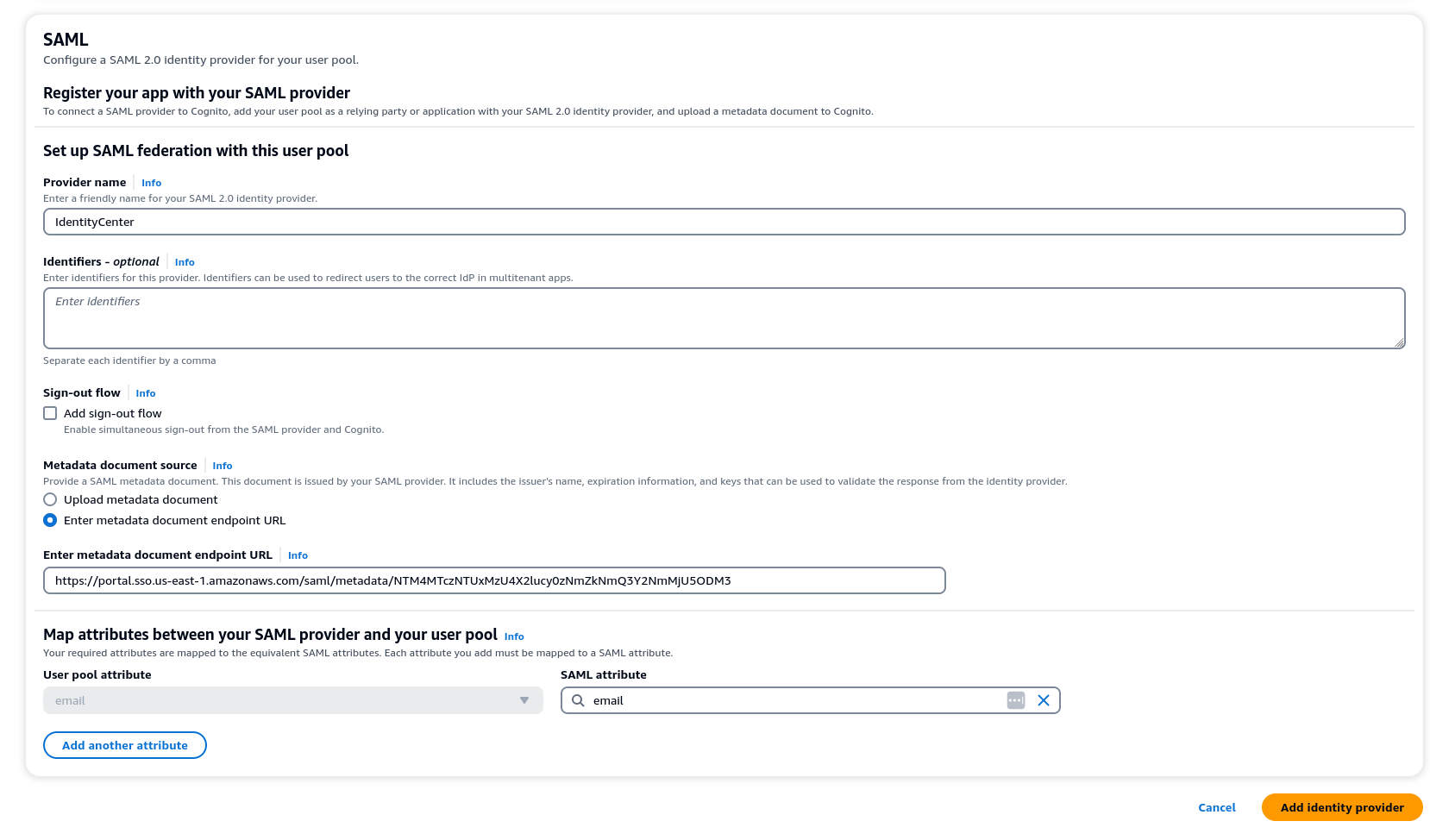

ユーザープール設定で、[サインインエクスペリエンス] > [ID プロバイダーを追加] を選択します。

-

SAML IdP を選択します。

-

[プロバイダー名] に [IdentityCenter] を指定します。

-

[メタデータドキュメントソース] で [メタデータドキュメントのエンドポイント URL を入力] を選択し、アイデンティティセンターのアプリケーションをセットアップしたときにコピーした URL を指定します。

-

[属性] の [email] で、E メールを選択します。

-

[ID プロバイダーを追加] を選択します。

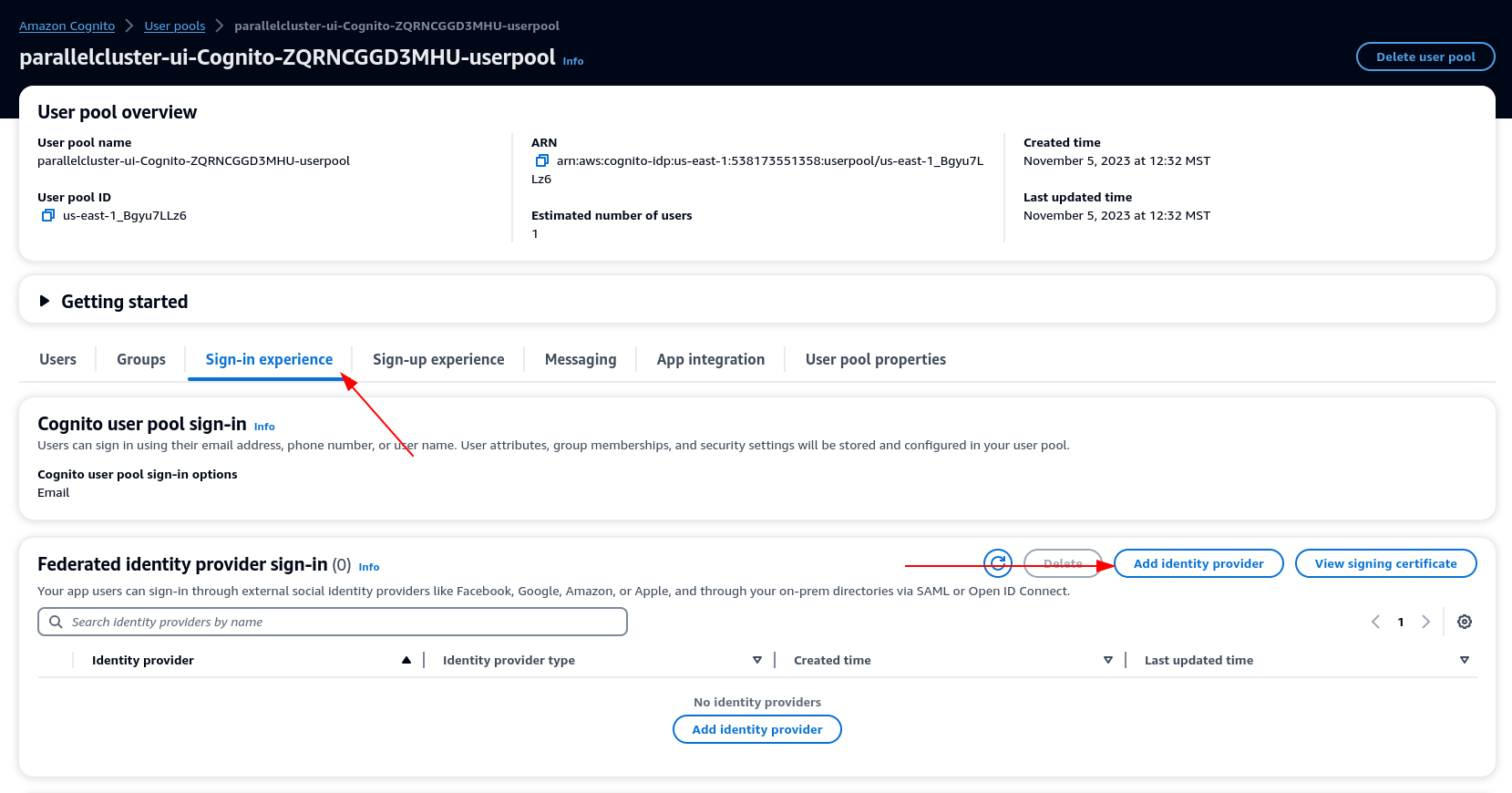

IdP をユーザープールアプリケーションクライアントと統合する

-

次に、ユーザープールの [アプリケーションの統合] セクションで、[アプリケーションクライアントのリスト] にリストされているクライアントを選択します。

-

[ホストされた UI] で、[編集] を選択します。

-

[ID プロバイダー] で、[IdentityCenter] も選択します。

-

[変更を保存] を選択します。

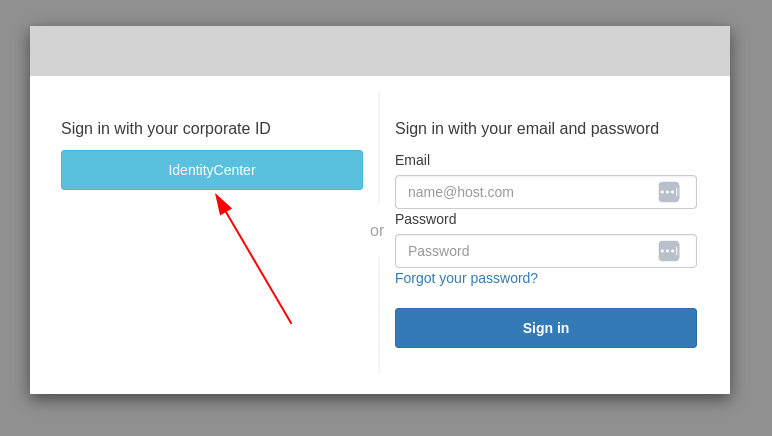

セットアップを検証する

-

次に、PCUI にログインして、先ほど作成したセットアップを検証します。PCUI ポータルにサインインすると、企業 ID でサインインするオプションが表示されます。

-

[IdentityCenter] ボタンをクリックすると、IAM アイデンティティセンターの IdP ログインに移動し、アプリケーション (PCUI を含む) を示すページが表示されます。PCUI アプリケーションを開きます。

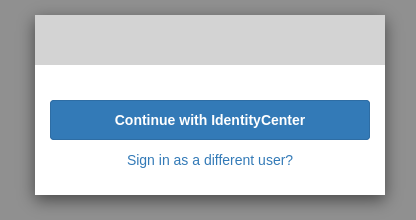

-

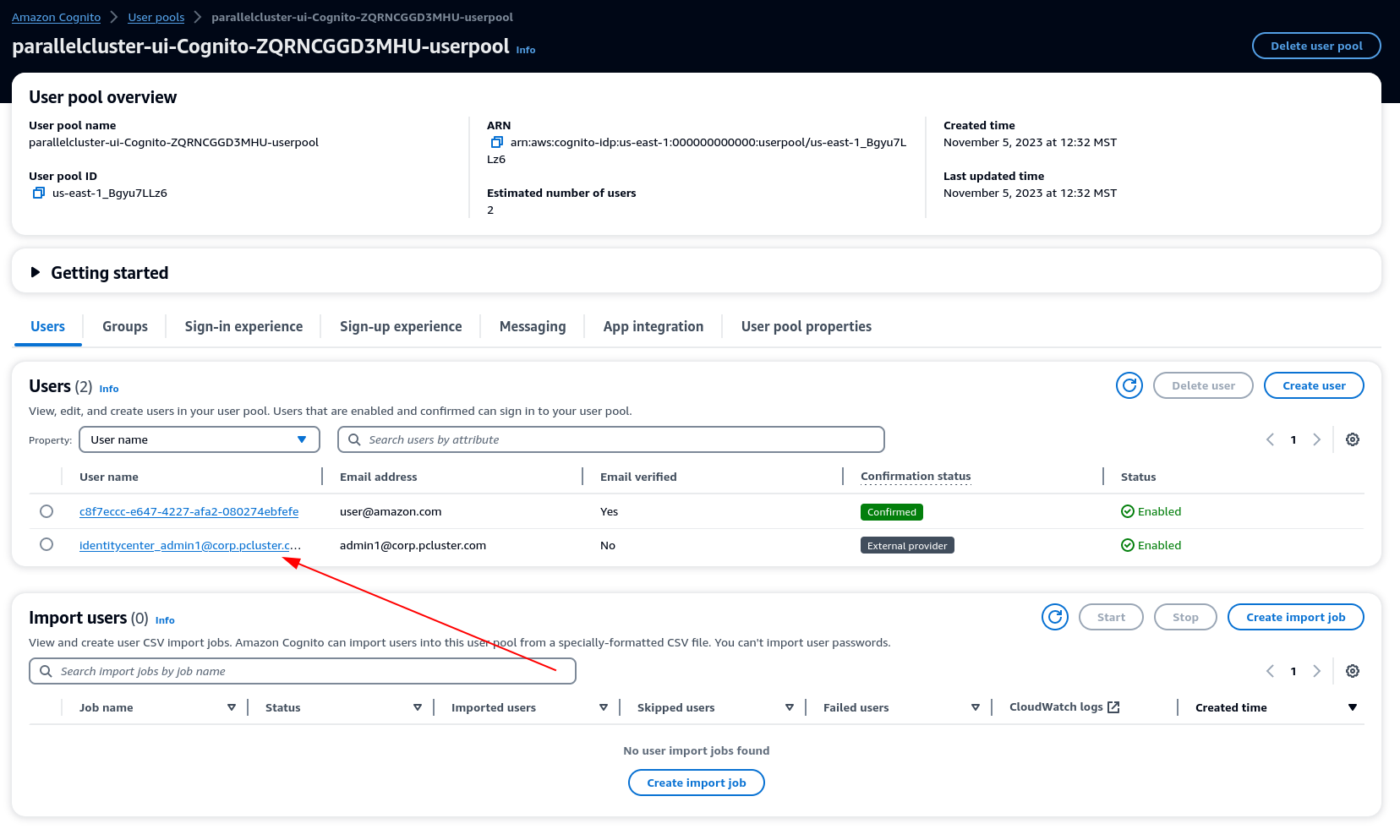

次の画面に移動すると、ユーザーが Cognito ユーザープールに追加されます。

ユーザーを管理者にする

-

ここで、[Amazon Cognito] > ユーザープールコンソールに移動し、identitycenter をプレフィックスとする、新しく作成したユーザーを選択します。

-

[グループメンバーシップ] で、[ユーザーをグループに追加]、[管理者] の順に選択し、[追加] をクリックします。

-

IdentityCenter で続行をクリックすると、UI AWS ParallelCluster ページに移動します。