翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

サービス拒否攻撃の概要

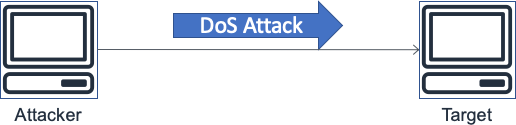

サービス拒否 (DoS) 攻撃またはイベントは、ネットワークトラフィックでフラッディングするなど、ユーザーがウェブサイトまたはアプリケーションを使用できないようにする意図的な試みです。攻撃者は、大量のネットワーク帯域幅を消費したり、他のシステムリソースを結び付けたりして、正当なユーザーのアクセスを中断させるさまざまな手法を使用します。最も単純な形式では、次の図に示すように、唯一の攻撃者は単一のソースを使用してターゲットに対して DoS 攻撃を実行します。

DoS 攻撃を示す図

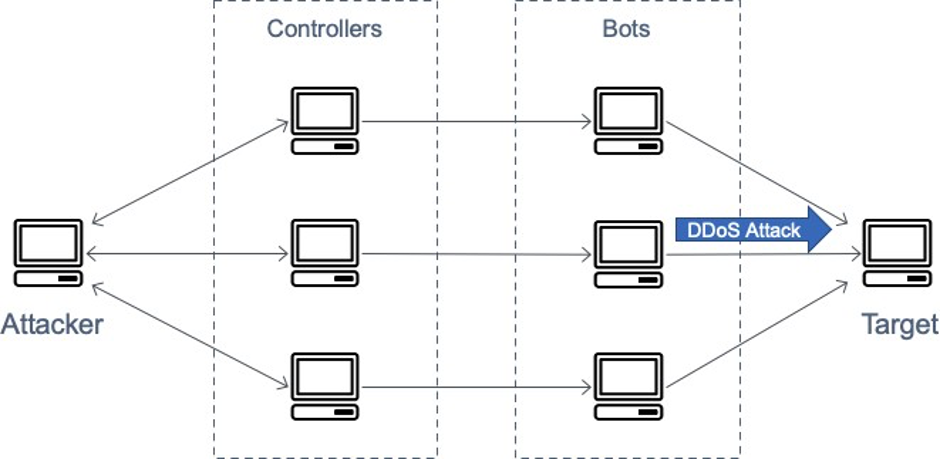

Distributed Denial of Service (DDoS) 攻撃では、攻撃者は複数のソースを使用してターゲットに対する攻撃を調整します。これらのソースには、マルウェアに感染したコンピュータ、ルーター、IoT デバイス、その他のエンドポイントの分散グループが含まれます。次の図は、攻撃に関与している侵害されたホストのネットワークを示しており、ターゲットを圧倒するパケットやリクエストのフラッドを生成します。

DDoS攻撃を示す図

Open Systems Interconnection (OSI) モデルには 7 つのレイヤーがあり、次の表で説明します。DDoS 攻撃は、レイヤー 3、4、6、および 7 で最も一般的です。

-

レイヤー 3 および 4 攻撃は、OSIモデルのネットワークレイヤーとトランスポートレイヤーに対応します。このホワイトペーパーでは、 AWS これらをまとめてインフラストラクチャレイヤー攻撃と呼びます。

-

レイヤー 6 および 7 攻撃は、OSIモデルのプレゼンテーションレイヤーとアプリケーションレイヤーに対応します。このホワイトペーパーでは、これらをアプリケーションレイヤー攻撃としてまとめて取り上げています。

このホワイトペーパーでは、以下のセクションでこれらの攻撃タイプについて説明します。

表 1 — OSIモデル

| # | Layer |

単位 |

説明 |

ベクトルの例 |

|---|---|---|---|---|

| 7 | アプリケーション |

[データ] |

アプリケーションへのネットワークプロセス |

HTTP フラッド、DNSクエリフラッド |

| 6 | 表現 |

[データ] |

データ表現と暗号化 |

Transport Layer Security (TLS) の悪用 |

| 5 | セッション |

[データ] |

ホスト間通信 |

該当なし |

| 4 | トランスポート |

セグメント |

E nd-to-end 接続と信頼性 |

(SYN) フラッドを同期する |

| 3 | ネットワーク |

パケット |

パスの決定と論理アドレス指定 |

ユーザーデータグラムプロトコル (UDP) リフレクション攻撃 |

| 2 | データリンク |

[フレーム] |

物理的なアドレス指定 |

該当なし |

| 1 | 物理 |

Bits |

メディア、シグナル、バイナリ送信 |

該当なし |