翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

を使用した X-Ray 暗号化設定の変更の追跡 AWS Config

AWS X-Ray は と統合 AWS Config して、X-Ray 暗号化リソースに加えられた設定変更を記録します。 AWS Config を使用して、X-Ray 暗号化リソースのインベントリ、X-Ray 設定履歴の監査、リソースの変更に基づいた通知の送信を行うことができます。

AWS Config では、次の X-Ray 暗号化リソースの変更をイベントとしてログ記録できます。

-

設定変更 暗号化キーの変更および追加、もしくは暗号化X-Ray設定をデフォルトに戻すことができます。

X-Ray と の間に基本的な接続を作成する方法については、次の手順を参照してください AWS Config。

Lambda関数のトリガーの作成

カスタム AWS Config ルールを生成する前に、カスタム AWS Lambda 関数の ARN が必要です。以下の手順に従い、 AWS Config

リソースの状態に基づいて、準拠している値または準拠しない値をXrayEncryptionConfig返す基本的な関数をNode.jsで作成します。

AWS::XrayEncryptionConfigの変更トリガーを持つLambda関数を作成するには

-

Lambdaのコンソール

を開きます。[機能の作成]を選択します。 -

[設計図]を選択し、設計図ライブラリをフィルタリングして、トリガー変更のルール設定で設計図を探します。設計図名のリンクをクリックするか、[設定]を選択して続行してください。

-

以下のフィールドを定義して設計図を設定します:

-

[Name] には、名前を入力します。

-

[役割]では、[テンプレートから新しい役割の作成]を選択します。

-

[役割名]に名前を入力します。

-

[ポリシーテンプレート]では、[AWS Config ルールのアクセス権限]を選択します。

-

-

関数の作成 を選択して、 AWS Lambda コンソールで関数を作成して表示します。

-

関数コードを編集して、

AWS::EC2::InstanceAWS::XrayEncryptionConfigに置き換えます。また、説明欄を更新して、この変更を反映させることもできます。初期設定コード

if (configurationItem.resourceType !== 'AWS::EC2::Instance') { return 'NOT_APPLICABLE'; } else if (ruleParameters.desiredInstanceType === configurationItem.configuration.instanceType) { return 'COMPLIANT'; } return 'NON_COMPLIANT';更新されたコード

if (configurationItem.resourceType !=='AWS::XRay::EncryptionConfig') { return 'NOT_APPLICABLE'; } else if (ruleParameters.desiredInstanceType === configurationItem.configuration.instanceType) { return 'COMPLIANT'; } return 'NON_COMPLIANT'; -

X-Rayにアクセスするために、IAMの実行の役割に以下を追加します。これらのアクセス権限により、X-Rayリソースへの読み取り専用のアクセスを許可します。適切なリソースへのアクセスを許可しない場合、ルールに関連付けられた Lambda 関数を評価する AWS Config と、 からの範囲外のメッセージが発生します。

{ "Sid": "Stmt1529350291539", "Action": [ "xray:GetEncryptionConfig" ], "Effect": "Allow", "Resource": "*" }

X 線のカスタム AWS Config ルールの作成

Lambda 関数が作成されたら、関数の ARN を書き留め、 AWS Config コンソールに移動してカスタムルールを作成します。

X-Ray の AWS Config ルールを作成するには

-

[ルールの追加]を選択し、[カスタムルールを追加]を選択します。

-

AWS Lambda [関数のARN]には、使用するLambda関数に関連付けられた ARNを挿入します。

-

設定するトリガーの種類を選択します:

-

設定の変更 – ルールのスコープに一致するリソースが設定で変更されたときに評価を AWS Config トリガーします。評価は、 が設定項目の変更通知 AWS Config を送信した後に実行されます。

-

定期 – 選択した頻度でルールの評価 AWS Config を実行します (24 時間ごとなど)。

-

-

[リソースタイプ]は、EncryptionConfigX-Rayの項目で選択します。

-

[Save] を選択します。

AWS Config コンソールは、ルールのコンプライアンスをすぐに評価し始めます。評価は完了までに数分かかることがあります。

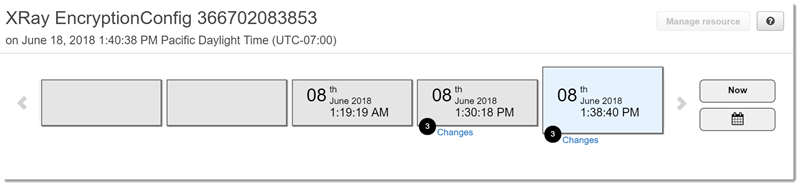

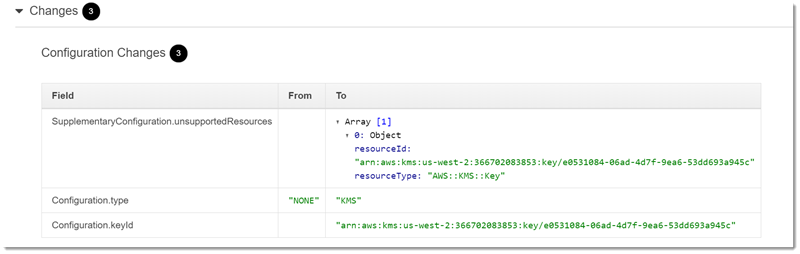

このルールが準拠したので、 は監査履歴のコンパイルを開始 AWS Config できます。リソースの変更をタイムラインの形式で AWS Config 記録します。イベントのタイムラインの変更ごとに、 はテーブルを from/to 形式で AWS Config 生成し、暗号化キーの JSON 表現で何が変更されたかを表示します。EncryptionConfigに関連付けられた2つのフィールドの変更はConfiguration.type及びConfiguration.keyID。

結果の例

以下は、特定の日時に加えられた変更を示す AWS Config タイムラインの例です。

以下は、 AWS Config 変更エントリの例です。変更前/変更後の形式で変更内容を示します。この例では、デフォルトのX-Ray暗号化設定を、定義済みの暗号化キーに変更されたことを示しています。

Amazon SNSの通知

設定変更の通知を受け取るには、 を設定 AWS Config して Amazon SNS 通知を発行します。詳細については、「E メールによる AWS Config リソースの変更のモニタリング」を参照してください。