기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

AWS 관리형 Microsoft AD에 Amazon EC2 Windows 인스턴스 조인 Active Directory

Amazon EC2 Windows 인스턴스를 시작하고 AWS 관리형 Microsoft AD에 조인할 수 있습니다. 또는 기존 EC2 Windows 인스턴스를 AWS 관리형 Microsoft AD에 수동으로 조인할 수 있습니다.

- Seamlessly join EC2 Windows instance

-

이 절차는 Amazon EC2 Windows 인스턴스를 AWS 관리형 Microsoft AD에 원활하게 조인합니다. 여러에서 원활한 도메인 조인을 수행해야 하는 경우 섹션을 AWS 계정참조하세요자습서: 원활한 EC2 도메인 조인을 위한 AWS 관리형 Microsoft AD 디렉터리 공유. Amazon SNS에 대한 자세한 내용은 Amazon EC2란 무엇인가요? 단원을 참조하세요.

사전 조건

EC2 인스턴스를 원활하게 도메인 조인하려면 다음을 완료해야 합니다.

-

AWS 관리형 Microsoft AD가 있어야 합니다. 자세한 내용은 AWS 관리형 Microsoft AD 생성를 참조하세요.

-

EC2 Windows 인스턴스를 원활하게 조인하려면 다음 IAM 권한이 필요합니다.

-

다음 IAM 권한이 있는 IAM 인스턴스 프로파일:

-

AmazonSSMManagedInstanceCore -

AmazonSSMDirectoryServiceAccess

-

-

EC2를 AWS 관리형 Microsoft AD에 조인하는 사용자에게는 다음과 같은 IAM 권한이 필요합니다.

-

AWS Directory Service 권한:

-

"ds:DescribeDirectories" -

"ds:CreateComputer"

-

-

Amazon VPC 권한:

-

"ec2:DescribeVpcs" -

"ec2:DescribeSubnets" -

"ec2:DescribeNetworkInterfaces" -

"ec2:CreateNetworkInterface" -

"ec2:AttachNetworkInterface"

-

-

EC2 권한:

-

"ec2:DescribeInstances" -

"ec2:DescribeImages" -

"ec2:DescribeInstanceTypes" -

"ec2:RunInstances" -

"ec2:CreateTags"

-

-

AWS Systems Manager 권한:

-

"ssm:DescribeInstanceInformation" -

"ssm:SendCommand" -

"ssm:GetCommandInvocation" -

"ssm:CreateBatchAssociation"

-

-

-

AWS 관리형 Microsoft AD가 생성되면 인바운드 및 아웃바운드 규칙을 사용하여 보안 그룹이 생성됩니다. 이러한 규칙 및 포트에 대한 자세한 내용은 섹션을 참조하세요AWS 관리형 Microsoft AD로 생성되는 항목. EC2 Windows 인스턴스를 원활하게 도메인 조인하려면 인스턴스를 시작하는 VPC가 AWS 관리형 Microsoft AD 보안 그룹의 인바운드 및 아웃바운드 규칙에 허용된 것과 동일한 포트를 허용해야 합니다.

-

네트워크 보안 및 방화벽 설정에 따라 추가 아웃바운드 트래픽을 허용해야 할 수 있습니다. 이 트래픽은 다음 엔드포인트에 대한 HTTPS(포트 443)용입니다.

엔드포인트 역할 ec2messages.region.amazonaws.comSession Manager 서비스를 사용하여 세션 채널을 생성하고 삭제합니다. 자세한 내용은 AWS Systems Manager 엔드포인트 및 할당량을 참조하세요.

ssm.region.amazonaws.com의 엔드포인트입니다 AWS Systems Manager Session Manager. 자세한 내용은 AWS Systems Manager 엔드포인트 및 할당량을 참조하세요.

ssmmessages.region.amazonaws.comSession Manager 서비스를 사용하여 세션 채널을 생성하고 삭제합니다. 자세한 내용은 AWS Systems Manager 엔드포인트 및 할당량을 참조하세요.

ds.region.amazonaws.com의 엔드포인트입니다 AWS Directory Service. 자세한 내용은 의 리전 가용성 AWS Directory Service 단원을 참조하십시오.

-

AWS 관리형 Microsoft AD 도메인 이름을 확인하는 DNS 서버를 사용하는 것이 좋습니다. 이를 위해 DHCP 옵션 세트를 생성할 수 있습니다. 자세한 정보는 AWS 관리형 Microsoft AD용 DHCP 옵션 세트 생성 또는 변경을 참조하세요.

-

DHCP 옵션 세트를 생성하지 않도록 선택하면 AWS 관리형 Microsoft AD에서 DNS 서버가 정적이고 로 구성됩니다.

-

Amazon EC2 Windows 인스턴스에 원활하게 조인하려면

-

에 로그인 AWS Management Console 하고 https://console.aws.amazon.com/ec2/

Amazon EC2 콘솔을 엽니다. -

탐색 모음에서 기존 디렉터리 AWS 리전 와 동일한를 선택합니다.

-

EC2 대시보드의 시작 인스턴스 섹션에서 인스턴스 시작을 선택합니다.

-

인스턴스 시작 페이지의 이름 및 태그 섹션에서 Windows EC2 인스턴스에 사용할 이름을 입력합니다.

(선택 사항) 추가 태그 추가에서 이 EC2 인스턴스에 대한 액세스를 구성, 추적, 제어할 태그-키 값 페어를 하나 이상 추가합니다.

-

애플리케이션 및 OS 이미지(Amazon Machine Image) 섹션의 빠른 시작 창에서 Windows를 선택합니다. Amazon Machine Image(AMI) 드롭다운 목록에서 Windows Amazon Machine Image(AMI)를 변경할 수 있습니다.

-

인스턴스 유형 섹션의 인스턴스 유형 드롭다운 목록에서 사용하려는 인스턴스 유형을 선택합니다.

-

키 페어(로그인) 섹션에서 새 키 페어 생성을 선택하거나 기존 키 페어에서 선택할 수 있습니다.

새로운 키 페어를 생성하려면 새 키 페어 생성을 선택합니다.

키 페어의 이름을 입력하고 키 페어 유형 및 프라이빗 키 파일 형식에 대한 옵션을 선택합니다.

OpenSSH에서 사용할 수 있는 형식으로 프라이빗 키를 저장하려면 .pem을 선택합니다. PuTTY에서 사용할 수 있는 형식으로 프라이빗 키를 저장하려면 .ppk를 선택합니다.

Create key pair(키 페어 생성)를 선택합니다.

브라우저에서 프라이빗 키 파일이 자동으로 다운로드됩니다. 안전한 장소에 프라이빗 키 파일을 저장합니다.

중요

이때가 사용자가 프라이빗 키 파일을 저장할 수 있는 유일한 기회입니다.

-

인스턴스 시작 페이지의 네트워크 설정 섹션에서 편집을 선택합니다. VPC - 필수 드롭다운 목록에서 디렉터리가 생성된 VPC를 선택합니다.

-

서브넷 드롭다운 목록에서 VPC의 퍼블릭 서브넷 중 하나를 선택합니다. 선택한 서브넷에서는 인터넷 게이트웨이로 모든 외부 트래픽이 라우팅되어야 합니다. 그렇지 않으면 인스턴스를 원격으로 연결할 수 없게 됩니다.

인터넷 게이트웨이에 연결하는 방법에 대한 자세한 내용은 Amazon VPC 사용 설명서의 인터넷 게이트웨이를 사용하여 인터넷에 연결을 참조하세요.

-

Auto-assign Public IP(퍼블릭 IP 자동 할당)에서 Enable(활성화)을 선택합니다.

EC2 인스턴스의 퍼블릭 및 프라이빗 IP 주소 지정에 대한 자세한 내용은 Amazon EC2 사용 설명서의 Amazon EC2 인스턴스 IP 주소 지정을 참조하세요.

-

방화벽(보안 그룹) 설정의 경우 기본 설정을 사용하거나 필요에 맞게 변경할 수 있습니다.

-

스토리지 구성 설정의 경우 기본 설정을 사용하거나 필요에 맞게 변경할 수 있습니다.

-

고급 세부 정보 섹션을 선택하고 도메인 조인 디렉터리 드롭다운 목록에서 도메인을 선택합니다.

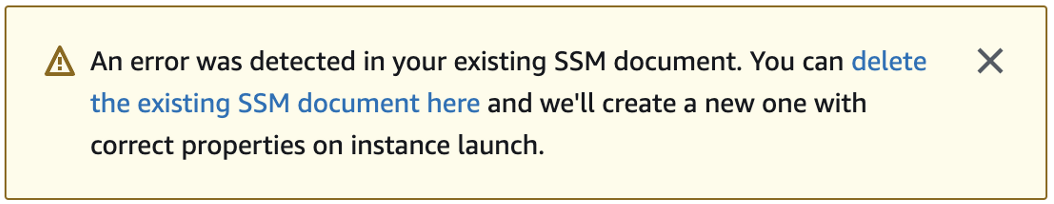

참고

도메인 조인 디렉터리를 선택하면 다음이 표시될 수 있습니다.

이 오류는 EC2 시작 마법사가 예기치 않은 속성이 있는 기존 SSM 문서를 식별하는 경우 발생합니다. 다음 중 하나를 수행할 수 있습니다.

이전에 SSM 문서를 편집했는데 속성이 예상되는 경우 닫기를 선택하고 변경 없이 EC2 인스턴스를 시작합니다.

여기에서 기존 SSM 문서 삭제 링크를 선택하여 SSM 문서를 삭제합니다. 이렇게 하면 속성이 올바른 SSM 문서를 생성할 수 있습니다. EC2 인스턴스를 시작하면 SSM 문서가 자동으로 생성됩니다.

-

IAM 인스턴스 프로파일의 경우 기존 IAM 인스턴스 프로파일을 선택하거나 새 프로파일을 생성할 수 있습니다. IAM 인스턴스 프로파일 드롭다운 목록에서 AWS 관리형 정책 AmazonSSMManagedInstanceCore 및 AmazonSSMDirectoryServiceAccess가 연결된 IAM 인스턴스 프로파일을 선택합니다. 새 IAM 프로필을 생성하려면 새 IAM 프로필 생성 링크를 선택한 다음 다음을 수행합니다.

-

역할 생성을 선택합니다.

-

Select trusted entity(신뢰할 수 있는 엔터티 선택)에서 AWS Service를 선택합니다.

-

사용 사례에서 EC2를 선택합니다.

-

Add permissions(권한 추가)의 정책 목록에서 AmazonSSMManagedInstanceCore 및 AmazonSSMDirectoryServiceAccess 정책을 선택합니다. 목록을 필터링하려면 검색 상자에

SSM을(를) 입력합니다. 다음을 선택합니다.참고

AmazonSSMDirectoryServiceAccess는에서 Active Directory 관리하는에 인스턴스를 조인할 수 있는 권한을 제공합니다 AWS Directory Service. AmazonSSMManagedInstanceCore는 AWS Systems Manager 서비스를 사용하는 데 필요한 최소 권한을 제공합니다. 이러한 권한으로 역할을 생성하는 방법과 IAM 역할에 할당할 수 있는 기타 권한 및 정책에 대한 자세한 내용은 AWS Systems Manager 사용 설명서의 Systems Manager용 IAM 인스턴스 프로파일 생성을 참조하세요.

-

Name, review, and create(이름, 검토 및 생성) 페이지에서 Role name(역할 이름)을 입력합니다. EC2 인스턴스에 연결하려면 이 역할 이름이 필요합니다.

-

(선택 사항) 설명 필드에 IAM 인스턴스 프로파일에 대한 설명을 입력할 수 있습니다.

-

역할 생성을 선택합니다.

-

인스턴스 시작 페이지로 돌아가서 IAM 인스턴스 프로파일 옆에 있는 새로 고침 아이콘을 선택합니다. 새 IAM 인스턴스 프로파일은 IAM 인스턴스 프로파일 드롭다운 목록에 표시되어야 합니다. 새 프로파일을 선택하고 나머지 설정은 기본값으로 유지합니다.

-

-

인스턴스 시작을 선택합니다.

-

- Manually join EC2 Windows instance

기존 Amazon EC2 Windows 인스턴스를 Simple AD 또는 AWS 관리형 Microsoft AD Active Directory에 수동으로 조인하려면 인스턴스를 AWS 관리형 Microsoft AD에 Amazon EC2 Windows 인스턴스 조인 Active Directory에 명시된 바와 같이 파라미터를 사용하여 시작해야 합니다.

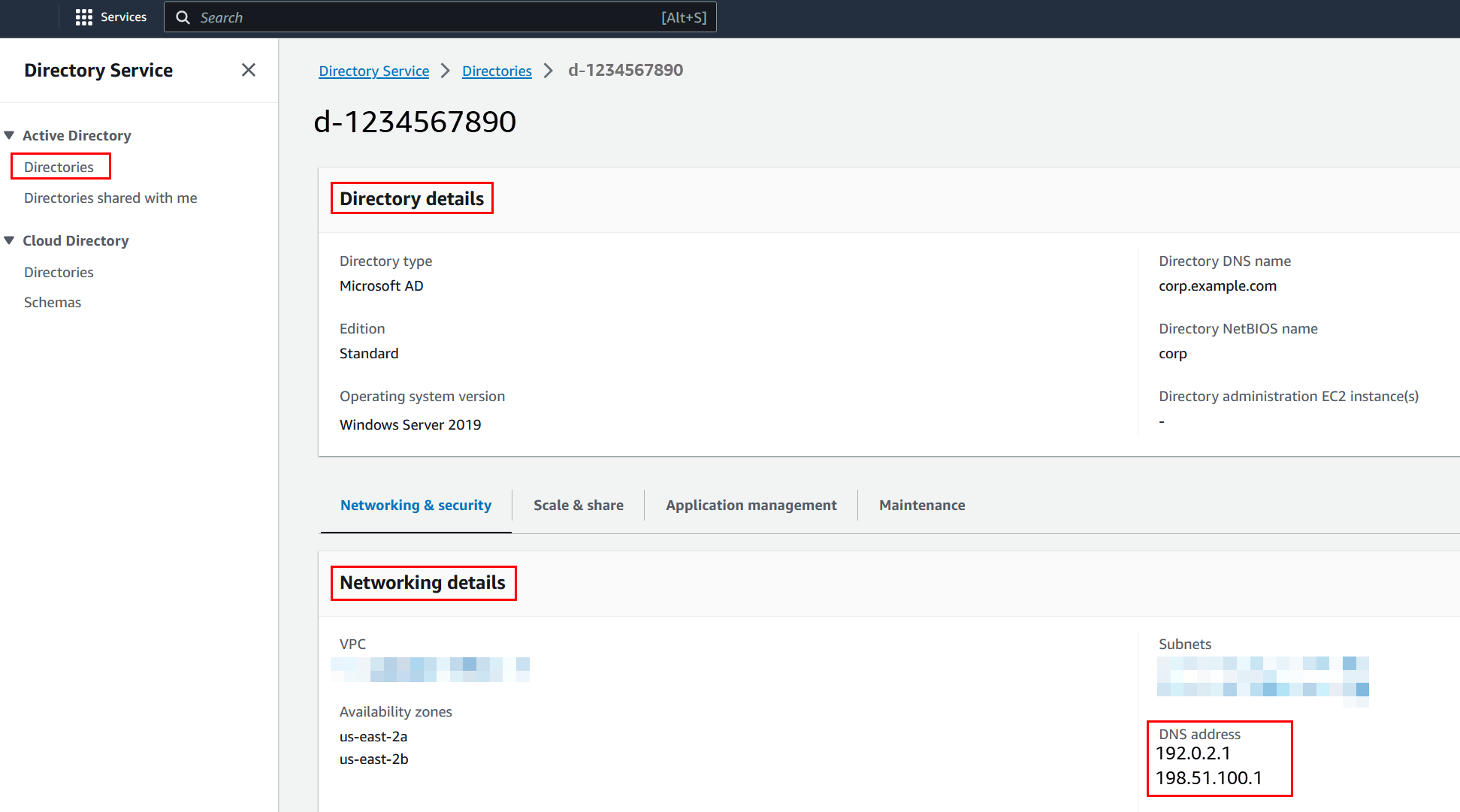

AWS 관리형 Microsoft AD DNS 서버의 IP 주소가 필요합니다. 이 정보는 디렉터리 서비스 > 디렉터리 > 디렉터리의 디렉터리 ID 링크 > 디렉터리 세부 정보 및 네트워킹 및 보안 섹션에서 찾을 수 있습니다.

Windows 인스턴스를 AWS 관리형 Microsoft AD에 조인하려면 Active Directory

-

원격 데스크톱 프로토콜 클라이언트를 사용해 인스턴스를 연결합니다.

-

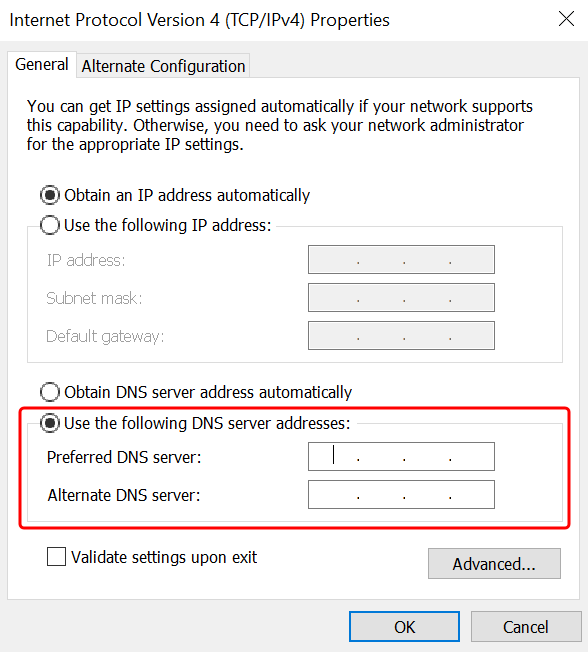

인스턴스에서 TCP/IPv4 속성 대화 상자를 엽니다.

-

네트워크 연결 대화 상자를 엽니다.

작은 정보

인스턴스의 명령 프롬프트에서 다음을 실행하여 네트워크 연결 대화 상자를 직접 열 수 있습니다.

%SystemRoot%\system32\control.exe ncpa.cpl -

활성화된 네트워크 연결에 대한 컨텍스트 메뉴를 열고(마우스 오른쪽 버튼 클릭) [Properties]를 선택합니다.

-

연결 속성 대화 상자에서 인터넷 프로토콜 버전 4를 엽니다(더블 클릭).

-

-

다음 DNS 서버 주소 사용을 선택하고 기본 DNS 서버 및 대체 DNS 서버 주소를 AWS 관리형 Microsoft AD 제공 DNS 서버의 IP 주소로 변경한 다음 확인을 선택합니다.

-

인스턴스에 대한 [System Properties] 대화 상자를 열고 [Computer Name] 탭을 선택한 다음, [Change]를 선택합니다.

작은 정보

인스턴스의 명령 프롬프트에서 다음을 실행하여 시스템 속성 대화 상자를 직접 열 수 있습니다.

%SystemRoot%\system32\control.exe sysdm.cpl -

멤버 필드에서 도메인을 선택하고 AWS 관리형 Microsoft AD Active Directory의 정규화된 이름을 입력한 다음 확인을 선택합니다.

-

도메인 관리자의 이름과 암호를 묻는 메시지가 표시되면 도메인 조인 권한을 가진 계정의 사용자 이름과 암호를 입력합니다. 이러한 권한의 위임에 대한 자세한 정보는 AWS Managed Microsoft AD에 대한 디렉터리 조인 권한 위임을 참조하세요.

참고

도메인의 정규화된 이름이나 NetBIOS 이름을 입력하고 백슬래시(\)를 붙이고 사용자 이름을 추가할 수 있습니다. 사용자 이름은 Admin입니다. 예:

corp.example.com\admin또는corp\admin. -

도메인에 온 것을 환영하는 메시지를 받은 후에 인스턴스를 재시작해야 변경 사항이 적용됩니다.

이제 인스턴스가 AWS 관리형 Microsoft AD Active Directory 도메인에 조인되었으므로 해당 인스턴스에 원격으로 로그인하고 유틸리티를 설치하여 사용자 및 그룹 추가와 같은 디렉터리를 관리할 수 있습니다. Active Directory 관리 도구를 사용하여 사용자 및 그룹을 생성할 수 있습니다. 자세한 내용은 AWS 관리형 Microsoft AD용 Active Directory 관리 도구 설치 단원을 참조하십시오.

참고

Amazon EC2 인스턴스의 DNS 주소를 수동으로 변경하는 대신 Amazon Route 53을 사용하여 DNS 쿼리를 처리할 수도 있습니다. 자세한 내용은 디렉터리 서비스의 DNS 확인과 Amazon Route 53 Resolver통합

및 네트워크에 아웃바운드 DNS 쿼리 전달을 참조하세요. -