기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

외부 Amazon RDS 데이터베이스에 연결된 고가용성 WordPress 웹 사이트를 Elastic Beanstalk에 배포

이 자습서에서는 외부에 있는 Amazon RDS DB 인스턴스를 시작하는 방법과 WordPress 웹 사이트를 실행하여 연결하도록 고가용성 환경을 구성하는 AWS Elastic Beanstalk방법을 설명합니다. 이 웹 사이트는 업로드된 파일의 공유 스토리지로 Amazon Elastic File System(Amazon EFS)을 사용합니다.

Elastic Beanstalk 외부의 DB 인스턴스를 실행하면 데이터베이스가 환경의 수명 주기에서 분리됩니다. 따라서 여러 환경에서 동일한 데이터베이스에 연결하거나, 한 데이터베이스를 다른 데이터베이스로 바꾸거나, 데이터베이스에 영향을 주지 않고 블루/그린 배포를 수행할 수 있습니다.

참고

PHP 릴리스와 WordPress 버전의 호환성에 대한 최신 정보는 WordPress 웹 사이트에서 PHP 호환성 및 WordPress 버전

주제

사전 조건

이 자습서에서는 사용자가 기본 Elastic Beanstalk 작업 및 Elastic Beanstalk 콘솔에 대해 어느 정도 알고 있다고 가정합니다. 아직 그렇지 않은 경우 Elastic Beanstalk를 시작하는 방법 알아보기의 지침에 따라 첫 Elastic Beanstalk 환경을 시작합니다.

이 설명서의 절차를 수행하기 위해서는 실행 명령줄을 입력할 쉘 또는 터미널이 필요합니다. 명령은 프롬프트 기호($)와 해당하는 경우 현재 디렉터리 이름 뒤에 리스트로 표시됩니다.

~/eb-project$ this is a command

this is outputLinux 및 macOS의 경우 선호하는 쉘과 패키지 관리자를 사용할 수 있습니다. Windows의 경우 Linux용 Windows Subsystem을 설치

기본 VPC

이 자습서에서 Amazon Relational Database Service(Amazon RDS) 절차는 기본 Amazon Virtual Private Cloud(Amazon VPC)의 리소스를 시작한다고 가정합니다. 모든 새 계정에는 각 AWS 리전의 기본 VPC가 포함됩니다. 기본 VPC가 없는 경우 절차가 다릅니다. EC2-Classic 및 사용자 지정 VPC 플랫폼에 대한 지침은 Amazon RDS와 함께 Elastic Beanstalk 사용을(를) 참조하세요.

AWS 리전

샘플 애플리케이션은 Amazon EFS를 지원하는 AWS 리전에서만 작동하는 Amazon EFS를 사용합니다. 지원되는 AWS 리전에 대한 자세한 내용은의 Amazon Elastic File System 엔드포인트 및 할당량을 참조하세요AWS 일반 참조.

Amazon RDS에서 DB 인스턴스 시작

Amazon RDS에서 시작한 인스턴스는 Elastic Beanstalk 및 Elastic Beanstalk 환경과 무관하며 Elastic Beanstalk에서 종료하거나 모니터링하지 않습니다.

다음 단계에서는 Amazon RDS 콘솔을 사용하여 다음을 수행합니다.

-

MySQL 엔진으로 데이터베이스를 시작합니다.

-

다중 AZ 배포를 활성화합니다. 이렇게 하면 다른 가용 영역(AZ)에 대기 상태의 인스턴스가 생성되어 데이터 중복성을 제공하고, I/O 고정을 제거하며, 시스템 백업 동안 지연 시간 스파이크를 최소화할 수 있습니다.

기본 VPC에서 RDS DB 인스턴스를 시작하려면

-

RDS 콘솔

을 엽니다. -

탐색 창에서 데이터베이스를 선택합니다.

-

데이터베이스 생성을 선택합니다.

-

Standard Create(표준 생성)를 선택합니다.

중요

Easy Create(간편 생성)를 선택하지 마십시오. 이를 선택하면 이 RDS DB를 시작하는 데 필요한 설정을 구성할 수 없습니다.

-

Additional configuration(추가 구성) 아래 Initial database name(초기 데이터베이스 이름)에

ebdb을 입력합니다. -

기본 설정을 검토하고 특정 요구 사항에 따라 이러한 설정을 조정합니다. 다음 옵션에 주의하십시오.

-

DB 인스턴스 클래스(DB instance class) - 사용하는 워크로드에 적절한 메모리와 CPU 성능을 갖고 있는 인스턴스 크기를 선택합니다.

-

다중 AZ 배포(Multi-AZ deployment) - 고가용성을 위해 이 옵션을 다른 AZ에 Aurora 복제본/읽기 노드 생성(Create an Aurora Replica/Reader node in a different AZ)으로 설정합니다.

-

마스터 사용자 이름(Master username) 및 마스터 암호(Master password) - 데이터베이스 사용자 이름과 암호입니다. 이러한 값은 나중에 다시 사용할 것이므로 적어둡니다.

-

-

나머지 옵션의 기본 설정을 확인하고 데이터베이스 생성을 선택합니다.

DB 인스턴스가 생성된 후 해당 포트에서 인바운드 트래픽을 허용하도록 DB 인스턴스에 연결된 보안 그룹을 수정합니다.

참고

이 보안 그룹은 나중에 Elastic Beanstalk 환경에 연결할 바로 그 보안 그룹이기 때문에, 추가한 규칙은 동일한 보안 그룹의 다른 리소스에 수신 권한을 부여합니다.

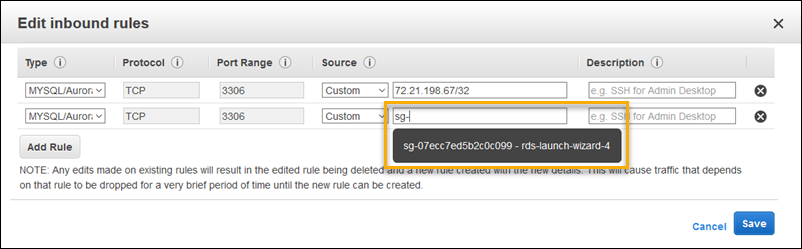

RDS 인스턴스에 연결된 보안 그룹에 대한 인바운드 규칙 수정하기

-

Amazon RDS 콘솔

을 엽니다. -

데이터베이스를 선택합니다.

-

세부 정보를 보려면 DB 인스턴스의 이름을 선택합니다.

-

연결 단원에서 이 페이지에 표시되는 서브넷, 보안 그룹 및 엔드포인트를 적어둡니다. 이는 나중에 이 정보를 사용할 수 있도록 하기 위한 것입니다.

-

보안에는 DB 인스턴스와 연결된 보안 그룹이 표시됩니다. 링크를 열어 Amazon EC2 콘솔에서 보안 그룹을 봅니다.

-

보안 그룹 세부 정보에서 인바운드 탭을 선택합니다.

-

편집을 선택합니다.

-

규칙 추가(Add Rule)를 선택합니다.

-

유형에서 애플리케이션이 사용하는 DB 엔진을 선택합니다.

-

소스에

sg-를 입력하여 사용할 수 있는 보안 그룹 목록을 확인합니다. Elastic Beanstalk 환경에서 사용되는 Auto Scaling 그룹과 연결된 보안 그룹을 선택합니다. 따라서 환경의 Amazon EC2 인스턴스가 데이터베이스에 액세스할 수 있습니다.

-

저장(Save)을 선택합니다.

DB 인스턴스를 만드는 데 약 10분이 걸립니다. 그동안 WordPress를 다운로드하여 Elastic Beanstalk 환경을 생성합니다.

WordPress 다운로드

를 사용하여 WordPress를 배포할 준비를 하려면 WordPress 파일을 컴퓨터에 복사하고 올바른 구성 정보를 제공해야 AWS Elastic Beanstalk합니다.

WordPress 프로젝트 생성

-

wordpress.org

에서 WordPress를 다운로드합니다. ~$curl https://wordpress.org/wordpress-6.2.tar.gz -o wordpress.tar.gz -

샘플 리포지토리에서 구성 파일을 다운로드합니다.

~$wget https://github.com/aws-samples/eb-php-wordpress/releases/download/v1.1/eb-php-wordpress-v1.zip -

WordPress의 압축을 해제하고 폴더 이름을 변경합니다.

~$tar -xvf wordpress.tar.gz~$mv wordpress wordpress-beanstalk~$cd wordpress-beanstalk -

WordPress 설치 파일 위에 구성 파일의 압축을 해제합니다.

~/wordpress-beanstalk$unzip ../eb-php-wordpress-v1.zipcreating: .ebextensions/ inflating: .ebextensions/dev.config inflating: .ebextensions/efs-create.config inflating: .ebextensions/efs-mount.config inflating: .ebextensions/loadbalancer-sg.config inflating: .ebextensions/wordpress.config inflating: LICENSE inflating: README.md inflating: wp-config.php

Elastic Beanstalk 환경 시작

Elastic Beanstalk 콘솔을 사용하여 Elastic Beanstalk 환경을 생성합니다. 환경을 시작한 후 데이터베이스에 연결하도록 환경을 구성한 다음 WordPress 코드를 환경에 배포할 수 있습니다.

다음 단계에서는 Elastic Beanstalk 콘솔을 사용하여 다음을 수행합니다.

-

관리되는 PHP 플랫폼을 사용하여 Elastic Beanstalk 애플리케이션을 생성합니다.

-

기본 설정 및 샘플 코드를 적용합니다.

환경을 시작하려면(콘솔)

-

미리 구성된 다음 링크를 사용하여 Elastic Beanstalk 콘솔을 엽니다. console.aws.amazon.com/elasticbeanstalk/home#/newApplication?applicationName=tutorials&environmentType=LoadBalanced

-

[플랫폼]에서 애플리케이션에 사용되는 언어와 일치하는 플랫폼 및 플랫폼 브랜치를 선택합니다.

-

애플리케이션 코드에서 샘플 애플리케이션을 선택합니다.

-

검토 및 시작을 선택합니다.

-

사용할 수 있는 옵션을 검토하십시오. 사용할 수 있는 옵션을 선택하고 준비가 되면 앱 생성을 선택합니다.

환경을 생성하는 데 약 5분 가량이 걸리고, 다음 리소스가 생성됩니다.

-

EC2 인스턴스(EC2 instance) - 선택한 플랫폼에서 웹 앱을 실행하도록 구성된 Amazon Elastic Compute Cloud(Amazon EC2) 가상 머신입니다.

특정 언어 버전, 프레임워크, 웹 컨테이너 또는 그 조합을 지원하도록 각 플랫폼마다 특정 소프트웨어, 구성 파일 및 스크립트 세트를 실행합니다. 대부분의 플랫폼에서는 웹 앱 앞에 위치해 웹 앱으로 요청을 전달하고, 정적 자산을 제공하고, 액세스 및 오류 로그를 생성하는 역방향 프록시로 Apache 또는 NGINX를 사용합니다.

-

인스턴스 보안 그룹(Instance security group) - 포트 80에서 인바운드 트래픽을 허용하도록 구성된 Amazon EC2 보안 그룹입니다. 이 리소스를 통해 로드 밸런서의 HTTP 트래픽이 웹 앱을 실행하는 EC2 인스턴스에 도달할 수 있습니다. 기본적으로 다른 포트에서는 트래픽이 허용되지 않습니다.

-

로드 밸런서(Load balancer) - 애플리케이션을 실행하는 인스턴스로 요청을 분산하도록 구성된 Elastic Load Balancing 로드 밸런서입니다. 또한 로드 밸런서가 있으면 인터넷에 인스턴스를 직접 노출할 필요가 없습니다.

-

로드 밸런서 보안 그룹(Load balancer security group) - 포트 80에서 인바운드 트래픽을 허용하도록 구성된 Amazon EC2 보안 그룹입니다. 이 리소스를 통해 인터넷의 HTTP 트래픽이 로드 밸런서에 도달할 수 있습니다. 기본적으로 다른 포트에서는 트래픽이 허용되지 않습니다.

-

Auto Scaling 그룹(Auto Scaling group) - 인스턴스가 종료되거나 사용할 수 없게 될 경우 인스턴스를 대체하도록 구성된 Auto Scaling 그룹입니다.

-

Amazon S3 버킷(Amazon S3 bucket) - Elastic Beanstalk 사용 시 생성된 소스 코드, 로그 및 기타 아티팩트의 스토리지 위치입니다.

-

Amazon CloudWatch 경보(Amazon CloudWatch alarms) - 환경의 인스턴스에 대한 로드를 모니터링하는 두 개의 CloudWatch 경보로, 로드가 너무 높거나 너무 낮은 경우 트리거됩니다. 경보가 트리거되면 이에 대한 응답으로 Auto Scaling 그룹이 확장 또는 축소됩니다.

-

AWS CloudFormation 스택 - Elastic Beanstalk는 AWS CloudFormation 를 사용하여 환경에서 리소스를 시작하고 구성 변경 사항을 전파합니다. 리소스는 AWS CloudFormation 콘솔

에서 볼 수 있는 템플릿에서 정의됩니다. -

도메인 이름(Domain name) -

subdomain.region.elasticbeanstalk.com 형식으로 웹 앱으로 라우팅되는 도메인 이름입니다.도메인 보안

Elastic Beanstalk 애플리케이션의 보안을 강화하기 위해 elasticbeanstalk.com 도메인이 공개 서픽스 목록(PSL)

에 등록되어 있습니다. Elastic Beanstalk 애플리케이션의 기본 도메인 이름에 민감한 쿠키를 설정해야 하는 경우 보안을 강화하기 위해

__Host-접두사가 있는 쿠키를 사용하는 것이 좋습니다. 이렇게 쿠키를 설정하면 교차 사이트 요청 위조 시도(CSRF)로부터 도메인이 보호됩니다. 자세한 내용은 Mozilla 개발자 네트워크의 Set-Cookie페이지를 참조하세요.

이러한 모든 리소스는 Elastic Beanstalk에서 관리합니다. 사용자가 환경을 종료하면 Elastic Beanstalk는 환경에 있는 모든 리소스를 종료합니다.

시작된 Amazon RDS 인스턴스는 환경 외부에 있기 때문에 사용자가 수명 주기 관리를 책임지게 됩니다.

참고

Elastic Beanstalk에서 생성하는 Amazon S3 버킷은 환경 간에 공유되며 환경을 종료해도 삭제되지 않습니다. 자세한 내용은 Amazon S3에서 Elastic Beanstalk 사용을(를) 참조하세요.

보안 그룹 및 환경 설정 구성

실행 중인 환경에 DB 인스턴스의 보안 그룹을 추가합니다. 이 절차로 인해 Elastic Beanstalk는 추가 보안 그룹이 연결된 상태에서 모든 인스턴스를 환경에 다시 프로비저닝합니다.

환경에 보안 그룹을 추가하려면

-

다음 중 하나를 수행합니다.

-

Elastic Beanstalk 콘솔을 사용하여 보안 그룹을 추가하려면

Elastic Beanstalk 콘솔

을 열고 리전 목록에서를 선택합니다 AWS 리전. -

탐색 창에서 환경을 선택한 다음 목록에서 환경의 이름을 선택합니다.

탐색 창에서 구성을 선택합니다.

-

[인스턴스] 구성 범주에서 [편집]을 선택합니다.

-

EC2 보안 그룹(EC2 security groups)에서, Elastic Beanstalk가 생성하는 인스턴스 보안 그룹 외에도, 인스턴스에 연결할 보안 그룹을 선택합니다.

-

변경 사항을 저장하려면 페이지 하단에서 적용을 선택합니다.

-

경고를 읽은 후 확인을 선택합니다.

-

구성 파일을 이용하여 보안 그룹을 추가하려면

securitygroup-addexisting.config예제 파일을 사용합니다.

-

그런 다음 환경 속성을 사용하여 연결 정보를 환경에 전달합니다.

WordPress 애플리케이션은 환경에서 데이터베이스를 프로비저닝할 때 Elastic Beanstalk가 구성하는 속성과 일치하는 기본 속성 집합을 사용합니다.

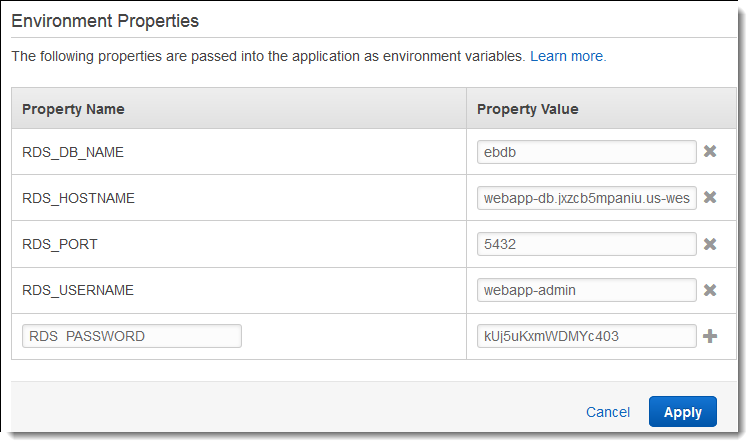

Amazon RDS DB 인스턴스의 환경 속성을 구성하려면

Elastic Beanstalk 콘솔

을 열고 리전 목록에서를 선택합니다 AWS 리전. -

탐색 창에서 환경을 선택한 다음 목록에서 환경의 이름을 선택합니다.

탐색 창에서 구성을 선택합니다.

-

업데이트, 모니터링 및 로깅 구성 범주에서 편집을 선택합니다.

-

환경 속성 단원에서 애플리케이션이 연결 문자열을 구성하기 위해 읽는 변수를 정의합니다. 통합된 RDS DB 인스턴스가 있는 환경과의 호환성을 위해 다음과 같은 이름과 값을 사용합니다. RDS 콘솔

에서 암호를 제외한 모든 값을 찾을 수 있습니다. 속성 이름 설명 속성 값 RDS_HOSTNAMEDB 인스턴스의 호스트 이름입니다.

Amazon RDS 콘솔 연결 및 보안 탭의 엔드포인트입니다.

RDS_PORTDB 인스턴스가 연결을 허용하는 포트입니다. DB 엔진마다 기본값이 다릅니다.

Amazon RDS 콘솔 연결 및 보안 탭의 포트입니다.

RDS_DB_NAME데이터베이스 이름은

ebdb입니다.Amazon RDS 콘솔 구성 탭의 DB 이름입니다.

RDS_USERNAME데이터베이스에 구성된 사용자 이름입니다.

Amazon RDS 콘솔 구성 탭의 마스터 사용자 이름입니다.

RDS_PASSWORD데이터베이스에 구성된 암호입니다.

Amazon RDS 콘솔에서 참조용 정보를 사용할 수 없습니다.

-

변경 사항을 저장하려면 페이지 하단에서 적용을 선택합니다.

애플리케이션 구성 및 배포

다음과 같이 wordpress-beanstalk 폴더의 구조가 정확한지 확인합니다.

wordpress-beanstalk$ tree -aL 1

.

├── .ebextensions

├── index.php

├── LICENSE

├── license.txt

├── readme.html

├── README.md

├── wp-activate.php

├── wp-admin

├── wp-blog-header.php

├── wp-comments-post.php

├── wp-config.php

├── wp-config-sample.php

├── wp-content

├── wp-cron.php

├── wp-includes

├── wp-links-opml.php

├── wp-load.php

├── wp-login.php

├── wp-mail.php

├── wp-settings.php

├── wp-signup.php

├── wp-trackback.php

└── xmlrpc.php프로젝트 리포지토리의 사용자 지정 wp-config.php 파일은 데이터베이스 연결을 구성하기 위해 이전 단계에서 정의한 환경 변수를 사용합니다. .ebextensions 폴더에는 Elastic Beanstalk 환경 내에 추가 리소스를 생성하는 구성 파일이 포함되어 있습니다.

사용자 계정에서 작업을 할 수 있도록 구성 파일을 수정해야 합니다. 파일의 자리 표시자 값을 적절한 ID로 바꾸고 소스 번들을 생성합니다.

구성 파일을 업데이트하고 소스 번들을 생성하려면

-

다음과 같이 구성 파일을 수정합니다.

-

.ebextensions/dev.config- WordPress가 설치되는 동안 환경에 대한 액세스를 제한하여 환경을 보호합니다. 파일 맨 위에 있는 자리 표시자 IP 주소를 해당 환경의 웹 사이트에 액세스하는 데 사용할 컴퓨터의 퍼블릭 IP 주소로 바꾸고 WordPress 설치를 완료합니다.참고

네트워크에 따라 IP 주소 블록을 사용해야 할 수 있습니다.

-

.ebextensions/efs-create.config- VPC의 각 가용 영역/서브넷에서 EFS 파일 시스템과 탑재 지점을 생성합니다. Amazon VPC 콘솔에서 기본 VPC와 서브넷 ID를 식별합니다.

-

-

사용자 프로젝터 폴더의 파일을 포함하는 소스 번들을 만듭니다. 다음 명령은

wordpress-beanstalk.zip이라는 이름의 소스 번들을 생성합니다.~/eb-wordpress$zip ../wordpress-beanstalk.zip -r * .[^.]*

Elastic Beanstalk에 소스 번들을 업로드하여 WordPress를 환경에 배포합니다.

소스 번들을 배포하려면

Elastic Beanstalk 콘솔

을 열고 리전 목록에서를 선택합니다 AWS 리전. -

탐색 창에서 환경을 선택한 다음 목록에서 환경의 이름을 선택합니다.

-

환경 개요 페이지에서 [업로드 및 배포]를 선택합니다.

-

화면에 표시되는 대화 상자를 사용하여 소스 번들을 업로드합니다.

-

배포(Deploy)를 선택합니다.

-

배포가 완료되면 사이트 URL을 선택하여 새 탭에서 웹 사이트를 열 수 있습니다.

WordPress 설치

WordPress 설치를 완료하려면

Elastic Beanstalk 콘솔

을 열고 리전 목록에서를 선택합니다 AWS 리전. -

탐색 창에서 환경을 선택한 다음 목록에서 환경의 이름을 선택합니다.

-

환경 URL을 선택하여 브라우저에서 사이트를 엽니다. 사이트를 아직 구성하지 않았기 때문에 WordPress 설치 마법사로 리디렉션됩니다.

-

표준 설치를 수행합니다.

wp-config.php파일이 이미 소스 코드에 있으며 환경에서 데이터베이스 연결 정보를 읽도록 구성되어 있습니다. 연결을 구성하라는 메시지가 표시되지 않습니다.

설치를 완료하는 데 약 일 분 정도 걸릴 수 있습니다.

키 및 솔트 업데이트

WordPress 구성 파일 wp-config.php는 환경 속성에서 키와 솔트에 대한 값을 읽습니다. 현재 이 속성은 test 폴더의 wordpress.config 파일에 의해 모두 .ebextensions 로 설정되어 있습니다.

해시 salt가 환경 속성 요구 사항을 준수하는 값이면 무엇이든 해시 salt가 될 수 있지만, 소스 제어 시 이를 저장해서는 안 됩니다. Elastic Beanstalk 콘솔을 사용하여 이러한 속성을 환경에 바로 설정합니다.

환경 속성 업데이트

Elastic Beanstalk 콘솔

을 열고 리전 목록에서를 선택합니다 AWS 리전. -

탐색 창에서 환경을 선택한 다음 목록에서 환경의 이름을 선택합니다.

-

탐색 창에서 구성을 선택합니다.

-

[소프트웨어]에서 [편집]을 선택합니다.

-

Environment properties에서 다음 속성을 수정합니다.-

AUTH_KEY-AUTH_KEY에 대해 선택한 값입니다. -

SECURE_AUTH_KEY-SECURE_AUTH_KEY에 대해 선택한 값입니다. -

LOGGED_IN_KEY-LOGGED_IN_KEY에 대해 선택한 값입니다. -

NONCE_KEY-NONCE_KEY에 대해 선택한 값입니다. -

AUTH_SALT-AUTH_SALT에 대해 선택한 값입니다. -

SECURE_AUTH_SALT-SECURE_AUTH_SALT에 대해 선택한 값입니다. -

LOGGED_IN_SALT-LOGGED_IN_SALT에 대해 선택한 값입니다. -

NONCE_SALT-NONCE_SALT에 대해 선택한 값입니다.

-

-

변경 사항을 저장하려면 페이지 하단에서 적용을 선택합니다.

참고

환경에 속성을 바로 설정하게 되면 wordpress.config에 값을 재정의합니다.

액세스 제한 제거

샘플 프로젝트에는 구성 파일 loadbalancer-sg.config이 포함되어 있습니다. 보안 그룹을 생성하고 dev.config에서 구성한 IP 주소를 사용하여 환경의 로드 밸런서에 이를 할당합니다 . 이렇게 하면 포트 80에서의 HTTP 액세스가 네트워크에서의 연결로 제한됩니다. 그렇지 않으면 사용자가 WordPress를 설치하고 관리자 계정을 구성하기 전에 제3자가 사이트에 연결을 할 수도 있습니다.

WordPress를 설치했습니다. 구성 파일을 삭제한 후 사이트를 공개할 차례입니다.

제한을 제거하고 환경을 업데이트하려면

-

프로젝트 디렉터리의

.ebextensions/loadbalancer-sg.config파일을 삭제합니다.~/wordpress-beanstalk$rm .ebextensions/loadbalancer-sg.config -

소스 번들을 생성합니다.

~/eb-wordpress$zip ../wordpress-beanstalk-v2.zip -r * .[^.]*

Elastic Beanstalk에 소스 번들을 업로드하여 WordPress를 환경에 배포합니다.

소스 번들을 배포하려면

Elastic Beanstalk 콘솔

을 열고 리전 목록에서를 선택합니다 AWS 리전. -

탐색 창에서 환경을 선택한 다음 목록에서 환경의 이름을 선택합니다.

-

환경 개요 페이지에서 [업로드 및 배포]를 선택합니다.

-

화면에 표시되는 대화 상자를 사용하여 소스 번들을 업로드합니다.

-

배포(Deploy)를 선택합니다.

-

배포가 완료되면 사이트 URL을 선택하여 새 탭에서 웹 사이트를 열 수 있습니다.

Auto Scaling 그룹 구성

마지막으로, 최소 인스턴스 개수를 좀 더 늘린 상태에서 환경의 Auto Scaling 그룹을 구성합니다. 항상 두 개 이상의 인스턴스를 실행하여 환경 내 웹 서버가 단일 장애 지점이 되지 않도록 합니다. 이렇게 하면 사이트를 서비스 불가능한 상태로 설정하지 않고도 변경 내용을 배포할 수 있습니다.

고가용성을 위해 환경의 Auto Scaling 그룹을 구성하려면

Elastic Beanstalk 콘솔

을 열고 리전 목록에서를 선택합니다 AWS 리전. -

탐색 창에서 환경을 선택한 다음 목록에서 환경의 이름을 선택합니다.

탐색 창에서 구성을 선택합니다.

-

[용량] 구성 범주에서 [편집]을 선택합니다.

-

Auto Scaling 그룹 섹션에서 최소 인스턴스를

2로 설정합니다. -

변경 사항을 저장하려면 페이지 하단에서 적용을 선택합니다.

여러 인스턴스에서 콘텐츠 업로드를 지원하기 위해 샘플 프로젝트는 Amazon EFS를 사용해 공유 파일 시스템을 생성합니다. 사이트에 게시물을 생성하고, 공유 파일 시스템에 저장할 콘텐츠를 업로드합니다. 포스트를 보고 두 인스턴스를 히트하기 위해 페이지를 여러 번 새로 고치고, 공유 파일 시스템이 작동하는지 확인합니다.

WordPress 업그레이드

새 버전의 WordPress로 업그레이드하려면 사이트를 백업하고 새 환경에 배포합니다.

중요

WordPress 내부의 업데이트 기능을 사용하지 않습니다. 또 원본 파일을 새 버전을 사용할 수 있도록 업데이트하지 않습니다. 두 작업 모두 사용자 게시물 URL에 404 오류를 반환할 수 있습니다(데이터베이스와 파일 시스템에 여전히 존재하는 경우에도).

WordPress를 업그레이드하려면

-

WordPress 관리자 콘솔에서 내보내기 도구를 사용하여 게시물을 XML 파일로 내보냅니다.

-

이전 버전 설치에 사용했던 것과 동일한 단계로 Elastic Beanstalk에 새 WordPress 버전을 배포해 설치합니다. 가동 중지를 피하기 위해 새 버전에서 환경을 생성할 수 있습니다.

-

새 버전에서 관리자 콘솔에 WordPress Importer 도구를 설치하고, 이를 사용해 게시물이 포함된 XML 파일을 가져옵니다. 구 버전에서 관리자 사용자가 생성한 게시물의 경우, 관리자 사용자를 가져오려 시도하지 말고, 새 사이트의 관리자 사용자에 할당합니다.

-

새 버전을 별개 환경에 배포했다면, CNAME 스왑으로 기존 사이트의 사용자를 새 사이트로 보냅니다.

정리

데모 코드 작업을 완료한 후 환경을 종료할 수 있습니다. Elastic Beanstalk는 Amazon EC2 인스턴스, 데이터베이스 인스턴스, 로드 밸런서, 보안 그룹 및 경보와 같은 모든 관련 AWS 리소스를 삭제합니다.

리소스를 제거해도 Elastic Beanstalk 애플리케이션은 삭제되지 않으므로 언제든지 애플리케이션에 대한 새 환경을 생성할 수 있습니다.

콘솔에서 Elastic Beanstalk 환경을 종료하려면

Elastic Beanstalk 콘솔

을 열고 리전 목록에서를 선택합니다 AWS 리전. -

탐색 창에서 환경을 선택한 다음 목록에서 환경의 이름을 선택합니다.

-

작업(Actions)을 선택한 후 환경 종료(Terminate Environment)를 선택합니다.

-

화면에 표시되는 대화 상자를 사용하여 환경 종료를 확인합니다.

또한 Elastic Beanstalk 환경 외부에서 생성한 데이터베이스 리소스를 종료할 수 있습니다. Amazon RDS DB 인스턴스를 종료하면 스냅샷을 생성하고 나중에 이 데이터를 다른 인스턴스로 복원할 수 있습니다.

RDS DB 인스턴스를 종료하려면

-

Amazon RDS 콘솔

을 엽니다. -

데이터베이스를 선택합니다.

-

DB 인스턴스를 선택합니다.

-

작업을 선택한 후 삭제를 선택합니다.

-

스냅샷을 만들지 선택한 후 삭제를 선택합니다.

다음 단계

애플리케이션을 계속 개발하다 보면 .zip 파일을 수동으로 생성하여 이를 Elastic Beanstalk 콘솔에 업로드하지 않고도 환경을 관리하고 애플리케이션을 배포할 수 있는 방법이 필요할 것입니다. Elastic Beanstalk 명령줄 인터페이스(EB CLI)는 명령줄에서 애플리케이션을 만들고 구성하고 Elastic Beanstalk 환경에 배포하기 위한 사용하기 쉬운 명령을 제공합니다.

샘플 애플리케이션은 구성 파일을 사용하여 PHP 설정을 구성하고 데이터베이스에 테이블을 만듭니다(아직 존재하지 않는 경우). 구성 파일을 사용하여 환경 생성 중에 인스턴스의 보안 그룹 설정을 구성함으로써 시간이 오래 걸리는 구성 업데이트를 피할 수 있습니다. 자세한 정보는 구성 파일(.ebextensions)을 사용하여 고급 환경 사용자 지정을 참조하세요.

개발 및 테스트를 위해 환경에 관리형 DB 인스턴스를 직접 추가하는 Elastic Beanstalk 기능을 사용할 수도 있습니다. 환경 내부에서 데이터베이스를 설정하는 지침은 Elastic Beanstalk 환경에 데이터베이스 추가 단원을 참조하세요.

고성능 데이터베이스가 필요한 경우 Amazon Aurora

마지막으로, 프로덕션 환경에서 애플리케이션을 사용하려면 환경에 대한 사용자 지정 도메인 이름을 구성하고 보안 연결을 위해 HTTPS를 활성화할 수 있습니다.