Políticas baseadas em identidade e em recurso

Uma política é um objeto na AWS que, quando associado a uma identidade ou recurso, define suas permissões. Quando você cria uma política de permissões para restringir o acesso a um recurso, você pode escolher uma política baseada em identidade ou uma política baseada em recurso.

As políticas baseadas em identidade são anexadas a um usuário, grupo ou função do IAM. Essas políticas permitem que você especifique o que cada identidade pode fazer (suas respectivas permissões). Por exemplo, você pode anexar a política ao usuário do IAM chamado John, informando que ele tem permissão para executar a ação RunInstances do Amazon EC2. A política poderia afirmar ainda que John tem permissão para obter itens de uma tabela do Amazon DynamoDB chamada MyCompany. Você também pode permitir que John gerencie suas próprias credenciais de segurança do IAM. As políticas baseadas em identidade podem ser em linha ou gerenciadas.

Políticas baseadas em recurso são anexadas a um recurso. Por exemplo, é possível anexar políticas baseadas em recurso a buckets do Amazon S3, filas do Amazon SQS, endpoints da VPC, chaves de criptografia do AWS Key Management Service e tabelas e fluxos do Amazon DynamoDB. Para obter uma lista de serviços que oferecem suporte a políticas baseadas em recursos, consulte Serviços da AWS que funcionam com o IAM.

Com as políticas baseadas em recursos, você pode especificar quem tem acesso ao recurso e quais ações essas pessoas podem realizar nele. Para saber se as entidades de contas fora de sua zona de confiança (organização confiável ou conta) têm acesso para assumir as suas funções, consulte O que é o IAM Access Analyzer?. As políticas baseadas em recursos são apenas em linha, não gerenciadas.

nota

Políticas baseadas em recursos são diferentes das permissões no nível do recurso. Você pode anexar as políticas baseadas em recursos diretamente em um recurso, como indicado neste tópico. As permissões no nível do recurso referem-se à capacidade de usar ARNs para especificar recursos individuais em uma política. As políticas baseadas em recursos são compatíveis apenas com alguns serviços da AWS. Para obter uma lista de serviços que são compatíveis com políticas baseadas em recursos e permissões no nível do recurso, consulte Serviços da AWS que funcionam com o IAM.

Para saber como as políticas baseadas em identidade e as baseadas em recurso interagem na mesma conta, consulte Avaliação de políticas para solicitações em uma única conta.

Para saber como as políticas interagem entre contas, consulte Lógica de avaliação de política entre contas.

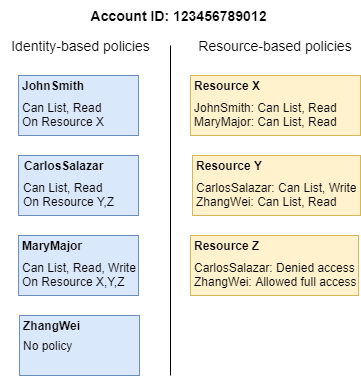

Para compreender melhor esses conceitos, exiba a figura a seguir. O administrador da conta 123456789012 anexou políticas baseadas na identidade aos usuários John, Carlos e Mary. Algumas das ações nessas políticas podem ser realizadas em recursos específicos. Por exemplo, o usuário John pode realizar algumas ações em Resource X. Esta é uma permissão no nível do recurso em uma política baseada em identidade. O administrador também adicionou políticas baseadas em recurso a Resource X, Resource

Y e Resource Z. As políticas baseadas em recurso permitem especificar quem pode acessar esse recurso. Por exemplo, a política baseada em recurso em John permite a lista de usuários Mary e Resource X e o acesso de leitura ao recurso.

O exemplo de conta 123456789012 permite que os seguintes usuários realizem as ações listadas:

-

John: John pode realizar as ações de listar e ler no

Resource X. Ele recebe essa permissão pela política baseada em identidade pelo usuário e a política baseada em recurso emResource X. -

Carlos: Carlos pode realizar as ações de listar, ler e gravar no

Resource Y, mas seu acesso aoResource Zé negado. A política baseada em identidade em Carlos permite que ele realize ações de listagem e leitura emResource Y. A política baseada em recursoResource Ytambém dá a ele permissões de gravação. No entanto, embora a política baseada em identidade dê a ele acesso aResource Z, a política baseada em recursoResource Znega esse acesso. UmaDenyexplícita substitui umaAllow, e o acesso aResource Zé negado. Para obter mais informações, consulte Lógica da avaliação de política. -

Mary: Mary pode realizar as operações de listar, ler e gravar no

Resource X, noResource Ye noResource Z. A política baseada em identidade permite mais ações em mais recursos do que as políticas baseadas em recursos, mas nenhuma delas nega acesso. -

Zhang: Zhang tem total acesso ao

Resource Z. Zhang não tem políticas baseadas em identidade, mas a política baseada em recursoResource Zdá a ele acesso total ao recurso. Zhang também pode executar ações de listagem e leitura noResource Y.

As políticas baseadas em identidade e as baseadas em recurso são políticas de permissões e avaliadas juntas. Para uma solicitação a que somente políticas de permissões se apliquem, a AWS primeiro verifica todas as políticas de um Deny. Caso haja alguma, a solicitação é negada. Em seguida, o AWS verifica cada Allow. Se, pelo menos uma declaração de política permitir a ação na solicitação, a solicitação será permitida. Não importa se a Allow está na política baseada em identidade ou na política baseada em recurso.

Importante

Essa lógica só se aplica quando a solicitação é feita em uma única Conta da AWS. Para solicitações feitas de uma conta para outra, o solicitante em Account A deve ter uma política baseada em identidade que permita fazer uma solicitação para o recurso em Account B. Além disso, a política baseada em recurso no Account B deve permitir o solicitante em Account A para acessar o recurso. Deve haver políticas em ambas as contas que permitam a operação, caso contrário, a solicitação falhará. Para obter mais informações sobre políticas baseadas em recursos para acesso entre contas, consulte Acesso a recursos entre contas no IAM.

Um usuário com permissões específicas pode solicitar um recurso que também tenha uma política de permissões anexada a ele. Nesse caso, a AWS avalia os dois conjuntos de permissões ao determinar se concede ou não acesso ao recurso. Para obter informações sobre como as políticas são avaliadas, consulte Lógica da avaliação de política.

nota

O Amazon S3 oferece suporte às políticas baseadas em identidade e às políticas baseadas em recurso (referenciadas como políticas de bucket). Além disso, o Amazon S3 oferece suporte a um mecanismo de permissões conhecido como uma lista de controle de acesso (ACL) que não depende de políticas e permissões do IAM. Você pode usar políticas do IAM em combinação com as ACLs do Amazon S3. Para mais informações, acesse Controle de acesso no Guia do usuário do Amazon Simple Storage Service.