As traduções são geradas por tradução automática. Em caso de conflito entre o conteúdo da tradução e da versão original em inglês, a versão em inglês prevalecerá.

Alta resiliência

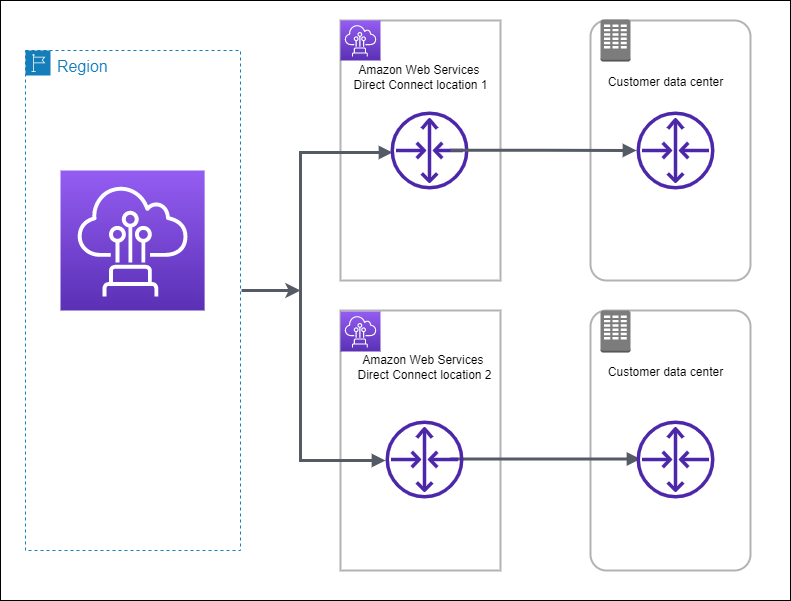

Você pode obter alta resiliência para cargas de trabalho críticas usando duas conexões únicas para vários locais (conforme mostrado na figura). Esse modelo fornece resiliência contra falhas de conectividade causadas por um corte de fibra ou uma falha de dispositivo. Ele também ajuda a evitar uma falha completa no local.

Os procedimentos a seguir demonstram como usar o AWS Direct Connect Resiliency Toolkit para configurar um modelo de alta resiliência.

Tópicos

Etapa 1: inscrever-se em AWS

Para usar AWS Direct Connect, você precisa de uma AWS conta, caso ainda não tenha uma.

Inscreva-se para um Conta da AWS

Se você não tiver um Conta da AWS, conclua as etapas a seguir para criar um.

Para se inscrever em um Conta da AWS

Siga as instruções online.

Parte do procedimento de inscrição envolve receber uma chamada telefônica e inserir um código de verificação no teclado do telefone.

Quando você se inscreve em um Conta da AWS, um Usuário raiz da conta da AWSé criado. O usuário raiz tem acesso a todos os Serviços da AWS e atributos na conta. Como prática recomendada de segurança, atribua o acesso administrativo a um usuário e use somente o usuário-raiz para executar tarefas que exigem acesso de usuário-raiz.

AWS envia um e-mail de confirmação após a conclusão do processo de inscrição. A qualquer momento, é possível visualizar as atividades da conta atual e gerenciar sua conta acessando https://aws.amazon.com/

Criar um usuário com acesso administrativo

Depois de se inscrever em um Conta da AWS, proteja seu Usuário raiz da conta da AWS AWS IAM Identity Center, habilite e crie um usuário administrativo para que você não use o usuário root nas tarefas diárias.

Proteja seu Usuário raiz da conta da AWS

-

Faça login AWS Management Console

como proprietário da conta escolhendo Usuário raiz e inserindo seu endereço de Conta da AWS e-mail. Na próxima página, insira sua senha. Para obter ajuda ao fazer login usando o usuário raiz, consulte Fazer login como usuário raiz no Guia do usuário do Início de Sessão da AWS .

-

Habilite a autenticação multifator (MFA) para o usuário raiz.

Para obter instruções, consulte Habilitar um dispositivo de MFA virtual para seu usuário Conta da AWS raiz (console) no Guia do usuário do IAM.

Criar um usuário com acesso administrativo

-

Habilitar o IAM Identity Center.

Para obter instruções, consulte Habilitar AWS IAM Identity Center no Guia do usuário do AWS IAM Identity Center .

-

No Centro de Identidade do IAM, conceda o acesso administrativo para um usuário.

Para ver um tutorial sobre como usar o Diretório do Centro de Identidade do IAM como fonte de identidade, consulte Configurar o acesso do usuário com o padrão Diretório do Centro de Identidade do IAM no Guia AWS IAM Identity Center do usuário.

Iniciar sessão como o usuário com acesso administrativo

-

Para fazer login com seu usuário do Centro de Identidade do IAM, use o URL de login que foi enviado ao seu endereço de e-mail quando você criou o usuário do Centro do Usuário do IAM.

Para obter ajuda para fazer login usando um usuário do IAM Identity Center, consulte Como fazer login no portal de AWS acesso no Guia Início de Sessão da AWS do usuário.

Atribuir acesso a usuários adicionais

-

No Centro de Identidade do IAM, crie um conjunto de permissões que siga as práticas recomendadas de aplicação de permissões com privilégio mínimo.

Para obter instruções, consulte Create a permission set no Guia do usuário do AWS IAM Identity Center .

-

Atribua usuários a um grupo e, em seguida, atribua o acesso de autenticação única ao grupo.

Para obter instruções, consulte Add groups no Guia do usuário do AWS IAM Identity Center .

Etapa 2: Configurar o modelo de resiliência

Configurar um modelo de alta resiliência

Abra o AWS Direct Connectconsole em https://console.aws.amazon.com/directconnect/v2/home

. -

No painel de navegação, escolha Conexões e Criar uma conexão.

-

Em Connection ordering type (Tipo de solicitação de conexão), escolha Connection wizard (Assistente de conexão).

-

Em Resiliency level (Nível de resiliência), escolha High Resiliency (Alta resiliência) e selecione Next (Avançar).

-

No painel Configure connections (Definir conexões), em Connection settings (Configurações de conexão), faça o seguinte:

-

Para bandwidth (largura de banda), escolha a largura de banda da conexão.

Essa largura de banda se aplica a todas as conexões criadas.

-

Em Primeiro provedor de serviços de localização, selecione o AWS Direct Connect local apropriado.

-

Se aplicável, para First Sub Location (Primeiro sublocal), escolha o andar mais próximo de você ou do provedor de rede. Essa opção só estará disponível se o local tiver meet-me rooms (MMRs – Salas de reunião) em vários andares do edifício.

-

Se você tiver selecionado Other (Outro) para First location service provider (Provedor de serviço do primeiro local), em Name of other provider (Nome de outro provedor), insira o nome do parceiro que você usa.

-

Em Segundo provedor de serviços de localização, selecione o AWS Direct Connect local apropriado.

-

Se aplicável, para Second Sub Location (Segundo sublocal), escolha o andar mais próximo de você ou do provedor de rede. Essa opção só estará disponível se o local tiver meet-me rooms (MMRs – Salas de reunião) em vários andares do edifício.

-

Se você tiver selecionado Other (Outro) para Second location service provider (Provedor de serviço do segundo local), em Name of other provider (Nome de outro provedor), insira o nome do parceiro que você usa.

-

(Opcional) Adicione ou remova uma tag.

[Adicionar uma tag] Selecione Add tag (Adicionar tag) e faça o seguinte:

Em Key (Chave), insira o nome da chave.

Em Valor, insira o valor da chave.

[Remover uma tag] Ao lado da tag, escolha Remove tag (Remover tag).

-

-

Escolha Próximo.

-

Revise suas conexões e escolha Continue (Continuar).

Se as LOAs estiverem prontas, você poderá escolher Download LOA (Fazer download de LOA) e clicar em Continue (Continuar).

Pode levar até 72 horas AWS para analisar sua solicitação e provisionar uma porta para sua conexão. Durante esse período, você pode receber um e-mail com uma solicitação para obter mais informações sobre o caso de uso ou o local especificado. O e-mail é enviado para o endereço de e-mail que você usou quando se inscreveu AWS. Você deve responder em até 7 dias, ou a conexão será excluída.

Etapa 3: Criar interfaces virtuais

Crie uma interface virtual privada para se conectar à VPC. Ou você pode criar uma interface virtual pública para se conectar a AWS serviços públicos que não estão em uma VPC. Ao criar uma interface virtual privada para uma VPC, você precisa de uma interface virtual privada para cada VPC à qual se conecta. Por exemplo, você precisa de três interfaces virtuais privadas para se conectar a três VPCs.

Antes de começar, verifique se você tem as seguintes informações:

| Recurso | Informações necessárias |

|---|---|

| Conexão | A AWS Direct Connect conexão ou o grupo de agregação de links (LAG) para o qual você está criando a interface virtual. |

| Nome da interface virtual | Um nome para a interface virtual. |

| Proprietário da interface virtual | Se você estiver criando a interface virtual para outra conta, precisará do AWS ID da outra conta. |

| (Somente interface virtual privada) Conexão | Para se conectar a uma VPC na mesma AWS região, você precisa do gateway privado virtual para sua VPC. O ASN para o lado da Amazon da sessão BGP é herdado do gateway privado virtual. Ao criar um gateway privado virtual, você pode especificar seu próprio ASN privado. Caso contrário, a Amazon fornece um ASN padrão. Para obter mais informações, consulte Criar um gateway privado virtual no Guia do usuário da Amazon VPC. Para se conectar a uma VPC por meio de um gateway do Direct Connect, você precisa do gateway do Direct Connect. Para obter mais informações, consulte Gateways Direct Connect. |

| VLAN | Uma tag exclusiva de rede de área local virtual (VLAN) que ainda não esteja em uso em sua conexão. O valor precisa estar entre 1 e 4.094 e estar em conformidade com o padrão Ethernet 802.1Q. Esta tag é obrigatória para qualquer tráfego que cruza a conexão do AWS Direct Connect . Se você tiver uma conexão hospedada, seu AWS Direct Connect parceiro fornecerá esse valor. Não é possível modificar o valor após a criação da interface virtual. |

| Endereços IP de par | Uma interface virtual pode dar suporte a uma sessão de emparelhamento do BGP para IPv4, IPv6 ou um de cada (pilha dupla). Não use IPs elásticos (EIPs) nem traga seus próprios endereços IP (BYOIP) do Amazon Pool para criar uma interface virtual pública. Você não pode criar várias sessões BGP para a mesma família de endereços IP na mesma interface virtual. Os intervalos de endereços IP são atribuídos a cada extremidade da interface virtual da sessão de emparelhamento do BGP.

|

| Família de endereços | Indica se a sessão de emparelhamento do BGP acontecerá por IPv4 ou IPv6. |

| Informações sobre o BGP |

|

| (Somente interface virtual pública) Prefixos que você deseja anunciar | Rotas IPv4 ou rotas IPv6 públicas para anunciar pelo BGP. Você deve anunciar pelo menos um prefixo usando BGP, até um máximo de 1.000 prefixos.

|

| (Somente interface virtual privada) Frames jumbo | A unidade máxima de transmissão (MTU) dos pacotes acima. AWS Direct Connect O padrão é 1500. Definir o MTU de uma interface virtual para 9001 (frames jumbo) pode resultar em uma atualização para a conexão física subjacente se ele não foi atualizado para oferecer suporte a frames jumbo. Atualizar a conexão interrompe a conectividade de rede para todas as interfaces virtuais associadas à conexão por até 30 segundos. Os quadros jumbo se aplicam somente às rotas propagadas de. AWS Direct Connect Se você adicionar rotas estáticas a uma tabela de rotas que aponte para seu gateway privado virtual, o tráfego roteado pelas rotas estáticas será enviado usando 1.500 MTU. Para verificar se uma conexão ou interface virtual suporta quadros jumbo, selecione-a no AWS Direct Connect console e encontre capacidade para quadros jumbo na página de configuração geral da interface virtual. |

| (Somente interface virtual de trânsito) Frames jumbo | A unidade máxima de transmissão (MTU) dos pacotes acima. AWS Direct Connect O padrão é 1500. Definir o MTU de uma interface virtual para 8500 (frames jumbo) pode resultar em uma atualização na conexão física subjacente se ela não tiver sido atualizada para compatibilidade com frames jumbo. Atualizar a conexão interrompe a conectividade de rede para todas as interfaces virtuais associadas à conexão por até 30 segundos. Para o Direct Connect, há compatibilidade com frames jumbo até 8500 MTU. As rotas estáticas e as rotas propagadas configuradas na tabela de rotas do Transit Gateway serão compatíveis com frames jumbo, inclusive de instâncias do EC2 com entradas da tabela de rotas estáticas de VPC no anexo do gateway de trânsito. Para verificar se uma conexão ou interface virtual suporta quadros jumbo, selecione-a no AWS Direct Connect console e encontre capacidade para quadros jumbo na página de configuração geral da interface virtual. |

Se seus prefixos públicos ou ASNs pertencerem a um ISP ou operadora de rede, AWS solicita informações adicionais de você. Pode ser um documento que use papel timbrado oficial da empresa ou um e-mail do nome de domínio da empresa verificando se o prefixo de rede/ASN pode ser usado por você.

Quando você cria uma interface virtual pública, pode levar até 72 horas AWS para analisar e aprovar sua solicitação.

Para provisionar uma interface virtual pública para serviços que não sejam VPC

Abra o AWS Direct Connectconsole em https://console.aws.amazon.com/directconnect/v2/home

. -

No painel de navegação, escolha Virtual Interfaces (Interfaces virtuais).

-

Selecione Create virtual interface (Criar interface virtual).

-

Em Virtual interface type (Tipo de interface virtual), para Type (Tipo), escolha Public (Pública).

-

Em Public virtual interface settings (Configurações de interface virtual pública), faça o seguinte:

-

Em Virtual interface name (Nome da interface virtual), insira um nome para a interface virtual.

-

Em Connection (Conexão), escolha a conexão do Direct Connect que deseja usar para essa interface.

-

Em VLAN, informe o número do ID para sua rede local virtual (VLAN).

-

Em BGP ASN (ASN do BGP), informe o Número de sistema autônomo (ASN) do Border Gateway Protocol (BGP) de seu gateway.

Os valores válidos são 1-2147483647.

-

-

Em Additional settings (Configurações adicionais), faça o seguinte:

-

Para configurar um par BGP IPv4 ou IPv6, faça o seguinte:

[IPv4] Para configurar um par BGP IPv4, escolha IPv4 e siga um destes procedimentos:

-

Para especificar esses endereços IP por conta própria, em Your router peer ip (Seu IP de par do roteador), insira o endereço de destino CIDR IPv4 para o qual a Amazon deve enviar tráfego.

-

Em Amazon router peer IP (IP de par do roteador da Amazon), insira o endereço CIDR IPv4 a ser usado para enviar tráfego à AWS.

[IPv6] Para configurar um par BGP IPv6, selecione IPv6. Os endereços IPv6 de mesmo nível são atribuídos automaticamente com base no pool de endereços IPv6 da Amazon. Não é possível especificar endereços IPv6 personalizados.

-

-

Para fornecer sua própria chave BGP, insira sua chave MD5 BGP.

Se você não inserir um valor, geraremos uma chave BGP.

-

Para anunciar prefixos na Amazon, em Prefixes you want to advertise (Prefixos que deseja anunciar), insira os endereços de destino CIDR IPv4 (separados por vírgulas) para os quais o tráfego deve ser roteado pela interface virtual.

-

(Opcional) Adicione ou remova uma tag.

[Adicionar uma tag] Selecione Add tag (Adicionar tag) e faça o seguinte:

-

Em Key (Chave), insira o nome da chave.

-

Em Valor, insira o valor da chave.

[Remover uma tag] Ao lado da tag, escolha Remove tag (Remover tag).

-

-

-

Selecione Create virtual interface (Criar interface virtual).

Para provisionar uma interface virtual privada para uma VPC

Abra o AWS Direct Connectconsole em https://console.aws.amazon.com/directconnect/v2/home

. -

No painel de navegação, escolha Virtual Interfaces (Interfaces virtuais).

-

Selecione Create virtual interface (Criar interface virtual).

-

Em Tipo de interface virtual, para Tipo, escolha Pública.

-

Em Configurações de interface virtual pública, faça o seguinte:

-

Em Virtual interface name (Nome da interface virtual), insira um nome para a interface virtual.

-

Em Connection (Conexão), escolha a conexão do Direct Connect que deseja usar para essa interface.

-

Para o Tipo de gateway, escolha Gateway privado virtual ou Gateway do Direct Connect.

-

Em Proprietário da interface virtual, escolha Outra AWS conta e, em seguida, insira a AWS conta.

-

Em Gateway privado virtual, selecione o gateway privado virtual que deseja usar nessa interface.

-

Em VLAN, informe o número do ID para sua rede local virtual (VLAN).

-

Em ASN do BGP insira o número de sistema autônomo do Protocolo de Gateway da Borda do roteador de mesmo nível on-premises para a nova interface virtual.

Os valores válidos são de 1 a 2147483647.

-

-

Em Additional settings (Configurações adicionais), faça o seguinte:

-

Para configurar um par BGP IPv4 ou IPv6, faça o seguinte:

[IPv4] Para configurar um par BGP IPv4, escolha IPv4 e siga um destes procedimentos:

-

Para especificar esses endereços IP por conta própria, em Your router peer ip (Seu IP de par do roteador), insira o endereço de destino CIDR IPv4 para o qual a Amazon deve enviar tráfego.

-

Em IP de par do roteador da Amazon, insira o endereço CIDR IPv4 a ser usado no envio de tráfego para a AWS.

Importante

Se você permitir a AWS atribuição automática de endereços IPv4, um CIDR /29 será alocado a partir de 169.254.0.0/16 IPv4 Link-Local de acordo com a RFC 3927 para conectividade. point-to-point AWS não recomenda essa opção se você pretende usar o endereço IP de mesmo nível do roteador do cliente como origem e/ou destino para o tráfego VPC. Em vez disso, você deve usar o RFC 1918 ou outro endereçamento e especificar o endereço por conta própria.

-

Para obter mais informações sobre o RFC 1918, consulte Alocação de endereços para Internet privada

. -

Para obter mais informações sobre o RFC 3927, consulte Configuração dinâmica de endereços de local de link IPv4

.

-

[IPv6] Para configurar um par BGP IPv6, selecione IPv6. Os endereços IPv6 de mesmo nível são atribuídos automaticamente com base no pool de endereços IPv6 da Amazon. Não é possível especificar endereços IPv6 personalizados.

-

-

Para alterar a unidade máxima de transmissão (MTU) de 1500 (padrão) para 9001 (frames jumbo), selecione MTU jumbo (tamanho de MTU 9001).

(Opcional) Em Ativar SiteLink, escolha Ativado para ativar a conectividade direta entre os pontos de presença do Direct Connect.

-

(Opcional) Adicione ou remova uma tag.

[Adicionar uma tag] Selecione Add tag (Adicionar tag) e faça o seguinte:

Em Key (Chave), insira o nome da chave.

Em Valor, insira o valor da chave.

[Remover uma tag] Ao lado da tag, escolha Remove tag (Remover tag).

-

-

Selecione Create virtual interface (Criar interface virtual).

Etapa 4: Verificar a configuração de resiliência da interface virtual

Depois de estabelecer interfaces virtuais para a AWS nuvem ou para a Amazon VPC, execute um teste de failover de interface virtual para verificar se sua configuração atende aos requisitos de resiliência. Para ter mais informações, consulte Teste de failover do AWS Direct Connect.

Etapa 5: Verificar a conectividade das interfaces virtuais

Depois de estabelecer interfaces virtuais para a AWS nuvem ou para a Amazon VPC, você pode verificar sua AWS Direct Connect conexão usando os procedimentos a seguir.

Para verificar sua conexão de interface virtual com a AWS nuvem

-

Execute

traceroutee verifique se o AWS Direct Connect identificador está no rastreamento da rede.

Para verificar a conexão da interface virtual com a Amazon VPC

-

Usando uma AMI compatível com ping, como uma AMI do Amazon Linux, inicie uma instância do EC2 na VPC anexada ao seu gateway privado virtual. As AMIs do Amazon Linux estão disponíveis na guia Início rápido quando você usa o assistente de execução de instância no console do Amazon EC2. Para obter mais informações, consulte Iniciar uma instância no Guia do usuário do Amazon EC2. Certifique-se de que o grupo de segurança associado à instância inclua uma regra que permita tráfego ICMP de entrada (para a solicitação de ping).

-

Depois que a instância estiver em execução, obtenha o endereço IPv4 privado (por exemplo, 10.0.0.4). O console do Amazon EC2 exibe o endereço como parte dos detalhes da instância.

-

Execute ping no endereço IPv4 privado e obtenha uma resposta.