本文属于机器翻译版本。若本译文内容与英语原文存在差异,则一律以英文原文为准。

密码学细节简介 AWS KMS

AWS Key Management Service (AWS KMS) 提供用于生成和管理加密密钥的 Web 界面,并充当保护数据的加密服务提供商。 AWS KMS 提供与服务集成的传统密钥管理 AWS 服务,通过集中管理和审计 AWS,提供一致的客户密钥视图。本白皮书详细描述了的加密操作 AWS KMS ,以帮助您评估该服务提供的功能。

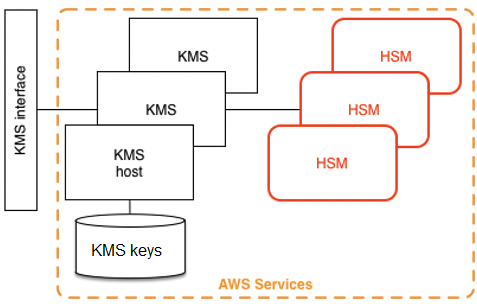

AWS KMS 包括通过 AWS Management Console、命令行界面和 RESTful API 操作的 Web 界面,用于请求由经 FIPS 140-3 验证的硬件安全模块组成的分布式队列的加密操作 (HSMs) [1]。 AWS KMS HSM 是一款多芯片独立硬件加密设备,旨在提供专用的加密功能,以满足安全性和可扩展性要求。 AWS KMS您可以在作为 AWS KMS keys管理的密钥下建立自己的基于 HSM 的加密层次结构。这些密钥仅在内存中可用, HSMs 并且仅在处理您的加密请求所需的必要时间内在内存中可用。您可以创建多个 KMS 密钥,每个密钥均由其密钥 ID 表示。只有在每个客户管理的 AWS IAM 角色和账户下,才能创建、删除客户的 KMS 密钥或用于加密、解密、签名或验证数据。您可以通过创建附加到密钥的策略来定义对谁可以管理 KMS 密钥的 and/or 使用进行访问控制。此类策略允许您为每个 API 操作定义特定于应用程序的用途。

此外,大多数 AWS 服务都支持使用 KMS 密钥对静态数据进行加密。此功能允许客户通过控制访问 KMS 密钥的方式和时间来控制 AWS 服务访问加密数据的方式和时间。

AWS KMS 是一项分层服务,由面向 Web AWS KMS 的主机和一层组成。 HSMs这些分层主机的分组构成了 AWS KMS 堆栈。对的所有请求都 AWS KMS 必须通过传输层安全协议 (TLS) 发出,并在 AWS KMS 主机上终止。 AWS KMS 主机仅允许使用提供完美前向