本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

建立組織追蹤

如果您已在 中建立組織 AWS Organizations,您可以建立追蹤記錄 AWS 帳戶 該組織中所有 的所有事件。這有時稱為組織追蹤。

組織的管理帳戶可以指派委派的管理員來建立新的組織追蹤,或管理現有的組織追蹤。如需新增委派的管理員的詳細資訊,請參閱 新增 CloudTrail 委派的管理員。

組織的管理帳戶可以編輯其帳戶中的現有追蹤,並將其套用到組織,使其成為組織追蹤。組織追蹤會記錄管理帳戶和組織中所有成員帳戶的事件。如需 的詳細資訊 AWS Organizations,請參閱組織術語和概念。

注意

您必須使用與組織相關聯的管理帳戶或委派的管理員帳戶進行登入,才能建立組織追蹤。您還必須擁有足夠的許可,才能讓管理或委派管理員帳戶中的使用者或角色建立線索。如果沒有足夠的許可,您將不能選擇套用追蹤到組織。

使用主控台建立的所有組織線索都是多區域組織線索,可從組織中每個成員帳戶中啟用 AWS 區域 的 記錄事件。若要在組織的所有 AWS 分割區中記錄事件,請在每個分割區中建立多區域組織追蹤。您可以使用 建立單一區域或多區域組織線索 AWS CLI。如果您建立單一區域追蹤,則只會在追蹤的 AWS 區域 (也稱為主區域) 中記錄活動。

雖然您的 預設 AWS 區域 會啟用大多數 AWS 帳戶,但您必須手動啟用特定區域 (也稱為選擇加入區域)。如需預設啟用哪些區域的資訊,請參閱《 AWS 帳戶管理 參考指南》中的啟用和停用區域的考量事項。如需 CloudTrail 支援的 區域清單,請參閱 CloudTrail 支援的區域。

當您建立組織線索時,會在屬於您組織的成員帳戶中建立具有您指定名稱的線索副本。

-

如果組織線索適用於單一區域,且線索的主區域不是選擇加入區域,則會在每個成員帳戶中的組織線索的主區域中建立線索副本。

-

如果組織線索適用於單一區域,而線索的主區域是選擇加入區域,則會在已啟用該區域的成員帳戶中的組織線索的主區域中建立線索副本。

-

如果組織線索是多區域,且線索的主區域不是選擇加入區域,則會在每個成員帳戶中啟用的每個 AWS 區域 中建立線索的副本。當成員帳戶啟用選擇加入區域時,會在該區域啟用完成後,在成員帳戶的新選擇區域中建立多區域追蹤的複本。

-

如果組織線索是多區域,而主要區域是選擇加入區域,成員帳戶將不會將活動傳送至組織線索,除非他們選擇加入建立多區域線索 AWS 區域 的 。例如,如果您建立多區域追蹤並選擇歐洲 (西班牙) 區域作為追蹤的主要區域,則只有為其帳戶啟用歐洲 (西班牙) 區域的成員帳戶才會將其帳戶活動傳送至組織追蹤。

注意

即使資源驗證失敗,CloudTrail 仍會在成員帳戶中建立組織追蹤。驗證失敗的範例包括:

-

不正確的 Amazon S3 儲存貯體政策

-

不正確的 Amazon SNS 主題政策

-

無法交付至 CloudWatch Logs 日誌群組

-

使用 KMS 金鑰加密的許可不足

具有 CloudTrail 許可的成員帳戶可以透過在 CloudTrail 主控台上檢視追蹤的詳細資訊頁面,或執行 AWS CLI get-trail-status命令,來查看組織追蹤的任何驗證失敗。

在成員帳戶中具有 CloudTrail 許可的使用者,可以在從他們的 登入 CloudTrail 主控台, AWS 帳戶或執行 等 AWS CLI 命令時查看組織線索describe-trails。不過,成員帳戶中的使用者沒有足夠的許可來刪除組織線索、開啟或關閉登入、變更記錄的事件類型,或以任何方式變更組織線索。

當您在主控台中建立組織追蹤時,CloudTrail 會建立服務連結角色,以在組織的成員帳戶中執行記錄任務。此角色已命名為 AWSServiceRoleForCloudTrail,而且是 CloudTrail 記錄組織事件的必要角色。如果 AWS 帳戶 將 新增至組織,則會將組織追蹤和服務連結角色新增至該組織 AWS 帳戶,並在組織追蹤中自動開始該帳戶的記錄。如果從組織移除 AWS 帳戶 ,則會從 AWS 帳戶 不再屬於組織的 中刪除組織追蹤和服務連結角色。不過,在帳戶移除之前為受移除帳戶所建立的日誌檔案,會持續保留於專門儲存追蹤日誌檔案的 Amazon S3 儲存貯體中。

如果 AWS Organizations 組織的管理帳戶建立組織追蹤,但隨後做為組織的管理帳戶移除,則使用其帳戶建立的任何組織追蹤都會變成非組織追蹤。

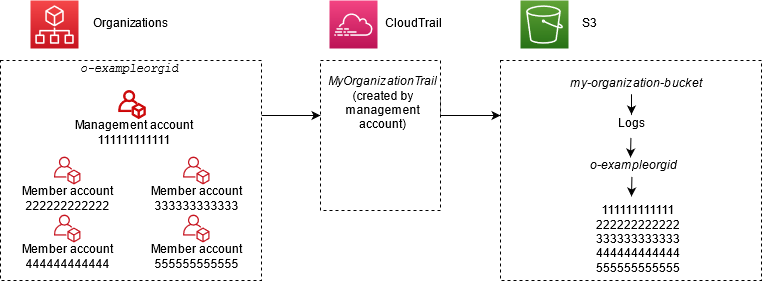

在下列範例中,組織的管理帳戶 111111111111 會為組織 o-exampleorgid 建立名為 MyOrganizationTrail 的追蹤。該追蹤會將組織中所有帳戶的活動全部記錄在同一個 Amazon S3 儲存貯體。組織中的所有帳戶都可以在其追蹤清單中查看 MyOrganizationTrail,但是成員帳戶無法移除或修改該組織追蹤。只有管理帳戶或委派的管理員帳戶可以變更或刪除組織的追蹤。只有管理帳戶可以移除組織的成員帳戶。同樣地,根據預設,只有管理帳戶可以存取追蹤的 Amazon S3 儲存貯體,以及其中包含的日誌。用於日誌檔案的高階儲存貯體中包含名為以組織 ID 命名的資料夾,以及以組織中每個帳戶的帳戶 ID 所命名的子資料夾。每個成員帳戶的事件都會記錄至對應到成員帳戶 ID 的資料夾。如果成員帳戶 444444444444 從組織中移除,MyOrganizationTrail 和服務連結角色不會再出現在 AWS 帳戶 444444444444 中,而且組織追蹤不會記錄該帳戶的其他事件。不過,444444444444 資料夾仍會保留在 Amazon S3 儲存貯體中,以及該帳戶從組織移除之前建立的所有日誌。

在這個範例中,建立於管理帳戶中的追蹤 ARN 是 aws:cloudtrail:us-east-2:111111111111:trail/。這個 ARN 也是所有成員帳戶中所用追蹤的 ARN。MyOrganizationTrail

組織追蹤與一般追蹤在許多方面都很相似。您可以為組織建立多個線索,並選擇是否建立多區域或單一區域組織線索,以及您想要登入組織線索的事件類型,就像任何其他線索一樣。不過,還是有一些差異。例如,當在主控台內建立線索並選擇是否要記錄 Amazon S3 儲存貯體或 AWS Lambda 函數的資料事件時,CloudTrail 主控台中只會列出管理帳戶的資源,但您可以選擇新增成員帳戶中資源的 ARN。這時會記錄特定成員帳戶資源的資料事件,而無需為這些資源手動設定跨帳戶的存取權。如需記錄管理事件、 Insights 事件和資料事件的詳細資訊,請參閱 記錄管理事件、 記錄資料事件和 使用 CloudTrail Insights。

注意

在 主控台中,您可以建立多區域追蹤。建議最佳實務是記錄 中所有已啟用 區域中的活動 AWS 帳戶,因為它可協助您更安全地保護 AWS 環境。若要建立單一區域追蹤,請使用 AWS CLI。

當您在 中檢視組織事件歷史記錄中的事件時 AWS Organizations,您只能檢視您登入 AWS 帳戶 的 的事件。例如,如果您使用組織管理帳戶登入,則事件歷史記錄會顯示管理帳戶的最近 90 天管理事件。組織成員帳戶事件不會顯示在管理帳戶的事件歷史記錄中。若要檢視事件歷史記錄中的成員帳戶事件,請使用成員帳戶登入。

您可以設定其他 AWS 服務,以進一步分析和處理 CloudTrail 日誌中針對組織線索所收集的事件資料,方式與任何其他線索相同。例如,您可以使用 Amazon Athena 分析組織追蹤中的資料。如需詳細資訊,請參閱AWS 服務與 CloudTrail 日誌的整合。