本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

授予 QuickSight 對 Secrets Manager 和所選機密的存取權

如果您是管理員,且您在 Secrets Manager 中擁有機密,則可以授予 Amazon QuickSight 對所選機密的唯讀存取權。

授予 QuickSight 對 Secrets Manager 和所選機密的存取權

-

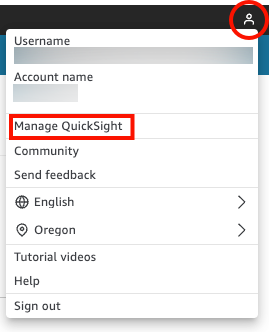

在 QuickSight 中,於右上角,選擇您的使用者圖示,然後選擇管理 QuickSight。

-

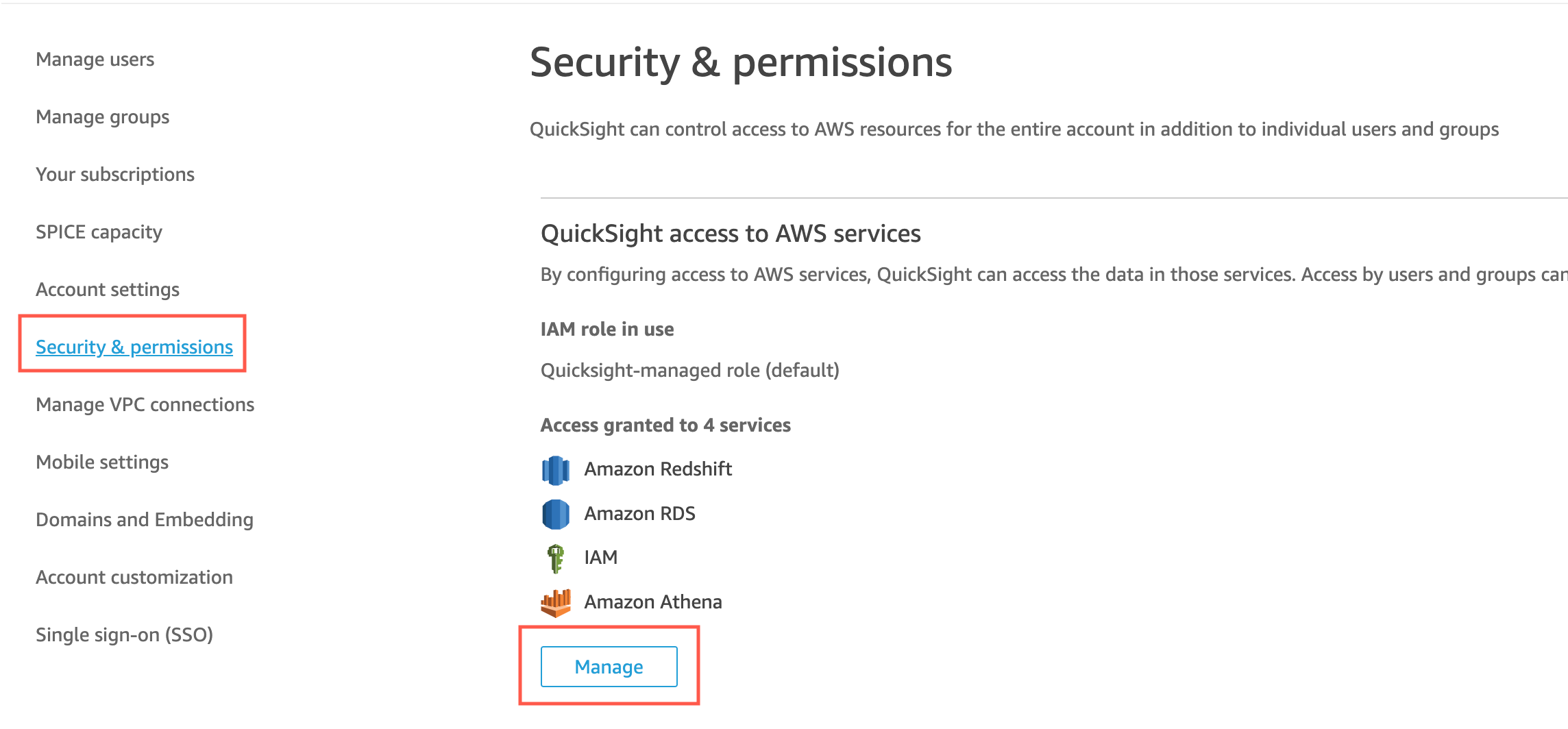

選擇左側的安全和許可。

-

選擇 QuickSight 存取 AWS 資源中的管理。

-

在允許存取和自動探索這些資源中,選擇 AWS Secrets Manager,選取機密。

AWS Secrets Manager 機密頁面隨即開啟。

-

選取您要授予 QuickSight 唯讀存取權的機密。

您的 QuickSight 註冊區域中的機密會自動顯示。若要選取您本地區域以外的機密,請選擇其他 AWS 區域中的機密,然後輸入這些機密的 Amazon Resource Name (ARN)。

-

完成時請選擇 Finish (完成)。

QuickSight 會在您的帳戶中建立稱為

aws-quicksight-secretsmanager-role-v0的 IAM 角色。其會授予帳戶中的使用者對指定密碼的唯讀存取權,看起來類似以下內容:當 QuickSight 使用者從使用具有機密的資料來源的儀表板建立分析或檢視儀表板時,QuickSight 會擔任此 Secrets Manager IAM 角色。如需有關密碼許可政策的詳細資訊,請參閱《AWS Secrets Manager 使用指南》中的AWS Secrets Manager的身分驗證與存取控制。

QuickSight IAM 角色中的特定機密可能會有一個拒絕存取的額外資源政策。如需詳細資訊,請參閱《AWS Secrets Manager 使用者指南》中的將許可政策連接至機密。

如果您使用 AWS 受管 AWS KMS 金鑰來加密秘密,QuickSight 不需要在 Secrets Manager 中設定任何其他許可。

如果您使用客戶受管金鑰來加密機密,請確定 QuickSight IAM 角色

aws-quicksight-secretsmanager-role-v0具有kms:Decrypt許可。如需詳細資訊,請參閱《AWS Secrets Manager 使用者指南》中的 KMS 金鑰的許可。如需有關 AWS Key Management Service 中使用的金鑰類型的詳細資訊,請參閱 Key Management Service 指南AWS 中的客戶金鑰和金鑰。 AWS