本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

在虛擬私有雲端中建立伺服器

您可以在虛擬私有雲端 (VPC) 中託管伺服器的端點,以用於在 Amazon S3 儲存貯體或 Amazon EFS 檔案系統中來回傳輸資料,而無需透過公有網際網路。

注意

在 2021 年 5 月 19 日之後,如果您的帳戶在 2021 年 5 月 19 日之前尚未建立伺服器,您將無法EndpointType=VPC_ENDPOINT在 AWS 帳戶中使用 建立伺服器。如果您已EndpointType=VPC_ENDPOINT在 2021 年 2 月 21 日或之前在 AWS 帳戶中使用 建立伺服器,則不會受到影響。在此日期之後,請使用 EndpointType=VPC。如需詳細資訊,請參閱停止使用 VPC_ENDPOINT。

如果您使用 Amazon Virtual Private Cloud (Amazon VPC) 託管 AWS 資源,您可以在 VPC 與伺服器之間建立私有連線。然後,您可以使用此伺服器透過用戶端在 Amazon S3 儲存貯體之間傳輸資料,而無需使用公有 IP 定址或需要網際網路閘道。

使用 Amazon VPC,您可以在自訂虛擬網路中啟動 AWS 資源。您可利用 VPC 來控制您的網路設定,例如 IP 地址範圍、子網路、路由表和網路閘道。如需 VPCs的詳細資訊,請參閱《Amazon VPC 使用者指南》中的什麼是 Amazon VPC?。

在下一節中,尋找如何建立 VPC 並將其連線至伺服器的指示。概觀如下:

-

使用 VPC 端點設定伺服器。

-

透過 VPC 端點,使用 VPC 內的用戶端連線至您的伺服器。這樣做可讓您使用 透過用戶端傳輸存放在 Amazon S3 儲存貯體中的資料 AWS Transfer Family。即使網路與公有網際網路中斷連線,您也可以執行此傳輸。

-

此外,如果您選擇讓伺服器的端點面向網際網路,您可以將彈性 IP 地址與端點建立關聯。這樣做可讓 VPC 外部的用戶端連線至您的伺服器。您可以使用 VPC 安全群組來控制對已驗證使用者的存取,其請求僅來自允許的地址。

注意

AWS Transfer Family 支援雙堆疊端點,讓您的伺服器同時透過 IPv4 和 IPv6 進行通訊。若要啟用雙堆疊支援,請在建立 VPC 端點時選取啟用 DNS 雙堆疊端點選項。請注意,您的 VPC 和子網路都必須設定為支援 IPv6,才能使用此功能。當您的用戶端需要使用任一通訊協定進行連線時,雙堆疊支援特別有用。

如需雙堆疊 (IPv4 和 IPv6) 伺服器端點的資訊,請參閱 Transfer Family 伺服器的 IPv6 支援。

主題

建立只能在 VPC 內存取的伺服器端點

在下列程序中,您會建立只能存取 VPC 內資源的伺服器端點。

在 VPC 內建立伺服器端點

-

在 https://https://console.aws.amazon.com/transfer/

開啟 AWS Transfer Family 主控台。 -

從導覽窗格中,選取伺服器,然後選擇建立伺服器。

-

在選擇通訊協定中,選取一或多個通訊協定,然後選擇下一步。如需通訊協定的詳細資訊,請參閱 步驟 2:建立啟用 SFTP 的伺服器。

-

在選擇身分提供者中,選擇受管服務以存放使用者身分和金鑰 AWS Transfer Family,然後選擇下一步。

此程序使用 服務受管選項。如果您選擇自訂,請提供 Amazon API Gateway 端點和 AWS Identity and Access Management (IAM) 角色來存取端點。如此一來,您就可以整合目錄服務來驗證和授權您的使用者。若要進一步了解使用自訂身分提供者,請參閱使用自訂身分提供者。

-

在選擇端點中,執行下列動作:

-

針對端點類型,選擇 VPC 託管端點類型以託管伺服器的端點。

-

針對存取,選擇內部,讓用戶端只能使用端點的私有 IP 地址存取您的端點。

如需網際網路面向選項的詳細資訊,請參閱 為您的伺服器建立面向網際網路的端點。在 VPC 中建立僅供內部存取的伺服器不支援自訂主機名稱。

-

對於 VPC,請選擇現有的 VPC ID 或選擇建立 VPC 以建立新的 VPC。

-

在可用區域區段中,選擇最多三個可用區域和相關聯的子網路。

-

在安全群組區段中,選擇現有的安全群組 ID IDs,或選擇建立安全群組以建立新的安全群組。如需安全群組的詳細資訊,請參閱《Amazon Virtual Private Cloud 使用者指南》中的 VPC 的安全群組。若要建立安全群組,請參閱《Amazon Virtual Private Cloud 使用者指南》中的建立安全群組。

注意

您的 VPC 會自動具有預設安全群組。如果您在啟動伺服器時未指定不同的安全群組,我們會將預設安全群組與您的伺服器建立關聯。

-

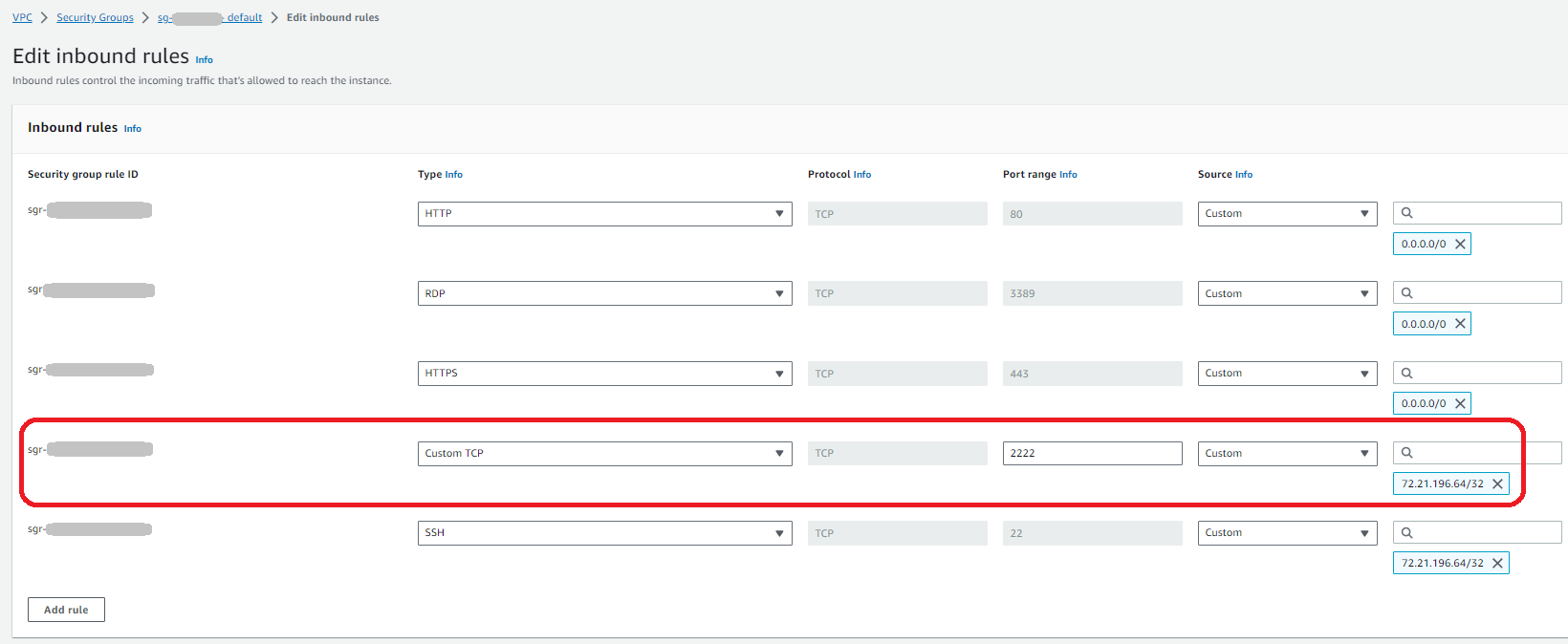

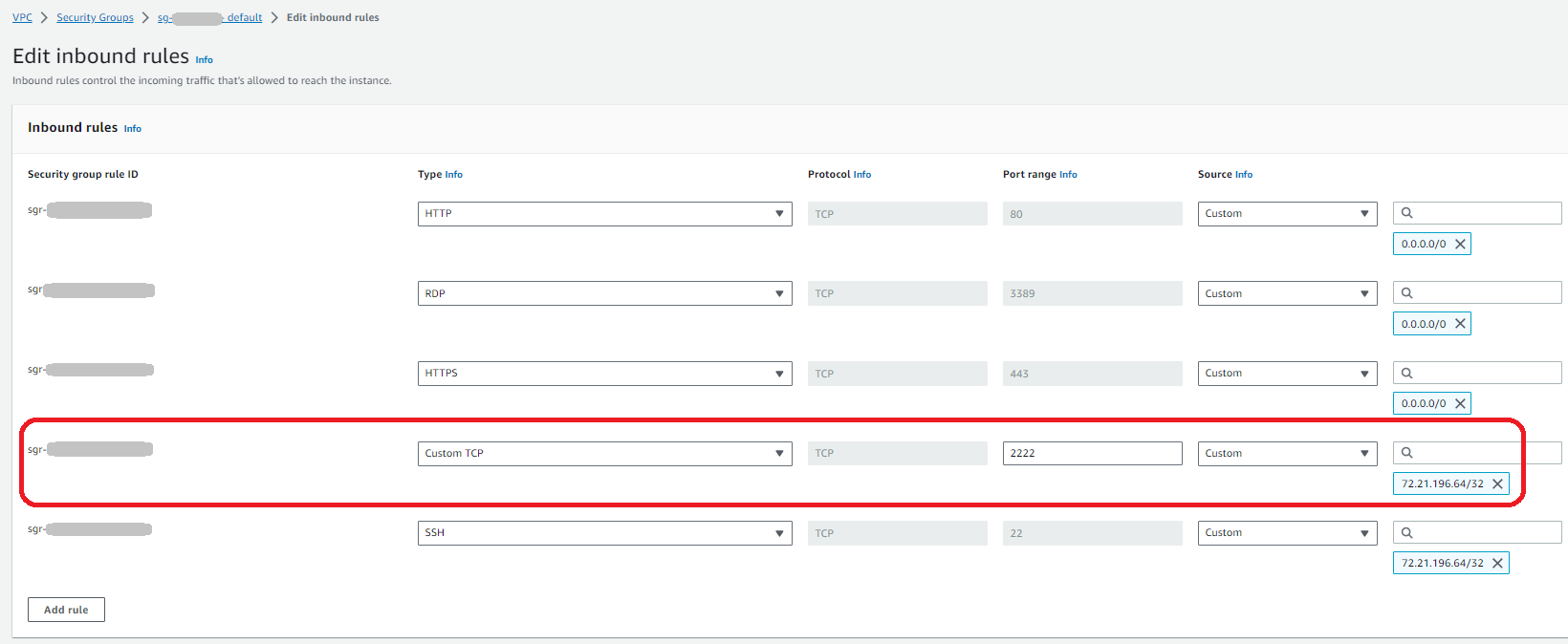

對於安全群組的傳入規則,您可以將 SSH 流量設定為使用連接埠 22、2222、22000 或任何組合。連接埠 22 預設為設定。若要使用連接埠 2222 或連接埠 22000,請將傳入規則新增至安全群組。針對 類型,選擇自訂 TCP,然後

22000針對連接埠範圍輸入2222或 ,針對來源輸入與 SSH 連接埠 22 規則相同的 CIDR 範圍。 -

對於安全群組的傳入規則,設定 FTP 和 FTPS 流量以使用

21控制通道和資料通道8192-8200的連接埠範圍。

注意

您也可以將連接埠 2223 用於需要 TCP "piggy-back" ACKs用戶端,或 TCP 3 向交握的最終堆疊也包含資料的能力。

某些用戶端軟體可能與連接埠 2223 不相容:例如,需要伺服器在用戶端傳送 SFTP 識別字串之前傳送的用戶端。

-

-

(選用) 對於啟用 FIPS,選取啟用 FIPS 端點核取方塊,以確保端點符合聯邦資訊處理標準 (FIPS)。

注意

啟用 FIPS 的端點僅適用於北美 AWS 區域。如需可用的區域,請參閱《》中的AWS Transfer Family 端點和配額AWS 一般參考。如需 FIPS 的詳細資訊,請參閱聯邦資訊處理標準 (FIPS) 140-2。

-

選擇下一步。

-

-

在設定其他詳細資訊中,執行下列動作:

-

針對 CloudWatch 記錄,請選擇下列其中一項,以啟用使用者活動的 Amazon CloudWatch 記錄:

-

建立新的角色,以允許 Transfer Family 自動建立 IAM 角色,只要您擁有建立新角色的正確許可。建立的 IAM 角色稱為

AWSTransferLoggingAccess。 -

選擇現有的角色,從您的帳戶中選擇現有的 IAM 角色。在記錄角色下,選擇角色。此 IAM 角色應該包含服務設定為 的信任政策

transfer.amazonaws.com。如需 CloudWatch 記錄的詳細資訊,請參閱 設定 CloudWatch 記錄角色。

注意

-

如果您未指定記錄角色,則無法在 CloudWatch 中檢視最終使用者活動。

-

如果您不想設定 CloudWatch 記錄角色,請選取選擇現有角色,但不選取記錄角色。

-

-

針對密碼編譯演算法選項,選擇安全政策,其中包含啟用供伺服器使用的密碼編譯演算法。

注意

根據預設,除非您選擇不同的安全政策,否則

TransferSecurityPolicy-2024-01安全政策會連接到您的伺服器。如需關於安全政策的詳細資訊,請參閱AWS Transfer Family 伺服器的安全政策。

-

(選用:本節僅適用於從已啟用 SFTP 的現有伺服器遷移使用者。) 對於伺服器主機金鑰,輸入 RSA、ED25519 或 ECDSA 私有金鑰,當用戶端透過 SFTP 連線到伺服器時,該金鑰將用於識別您的伺服器。

-

(選用) 對於標籤,對於索引鍵和值,輸入一個或多個標籤做為索引鍵/值對,然後選擇新增標籤。

-

選擇下一步。

-

-

在檢閱和建立中,檢閱您的選擇。如果您:

-

想要編輯其中任何一個,請選擇步驟旁的編輯。

注意

在您選擇編輯的步驟之後,您將需要檢閱每個步驟。

-

沒有變更,請選擇建立伺服器以建立伺服器。您會前往顯示下列內容的 Servers (伺服器) 頁面,這裡會列出您的新伺服器。

-

可能需要幾分鐘的時間,新伺服器的狀態才會變更為線上。此時,您的伺服器可以執行檔案操作,但您必須先建立使用者。如需建立使用者的詳細資訊,請參閱 管理伺服器端點的使用者。

為您的伺服器建立面向網際網路的端點

在下列程序中,您會建立伺服器端點。只有來源 IP 地址在 VPC 預設安全群組中被允許使用的用戶端,才能透過網際網路存取此端點。此外,透過使用彈性 IP 地址讓端點面向網際網路,您的用戶端可以使用彈性 IP 地址來允許存取其防火牆中的端點。

注意

只有 SFTP 和 FTPS 可用於面向網際網路的 VPC 託管端點。

建立面向網際網路的端點

-

在 https://https://console.aws.amazon.com/transfer/

開啟 AWS Transfer Family 主控台。 -

從導覽窗格中,選取伺服器,然後選擇建立伺服器。

-

在選擇通訊協定中,選取一或多個通訊協定,然後選擇下一步。如需通訊協定的詳細資訊,請參閱 步驟 2:建立啟用 SFTP 的伺服器。

-

在選擇身分提供者中,選擇受管服務以存放使用者身分和金鑰 AWS Transfer Family,然後選擇下一步。

此程序使用 服務受管選項。如果您選擇自訂,您可以提供 Amazon API Gateway 端點和 AWS Identity and Access Management (IAM) 角色來存取端點。如此一來,您就可以整合目錄服務來驗證和授權您的使用者。若要進一步了解使用自訂身分提供者,請參閱使用自訂身分提供者。

-

在選擇端點中,執行下列動作:

-

針對端點類型,選擇 VPC 託管端點類型以託管伺服器的端點。

-

針對存取,選擇網際網路面向,讓用戶端可透過網際網路存取您的端點。

注意

當您選擇面向網際網路時,您可以在每個子網路中選擇現有的彈性 IP 地址。或者,您可以前往 VPC 主控台 (https://console.aws.amazon.com/vpc/

://) 配置一或多個新的彈性 IP 地址。這些地址可由 AWS 或您擁有。您無法將已經與端點搭配使用的彈性 IP 地址建立關聯。 -

(選用) 針對自訂主機名稱,選擇下列其中一項:

注意

AWS GovCloud (US) 需要直接透過彈性 IP 地址連線的客戶,或在 Commercial Route 53 中建立指向其 EIP 的主機名稱記錄。如需使用 Route 53 for GovCloud 端點的詳細資訊,請參閱AWS GovCloud (US) 《 使用者指南》中的使用 AWS GovCloud (US) 資源設定 Amazon Route 53。

-

Amazon Route 53 DNS 別名 – 如果您要使用的主機名稱已向 Route 53 註冊。然後,您可以輸入主機名稱。

-

其他 DNS – 如果您要使用的主機名稱已向其他 DNS 供應商註冊。然後,您可以輸入主機名稱。

-

無 – 使用伺服器的端點,而不使用自訂主機名稱。伺服器主機名稱的格式為

server-id.server.transfer.region.amazonaws.com注意

對於 中的客戶 AWS GovCloud (US),選取無不會以此格式建立主機名稱。

若要進一步了解如何使用自訂主機名稱,請參閱 使用自訂主機名稱。

-

-

針對 VPC,選擇現有的 VPC ID 或選擇建立 VPC 以建立新的 VPC。

-

在可用區域區段中,選擇最多三個可用區域和相關聯的子網路。針對 IPv4 地址,為每個子網路選擇彈性 IP 地址。這是您的用戶端可用來允許存取其防火牆中端點的 IP 地址。

秘訣:您必須為可用區域使用公有子網路,如果想要使用私有子網路,則必須先設定網際網路閘道。

-

在安全群組區段中,選擇現有的安全群組 ID IDs,或選擇建立安全群組以建立新的安全群組。如需安全群組的詳細資訊,請參閱《Amazon Virtual Private Cloud 使用者指南》中的 VPC 的安全群組。若要建立安全群組,請參閱《Amazon Virtual Private Cloud 使用者指南》中的建立安全群組。

注意

您的 VPC 會自動具有預設安全群組。如果您在啟動伺服器時未指定不同的安全群組,我們會將預設安全群組與您的伺服器建立關聯。

-

對於安全群組的傳入規則,您可以將 SSH 流量設定為使用連接埠 22、2222、22000 或任何組合。依預設會設定連接埠 22。若要使用連接埠 2222 或連接埠 22000,請將傳入規則新增至安全群組。針對 類型,選擇自訂 TCP,然後

22000針對連接埠範圍輸入2222或 ,針對來源輸入與 SSH 連接埠 22 規則相同的 CIDR 範圍。 -

對於安全群組的傳入規則,設定 FTPS 流量以使用

21控制頻道和資料頻道8192-8200的連接埠範圍。

注意

您也可以將連接埠 2223 用於需要 TCP "piggy-back" ACKs用戶端,或 TCP 3 向交握的最終堆疊也包含資料的能力。

某些用戶端軟體可能與連接埠 2223 不相容:例如,需要伺服器在用戶端傳送 SFTP 識別字串之前傳送的用戶端。

-

-

(選用) 對於啟用 FIPS,選取啟用 FIPS 端點核取方塊,以確保端點符合聯邦資訊處理標準 (FIPS)。

注意

啟用 FIPS 的端點僅適用於北美 AWS 區域。如需可用的區域,請參閱《》中的AWS Transfer Family 端點和配額AWS 一般參考。如需 FIPS 的詳細資訊,請參閱聯邦資訊處理標準 (FIPS) 140-2。

-

選擇下一步。

-

-

在設定其他詳細資訊中,執行下列動作:

-

針對 CloudWatch 記錄,請選擇下列其中一項,以啟用使用者活動的 Amazon CloudWatch 記錄:

-

建立新的角色,以允許 Transfer Family 自動建立 IAM 角色,只要您擁有建立新角色的正確許可。建立的 IAM 角色稱為

AWSTransferLoggingAccess。 -

選擇現有角色,從您的帳戶中選擇現有的 IAM 角色。在記錄角色下,選擇角色。此 IAM 角色應包含服務設定為 的信任政策

transfer.amazonaws.com。如需 CloudWatch 記錄的詳細資訊,請參閱 設定 CloudWatch 記錄角色。

注意

-

如果您未指定記錄角色,則無法在 CloudWatch 中檢視最終使用者活動。

-

如果您不想設定 CloudWatch 記錄角色,請選取選擇現有角色,但不要選取記錄角色。

-

-

針對密碼編譯演算法選項,選擇安全政策,其中包含啟用供伺服器使用的密碼編譯演算法。

注意

根據預設,除非您選擇不同的安全政策,否則

TransferSecurityPolicy-2024-01安全政策會連接到您的伺服器。如需關於安全政策的詳細資訊,請參閱AWS Transfer Family 伺服器的安全政策。

-

(選用:本節僅適用於從已啟用 SFTP 的現有伺服器遷移使用者。) 對於伺服器主機金鑰,輸入 RSA、ED25519 或 ECDSA 私有金鑰,用於在用戶端透過 SFTP 連線到伺服器時識別伺服器。

-

(選用) 對於標籤,對於索引鍵和值,輸入一或多個標籤做為索引鍵/值對,然後選擇新增標籤。

-

選擇下一步。

-

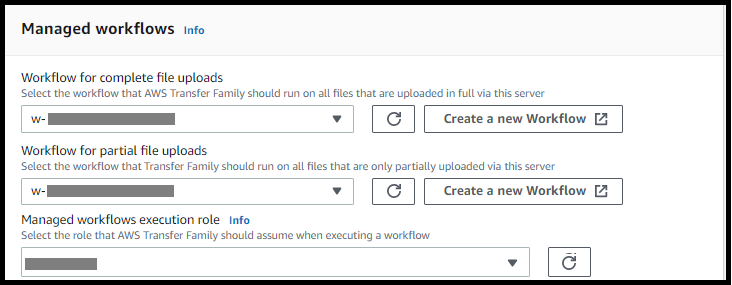

(選用) 針對受管工作流程,選擇 Transfer Family 在執行工作流程時應擔任的工作流程 IDs (和對應的角色)。您可以選擇一個工作流程在完整上傳時執行,另一個工作流程在部分上傳時執行。若要進一步了解如何使用受管工作流程處理檔案,請參閱 AWS Transfer Family 受管工作流程。

-

-

在檢閱和建立中,檢閱您的選擇。如果您:

-

想要編輯其中任何一個,請選擇步驟旁的編輯。

注意

在您選擇編輯的步驟之後,您將需要檢閱每個步驟。

-

沒有變更,請選擇建立伺服器以建立伺服器。您會前往顯示下列內容的 Servers (伺服器) 頁面,這裡會列出您的新伺服器。

-

您可以選擇伺服器 ID,以查看您剛建立之伺服器的詳細設定。填入資料欄公有 IPv4 地址後,您提供的彈性 IP 地址會成功與伺服器的端點建立關聯。

注意

當 VPC 中的伺服器上線時,只能修改子網路,而且只能透過 UpdateServer API 進行修改。您必須停止伺服器,才能新增或變更伺服器端點的彈性 IP 地址。

變更伺服器的端點類型

如果您有可透過網際網路存取的現有伺服器 (即具有公有端點類型),您可以將其端點變更為 VPC 端點。

注意

如果您在 VPC 中已有伺服器顯示為 VPC_ENDPOINT,建議您將其修改為新的 VPC 端點類型。使用此新端點類型時,您不再需要使用 Network Load Balancer (NLB) 將彈性 IP 地址與伺服器的端點建立關聯。此外,您可以使用 VPC 安全群組來限制對伺服器端點的存取。不過,您可以視需要繼續使用VPC_ENDPOINT端點類型。

下列程序假設您的伺服器使用目前的公有端點類型或較舊的VPC_ENDPOINT類型。

變更伺服器的端點類型

-

在 https://https://console.aws.amazon.com/transfer/

開啟 AWS Transfer Family 主控台。 -

在導覽窗格中,選擇 Servers (伺服器)。

-

選取您要變更端點類型的伺服器的核取方塊。

重要

您必須先停止伺服器,才能變更其端點。

-

針對 Actions (動作),選擇 Stop (停止)。

-

在出現的確認對話方塊中,選擇停止以確認您想要停止伺服器。

注意

繼續下一個步驟之前,請在端點詳細資訊中等待伺服器狀態變更為離線;這可能需要幾分鐘的時間。您可能必須在伺服器頁面上選擇重新整理,以查看狀態變更。

在伺服器離線之前,您將無法進行任何編輯。

-

在端點詳細資訊中,選擇編輯。

-

在編輯端點組態中,執行下列動作:

-

針對編輯端點類型,選擇託管的 VPC。

-

針對存取,選擇下列其中一項:

-

內部,讓用戶端只能使用端點的私有 IP 地址存取您的端點。

-

網際網路面向讓用戶端可透過公有網際網路存取您的端點。

注意

選擇面向網際網路時,您可以在每個子網路中選擇現有的彈性 IP 地址。或者,您可以前往 VPC 主控台 (https://console.aws.amazon.com/vpc/

://) 配置一或多個新的彈性 IP 地址。這些地址可由 AWS 或您擁有。您無法將已經與端點搭配使用的彈性 IP 地址建立關聯。

-

-

(僅適用於面向網際網路的存取選用) 對於自訂主機名稱,請選擇下列其中一項:

-

Amazon Route 53 DNS 別名 – 如果您要使用的主機名稱已向 Route 53 註冊。然後,您可以輸入主機名稱。

-

其他 DNS – 如果您要使用的主機名稱已向其他 DNS 供應商註冊。然後,您可以輸入主機名稱。

-

無 – 使用伺服器的端點,而不使用自訂主機名稱。伺服器主機名稱的格式為

serverId.server.transfer.regionId.amazonaws.com若要進一步了解如何使用自訂主機名稱,請參閱 使用自訂主機名稱。

-

-

針對 VPC,選擇現有的 VPC ID,或選擇建立 VPC 以建立新的 VPC。

-

在可用區域區段中,選取最多三個可用區域和相關聯的子網路。如果選擇網際網路面向,也請為每個子網路選擇彈性 IP 地址。

注意

如果您想要最多三個可用區域,但沒有足夠的可用,請在 VPC 主控台 (https://console.aws.amazon.com/vpc/

://) 中建立它們。 如果您修改子網路或彈性 IP 地址,伺服器需要幾分鐘的時間來更新。在伺服器更新完成之前,您無法儲存變更。

-

選擇儲存。

-

-

對於動作,選擇開始並等待伺服器狀態變更為線上;這可能需要幾分鐘的時間。

注意

如果您將公有端點類型變更為 VPC 端點類型,請注意,您伺服器的端點類型已變更為 VPC。

預設安全群組會連接到端點。若要變更或新增其他安全群組,請參閱建立安全群組。

停止使用 VPC_ENDPOINT

AWS Transfer Family 已停止為新 AWS 帳戶EndpointType=VPC_ENDPOINT使用 建立伺服器的能力。自 2021 年 5 月 19 日起,不擁有端點類型為 之 AWS Transfer Family 伺服器 AWS 的帳戶VPC_ENDPOINT將無法透過 建立新的伺服器EndpointType=VPC_ENDPOINT。如果您已經擁有使用 VPC_ENDPOINT端點類型的伺服器,建議您EndpointType=VPC盡快開始使用 。如需詳細資訊,請參閱將您的 AWS Transfer Family 伺服器端點類型從 VPC_ENDPOINT 更新為 VPC

我們在 2020 年稍早推出新的VPC端點類型。如需詳細資訊,請參閱 AWS Transfer Family for SFTP 支援 VPC 安全群組和彈性 IP 地址

此端點類型在功能上等同於先前的端點類型 (VPC_ENDPOINT)。您可以直接將彈性 IP 地址連接到端點,使其面向網際網路,並使用安全群組進行來源 IP 篩選。如需詳細資訊,請參閱使用 IP 允許清單來保護 AWS Transfer Family 您的 for SFTP 伺服器

您也可以在共用 VPC 環境中託管此端點。如需詳細資訊,請參閱 AWS Transfer Family 現在支援共用服務 VPC 環境

除了 SFTP 之外,您還可以使用 VPC EndpointType 來啟用 FTPS 和 FTP。我們不打算將這些功能和 FTPS/FTP 支援新增至 EndpointType=VPC_ENDPOINT。我們也已從 AWS Transfer Family 主控台移除此端點類型做為選項。

您可以使用 Transfer Family 主控台、API AWS CLI、 SDKs或 變更伺服器的端點類型 AWS CloudFormation。若要變更伺服器的端點類型,請參閱 將 AWS Transfer Family 伺服器端點類型從 VPC_ENDPOINT 更新為 VPC。

如果您有任何問題,請聯絡 AWS 支援 或您的 AWS 客戶團隊。

注意

我們不打算將這些功能和 FTPS 或 FTP 支援新增至 EndpointType=VPC_ENDPOINT。我們不再提供它做為 主控台上的 AWS Transfer Family 選項。

如果您有其他問題,可以透過 AWS 支援 或您的客戶團隊聯絡我們。

限制 Transfer Family 伺服器的 VPC 端點存取

使用 VPC 端點類型建立 AWS Transfer Family 伺服器時,您的 IAM 使用者和主體需要許可才能建立和刪除 VPC 端點。不過,您組織的安全政策可能會限制這些許可。您可以使用 IAM 政策來允許專為 Transfer Family 建立和刪除 VPC 端點,同時維護其他服務的限制。

重要

下列 IAM 政策允許使用者僅針對 Transfer Family 伺服器建立和刪除 VPC 端點,同時拒絕其他服務的這些操作:

{ "Effect": "Deny", "Action": [ "ec2:CreateVpcEndpoint", "ec2:DeleteVpcEndpoints" ], "Resource": ["*"], "Condition": { "ForAnyValue:StringNotLike": { "ec2:VpceServiceName": [ "com.amazonaws.INPUT-YOUR-REGION.transfer.server.*" ] }, "StringNotLike": { "aws:PrincipalArn": [ "arn:aws:iam::*:role/INPUT-YOUR-ROLE" ] } } }

將 INPUT-YOUR-REGION 取代為您的 AWS 區域 (例如,us-east-1),並將 INPUT-YOUR-ROLE 取代為您要授予這些許可的 IAM 角色。

其他聯網功能

AWS Transfer Family 提供數種進階聯網功能,可在使用 VPC 組態時增強安全性和彈性:

-

共用 VPC 環境支援 - 您可以在共用 VPC 環境中託管 Transfer Family 伺服器端點。如需詳細資訊,請參閱搭配 使用共用 VPC VPCs 託管端點 AWS Transfer Family

。 -

身分驗證和安全性 - 您可以使用 AWS Web Application Firewall 來保護 Amazon API Gateway 端點。如需詳細資訊,請參閱AWS Transfer Family 使用 AWS Web Application Firewall 和 Amazon API Gateway 保護

。