Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Erstellen eines Chef Automate-Servers

Wichtig

AWS OpsWorks for Chef Automate hat am 5. Mai 2024 das Ende seiner Lebensdauer erreicht und wurde sowohl für Neu- als auch für Bestandskunden deaktiviert. Wir empfehlen bestehenden Kunden, zu Chef SaaS oder einer alternativen Lösung zu migrieren. Wenn du Fragen hast, kannst du dich auf AWS re:POST

Sie können einen Chef-Server mithilfe der AWS OpsWorks for Chef Automate Konsole oder der erstellen. AWS CLI

Themen

Erstellen Sie einen Chef Automate-Server im AWS Management Console

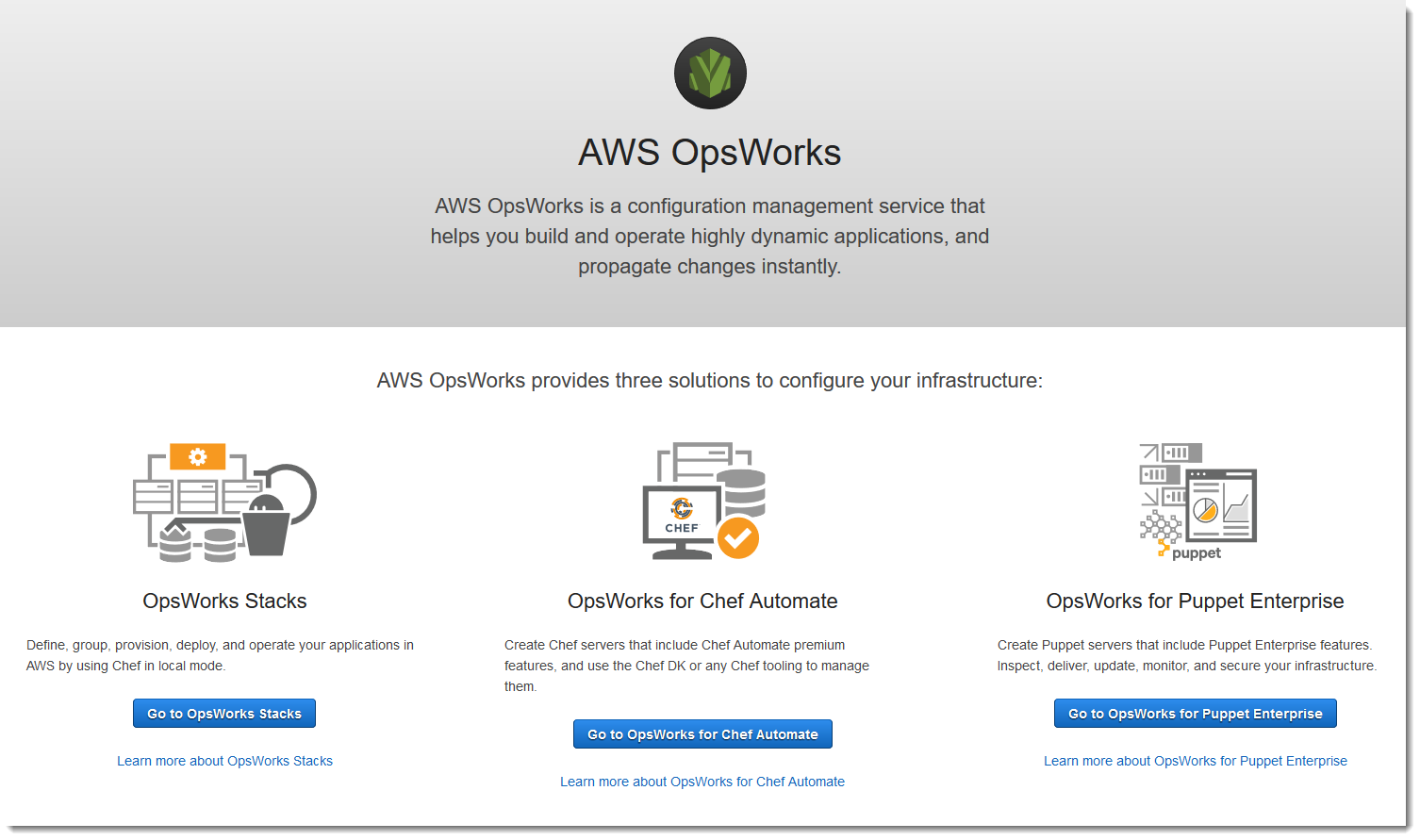

Melden Sie sich bei an AWS Management Console und öffnen Sie die OpsWorks Konsole unter https://console.aws.amazon.com/opsworks/

. -

Wählen Sie auf der OpsWorks Startseite Go to OpsWorks für Chef Automate aus.

-

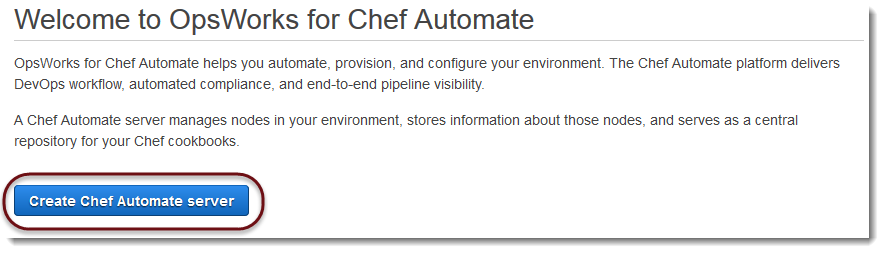

Wählen Sie auf der AWS OpsWorks for Chef Automate Startseite Create Chef Automate Server aus.

-

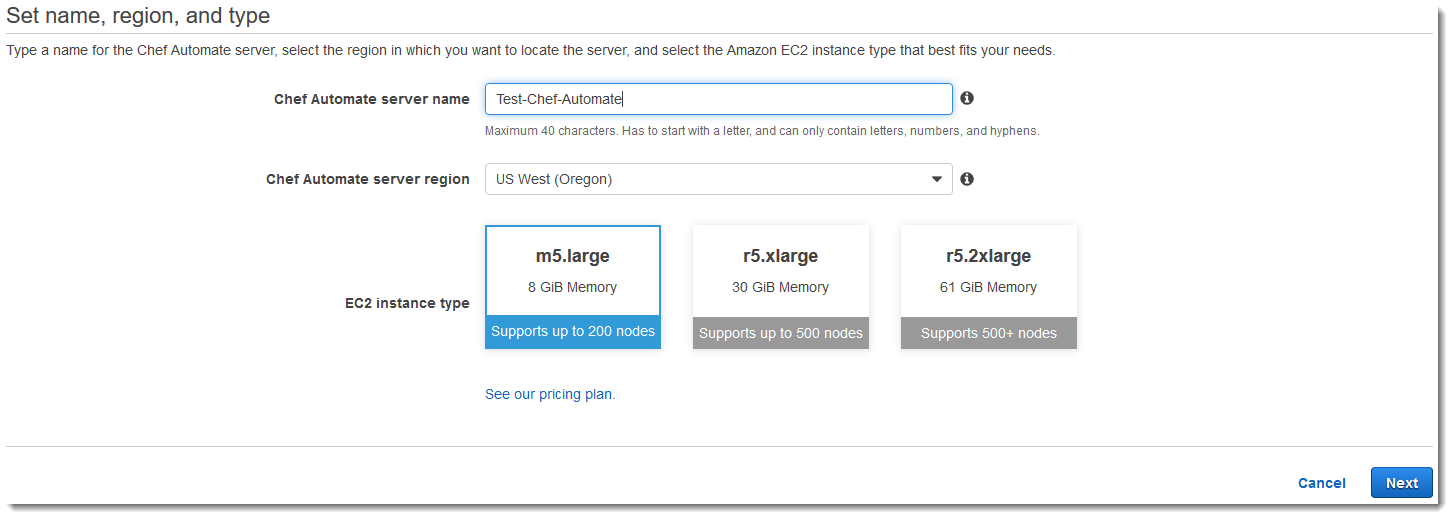

Geben Sie auf der Seite Set name, region, and type (Name, Region und Typ festlegen) einen Namen für Ihren Server an. Chef-Servernamen dürfen maximal 40 Zeichen lang sein und nur alphanumerische Zeichen und Bindestriche enthalten. Wählen Sie erst eine unterstützte Region und dann einen Instance-Typ aus, der die Anzahl der Knoten unterstützt, die Sie verwalten möchten. Sie können bei Bedarf den Instance-Typ ändern, nachdem Ihr Server erstellt wurde. Für diese exemplarische Vorgehensweise erstellen wir einen Instance-Typ m5.large in der Region USA West (Oregon). Wählen Sie Weiter aus.

-

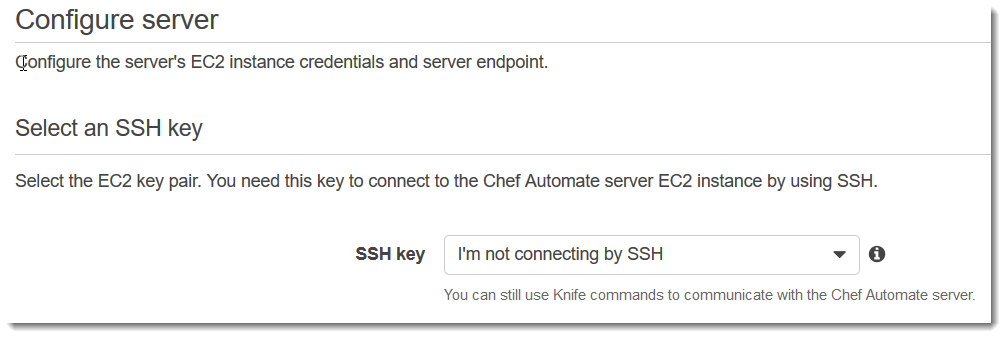

Behalten Sie auf der Seite Configure server (Server konfigurieren) in der Dropdown-Liste SSH key (SSH-Schlüssel) die Standardeinstellung bei, es sei denn, Sie möchten ein Schlüsselpaar angeben.

-

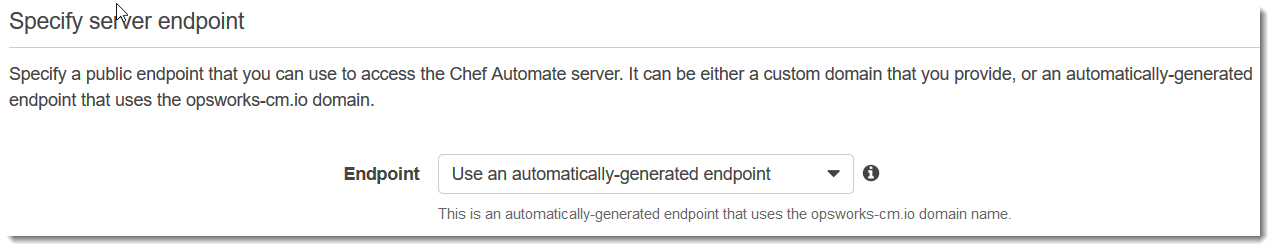

Behalten Sie unter Specify server endpoint (Serverendpunkt angeben) die Standardeinstellung Use an automatically generated endpoint (Automatisch generierten Endpunkt verwenden) bei und wählen Sie dann Next (Weiter), es sei denn, der Server soll sich in einer eigenen benutzerdefinierten Domäne befinden. Fahren Sie mit dem nächsten Schritt fort, um eine benutzerdefinierte Domäne zu konfigurieren.

-

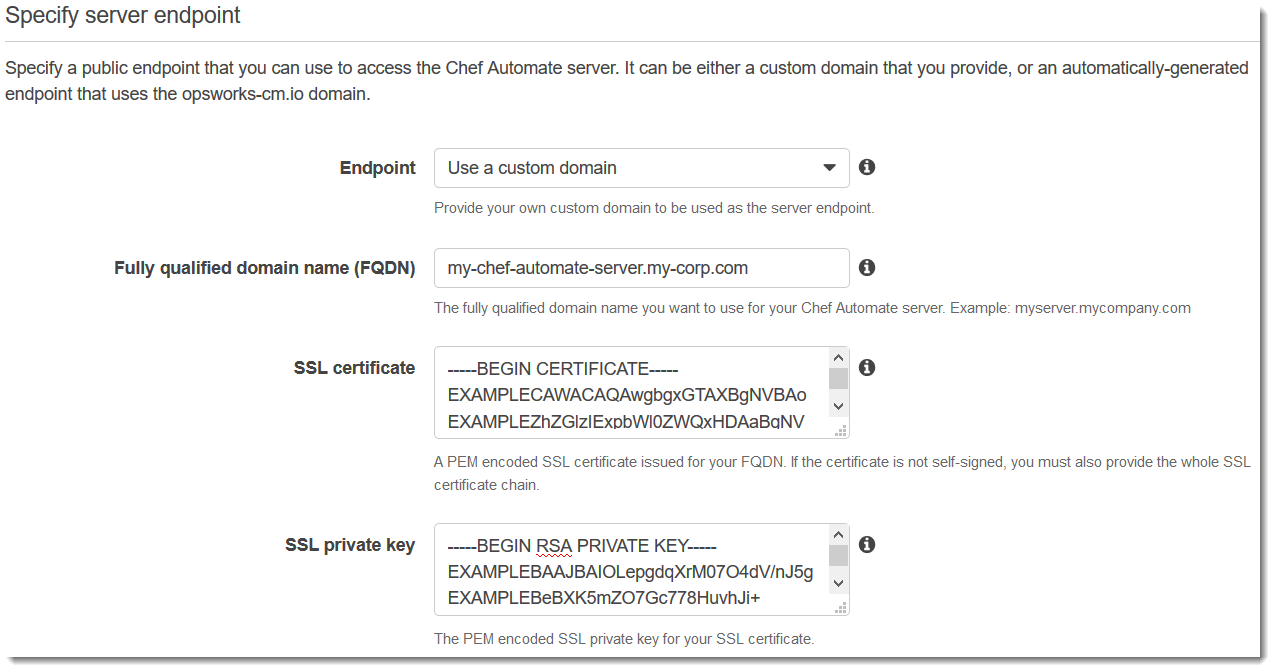

Um eine benutzerdefinierte Domäne zu verwenden, wählen Sie unter Specify server endpoint (Serverendpunkt angeben) aus der Dropdown-Liste die Option Use a custom domain (Benutzerdefinierte Domäne verwenden) aus.

-

Geben Sie für Fully Qualified Domain Name (FQDN) einen FQDN an. Sie müssen Eigentümer des Domänennamens sein, den Sie verwenden möchten.

-

Fügen Sie unter SSL certificate (SSL-Zertifikat) das gesamte PEM-formatierte Zertifikat ein, beginnend mit

–––--BEGIN CERTIFICATE-----und endend mit–––--END CERTIFICATE-----. Der Antragssteller des SSL-Zertifikats muss mit dem FQDN übereinstimmen, den Sie im vorherigen Schritt eingegeben haben. -

Fügen Sie unter SSL private key (Privater SSL-Schlüssel) den gesamten privaten RSA-Schlüssel ein, beginnend mit

–––--BEGIN RSA PRIVATE KEY-----und endend mit–––--END RSA PRIVATE KEY-----. Der private SSL-Schlüssel muss mit dem öffentlichen Schlüssel im SSL-Zertifikat übereinstimmen, das Sie im vorherigen Schritt eingegeben haben. Wählen Sie Weiter aus.

-

-

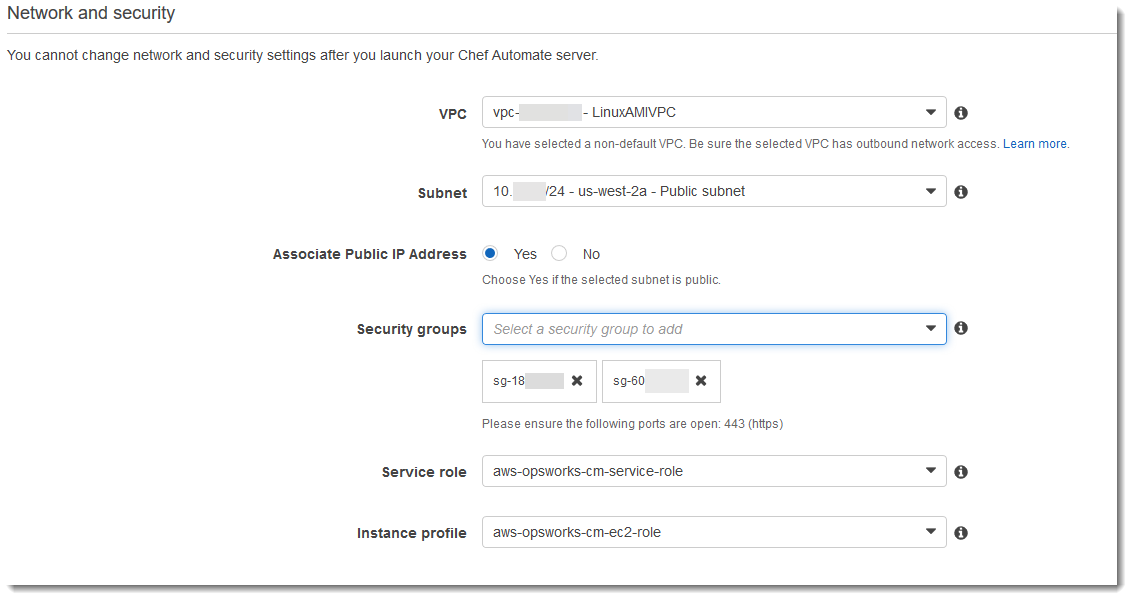

Wählen Sie auf der Seite Configure advanced settings (Erweiterte Einstellungen konfigurieren) im Bereich Network and security (Netzwerk und Sicherheit) eine VPC, ein Subnetz und mindestens eine Sicherheitsgruppe aus. Die folgenden Anforderungen gelten für Ihre VPC:

-

Die VPC muss über mindestens ein öffentliches Subnetz verfügen.

-

Die DNS-Auflösung muss aktiviert sein.

-

Auto-assign public IP (Öffentliche IP automatisch zuweisen) muss in öffentlichen Subnetzen aktiviert sein.

OpsWorks kann eine Sicherheitsgruppe, eine Servicerolle und ein Instanzprofil für Sie generieren, falls Sie noch keine haben, die Sie verwenden möchten. Der Server kann zu mehreren Sicherheitsgruppen gehören. Sie können die Netzwerk- und Sicherheitseinstellungen für den Chef-Server nicht ändern, nachdem Sie diese Seite verlassen haben.

-

-

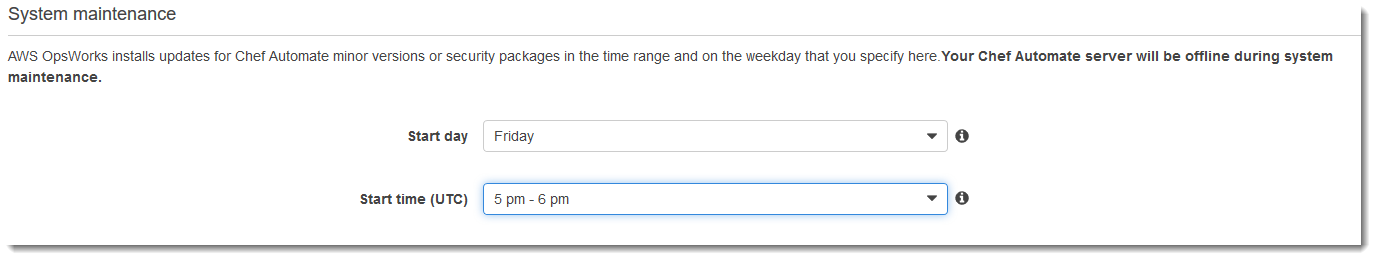

Legen Sie im Abschnitt System maintenance (Systemwartung) den Tag und die Uhrzeit fest, zu der die Systemwartung beginnen soll. Da der Server während der Systemwartung offline ist, wählen Sie eine Uhrzeit innerhalb der normalen Geschäftszeiten mit geringer Server-Nachfrage aus. Die verbundenen Knoten nehmen den Zustand

pending-serveran, bis die Wartung abgeschlossen ist.Das Wartungsfenster muss angegeben werden. Sie können den Starttag und die Startzeit später ändern, indem Sie den AWS Management Console AWS CLI, oder den verwenden APIs.

-

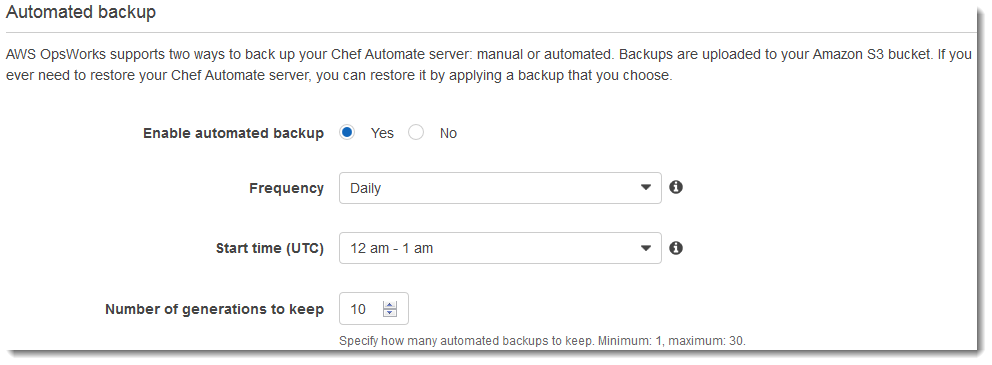

Konfigurieren Sie die Sicherungen. Standardmäßig sind automatische Sicherungen aktiviert. Legen Sie eine bevorzugte Häufigkeit und Stunde für den Start der automatischen Sicherung sowie die Anzahl der Backup-Generationen fest, die in Amazon Simple Storage Service gespeichert werden sollen. Es werden maximal 30 Backups aufbewahrt. Wenn das Maximum erreicht ist, werden die ältesten Backups AWS OpsWorks for Chef Automate gelöscht, um Platz für neue zu schaffen.

-

(Optional) Fügen Sie unter Tags Tags dem Server und den zugehörigen Ressourcen wie der EC2 Instanz, der Elastic IP-Adresse, der Sicherheitsgruppe, dem S3-Bucket und Backups hinzu. Weitere Informationen zum Taggen eines AWS OpsWorks for Chef Automate Servers finden Sie unterMit Tags auf AWS OpsWorks for Chef Automate Ressourcen arbeiten.

-

Wenn Sie die erweiterten Einstellungen fertig konfiguriert haben, wählen Sie Next (Weiter) aus.

-

Überprüfen Sie auf der Seite Review (Prüfen) Ihre Auswahl. Wenn Sie bereit sind, den Server zu erstellen, wählen Sie Launch (Starten) aus.

Während Sie darauf warten, Ihren Chef-Server OpsWorks zu erstellen, fahren Sie mit dem Starter Kit Konfigurieren des Chef-Servers mit dem Starter Kit und den Anmeldedaten für das Chef Automate-Dashboard fort und laden Sie sie herunter. Warten Sie nicht mit dem Herunterladen dieser Elemente, bis Ihre Server online ist.

Nach Beendigung der Servererstellung ist Ihr Chef-Server auf der AWS OpsWorks for Chef Automate -Homepage mit dem Status online (Online) verfügbar. Nachdem sich der Server online befindet, ist das Chef Automate-Dashboard auf der Server-Domäne mit einer URL mit folgendem Format verfügbar:

https://.your_server_name-random.region.opsworks-cm.io

Erstellen Sie einen Chef Automate-Server mit dem AWS CLI

Das Erstellen eines AWS OpsWorks for Chef Automate Servers durch Ausführen von AWS CLI Befehlen unterscheidet sich vom Erstellen eines Servers in der Konsole. OpsWorks Erstellt in der Konsole eine Dienstrolle und eine Sicherheitsgruppe für Sie, falls Sie keine vorhandenen angeben, die Sie verwenden möchten. In der OpsWorks kann eine Sicherheitsgruppe für Sie erstellen AWS CLI, wenn Sie keine angeben, aber es wird nicht automatisch eine Dienstrolle erstellt. Sie müssen einen Dienstrollen-ARN als Teil Ihres create-server Befehls angeben. Während OpsWorks Sie Ihren Chef Automate-Server erstellen, laden Sie in der Konsole das Chef Automate-Starterkit und die Anmeldeinformationen für das Chef Automate-Dashboard herunter. Da Sie dies nicht tun können, wenn Sie einen AWS OpsWorks for Chef Automate

Server mithilfe von erstellen AWS CLI, verwenden Sie ein JSON-Verarbeitungsprogramm, um die Anmeldeinformationen und das Starterkit aus den Ergebnissen des create-server Befehls abzurufen, nachdem Ihr neuer AWS OpsWorks for Chef Automate Server online ist. Alternativ können Sie neue Anmeldeinformationen und ein neues Starter Kit in der Konsole generieren, nachdem der neue AWS OpsWorks for Chef Automate

-Server online ist.

Wenn auf Ihrem lokalen Computer das noch nicht ausgeführt wird AWS CLI, laden Sie es herunter und installieren Sie es, AWS CLI indem Sie den Installationsanweisungen im AWS-Benutzerhandbuch für die Befehlszeilenschnittstelle folgen. In diesem Abschnitt werden nicht alle Parameter beschrieben, die Sie mit dem Befehl create-server verwenden können. Weitere Informationen zu den create-server-Parametern finden Sie unter create-server in der AWS CLI

-Referenz.

-

Stellen Sie sicher, dass Sie die Voraussetzungen, insbesondere Einrichten einer VPC erfüllen, oder dass Sie über eine VPC verfügen, die Sie verwenden möchten. Zum Erstellen Ihres Chef Automate-Servers benötigen Sie eine Subnetz-ID.

-

Generieren Sie optional einen pivotalen Chef-Schlüssel mit OpenSSL

und speichern Sie den Schlüssel in einer sicheren Datei auf Ihrem lokalen Computer. Der pivotale Schlüssel wird im Rahmen der Servererstellung automatisch generiert, wenn Sie keinen im Befehl create-serverangeben. Wenn Sie diesen Schritt überspringen möchten, können Sie stattdessen einen pivotalen Chef Automate-Schlüssel aus den Ergebnissen des Befehlscreate-serverextrahieren. Wenn Sie den Zentralschlüssel mithilfe der folgenden Befehle generieren, schließen Sie unbedingt den Parameter-puboutein, da der Wert des Chef Automate-Zentralschlüssels die öffentliche Hälfte des RSA-Schlüsselpaares ist. Weitere Informationen finden Sie in Schritt 6.umask 077 openssl genrsa -out "pivotal" 2048 openssl rsa -in "pivotal" -pubout -

Erstellen Sie eine Servicerolle und ein Instanzprofil.

-

Suchen und kopieren Sie ARNs die Servicerollen in Ihrem Konto.

aws iam list-roles --path-prefix "/service-role/" --no-paginateSuchen Sie in den Ergebnissen des Befehls

list-rolesnach Servicerollen-ARN-Einträgen, die dem folgenden ähneln. Notieren Sie sich die Servicerolle ARNs. Sie benötigen diese Werte zum Erstellen Ihres Chef Automate-Servers. -

Suchen und kopieren Sie ARNs die Instanzprofile in Ihrem Konto.

aws iam list-instance-profiles --no-paginateSuchen Sie in den Ergebnissen des Befehls

list-instance-profilesnach Instance-Profil-ARN-Einträgen, die dem folgenden ähneln. Notieren Sie sich das Instanzprofil ARNs. Sie benötigen diese Werte zum Erstellen Ihres Chef Automate-Servers. -

Erstellen Sie den AWS OpsWorks for Chef Automate Server, indem Sie den

create-serverBefehl ausführen.-

Der Wert

--engineistChefAutomate,--engine-modelistSingleund--engine-versionist12. -

Der Servername muss innerhalb Ihres AWS Kontos in jeder Region eindeutig sein. Servernamen müssen mit einem Buchstaben beginnen. Danach können Buchstaben, Zahlen und Bindestriche (-) verwendet werden, insgesamt höchstens 40 Zeichen.

-

Verwenden Sie die ARNs des Instance-Profils und der Servicerolle, die Sie in Schritt 4 und 5 kopiert haben.

-

Gültige Instance-Typen sind

m5.large,r5.xlargeundr5.2xlarge. Weitere Informationen zu den Spezifikationen dieser Instance-Typen finden Sie unter Instance-Typen im EC2 Amazon-Benutzerhandbuch. -

Der Parameter

--engine-attributesist optional. Wenn Sie nicht einen oder beide Werte festlegen, werden die Werte bei der Servererstellung für Sie generiert. Wenn Sie--engine-attributeshinzufügen, geben Sie entweder den WertCHEF_AUTOMATE_PIVOTAL_KEY, den Sie in Schritt 2 generiert haben, einCHEF_AUTOMATE_ADMIN_PASSWORDoder beides an.Wenn Sie keinen Wert für

CHEF_AUTOMATE_ADMIN_PASSWORDfestlegen, wird ein Passwort für Sie generiert und in der Antwort des Befehlscreate-serverzurückgegeben. Sie können auch das Starter Kit in der Konsole erneut herunterladen, um dieses Passwort erneut zu generieren. Das Passwort muss eine Länge zwischen 8 und 32 Zeichen haben. Das Passwort kann Buchstaben, Zahlen und Sonderzeichen (!/@#$%^+=_) enthalten. Es muss mindestens einen Kleinbuchstaben, einen Großbuchstaben, eine Zahl und ein Sonderzeichen enthalten. -

Ein SSH-Schlüsselpaar ist optional. Es kann Ihnen dabei helfen, sich mit dem Chef Automate-Server zu verbinden, wenn Sie das Administratorpasswort des Chef Automate-Dashboards zurücksetzen müssen. Weitere Informationen zum Erstellen eines SSH-Schlüsselpaars finden Sie unter Amazon EC2 Key Pairs im EC2 Amazon-Benutzerhandbuch.

-

Um eine benutzerdefinierte Domäne zu verwenden, fügen Sie dem Befehl die folgenden Parameter hinzu. Andernfalls generiert der Erstellungsprozess des Chef Automate-Servers automatisch einen Endpunkt für Sie. Alle drei Parameter sind erforderlich, um eine benutzerdefinierte Domäne zu konfigurieren. Informationen zu zusätzlichen Anforderungen für die Verwendung dieser Parameter finden Sie CreateServerin der OpsWorks CM-API-Referenz.

-

--custom-domain– Ein optionaler öffentlicher Endpunkt eines Servers, z. B.https://aws.my-company.com. -

--custom-certificate– Ein PEM-formatiertes HTTPS-Zertifikat. Der Wert kann ein einzelnes, selbstsigniertes Zertifikat oder eine Zertifikatkette sein. -

--custom-private-key– Ein privater Schlüssel im PEM-Format für die Verbindung mit dem Server mithilfe von HTTPS. Der private Schlüssel darf nicht verschlüsselt sein; er kann nicht durch ein Passwort oder eine Passphrase geschützt werden.

-

-

Es ist eine wöchentliche Systemwartung erforderlich. Gültige Werte müssen im folgenden Format angegeben werden:

DDD:HH:MM. Die angegebene Uhrzeit entspricht der Zeitzone UTC (Coordinated Universal Time). Wenn Sie für--preferred-maintenance-windowkeinen Wert angeben, wird ein zufälliger Standardwert mit einem einstündigen Zeitraum an einem Dienstag, Mittwoch oder Freitag festgelegt. -

Gültige Werte für

--preferred-backup-windowmüssen in einem der folgenden Formate angegeben werden:HH:MMfür tägliche Sicherungen oderDDD:HH:MMfür wöchentliche Sicherungen. Die angegebene Uhrzeit entspricht der Zeitzone UTC. Standardmäßig wird ein zufälliger täglicher Startzeitpunkt festgelegt. Wenn Sie automatische Sicherungen deaktivieren möchten, verwenden Sie stattdessen den Parameter--disable-automated-backup. -

Geben Sie für

--security-group-idseine oder mehrere Sicherheitsgruppen IDs, getrennt durch ein Leerzeichen, ein. -

Geben Sie für

--subnet-idseine Subnetz-ID ein.

aws opsworks-cm create-server --engine "ChefAutomate" --engine-model "Single" --engine-version "12" --server-name "server_name" --instance-profile-arn "instance_profile_ARN" --instance-type "instance_type" --engine-attributes '{"CHEF_AUTOMATE_PIVOTAL_KEY":"pivotal_key","CHEF_AUTOMATE_ADMIN_PASSWORD":"password"}' --key-pair "key_pair_name" --preferred-maintenance-window "ddd:hh:mm" --preferred-backup-window "ddd:hh:mm" --security-group-idssecurity_group_id1security_group_id2--service-role-arn "service_role_ARN" --subnet-idssubnet_IDIm Folgenden wird ein Beispiel gezeigt.

aws opsworks-cm create-server --engine "ChefAutomate" --engine-model "Single" --engine-version "12" --server-name "automate-06" --instance-profile-arn "arn:aws:iam::12345678912:instance-profile/aws-opsworks-cm-ec2-role" --instance-type "m5.large" --engine-attributes '{"CHEF_AUTOMATE_PIVOTAL_KEY":"MZZE...Wobg","CHEF_AUTOMATE_ADMIN_PASSWORD":"zZZzDj2DLYXSZFRv1d"}' --key-pair "amazon-test" --preferred-maintenance-window "Mon:08:00" --preferred-backup-window "Sun:02:00" --security-group-ids sg-b00000001 sg-b0000008 --service-role-arn "arn:aws:iam::12345678912:role/service-role/aws-opsworks-cm-service-role" --subnet-ids subnet-300aaa00Im folgenden Beispiel wird ein Chef Automate-Server erstellt, der eine benutzerdefinierte Domäne verwendet.

aws opsworks-cm create-server --engine "ChefAutomate" --engine-model "Single" --engine-version "12" \ --server-name "my-custom-domain-server" \ --instance-profile-arn "arn:aws:iam::12345678912:instance-profile/aws-opsworks-cm-ec2-role" \ --instance-type "m5.large" \ --engine-attributes '{"CHEF_AUTOMATE_PIVOTAL_KEY":"MZZE...Wobg","CHEF_AUTOMATE_ADMIN_PASSWORD":"zZZzDj2DLYXSZFRv1d"}' \ --custom-domain "my-chef-automate-server.my-corp.com" \ --custom-certificate "-----BEGIN CERTIFICATE----- EXAMPLEqEXAMPLE== -----END CERTIFICATE-----" \ --custom-private-key "-----BEGIN RSA PRIVATE KEY----- EXAMPLEqEXAMPLE= -----END RSA PRIVATE KEY-----" \ --key-pair "amazon-test" \ --preferred-maintenance-window "Mon:08:00" \ --preferred-backup-window "Sun:02:00" \ --security-group-ids sg-b00000001 sg-b0000008 \ --service-role-arn "arn:aws:iam::12345678912:role/service-role/aws-opsworks-cm-service-role" \ --subnet-ids subnet-300aaa00Im folgenden Beispiel wird ein Chef Automate-Server erstellt, der zwei Tags hinzufügt:

Stage: ProductionundDepartment: Marketing. Weitere Informationen zum Hinzufügen und Verwalten von Tags auf AWS OpsWorks for Chef Automate Servern finden Sie Mit Tags auf AWS OpsWorks for Chef Automate Ressourcen arbeiten in diesem Handbuch.aws opsworks-cm create-server --engine "ChefAutomate" --engine-model "Single" --engine-version "12" \ --server-name "my-test-chef-server" \ --instance-profile-arn "arn:aws:iam::12345678912:instance-profile/aws-opsworks-cm-ec2-role" \ --instance-type "m5.large" \ --engine-attributes '{"CHEF_AUTOMATE_PIVOTAL_KEY":"MZZE...Wobg","CHEF_AUTOMATE_ADMIN_PASSWORD":"zZZzDj2DLYXSZFRv1d"}' \ --key-pair "amazon-test" \ --preferred-maintenance-window "Mon:08:00" \ --preferred-backup-window "Sun:02:00" \ --security-group-ids sg-b00000001 sg-b0000008 \ --service-role-arn "arn:aws:iam::12345678912:role/service-role/aws-opsworks-cm-service-role" \ --subnet-ids subnet-300aaa00 \ --tags [{\"Key\":\"Stage\",\"Value\":\"Production\"},{\"Key\":\"Department\",\"Value\":\"Marketing\"}] -

-

AWS OpsWorks for Chef Automate dauert etwa 15 Minuten, um einen neuen Server zu erstellen. Sie sollten die Ausgabe des Befehls

create-servernicht verwerfen oder die Shell-Sitzung beenden, da die Ausgabe wichtige Informationen enthalten kann, die nicht wiederhergestellt werden können. Um Passwörter und das Starter Kit aus den Ergebnissen voncreate-serverzu extrahieren, fahren Sie mit dem nächsten Schritt fort.Wenn Sie eine benutzerdefinierte Domäne mit dem Server verwenden, kopieren Sie in der Ausgabe des Befehls

create-serverden Wert des AttributsEndpoint. Im Folgenden wird ein Beispiel gezeigt."Endpoint": "automate-07-exampleexample.opsworks-cm.us-east-1.amazonaws.com" -

Wenn Sie sich dafür entschieden haben, einen Schlüssel und ein Passwort für Sie AWS OpsWorks for Chef Automate generieren zu lassen, können Sie diese mithilfe eines JSON-Prozessors wie jq

in verwendbaren Formaten aus den create-serverErgebnissen extrahieren. Nachdem Sie jqinstalliert haben, können Sie die folgenden Befehle ausführen, um den pivotalen Schlüssel, das Administratorpasswort für das Chef Automate-Dashboard und das Starter Kit zu extrahieren. Wenn Sie in Schritt 4 keinen eigenen pivotalen Schlüssel und ein eigenes Passwort angegeben haben, speichern Sie den extrahierten pivotalen Schlüssel und das extrahierte Administratorpasswort an einem sicheren Speicherort. #Get the Chef password: cat resp.json | jq -r '.Server.EngineAttributes[] | select(.Name == "CHEF_AUTOMATE_ADMIN_PASSWORD") | .Value' #Get the Chef Pivotal Key: cat resp.json | jq -r '.Server.EngineAttributes[] | select(.Name == "CHEF_AUTOMATE_PIVOTAL_KEY") | .Value' #Get the Chef Starter Kit: cat resp.json | jq -r '.Server.EngineAttributes[] | select(.Name == "CHEF_STARTER_KIT") | .Value' | base64 -D > starterkit.zip -

Falls Sie das Starterkit nicht aus den

create-serverBefehlsergebnissen extrahiert haben, können Sie optional ein neues Starterkit von der Eigenschaftenseite des Servers in der AWS OpsWorks for Chef Automate Konsole herunterladen. Wenn Sie ein neues Starter Kit herunterladen, wird das Administratorpasswort des Chef Automate-Dashboards zurückgesetzt. -

Wenn Sie keine benutzerdefinierte Domäne verwenden, fahren Sie mit dem nächsten Schritt fort. Wenn Sie eine benutzerdefinierte Domäne mit dem Server verwenden, erstellen Sie einen CNAME-Eintrag im DNS-Verwaltungstool Ihres Unternehmens, um Ihre benutzerdefinierte Domäne auf den AWS OpsWorks for Chef Automate Endpunkt zu verweisen, den Sie in Schritt 7 kopiert haben. Sie können einen Server erst dann mit einer benutzerdefinierten Domäne erreichen und sich erst dann bei ihm anmelden, nachdem Sie diesen Schritt ausgeführt haben.

-

Fahren Sie nach Abschluss der Servererstellung mit Konfigurieren des Chef-Servers mit dem Starter Kit fort.