Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Lancement de vos domaines Amazon OpenSearch Service au sein d'un VPC

Vous pouvez lancer AWS des ressources, telles que des domaines Amazon OpenSearch Service, dans un cloud privé virtuel (VPC). Un VPC est un réseau virtuel qui vous est dédié. Compte AWS Il est logiquement isolé des autres réseaux virtuels du AWS cloud. Le placement d'un domaine de OpenSearch service au sein d'un VPC permet une communication sécurisée entre le OpenSearch service et les autres services du VPC sans avoir besoin d'une passerelle Internet, d'un périphérique NAT ou d'une connexion VPN. Tout le trafic reste sécurisé dans le AWS cloud.

Note

Si vous placez votre domaine de OpenSearch service dans un VPC, votre ordinateur doit pouvoir se connecter au VPC. Cette connexion s'effectue souvent via un réseau VPN, une passerelle de transit, un réseau géré ou un serveur proxy. Vous ne pouvez pas accéder directement à vos domaines depuis l'extérieur du VPC.

VPC contre domaines publics

Voici quelques différences entre les domaines VPC et les domaines publics. Chaque différence est décrite de façon plus détaillée par la suite.

-

En raison de leur isolement logique, les domaines résidant au sein d'un VPC possèdent une couche de sécurité supplémentaire par rapport aux domaines qui utilisent des points de terminaison publics.

-

Bien que les domaines publics soient accessibles depuis n'importe quel appareil connecté à Internet, les domaines VPC nécessitent une forme quelconque de VPN ou de proxy.

-

Par rapport aux domaines publics, les domaines de VPC affichent moins d'informations dans la console . En particulier, l'onglet État du cluster n'inclut pas d'informations sur les partitions et l'onglet Index n'est pas présent.

-

Les points de terminaison du domaine prennent différentes formes (

https://search-domain-namecontrehttps://vpc-domain-name). -

Vous ne pouvez pas appliquer des stratégies d'accès basées sur l'adresse IP aux domaines résidant au sein d'un VPC étant donné que les groupes de sécurité appliquent déjà les stratégies d'accès basées sur l'adresse IP.

Limites

L'exploitation d'un domaine de OpenSearch service au sein d'un VPC présente les limites suivantes :

-

Si vous lancez un nouveau domaine au sein d'un VPC, vous ne pouvez pas ultérieurement lui faire utiliser un point de terminaison public. L'inverse est également vrai : si vous créez un domaine avec un point de terminaison public, vous ne pouvez pas ultérieurement le placer au sein d'un VPC. Au lieu de cela, vous devez créer un nouveau domaine et migrer vos données.

-

Vous pouvez lancer votre domaine au sein d'un VPC ou utiliser un point de terminaison public, mais vous ne pouvez pas faire les deux. Vous devez choisir l'un ou l'autre lorsque vous créez votre domaine.

-

Vous ne pouvez pas lancer votre domaine au sein d'un VPC qui utilise une location dédiée. Vous devez utiliser un VPC avec une location définie sur Par défaut.

-

Après avoir placé un domaine au sein d'un VPC, vous ne pouvez plus le déplacer vers un autre VPC, mais vous pouvez modifier les paramètres des sous-réseaux et des groupes de sécurité.

-

Pour accéder à l'installation par défaut des OpenSearch tableaux de bord pour un domaine résidant dans un VPC, les utilisateurs doivent avoir accès au VPC. Ce processus varie selon la configuration du réseau, mais implique généralement la connexion à un VPN ou à un réseau géré ou l'utilisation d'un serveur proxy ou d'une passerelle de transit. Pour en savoir plus, consultez À propos des stratégies d'accès pour les domaines de VPC, le Guide de l'utilisateur Amazon VPC et Contrôle de l'accès aux tableaux de bord .

Architecture

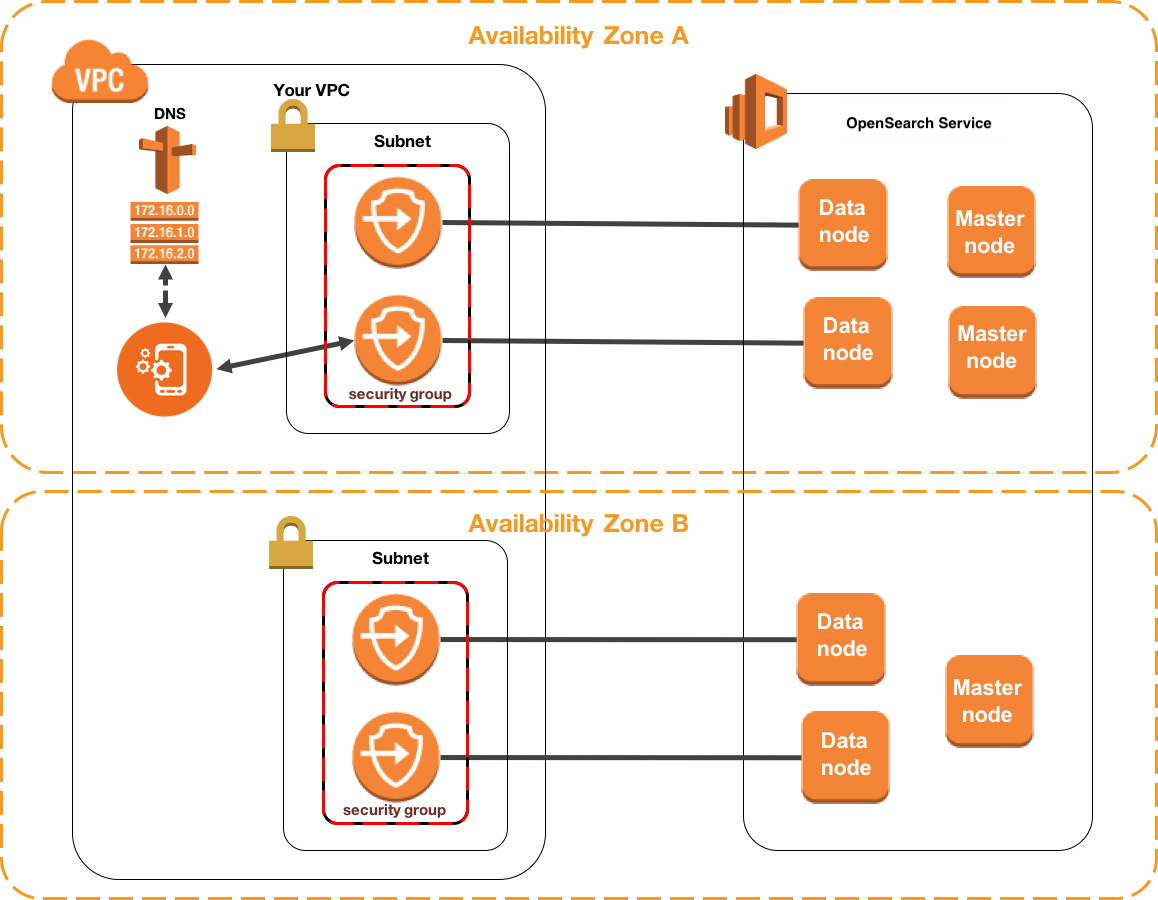

À des fins d'assistance VPCs, OpenSearch Service place un point de terminaison dans un, deux ou trois sous-réseaux de votre VPC. Si vous activez plusieurs zones de disponibilité pour votre domaine, chaque sous-réseau doit se trouver dans une zone de disponibilité différente de la même région. Si vous n'utilisez qu'une seule zone de disponibilité, le OpenSearch service place un point de terminaison dans un seul sous-réseau.

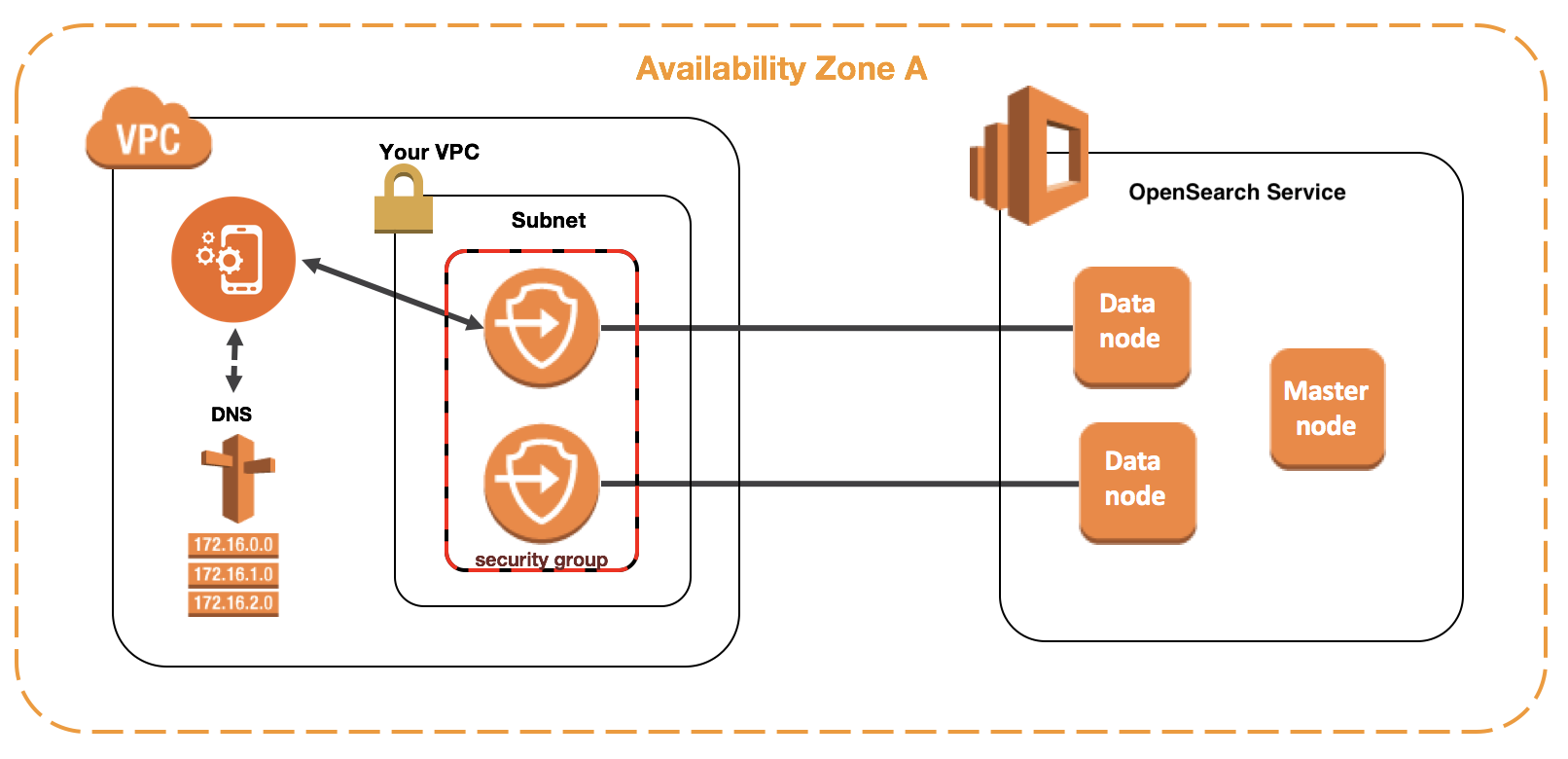

L'illustration suivante montre l'architecture VPC avec une zone de disponibilité :

L'illustration suivante montre l'architecture VPC avec deux zones de disponibilité :

OpenSearch Le service place également une Elastic Network Interface (ENI) dans le VPC pour chacun de vos nœuds de données. OpenSearch Le service attribue à chaque ENI une adresse IP privée issue de la plage d' IPv4adresses de votre sous-réseau. Le service attribue également un nom d'hôte DNS public (qui est le point de terminaison du domaine) aux adresses IP. Vous devez utiliser un service DNS public pour résoudre le point de terminaison (qui est un nom d'hôte DNS) par les adresses IP appropriées des nœuds de données :

-

Si votre VPC utilise le serveur DNS fourni par Amazon en définissant l'

enableDnsSupportoption surtrue(valeur par défaut), la résolution du point de terminaison du OpenSearch service aboutira. -

Si votre VPC utilise un serveur DNS privé et que le serveur peut accéder aux serveurs DNS publics faisant autorité pour résoudre les noms d'hôte DNS, la résolution du point de terminaison du OpenSearch service aboutira également.

Dans la mesure où les adresses IP peuvent changer, vous devez résoudre le point de terminaison du domaine régulièrement afin de pouvoir toujours accéder aux nœuds de données corrects. Nous vous recommandons de définir un intervalle de résolution DNS d'une minute. Si vous utilisez un client, vous devez également vous assurer que le cache DNS du client est nettoyé.

Migration d'un accès public vers un accès VPC

Lorsque vous créez un domaine, vous devez spécifier s'il doit avoir un point de terminaison public ou résider au sein d'un VPC. Une fois le domaine créé, vous ne pouvez pas passer de l'un à l'autre. Au lieu de cela, vous devez créer un nouveau domaine et réindexer ou migrer vos données manuellement. Les instantanés constituent un moyen simple de migrer vos données. Pour plus d'informations sur la prise d'instantanés et leur restauration, consultez Création d'instantanés d'index dans Amazon Service OpenSearch .

À propos des stratégies d'accès pour les domaines de VPC

Le fait de placer votre domaine de OpenSearch service au sein d'un VPC fournit une couche de sécurité intrinsèque et solide. Lorsque vous créez un domaine avec un accès public, le point de terminaison prend la forme suivante :

https://search-domain-name-identifier.region.es.amazonaws.com

Comme l'étiquette « public » l'indique, ce point de terminaison est accessible à partir de n'importe quel appareil connecté à Internet, même si vous pouvez (et devriez) en contrôler l'accès. Si vous accédez au point de terminaison via un navigateur Web, il est possible que vous receviez un message Not Authorized, mais la demande atteindra le domaine.

Lorsque vous créez un domaine avec un accès VPC, le point de terminaison semble identique à un point de terminaison public :

https://vpc-domain-name-identifier.region.es.amazonaws.com

toutefois, si vous essayez d'accéder au point de terminaison via un navigateur Web, vous verrez peut-être la demande expirer. Pour envoyer des demandes GET mêmes basiques, votre ordinateur doit pouvoir se connecter au VPC. Cette connexion s'effectue souvent via un réseau VPN, une passerelle de transit, un réseau géré ou un serveur proxy. Pour en savoir plus sur les différentes formes de connexion, consultez Exemples pour VPC dans le Guide de l'utilisateur Amazon VPC. Pour bénéficier d'un exemple centré sur le développement, consultez Test des domaines de VPC.

Outre cette exigence de connectivité, vous pouvez VPCs gérer l'accès au domaine par le biais de groupes de sécurité. Dans de nombreux cas d'utilisation, cette combinaison de fonctions de sécurité est suffisante, et vous pouvez sans problème appliquer une stratégie d'accès ouverte au domaine.

Le fait de fonctionner avec une politique d'accès ouvert ne signifie pas que n'importe qui sur Internet peut accéder au domaine du OpenSearch Service. Cela signifie plutôt que si une demande atteint le domaine de OpenSearch service et que les groupes de sécurité associés l'autorisent, le domaine accepte la demande. La seule exception est si vous utilisez un contrôle d'accès précis ou une stratégie d'accès qui spécifie les rôles IAM. Dans ces différentes situations, pour que le domaine accepte une demande, les groupes de sécurité doivent l'autoriser et la demande doit être signée avec des informations d'identification valides.

Note

Étant donné que les groupes de sécurité appliquent déjà des politiques d'accès basées sur l'IP, vous ne pouvez pas appliquer de politiques d'accès basées sur l'IP aux domaines de OpenSearch service qui résident au sein d'un VPC. Si vous utilisez un accès public, les stratégies basées sur l'adresse IP sont toujours disponibles.

Avant de commencer : Prérequis pour l'accès à un VPC

Avant de pouvoir activer une connexion entre un VPC et votre nouveau domaine de OpenSearch service, vous devez effectuer les opérations suivantes :

-

Créer un VPC

Pour créer votre VPC, vous pouvez utiliser la console Amazon VPC, la AWS CLI ou l'une des. AWS SDKs Pour plus d'informations, consultez la section Travailler avec VPCs dans le guide de l'utilisateur Amazon VPC. Si vous avez déjà un VPC, vous pouvez ignorer cette étape.

-

Réserver des adresses IP

OpenSearch Le service permet de connecter un VPC à un domaine en plaçant des interfaces réseau dans un sous-réseau du VPC. Chaque interface réseau est associée à une adresse IP. Vous devez réserver un nombre suffisant d'adresses IP dans le sous-réseau pour les interfaces réseau. Pour plus d'informations, consultez Réservation d'adresses IP dans un sous-réseau VPC.

Test des domaines de VPC

La sécurité renforcée d'un VPC peut transformer en défi la connexion à votre domaine et l'exécution des tests de base. Si vous possédez déjà un domaine OpenSearch Service VPC et que vous préférez ne pas créer de serveur VPN, essayez la procédure suivante :

-

Pour la stratégie d'accès de votre domaine, choisissez Only use fine-grained access control (Utiliser uniquement le contrôle précis des accès). Vous pouvez toujours mettre à jour ce paramètre après avoir fini les tests.

-

Créez une EC2 instance Amazon Amazon Linux dans le même VPC, le même sous-réseau et le même groupe de sécurité que votre OpenSearch domaine de service.

Comme cette instance est conçue à des fins de test et n'a besoin d'effectuer que très peu de tâches, choisissez un type d'instance peu coûteux comme

t2.micro. Attribuez à l'instance une adresse IP publique et créez une nouvelle paire de clés ou choisissez-en une déjà existante. Si vous créez une nouvelle clé, téléchargez-la dans votre répertoire~/.ssh.Pour en savoir plus sur la création d'instances, consultez Getting started with Amazon EC2 Linux instances.

-

Ajoutez une passerelle Internet à votre VPC.

-

Dans la table de routage pour votre VPC, ajoutez une nouvelle route. Pour Destination, spécifiez un bloc d'adresse CIDR

qui contient l'adresse IP publique de votre ordinateur. Pour Cible, spécifiez la passerelle Internet que vous venez de créer. Par exemple, vous pouvez spécifier

123.123.123.123/32pour votre ordinateur seulement ou123.123.123.0/24pour une gamme d'ordinateurs. -

Pour le groupe de sécurité, spécifiez deux règles entrantes :

Type Protocole Plage de ports Source SSH (22) TCP (6) 22 your-cidr-blockHTTPS (443) TCP (6) 443 your-security-group-idLa première règle vous permet d'accéder à votre EC2 instance par SSH. Le second permet à l' EC2 instance de communiquer avec le domaine OpenSearch de service via HTTPS.

-

Depuis le terminal, exécutez la commande suivante :

ssh -i ~/.ssh/your-key.pem ec2-user@your-ec2-instance-public-ip-N -L 9200:vpc-domain-name-identifier.region.es.amazonaws.com:443Cette commande crée un tunnel SSH qui transmet les demandes à https://localhost:9200

à votre domaine OpenSearch de service via l' EC2 instance. La spécification du port 9200 dans la commande simule une OpenSearch installation locale, mais utilisez le port de votre choix. OpenSearch Le service accepte uniquement les connexions via le port 80 (HTTP) ou 443 (HTTPS). La commande ne fournit pas de commentaires et s'exécute indéfiniment. Pour l'arrêter, appuyez sur

Ctrl + C. -

Accédez à https://localhost:9200/_dashboards/

dans votre navigateur Web. Vous devrez peut-être accepter une exception de sécurité. Vous pouvez également envoyer des demandes à https://localhost:9200

en utilisant curl , Postman ou votre langage de programmation favori. Astuce

Si vous rencontrez des erreurs curl en raison d'une incompatibilité de certificat, essayez l'indicateur

--insecure.

Réservation d'adresses IP dans un sous-réseau VPC

OpenSearch Le service connecte un domaine à un VPC en plaçant des interfaces réseau dans un sous-réseau du VPC (ou dans plusieurs sous-réseaux du VPC si vous activez plusieurs zones de disponibilité). Chaque interface réseau est associée à une adresse IP. Avant de créer votre domaine de OpenSearch service, vous devez disposer d'un nombre suffisant d'adresses IP disponibles dans chaque sous-réseau pour accueillir les interfaces réseau.

Voici la formule de base : le nombre d'adresses IP que le OpenSearch Service réserve dans chaque sous-réseau est trois fois supérieur au nombre de nœuds de données, divisé par le nombre de zones de disponibilité.

Exemples

-

Si un domaine possède 9 nœuds de données dans trois zones de disponibilité, le nombre d'adresses IP par sous-réseau est de 9 * 3 / 3 = 9.

-

Si un domaine possède 8 nœuds de données dans deux zones de disponibilité, le nombre d'adresses IP par sous-réseau est de 8 * 3 / 2 = 12.

-

Si un domaine possède 6 nœuds de données dans une zone de disponibilité, le nombre d'adresses IP par sous-réseau est de 6 * 3 / 1 = 18.

Lorsque vous créez le domaine, le OpenSearch Service réserve les adresses IP, en utilise certaines pour le domaine et réserve le reste aux déploiements bleu/vert. Vous pouvez voir les interfaces réseau et leurs adresses IP associées dans la section Interfaces réseau de la EC2 console Amazon. La colonne Description indique le domaine OpenSearch de service auquel l'interface réseau est associée.

Astuce

Nous vous recommandons de créer des sous-réseaux dédiés pour les adresses IP réservées au OpenSearch Service. En utilisant des sous-réseaux dédiés, vous évitez les chevauchements avec les autres applications et services et vous êtes sûr de pouvoir réserver des adresses IP supplémentaires si vous avez besoin de faire évoluer votre cluster ultérieurement. Pour plus d'informations, consultez Création d'un sous-réseau dans votre VPC.

Vous pouvez également envisager de configurer des nœuds de coordination dédiés afin de réduire le nombre de réservations d'adresses IP privées requises pour votre domaine VPC. OpenSearchattache une Elastic Network Interface (ENI) à vos nœuds de coordination dédiés au lieu de vos nœuds de données. Les nœuds coordinateurs dédiés représentent généralement environ 10 % du total des nœuds de données. Par conséquent, un plus petit nombre d'adresses IP privées sera réservé aux domaines VPC.

Rôle lié à un service pour l'accès VPC

Un rôle lié à un service est un type unique de rôle IAM qui délègue des autorisations à un service afin qu'il puisse créer et gérer des ressources en votre nom. OpenSearch Le service nécessite un rôle lié au service pour accéder à votre VPC, créer le point de terminaison du domaine et placer les interfaces réseau dans un sous-réseau de votre VPC.

OpenSearch Le service crée automatiquement le rôle lorsque vous utilisez la console de OpenSearch service pour créer un domaine au sein d'un VPC. Pour que cette création automatique aboutisse, vous devez avoir les autorisations permettant d'effectuer l'action iam:CreateServiceLinkedRole. Pour en savoir plus, consultez Autorisations de rôles liés à un service dans le Guide de l'utilisateur IAM.

Une fois que OpenSearch Service a créé le rôle, vous pouvez le visualiser (AWSServiceRoleForAmazonOpenSearchService) à l'aide de la console IAM.

Pour plus d'informations sur ce rôle et la manière de le supprimer des autorisations, reportez-vous à la section Utilisation de rôles liés à un service pour Amazon Service OpenSearch .