Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Scenario 1: utilizzo del connettore AD per l'autenticazione tramite proxy al servizio Active Directory Service locale

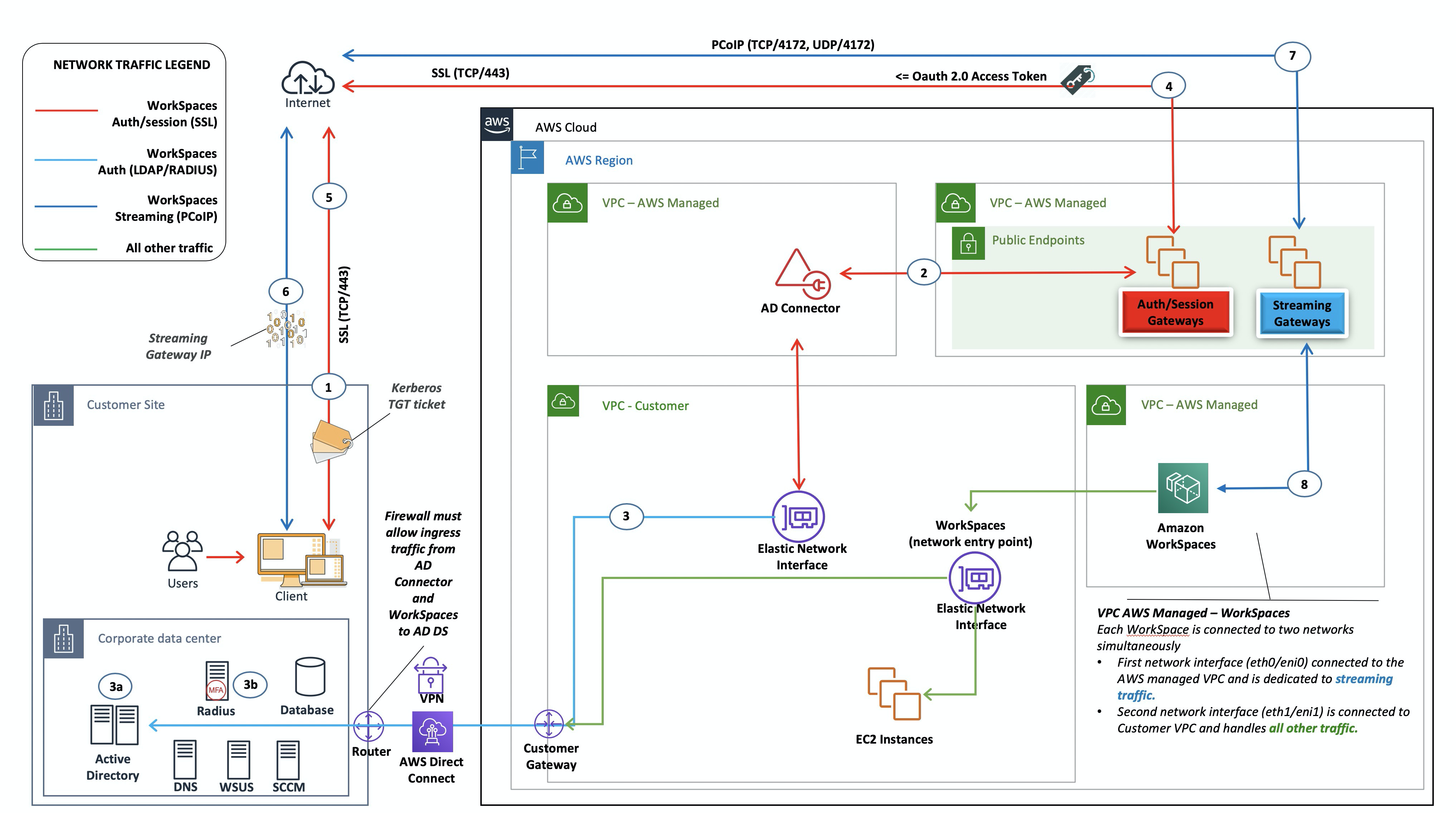

Questo scenario è destinato ai clienti che non desiderano estendere il servizio AD locale o per AWS i quali una nuova distribuzione di AD DS non è un'opzione. La figura seguente mostra, a livello elevato, ciascuno dei componenti e il flusso di autenticazione degli utenti.

Figura 5: AD Connector per Active Directory locale

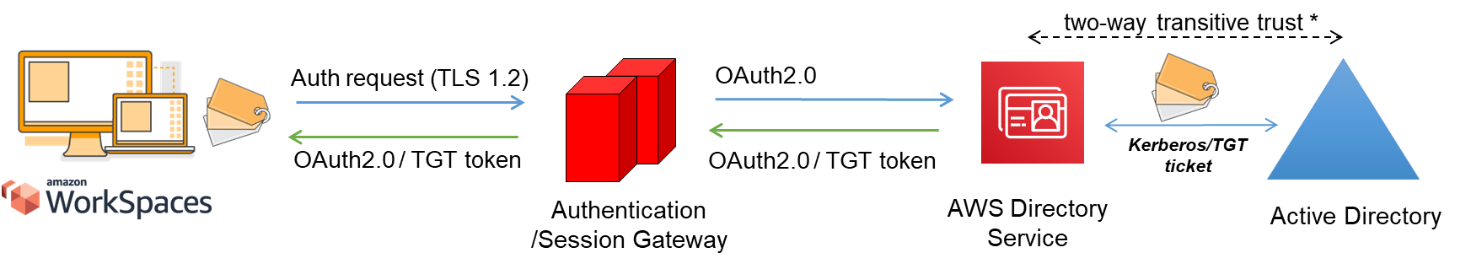

In questo scenario, AWS Directory Service (AD Connector) viene utilizzato per l'autenticazione di tutti gli utenti o MFA che viene inoltrata tramite proxy tramite AD Connector all'AD DS locale del cliente (dettagliata nella figura seguente). Per i dettagli sui protocolli o sulla crittografia utilizzati per il processo di autenticazione, consulta la Sicurezza sezione di questo documento.

Figura 6: Autenticazione degli utenti tramite Authentication Gateway

Lo scenario 1 mostra un'architettura ibrida in cui il cliente potrebbe già disporre di risorse AWS, oltre a risorse in un data center locale a cui è possibile accedere tramite Amazon WorkSpaces. Il cliente può sfruttare i server AD DS e RADIUS locali esistenti per l'autenticazione utente e MFA.

Questa architettura utilizza i seguenti componenti o costrutti:

AWS

-

Amazon VPC: creazione di un Amazon VPC con almeno due sottoreti private su due AZ.

-

Set di opzioni DHCP: creazione di un set di opzioni DHCP Amazon VPC. Ciò consente di definire nomi di dominio e server di nomi di dominio (DNS) (servizi locali) specificati dal cliente. Per ulteriori informazioni, fare riferimento ai set di opzioni DHCP.

-

Amazon Virtual Private Gateway: abilita la comunicazione con la propria rete tramite un tunnel VPN IPSec o una AWS Direct Connect connessione.

-

AWS Directory Service: AD Connector viene distribuito in un paio di sottoreti private Amazon VPC.

-

Amazon WorkSpaces: WorkSpaces vengono distribuiti nelle stesse sottoreti private di AD Connector. Per ulteriori informazioni, consulta la sezione Active Directory: Siti e servizi di questo documento.

Customer

-

Connettività di rete: endpoint Corporate VPN o Direct Connect.

-

AD DS: Servizi di dominio Active Directory aziendali.

-

MFA (opzionale): server RADIUS aziendale.

-

Dispositivi per utenti finali: dispositivi aziendali o Bring your own license (BYOL) per utenti finali (come Windows, Mac, iPad, tablet Android, zero client e Chromebook) utilizzati per accedere al servizio Amazon. WorkSpaces Consulta questo elenco di applicazioni client per dispositivi e browser Web supportati.

Sebbene questa soluzione sia ideale per i clienti che non desiderano implementare AD DS nel cloud, presenta alcuni avvertimenti:

-

Affidamento alla connettività: in caso di interruzione della connettività al data center, gli utenti non possono accedere ai rispettivi server e le connessioni esistenti rimarranno attive per tutta la WorkSpaces durata del Kerberos/Ticket-Granting Ticket (TGT).

-

Latenza: se esiste una latenza tramite la connessione (questo vale più per la VPN che per Direct Connect), WorkSpaces l'autenticazione e qualsiasi attività relativa ad AD DS, come l'applicazione dei criteri di gruppo (GPO), richiederanno più tempo.

-

Costi del traffico: tutte le autenticazioni devono attraversare il collegamento VPN o Direct Connect e quindi dipende dal tipo di connessione. Si tratta di trasferimento dati in uscita da Amazon EC2 a Internet o trasferimento dati in uscita (Direct Connect).

Nota

AD Connector è un servizio proxy. Non memorizza né memorizza nella cache le credenziali dell'utente. Al contrario, tutte le richieste di autenticazione, ricerca e gestione vengono gestite dal tuo AD. Nel servizio di directory è richiesto un account con privilegi di delega con diritti di lettura di tutte le informazioni utente e di aggiungere un computer al dominio.

In generale, l' WorkSpaces esperienza dipende in larga misura dal processo di autenticazione di Active Directory illustrato nella figura precedente. In questo scenario, l'esperienza di WorkSpaces autenticazione dipende in larga misura dal collegamento di rete tra l'AD del cliente e il WorkSpaces VPC. Il cliente deve assicurarsi che il collegamento sia altamente disponibile.