翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

GitHub Enterprise Server 接続

接続を使用すると、サードパーティープロバイダーを AWS リソースに関連付ける設定を承認および確立できます。サードパーティーのリポジトリをパイプラインのソースとして関連付けるには、接続を使用します。

注記

アカウントで既存の接続を作成または使用する代わりに、別の 間で共有接続を使用できます AWS アカウント。「別のアカウントと共有されている接続を使用する」を参照してください。

注記

この機能は、アジアパシフィック (香港)、アジアパシフィック (ハイデラバード)、アジアパシフィック (ジャカルタ)、アジアパシフィック (メルボルン)、アジアパシフィック (大阪)、アフリカ (ケープタウン)、中東 (バーレーン)、中東 (アラブ首長国連邦)、欧州 (スペイン)、欧州 (チューリッヒ)、イスラエル (テルアビブ)、または AWS GovCloud (米国西部) の各リージョンでは使用できません。利用可能なその他のアクションについては、「CodePipeline との製品とサービスの統合」を参照してください。欧州 (ミラノ) リージョンでのこのアクションに関する考慮事項については、「CodeStarSourceConnection (Bitbucket Cloud、GitHub、GitHub Enterprise Server、GitLab.com、および GitLab セルフマネージドアクションの場合)」の注意を参照してください。

CodePipeline で GitHub Enterprise Cloud のソースアクションを追加するには、次のいずれかを選択できます。

-

CodePipeline コンソール [Create pipeline] ウィザードまたは [Edit action] ページを使用し、[GitHub Enterprise Server] プロバイダオプションを選択します。アクションを追加するには GitHub Enterprise Server への接続を作成する (コンソール) を参照してください。このコンソールは、ホストリソースと接続リソースの作成に役立ちます。

-

CLI を使用して、次の通りに

CreateSourceConnectionアクションのアクション設定をGitHubEnterpriseServerプロバイダに追加し、リソースを作成します。-

接続リソースを作成するには、GitHub Enterprise Server (CLI) への接続を作成します。 を参照してCLI でホストリソースと接続リソースを作成します。

-

CreateSourceConnectionでのアクション設定の例を CodeStarSourceConnection (Bitbucket Cloud、GitHub、GitHub Enterprise Server、GitLab.com、および GitLab セルフマネージドアクションの場合) で使用し、パイプラインを作成する (CLI) で表示されるようにアクションを追加します。

-

注記

[設定] からデベロッパーツール コンソールを使用して、接続を作成することもできます。[接続を作成する] を参照してください。

開始する前に:

-

GitHub Enterprise Server でアカウントを作成し、インフラストラクチャに GitHub Enterprise Server インスタンスをインストールしておく必要があります。

注記

各 VPC は、一度に 1 つのホスト (GitHub Enterprise Server インスタンス) にのみ関連付けることができます。

-

GitHub Enterprise Server のコードリポジトリを予め作成しておく必要があります。

GitHub Enterprise Server への接続を作成する (コンソール)

次の手順を使用して、CodePipeline コンソールを使用して GitHub もしくは GitHub Enterprise Cloud リポジトリに接続アクションを追加します。

注記

GitHub Enterprise Server 接続は、GitHub Enterprise Server 接続の作成に使用されたアカウントが所有するリポジトリへのアクセスだけを提供します。

開始する前に:

GitHub Enterprise Server へホスト接続するには、接続のホストリソースを作成する手順を完了している必要があります。[接続のホストを管理する] を参照してください。

ステップ1:パイプラインを作成または修正するには

パイプラインを作成または修正するには

-

CodePipeline コンソールにサインインします。

-

次のいずれかを選択します 。

-

パイプラインの作成を選択します。[パイプラインを作成する] の手順に従い最初の画面を完了し、[次] を選択します。[送信元] ページの [ソースプロバイダー] から、[GitHub Enterprise Server] を選択します。

-

既存のパイプラインを編集することを選択します。[Edit]、[Edit Stage] の順に選択します。ソースアクションを追加または編集するかを選択します。[アクションの編集] ページで、[Action name (アクション名)] に自分のアクション名を入力します。[Action provider] で、[GitHub Enterprise Server]を選択します。

-

-

次のいずれかを行います:

-

[接続] でプロバイダへの接続をまだ作成していない場合は、[GitHub Enterprise server への接続] を選択します。ステップ 2 に進む: GitHub Enterprise Server への接続を作成する

-

[接続] でプロバイダへの接続を既に作成している場合は、その接続を選択します。ステップ 3: 接続のソースアクションを保存するに進みます。

-

GitHub Enterprise Server への接続を作成する

接続の作成を選択した後、[GitHub Enterprise server に接続する] ページが表示されます。

重要

AWS CodeConnections リリースで既知の問題があるため、 は GitHub Enterprise Server バージョン 2.22.0 をサポートしていません。接続するには、バージョン 2.22.1 または入手可能な最新のバージョンにアップグレードします。

GitHub Enterprise Server に接続するには

-

[Connection name] (接続名) に、接続の名前を入力します。

-

[URL] に、サーバーのエンドポイントを入力します。

注記

提供された URL がすでに接続用の GitHub Enterprise Server をセットアップするために使用されている場合は、そのエンドポイント用に以前に作成されたホストリソース ARN を選択するように求められます。

-

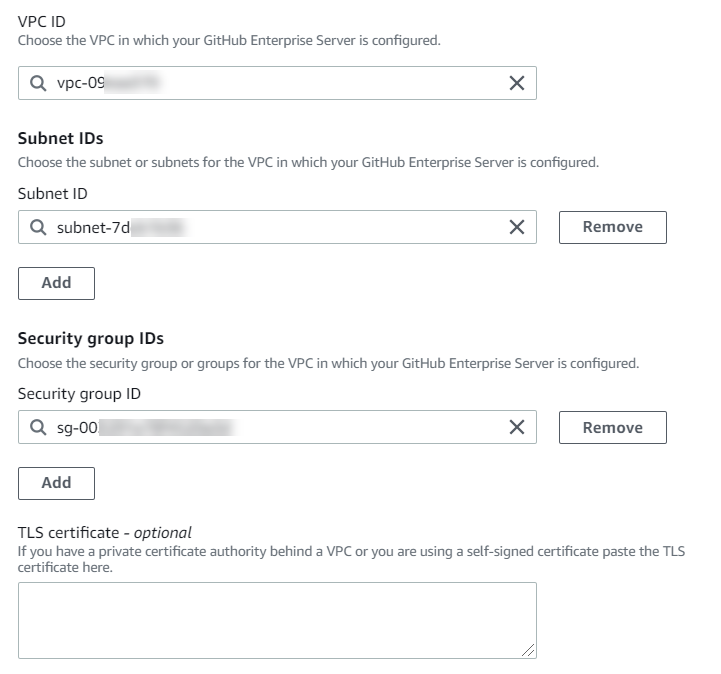

Amazon VPC でサーバーを起動し、VPC に接続する場合は、[Use a VPC] (VPC を使用) をクリックして、以下を完了します。

-

[VPC ID] で、 VPC ID を選択します。Hub Enterprise Server インスタンスがインストールされているインフラストラクチャに VPC を選択するか、VPN または Direct Connect を介してGitHub Enterprise Server インスタンスにアクセスできる VPC を選択します。

-

[サブネット ID] で、[Add] を選択します。このフィールドで、ホストに使用するサブネット ID を選択します。最大 10 個のサブネットを選択できます。

GitHub Enterprise Server インスタンスがインストールされているインフラストラクチャのサブネット、または VPN または Direct Connect を介してインストールされた GitHub Enterprise Server インスタンスにアクセスできるサブネットを選択してください。

-

[Security group IDs] (セキュリティグループ ID) で、[Add] (追加) を選択します。このフィールドで、ホストに使用するセキュリティグループを選択します。最大 10 個のセキュリティグループを選択できます。

GitHub Enterprise Server インスタンスがインストールされているインフラストラクチャのセキュリティグループ、または VPN または Direct Connect を介してインストールされた GitHub Enterprise Server インスタンスにアクセスできるセキュリティグループを選択してください。

-

プライベート VPC を設定していて、非公開認証局を使用して TLS 検証を実行するように GitHub Enterprise Server インスタンスを設定している場合は、[TLS証明書] に証明書 ID を入力します。TLS 証明書の値は、証明書のパブリックキーである必要があります。

-

-

[Connect to GitHub Enterprise Server] (GitHub Enterprise Server に接続する) を選択します。作成された接続は、Pending (保留中) のステータスで表示されます。指定したサーバ情報との接続用に、ホストリソースが作成されます。ホスト名には、URL が使用されます。

-

保留中の接続の更新を選択します。

-

メッセージが表示されたら、GitHub Enterprise のログインページで、GitHub Enterprise の認証情報でサインインします。

-

[GitHub アプリを作成する] ページで、アプリの名前を選択します。

-

[GitHub の承認] ページで、[<app-name> を承認] を選択します。

-

[アプリインストール] ページに、コネクターアプリをインストールする準備ができたことを示すメッセージが表示されます。複数の組織がある場合は、アプリをインストールする組織を選択するように求められる場合があります。

アプリをインストールするリポジトリ設定を選択します。[インストール] を選択します。

-

接続ページには、作成された接続が Available (使用可能) ステータスで表示されます。

ステップ 3: GitHub Enterprise Server のソースアクションを保存する

ウィザードで次の手順を使用するか、[アクションを編集] ページで、ソースアクションを接続情報とともに保存します。

接続でソースアクションを完了して保存するには

-

[リポジトリ名] で、サードパーティーのリポジトリの名前を選択します。

-

[パイプライントリガー] で、アクションが CodeConnections アクションである場合は、トリガーを追加できます。パイプライントリガー設定を構成し、必要に応じてトリガーでフィルタリングするには、「コードプッシュまたはプルリクエストイベントタイプでトリガーを追加する」で詳細を参照してください。

-

[Output artifact format (出力アーティファクトのフォーマット)] で、アーティファクトのフォーマットを選択する必要があります。

-

デフォルトのメソッドを使用して GitHub Enterprise Server アクションからの出力アーティファクトを保存するには、[CodePipeline default] を選択します。このアクションは、GitHub Enterprise Server リポジトリからファイルにアクセスし、パイプラインアーティファクトストアの ZIP ファイルにアーティファクトを保存します。

-

リポジトリへの URL 参照を含む JSON ファイルを保存して、ダウンストリームのアクションで Git コマンドを直接実行できるようにするには、[Full clone (フルクローン)] を選択します。このオプションは、CodeBuild ダウンストリームアクションでのみ使用できます。

-

-

ウィザード上で [次へ] または [保存] を [アクションを編集] ページで選択します。

GitHub Enterprise Server (CLI) への接続を作成します。

AWS Command Line Interface (AWS CLI) を使用して接続を作成できます。

これを行うには、create-connection コマンドを使用します。

重要

AWS CLI または を介して作成された接続 AWS CloudFormation は、デフォルトで PENDINGステータスです。CLI または との接続を作成したら AWS CloudFormation、コンソールを使用して接続を編集し、ステータスを にしますAVAILABLE。

AWS Command Line Interface (AWS CLI) を使用して、インストールされた接続用のホストを作成できます。

注記

ホストは、GitHub Enterprise Server アカウントごとに 1 回だけ作成しまう。特定の GitHub Enterprise Server アカウントへの接続はすべて、同じホストを使用します。

ホストを使用して、サードパーティーのプロバイダがインストールされているインフラストラクチャのエンドポイントを表します。CLI でホストの作成を完了すると、ホストは [Pending] ステータスになります。次に、ホストのステータスが [Available] に移行するよう設定もしくは登録します。ホストが使用可能になったら、接続を作成する手順を完了します。

これを行うには、create-host コマンドを使用します。

重要

を通じて作成されたホスト AWS CLI は、デフォルトで Pendingステータスになります。CLI でホストを作成後、コンソールまたは CLI でホストを設定し、ステータスを Available にします。

ホストを作成するには

-

ターミナル (Linux/macOS/Unix) またはコマンドプロンプト (Windows) を開きます。を使用して create-host コマンド AWS CLI を実行し、接続

--provider-endpointに--name、--provider-type、 を指定します。この例では、サードパーティープロバイダー名はGitHubEnterpriseServerで、エンドポイントはmy-instance.devです。aws codestar-connections create-host --name MyHost --provider-type GitHubEnterpriseServer --provider-endpoint "https://my-instance.dev"成功した場合、このコマンドは次のようなホストの Amazonリソースネーム(ARN)情報を返します。

{ "HostArn": "arn:aws:codestar-connections:us-west-2:account_id:host/My-Host-28aef605" }この手順の後、ホストのステータスは

PENDINGになります。 -

コンソールでホストのセットアップを完了し、ホストのステータスを

Availableに移行します。

GitHub Enterprise Server への接続を作成するには

-

ターミナル (Linux/macOS/Unix) またはコマンドプロンプト (Windows) を開きます。を使用して create-connection コマンド AWS CLI を実行し、接続

--connection-nameの--host-arnと を指定します。aws codestar-connections create-connection --host-arn arn:aws:codestar-connections:us-west-2:account_id:host/MyHost-234EXAMPLE --connection-name MyConnection成功した場合、このコマンドは次のような接続 ARN 情報を返します。

{ "ConnectionArn": "arn:aws:codestar-connections:us-west-2:account_id:connection/aEXAMPLE-8aad" } -

コンソールを使用して、保留中の接続を設定します。

-

パイプラインはデフォルトで、接続ソースリポジトリへのコードのプッシュ時に変更を検出するようになっています。パイプライントリガーを手動リリース用または Git タグ用に設定するには、以下のいずれかを行います。

-

手動リリースでのみ開始するようにパイプラインのトリガー設定を構成するには、設定に以下の行を追加します。

"DetectChanges": "false", -

トリガーでフィルタリングするようにパイプライントリガー設定を構成する方法の詳細については、「コードプッシュまたはプルリクエストイベントタイプでトリガーを追加する」を参照してください。例えば、以下では、パイプライン JSON 定義のパイプラインレベルにタグを追加します。この例では、

release-v0とrelease-v1が包含する Git タグで、release-v2が除外する Git タグです。"triggers": [ { "providerType": "CodeStarSourceConnection", "gitConfiguration": { "sourceActionName": "Source", "push": [ { "tags": { "includes": [ "release-v0", "release-v1" ], "excludes": [ "release-v2" ] } } ] } } ]

-