翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

Amazon EMR で SSH を使用して Kerberos 認証済みのクラスターに接続する

このセクションでは、Kerberos 認証済みユーザーが EMR クラスターのプライマリノードに接続するためのステップを示しています。

SSH 接続のために使用する各コンピューターには、SSH クライアントおよび Kerberos クライアントアプリケーションがインストールされている必要があります。ほとんどの Linux コンピューターにはデフォルトでこれがあります。たとえば、ほとんどの Linux、Unix、および Mac OS オペレーティングシステムには OpenSSH がインストールされています。SSH クライアントがあるかどうかを確認するには、コマンドラインで ssh と入力します。ご使用のコンピュータでこのコマンドが認識されない場合、プライマリノードに接続するために SSH クライアントをインストールします。OpenSSH プロジェクトが、SSH ツールの完全なスイートの無料実装を提供しています。詳細については、OpenSSH

SSH 接続の詳細については、「Amazon EMR クラスターに接続する」を参照してください。

SSH は GSSAPI を使用して Kerberos クライアントを認証するため、クラスターのプライマリノードで SSH サービスに対して GSSAPI 認証を有効にする必要があります。詳細については、「SSH で GSSAPI を有効化する」を参照してください。また、SSH クライアントは GSSAPI も使用する必要があります。

以下の例では、MasterPublicDNS に、クラスター詳細ペインの [概要] タブの [マスターパブリック DNS] に表示される値 (例: ec2-11-222-33-44.compute-1.amazonaws.com) を使用します。

krb5.conf (非 Active Directory) の前提条件

Active Directory 統合なしの設定を使用する場合、SSH クライアントと Kerberos クライアントのアプリケーションに加えて、各クライアントコンピュータには、クラスターのプライマリノード上の /etc/krb5.conf ファイルに一致する /etc/krb5.conf ファイルのコピーがあることが必要です。

krb5.conf ファイルをコピーするには

-

SSH を使用してプライマリノードに接続するには、EC2 キーペアおよびデフォルト

hadoopユーザー (例:hadoop@) を使用します。詳細な手順については、「Amazon EMR クラスターに接続する」を参照してください。MasterPublicDNS -

プライマリノードから

/etc/krb5.confファイルの内容をコピーします。詳細については、「Amazon EMR クラスターに接続する」を参照してください。 -

クラスターに接続する各クライアントコンピュータで、前のステップで作成したコピーに基づいて同一の

/etc/krb5.confファイルを作成します。

kinit および SSH を使用する

ユーザーが Kerberos 認証情報を使用してクライアントコンピューターから接続するたびに、ユーザーはまずクライアントコンピューター上でユーザーに対する Kerberos チケットを更新する必要があります。また、SSH クライアントは GSSAPI 認証を使用するように設定されている必要があります。

SSH を使用して Kerberos 認証済みの EMR クラスターに接続するには

-

次の例に示すように、

kinitを使用して Kerberos チケットを更新するkinituser1 -

sshクライアントをクラスター専用 KDC で作成したプリンシパルあるいは Active Directory ユーザー名と共に使用します。次の例に示すように、GSSAPI 認証が有効になっていることを確認します。例: Linux ユーザー

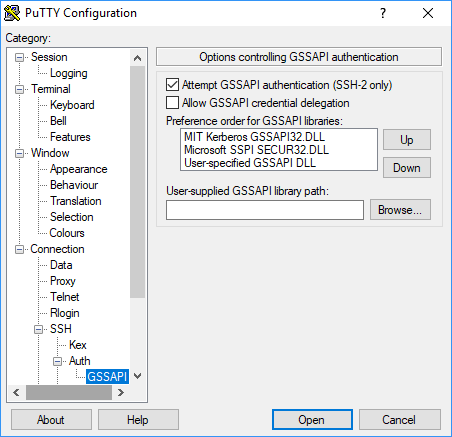

-Kオプションは GSSAPI 認証を指定します。ssh -Kuser1@MasterPublicDNS例: Windows ユーザー (PuTTY)

次に示すように、セッションの GSSAPI 認証が有効化されていることを確認します。