기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

조직에 대한 추적 생성

에서 조직을 생성한 경우 AWS Organizations해당 조직의 모든 AWS 계정 에 대한 모든 이벤트를 로깅하는 추적을 생성할 수 있습니다. 이를 조직 추적이라고 부르기도 합니다.

조직의 관리 계정은 위임된 관리자를 지정하여 새로운 조직 추적을 생성하거나 기존의 조직의 추적을 관리할 수 있습니다. 위임된 관리자 추가에 대한 자세한 내용은 CloudTrail 위임된 관리자 추가 섹션을 참조하세요.

조직의 관리 계정은 계정에서 기존 추적을 편집하고, 이를 조직에 적용하여 조직 추적으로 만들 수 있습니다. 조직 추적은 조직의 관리 계정과 모든 멤버 계정의 이벤트를 로그합니다. 에 대한 자세한 내용은 조직 용어 및 개념을 AWS Organizations참조하세요. https://docs.aws.amazon.com/organizations/latest/userguide/orgs_getting-started_concepts.html

참고

조직 추적을 생성하려면, 조직의 관리 계정이나 조직과 관련이 있는 위임된 관리자 계정으로 로그인해야 합니다. 또한 관리 계정이나 위임된 관리자 계정의 사용자 또는 역할에 대한 충분한 권한이 있어야 조직 추적을 생성할 수 있습니다. 충분한 권한이 있어야만 조직에 추적을 적용하는 옵션을 선택할 수 있습니다.

콘솔을 사용하여 생성된 모든 조직 추적은 조직의 각 멤버 계정에서 활성화된 AWS 리전 의 이벤트를 로깅하는 다중 리전 조직 추적입니다. 조직의 모든 AWS 파티션에 이벤트를 로깅하려면 각 파티션에 다중 리전 조직 추적을 생성합니다. AWS CLI를 사용하여 단일 리전 또는 다중 리전 조직 추적을 생성할 수 있습니다. 단일 리전 추적을 생성하는 경우 추적의 AWS 리전 (홈 리전이라고도 함)에서만 활동을 로깅합니다.

대부분의 AWS 리전 가 기본적으로 활성화되어 있지만 특정 리전(옵트인 리전이라고도 함)을 수동으로 활성화 AWS 계정해야 합니다. 기본적으로 활성화되는 리전에 대한 자세한 내용은 AWS Account Management 참조 가이드의 리전을 활성화 및 비활성화하기 전 고려 사항을 참조하세요. CloudTrail에서 지원하는 리전 목록은 CloudTrail 지원 리전 섹션을 참조하세요.

조직 추적을 생성하면 사용자가 지정한 이름의 추적이 조직에 속한 모든 멤버 계정에서 생성됩니다.

-

조직 추적이 단일 리전에 대한 추적이고 추적의 홈 리전이 옵트인 리전이 아닌 경우 각 멤버 계정의 조직 추적의 홈 리전에 추적 사본이 생성됩니다.

-

조직 추적이 단일 리전에 대한 추적이고 추적의 홈 리전이 옵트인 리전인 경우 해당 리전을 활성화한 멤버 계정의 조직 추적의 홈 리전에 추적 사본이 생성됩니다.

-

조직 추적이 다중 리전이고 추적의 홈 리전이 옵트인 리전이 아닌 경우 각 멤버 계정에서 활성화된 각 AWS 리전 에 추적 사본이 생성됩니다. 멤버 계정이 옵트인 리전을 활성화하면 해당 리전의 활성화가 완료된 후 멤버 계정에 대해 새로 옵트인한 리전에 다중 리전 추적의 사본이 생성됩니다.

-

조직 추적이 다중 리전이고 홈 리전이 옵트인 리전인 경우 멤버 계정은 다중 리전 추적 AWS 리전 이 생성된를 옵트인하지 않는 한 조직 추적으로 활동을 보내지 않습니다. 예를 들어, 다중 리전 추적을 생성하고 유럽(스페인) 리전을 추적의 홈 리전으로 선택하면 해당 계정에 대해 유럽(스페인) 리전을 활성화한 멤버 계정만 자신의 계정 활동을 조직 추적으로 전송합니다.

참고

CloudTrail은 리소스 검증에 실패하더라도 멤버 계정에 조직 추적을 생성합니다. 검증 실패의 예로 다음이 포함됩니다.

-

잘못된 Amazon S3 버킷 정책

-

잘못된 Amazon SNS 주제 정책

-

CloudWatch Logs 로그 그룹에 전달할 수 없음

-

KMS 키를 사용하여 암호화할 권한이 충분하지 않음

CloudTrail 권한이 있는 멤버 계정은 CloudTrail 콘솔에서 추적의 세부 정보 페이지를 보거나 명령을 실행하여 조직 추적에 대한 검증 실패를 AWS CLI get-trail-status 확인할 수 있습니다.

멤버 계정에서 CloudTrail 권한이 있는 사용자는에서 CloudTrail 콘솔에 로그인 AWS 계정하거나와 같은 AWS CLI 명령을 실행할 때 조직 추적을 볼 수 있습니다describe-trails. 그러나 멤버 계정의 사용자는 조직 추적을 삭제하거나, 로깅을 켜고 끄거나, 로깅되는 이벤트 유형을 변경하는 등 조직 추적을 변경할 수 있는 충분한 권한이 없습니다.

콘솔에서 조직 추적을 생성하면 CloudTrail은 조직의 멤버 계정에서 로깅 작업을 수행하는 서비스 연결 역할을 생성합니다. 이 역할은 AWSServiceRoleForCloudTrail이라고 하며, CloudTrail에서 조직의 이벤트를 로그하는 데 필요합니다. AWS 계정 가 조직에 추가되면 조직 추적 및 서비스 연결 역할이 조직에 추가되고 조직 추적에서 해당 계정에 대한 AWS 계정로깅이 자동으로 시작됩니다. 조직에서 AWS 계정 이 제거되면 조직의 추적 및 서비스 연결 역할이 더 이상 조직에 속하지 AWS 계정 않는에서 삭제됩니다. 그러나 제거된 계정에 대해 계정이 제거되기 전에 생성된 로그 파일은 추적에 대한 로그 파일이 저장되는 Amazon S3 버킷에 남아 있습니다.

AWS Organizations 조직의 관리 계정이 조직 추적을 생성했지만 이후에 조직의 관리 계정으로 제거되는 경우 해당 계정을 사용하여 생성된 조직 추적은 비조직 추적이 됩니다.

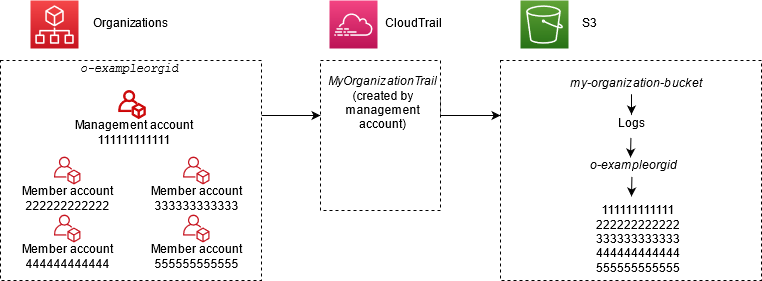

다음 예에서는 조직의 관리 계정 111111111111에서 o-exampleorgid 조직에 대해 MyOrganizationTrail이라는 추적을 생성합니다. 이 추적은 조직에 있는 모든 계정의 활동을 동일한 Amazon S3 버킷에 로그합니다. 조직의 모든 계정은 추적 목록에서 MyOrganizationTrail을 볼 수 있지만, 멤버 계정은 조직 추적을 제거하거나 수정할 수 없습니다. 관리 계정이나 위임된 관리자 계정만 조직에 대한 추적을 변경하거나 삭제할 수 있습니다. 오직 관리 계정만 조직에서 멤버 계정을 제거할 수 있습니다. 마찬가지로 관리 계정만 기본적으로 추적에 대한 Amazon S3 버킷 및 그 안에 포함된 로그에 액세스할 수 있습니다. 로그 파일의 상위 수준 버킷 구조에는 조직 ID로 이름이 지정된 폴더와 조직 내 각 계정의 계정 ID로 이름이 지정된 하위 폴더가 포함됩니다. 각 멤버 계정의 이벤트는 멤버 계정 ID에 해당하는 폴더에 로깅됩니다. 멤버 계정 444444444444이 조직에서 제거되면 MyOrganizationTrail 및 서비스 연결 역할이 AWS 계정 444444444444에 더 이상 표시되지 않으며 조직 추적에 의해 해당 계정에 대한 추가 이벤트가 로깅되지 않습니다. 그러나 444444444444 폴더는 조직에서 계정이 제거되기 전에 생성된 모든 로그와 함께 Amazon S3 버킷에 남아 있습니다.

이 예에서 관리 계정에 생성된 추적의 ARN은 aws:cloudtrail:us-east-2:111111111111:trail/입니다. 이 ARN은 또한 모든 멤버 계정의 추적의 ARN입니다.MyOrganizationTrail

조직 추적은 여러 가지 면에서 정기적 추적과 비슷합니다. 조직에 대해 여러 추적을 생성하고, 다중 리전 또는 단일 리전 조직 추적을 생성할지 여부와 다른 추적과 마찬가지로 조직 추적에 로깅하려는 이벤트의 종류를 선택할 수 있습니다. 그러나 일부 차이점이 있습니다. 예를 들어 콘솔에서 추적을 생성하고 Amazon S3 버킷 또는 AWS Lambda 함수에 대한 데이터 이벤트를 로그할지 여부를 선택할 때 CloudTrail 콘솔에 나열되는 유일한 리소스는 관리 계정의 리소스이지만, 멤버 계정의 리소스 ARN을 추가할 수 있습니다. 지정된 멤버 계정 리소스에 대한 데이터 이벤트는 해당 리소스에 대한 교차 계정 액세스를 수동으로 구성하지 않아도 로그됩니다. 관리 이벤트, Insights 이벤트 및 데이터 이벤트 로깅에 대한 자세한 내용은 관리 이벤트 로깅, 데이터 이벤트 로깅, CloudTrail Insights 작업 섹션을 참조하세요.

참고

콘솔에서 다중 리전 추적을 생성합니다. AWS 환경을 더 안전하게 유지하는 데 도움이 AWS 계정되므로에서 활성화된 모든 리전의 활동을 로깅하는 것이 좋습니다. 단일 리전 추적을 생성하려면 AWS CLI를 사용해야 합니다.

의 조직에 대한 이벤트 기록에서 이벤트를 볼 때 로그인 AWS 계정 한에 대한 이벤트만 볼 AWS Organizations수 있습니다. 예를 들어 조직 관리 계정으로 로그인한 경우 [이벤트 기록(Event history)]에는 관리 계정에 대한 최근 90일간의 관리 이벤트가 표시됩니다. 조직 멤버 계정 이벤트는 관리 계정의 [이벤트 기록(Event history)]에 표시되지 않습니다. [이벤트 기록(Event history)]에서 멤버 계정 이벤트를 보려면 멤버 계정으로 로그인해야 합니다.

조직 추적에 대해 CloudTrail 로그에 수집된 이벤트 데이터를 다른 추적과 동일한 방식으로 추가 분석하고 조치를 취하도록 다른 AWS 서비스를 구성할 수 있습니다. 예를 들어 Amazon Athena를 사용하여 조직 추적의 데이터를 분석할 수 있습니다. 자세한 내용은 AWS CloudTrail 로그와의 서비스 통합 단원을 참조하십시오.