기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

추가 계정에서 추적 생성

콘솔 또는를 사용하여 추가에서 추적 AWS CLI 을 생성하고 해당 로그 파일을 하나의 Amazon S3 버킷에 AWS 계정 집계할 수 있습니다. 또는 조직 추적을 생성하여 조직의 일부 AWS 계정 인 모든를 로깅할 수 있습니다 AWS Organizations. 자세한 내용은 조직에 대한 추적 생성 단원을 참조하십시오.

콘솔을 사용하여 추가 AWS 계정에서 추적 생성

CloudTrail 콘솔을 사용하여 추가 계정에서 추적을 생성할 수 있습니다.

-

추적 AWS Management Console 을 생성하려는 계정으로에 로그인합니다. 콘솔을 사용하여 추적 생성에서 단계에 따라 콘솔을 사용하여 추적을 생성합니다.

-

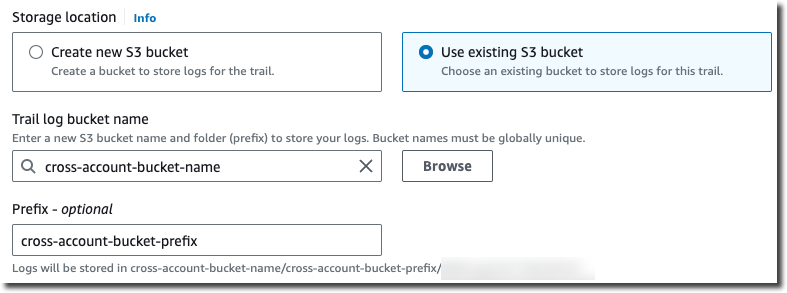

스토리지 위치(Storage location)의 경우 기존 S3 버킷 사용(Use existing S3 bucket)을 선택합니다. 여러 계정에 걸쳐 로그 파일을 저장할 기존 버킷의 이름을 텍스트 상자에 입력합니다.

참고

버킷 정책은 쓰기 권한을 CloudTrail에 부여해야 합니다. 버킷 정책의 수동 편집에 대한 자세한 내용은 여러 계정에 대한 버킷 정책 설정 단원을 참조하세요.

-

Prefix(접두사)는 여러 계정에 걸쳐 로그 파일을 저장하는 데 사용할 접두사를 입력합니다. 버킷 정책에서 지정한 접두사와 다른 접두사를 사용할 경우, CloudTrail에서 이 새로운 접두사를 사용하여 버킷에 로그 파일을 작성할 수 있도록 대상 버킷에서 버킷 정책을 편집해야 합니다.

CLI를 사용하여 추가 AWS 계정에서 추적 생성

AWS 명령줄 도구를 사용하여 추가 계정에 추적을 생성하고 해당 로그 파일을 하나의 Amazon S3 버킷에 집계할 수 있습니다. 이러한 도구에 대한 자세한 내용은 AWS CLI 명령 참조의 cloudtrail을 참조하세요.

create-trail 명령을 사용하여 다음을 지정하고 추적을 생성합니다.

-

--name은 추적의 이름을 지정합니다. -

--s3-bucket-name은 여러 계정에 걸쳐 로그를 저장할 Amazon S3 버킷을 지정합니다. -

--s3-prefix는 로그 파일 전송 경로에 대한 접두사를 지정합니다(선택 사항). -

--is-multi-region-trail는이 추적이 작업 중인 파티션의 모든 AWS 리전에서 이벤트를 로깅하도록 지정합니다.

계정이 AWS 리소스를 실행하는 각 리전에 대해 하나의 추적을 생성할 수 있습니다.

다음의 예제 명령은 AWS CLI를 사용하여 추가 계정에 대해 추적을 생성하는 방법을 보여 줍니다. 이러한 계정에 대한 로그 파일이 첫 번째 계정(이 예에서는 111111111111)에 생성한 버킷으로 전송되도록 하려면 --s3-bucket-name 옵션에 해당 버킷의 이름을 지정합니다. Amazon S3 버킷 이름은 전역적으로 고유합니다.

aws cloudtrail create-trail --namemy-trail--s3-bucket-nameamzn-s3-demo-bucket--is-multi-region-trail

명령을 실행하면 다음과 비슷한 출력 화면이 나타납니다.

{ "IncludeGlobalServiceEvents": true, "Name": "AWSCloudTrailExample", "TrailARN": "arn:aws:cloudtrail:us-east-2:222222222222:trail/my-trail", "LogFileValidationEnabled": false, "IsMultiRegionTrail": true, "IsOrganizationTrail": false, "S3BucketName": "amzn-s3-demo-bucket" }

AWS 명령줄 도구에서 CloudTrail을 사용하는 방법에 대한 자세한 내용은 CloudTrail 명령줄 참조를 참조하세요.