기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

CloudTrail 콘솔을 사용하여 추적 생성

추적은에서 AWS 리전 활성화된 모든에 적용 AWS 계정하거나 단일 리전에 적용할 수 있습니다. 에서 활성화된 모든에 적용되는 추적 AWS 리전 을 다중 리전 추적 AWS 계정 이라고 합니다. 활성화된 모든 리전에서 활동을 캡처하므로 다중 리전 추적을 생성하는 것이 좋습니다. CloudTrail 콘솔을 사용하여 생성된 모든 추적은 다중 리전 추적입니다. AWS CLI 또는 CreateTrail API 작업만 사용하여 단일 리전 추적을 생성할 수 있습니다.

참고

추적을 생성한 후 CloudTrail 로그에서 수집된 이벤트 데이터를 추가로 분석하고 조치를 취 AWS 서비스 하도록 다른를 구성할 수 있습니다. 자세한 내용은 AWS CloudTrail 로그와의 서비스 통합 단원을 참조하십시오.

콘솔을 사용하여 추적 생성

다음 절차를 사용하여 다중 리전 추적을 생성합니다. 단일 리전에 이벤트를 로깅하려면(권장하지 않음) AWS CLI를 사용합니다.

를 사용하여 CloudTrail 추적을 생성하려면 AWS Management Console

에 로그인 AWS Management Console 하고 https://console.aws.amazon.com/cloudtrail/

CloudTrail 콘솔을 엽니다. -

CloudTrail 서비스 홈 페이지의 [추적(Trails)] 페이지 또는 [대시보드(Dashboard)] 페이지의 [추적(Trails)] 단원에서 [추적 생성(Create trail)]을 선택합니다.

-

[Create Trail] 페이지에서 [Trail name]의 경우 추적 이름을 입력합니다. 자세한 내용은 CloudTrail 리소스, S3 버킷 및 KMS 키에 대한 이름 지정 요구 사항 단원을 참조하십시오.

-

AWS Organizations 조직 추적인 경우 조직의 모든 계정에 대해 추적을 활성화할 수 있습니다. 이 옵션을 보려면 관리 계정이나 위임된 관리자 계정의 사용자 또는 역할로 콘솔에 로그인해야 합니다. 조직 추적을 생성하려면 사용자 또는 역할에 충분한 권한이 있는지 확인합니다. 자세한 내용은 조직에 대한 추적 생성 단원을 참조하세요.

-

[스토리지 위치(Storage location)]에서 [새 S3 버킷 생성(Create new S3 bucket)]을 선택하여 버킷을 생성합니다. 버킷을 생성하면 CloudTrail은 필요한 버킷 정책을 생성하고 적용합니다. 새 S3 버킷을 생성하려는 경우 버킷에 대해 기본적으로 서버 측 암호화가 활성화되어 있기 때문에 IAM 정책은

s3:PutEncryptionConfiguration작업에 대한 권한을 포함해야 합니다.참고

[기존 S3 버킷 사용(Use existing S3 bucket)]을 선택한 경우 [추적 로그 버킷 이름(Trail log bucket name)]에 버킷을 지정하거나 [찾아보기(Browse)]를 선택하여 자체 계정의 버킷을 선택합니다. 다른 계정의 버킷을 사용하려면 해당 버킷의 이름을 지정해야 합니다. 버킷 정책은 쓰기 권한을 CloudTrail에 부여해야 합니다. 버킷 정책의 수동 편집에 대한 자세한 내용은 CloudTrail에 대한 Amazon S3 버킷 정책 단원을 참조하세요.

로그를 더 쉽게 찾을 수 있도록 기존 버킷에 새 폴더(또는 ‘접두사’)를 생성하여 CloudTrail 로그를 저장할 수 있습니다. [접두사(Prefix)]에 접두사를 입력합니다.

-

로그 파일 SSE-KMS 암호화에서 SSE-S3 암호화 대신 SSE-KMS 암호화를 사용하여 로그 파일과 다이제스트 파일을 암호화하려면 활성화됨을 선택합니다. 기본값은 [사용(Enabled)]입니다. SSE-KMS 암호화를 활성화하지 않으면 로그 파일과 다이제스트 파일이 SSE-S3 암호화를 사용하여 암호화됩니다. SSE-KMS 암호화에 대한 자세한 내용은 AWS Key Management Service (SSE-KMS)를 사용한 서버 측 암호화 사용을 참조하세요. SSE-S3 암호화에 대한 자세한 내용은 Amazon S3 관리형 암호화 키(SSE-S3)로 서버 측 암호화 사용을 참조하세요.

SSE-KMS 암호화를 활성화하는 경우 신규 또는 기존 AWS KMS key을 선택합니다. AWS KMS 별칭(KMS Alias)에서

alias/MyAliasName형식으로 별칭을 지정합니다. 자세한 내용은 콘솔을 사용하여 KMS 키를 사용하도록 리소스 업데이트 단원을 참조하십시오. CloudTrail은 AWS KMS 다중 리전 키도 지원합니다. 다중 리전 키에 대한 자세한 내용은 AWS Key Management Service 개발자 가이드의 다중 리전 키 사용 단원을 참조하세요.참고

다른 계정에 있는 키의 ARN을 입력할 수도 있습니다. 자세한 내용은 콘솔을 사용하여 KMS 키를 사용하도록 리소스 업데이트 단원을 참조하십시오. 키 정책은 CloudTrail이 키를 사용하여 로그 파일 및 다이제스트 파일을 암호화하고 지정한 사용자가 암호화되지 않은 형식으로 로그 파일 또는 다이제스트 파일을 읽을 수 있도록 허용해야 합니다. 키 정책의 수동 편집에 대한 자세한 내용은 CloudTrail에 대한 AWS KMS 키 정책 구성 단원을 참조하세요.

-

[추가 설정(Additional settings)]에서 다음을 구성합니다.

-

[로그 파일 검증(Log file validation)]에서 [사용(Enabled)]을 선택하여 로그 다이제스트를 S3 버킷에 전달합니다. 다이제스트 파일을 사용하면 CloudTrail이 로그 파일을 전달한 후 해당 파일이 변경되지 않았는지 확인할 수 있습니다. 자세한 내용은 CloudTrail 로그 파일 무결성 검증 단원을 참조하세요.

-

[SNS 알림 전달(SNS notification delivery)]에서 [사용(Enabled)]을 선택하여 로그가 버킷에 전달될 때마다 알림을 받습니다. CloudTrail은 여러 이벤트를 로그 파일에 저장합니다. 모든 이벤트가 아니라 모든 로그 파일에 대해 SNS 알림이 전송됩니다. 자세한 내용은 CloudTrail에 대한 Amazon SNS 알림 구성 단원을 참조하세요.

SNS 알림을 사용하도록 설정하는 경우 [새 SNS 주제 생성(Create a new SNS topic)]에서 [신규(New)]를 선택하여 주제를 생성하거나 [기존(Existing)]을 선택하여 기존 주제를 사용합니다. 다중 리전 추적을 생성하는 경우 활성화된 모든 리전의 로그 파일 전송에 대한 SNS 알림이 생성한 단일 SNS 주제로 전송됩니다.

[신규(New)]를 선택하는 경우 CloudTrail이 새 주제의 이름을 지정하거나 사용자가 이름을 입력할 수 있습니다. [기존(Existing)]을 선택하는 경우 드롭다운 목록에서 SNS 주제를 선택합니다. 다른 리전 또는 적절한 권한이 있는 계정에서 주제의 ARN을 입력할 수도 있습니다. 자세한 내용은 CloudTrail에 대한 Amazon SNS 주제 정책 단원을 참조하세요.

주제를 생성한 경우 로그 파일 전송에 대한 알림을 받으려면 해당 주제를 구독해야 합니다. Amazon SNS 콘솔에서 구독할 수 있습니다. 알림의 빈도로 인해 Amazon SQS 대기열을 사용하여 알림을 프로그래밍 방식으로 처리하도록 구독을 구성하는 것이 좋습니다. 자세한 내용은 Amazon Simple Notification Service 개발자 안내서의 Amazon SNS 시작하기를 참조하세요.

-

-

선택적으로 CloudWatch Logs에서 [사용(Enabled)]을 선택하여 로그 파일을 CloudWatch Logs에 전송하도록 CloudTrail을 구성합니다. 자세한 내용은 CloudWatch Logs에 이벤트 전송 단원을 참조하세요.

-

CloudWatch Logs와의 통합을 사용하도록 설정하는 경우 [신규(New)]를 선택하여 새 로그 그룹을 생성하거나 [기존(Existing)]을 선택하여 기존 로그 그룹을 사용합니다. [신규(New)]를 선택하는 경우 CloudTrail이 새 로그 그룹의 이름을 지정하거나 사용자가 이름을 입력할 수 있습니다.

-

[기존(Existing)]을 선택하는 경우 드롭다운 목록에서 로그 그룹을 선택합니다.

-

로그를 CloudWatch Logs에 전송할 수 있는 권한에 대한 새 IAM 역할을 생성하려면 [신규(New)]를 선택합니다. 드롭다운 목록에서 기존 IAM 역할을 선택하려면 [기존(Existing)]을 선택합니다. [정책 문서(Policy document)]를 확장하면 새 역할 또는 기존 역할의 정책 문이 표시됩니다. 이에 대한 자세한 내용은 모니터링을 위해 CloudWatch Logs를 사용하는 CloudTrail의 역할 정책 문서 단원을 참조하세요.

참고

-

추적을 구성할 때 다른 계정에 속한 S3 버킷 및 SNS 주제를 선택할 수 있습니다. 하지만 CloudTrail이 이벤트를 CloudWatch Logs 로그 그룹에 전달하도록 하려면 현재 계정에 있는 로그 그룹을 선택해야 합니다.

오직 관리 계정만이 콘솔을 사용하여 조직 추적에 대한 CloudWatch Logs 로그 그룹을 구성할 수 있습니다. 위임된 관리자는 AWS CLI 또는 CloudTrail 또는 API 작업을 사용하여 CloudWatch Logs 로그 그룹을 구성할 수 있습니다. CloudTrail

CreateTrailUpdateTrail

-

-

-

태그의 경우 추적에 대한 액세스를 식별, 정렬 및 제어하는 데 도움이 되도록 최대 50개의 태그 키 페어를 추가할 수 있습니다. 태그를 사용하면 CloudTrail 로그 파일이 포함된 Amazon S3 버킷과 CloudTrail 추적을 모두 식별할 수 있습니다. 그런 다음, CloudTrail 리소스의 리소스 그룹을 사용할 수 있습니다. 자세한 내용은 AWS Resource Groups 및 Tags 섹션을 참조하세요.

-

[로그 이벤트 선택(Choose log events)] 페이지에서 로그하려는 이벤트 유형을 선택합니다. Management events(관리 이벤트)에서 다음을 수행합니다.

-

[API 활동(API activity)]에서 추적이 [읽기(Read)] 이벤트, [쓰기(Write)] 이벤트 또는 둘 다를 로그하도록 할지 선택합니다. 자세한 내용은 관리 이벤트 단원을 참조하십시오.

-

AWS KMS 이벤트 제외를 선택하여 추적에서 AWS Key Management Service (AWS KMS) 이벤트를 필터링합니다. 기본 설정은 모든 AWS KMS 이벤트를 포함하는 것입니다.

AWS KMS 이벤트를 로깅하거나 제외하는 옵션은 추적에 관리 이벤트를 로깅하는 경우에만 사용할 수 있습니다. 관리 이벤트를 로깅하지 않도록 선택하면 AWS KMS 이벤트가 로깅되지 않으며 AWS KMS 이벤트 로깅 설정을 변경할 수 없습니다.

AWS KMS

Encrypt,Decrypt및와 같은 작업은GenerateDataKey일반적으로 대량(99% 이상)의 이벤트를 생성합니다. 이러한 작업은 이제 읽기 이벤트로 로그됩니다. ,DisableDelete및ScheduleKey(일반적으로 AWS KMS 이벤트 볼륨의 0.5% 미만을 차지함)와 같은 소량 관련 AWS KMS 작업은 쓰기 이벤트로 로깅됩니다.Encrypt,Decrypt및와 같은 대용량 이벤트를 제외GenerateDataKey하지만Disable,Delete및와 같은 관련 이벤트를 계속 로깅하려면 쓰기 관리 이벤트를 로깅하도록ScheduleKey선택하고 AWS KMS 이벤트 제외 확인란을 선택 취소합니다. -

[Amazon RDS Data API 이벤트 제외(Exclude Amazon RDS Data API events)]를 선택하여 추적에서 Amazon Relational Database Service Data API 이벤트를 필터링합니다. 기본 설정은 모든 Amazon RDS Data API 이벤트를 포함하는 것입니다. Amazon RDS Data API 이벤트에 대한 자세한 내용은 Amazon RDS for Aurora 사용 설명서에서 AWS CloudTrail을 사용하여 데이터 API 호출 로깅 단원을 참조하세요.

-

-

데이터 이벤트를 로그하려면 [데이터 이벤트(Data events)]를 선택합니다. 데이터 이벤트 로깅에는 추가 요금이 부과됩니다. 자세한 내용은 AWS CloudTrail 요금

을 참조하세요. -

중요

12~16단계는 기본값인 고급 이벤트 선택기를 사용하여 데이터 이벤트를 구성하는 단계입니다. 고급 이벤트 선택기를 사용하면 더 많은 리소스 유형을 구성하고 추적에서 캡처하는 데이터 이벤트를 세밀하게 제어할 수 있습니다. 기본 이벤트 선택기를 사용하기로 선택했다면, 기본 이벤트 선택기를 사용하여 데이터 이벤트 설정 구성의 단계를 완료한 다음 이 절차의 17단계로 돌아갑니다.

리소스 유형에서 데이터 이벤트를 로깅할 리소스 유형을 선택합니다. 사용 가능한 리소스 유형에 대한 자세한 내용은 섹션을 참조하세요데이터 이벤트.

-

로그 선택기 템플릿을 선택합니다. 사전 정의된 템플릿을 선택하거나 사용자 지정을 선택하여 자체 이벤트 수집 조건을 정의할 수 있습니다.

다음과 같은 사전 정의된 템플릿 중에서 선택할 수 있습니다.

-

모든 이벤트 로깅 - 모든 이벤트를 로깅하려면이 템플릿을 선택합니다.

-

읽기 전용 이벤트 로깅 - 읽기 전용 이벤트를 로깅하려면이 템플릿을 선택합니다. 읽기 전용 이벤트는

Get*또는 이벤트와 같이 리소스의 상태를 변경하지 않는Describe*이벤트입니다. -

로그 전용 쓰기 이벤트 - 쓰기 이벤트만 로깅하려면이 템플릿을 선택합니다. 쓰기 이벤트는

Put*,Delete*또는Write*이벤트와 같이 리소스, 속성 또는 아티팩트를 추가, 변경 또는 삭제합니다. -

로그 전용 AWS Management Console 이벤트 -에서 시작된 이벤트만 로깅하려면이 템플릿을 선택합니다 AWS Management Console.

-

AWS 서비스 시작된 이벤트 제외 -

eventType가 인 AWS 서비스 이벤트AwsServiceEvent와 AWS 서비스연결 역할(SLRs)로 시작된 이벤트를 제외하려면이 템플릿을 선택합니다.

참고

S3 버킷에 대해 사전 정의된 템플릿을 선택하면 현재 AWS 계정에 있는 모든 버킷과 추적 생성을 완료한 후 생성한 모든 버킷에 대한 데이터 이벤트 로깅이 활성화됩니다. 또한 해당 활동이 다른 계정에 속한 버킷에서 수행되더라도 AWS 계정의 모든 IAM 자격 증명에서 수행한 데이터 이벤트 활동을 로깅할 수 있습니다 AWS .

한 리전에만 추적을 적용하는 경우 모든 S3 버킷을 로그하는 사전 정의된 템플릿을 선택하면 추적과 동일한 리전의 모든 버킷과 해당 리전에서 나중에 생성하는 버킷에 대해 데이터 이벤트 로깅이 활성화됩니다. AWS 계정의 다른 리전에 있는 Amazon S3 버킷에 대한 데이터 이벤트는 로깅되지 않습니다.

다중 리전 추적을 생성하는 경우 Lambda 함수에 대해 사전 정의된 템플릿을 선택하면 현재 AWS 계정에 있는 모든 함수와 추적 생성을 완료한 후 모든 리전에서 생성할 수 있는 모든 Lambda 함수에 대한 데이터 이벤트 로깅이 활성화됩니다. 단일 리전에 대한 추적을 생성하는 경우(를 사용하여 수행 AWS CLI)이 선택을 통해 AWS 현재 계정의 해당 리전에 있는 모든 함수와 추적 생성을 완료한 후 해당 리전에서 생성할 수 있는 모든 Lambda 함수에 대한 데이터 이벤트 로깅이 활성화됩니다. 다른 리전에서 생성되는 Lambda 함수에 대한 데이터 이벤트 로깅은 활성화되지 않습니다.

또한 모든 함수에 대한 데이터 이벤트를 로깅하면 다른 AWS 계정에 속한 함수에 대해 해당 활동이 수행되더라도 계정의 모든 IAM 자격 증명에서 수행한 데이터 이벤트 활동을 로깅할 수 AWS 있습니다.

-

-

(선택 사항) 선택자 이름(Selector name)에 선택자를 식별할 이름을 입력합니다. 선택기 이름은 "2개의 S3 버킷에 대한 데이터 이벤트 로그그"애와 같이 고급 이벤트 선택기를 설명하는 이름입니다. 선택기 이름은 고급 이벤트 선택기에서의

Name으로 나열되며, JSON 뷰(JSON view)를 확장하여 볼 수 있습니다. -

사용자 지정을 선택한 경우 고급 이벤트 선택기에서 고급 이벤트 선택기 필드의 값을 기반으로 표현식을 빌드합니다.

참고

선택기는

*와 같은 와일드카드 사용을 지원하지 않습니다. 여러 값을 단일 조건과 일치시키려면 ,StartsWithNotStartsWith, 또는EndsWithNotEndsWith를 사용하여 이벤트 필드의 시작 또는 끝을 명시적으로 일치시킬 수 있습니다.-

다음 필드 중에서 선택합니다.

-

readOnly-readOnly는true또는false값과 같음으로 설정할 수 있습니다. 읽기 전용 데이터 이벤트는Get*또는Describe*이벤트와 같이 리소스의 상태를 변경하지 않는 이벤트입니다. 쓰기 이벤트는Put*,Delete*또는Write*이벤트와 같이 리소스, 속성 또는 아티팩트를 추가, 변경 또는 삭제합니다.read이벤트와write이벤트를 모두 로그하려면readOnly선택기를 추가하지 마세요. -

eventName-eventName은 연산자를 사용할 수 있습니다. 연산자를 사용하여PutBucket,GetItem또는GetSnapshotBlock과 같이 CloudTrail에 로그된 데이터 이벤트를 포함하거나 제외할 수 있습니다. -

eventSource- 포함하거나 제외할 이벤트 소스입니다. 이 필드는 모든 연산자를 사용할 수 있습니다. -

eventType - 포함하거나 제외할 이벤트 유형입니다. 예를 들어이 필드를 같지 않음으로 설정하여를 제외

AwsServiceEvent할 수 있습니다AWS 서비스 이벤트. 이벤트 유형 목록은의 섹션을 참조eventType하세요관리, 데이터 및 네트워크 활동 이벤트에 대한 CloudTrail 레코드 콘텐츠. -

sessionCredentialFromConsole - AWS Management Console 세션에서 시작된 이벤트를 포함하거나 제외합니다. 이 필드는 값과 같거나 같지 않도록 설정할 수 있습니다

true. -

userIdentity.arn - 특정 IAM 자격 증명에서 수행한 작업에 대한 이벤트를 포함하거나 제외합니다. 자세한 내용은 CloudTrail userIdentity 요소를 참조하십시오.

-

resources.ARN-resources.ARN과 함께 연산자를 사용할 수 있지만, 같음 또는 같지 않음을 사용하는 경우 값은 템플릿에서resources.type값으로 지정한 유형의 유효한 리소스 ARN과 정확히 일치해야 합니다.참고

resources.ARN필드를 사용하여 ARN이 없는 리소스 유형을 필터링할 수 없습니다.데이터 이벤트 리소스의 ARN 형식에 대한 자세한 내용은 서비스 승인 참조의에 사용되는 작업, 리소스 및 조건 키를 AWS 서비스 참조하세요.

-

-

각 필드에 대해 [+ 조건(+ Condition)]을 선택하여 모든 조건에 대해 최대 500개의 지정된 값까지 필요한 만큼 조건을 추가합니다. 예를 들어, 이벤트 데이터 스토어에 로깅된 데이터 이벤트에서 두 S3 버킷의 데이터 이벤트를 제외하려면 필드를 resources.ARN으로 설정하고의 연산자가 로 시작하지 않도록 설정한 다음 이벤트를 로깅하지 않으려는 S3 버킷 ARN에 붙여넣을 수 있습니다.

두 번째 S3 버킷을 추가하려면 [+ 조건(+ Condition)]을 선택한 다음, 이전 지침을 반복하여 ARN을 붙여넣거나 다른 버킷을 찾습니다.

CloudTrail이 여러 조건을 평가하는 방법에 대한 자세한 내용은 CloudTrail이 필드의 여러 조건을 평가하는 방법 섹션을 참조하세요.

참고

이벤트 데이터 스토어의 모든 선택기에 대해 최대 500개의 값을 가질 수 있습니다. 여기에는

eventName과 같은 선택기에 대한 여러 값의 배열이 포함됩니다. 모든 선택기에 대해 단일 값이 있는 경우 선택기에 최대 500개의 조건을 추가할 수 있습니다. -

필요에 따라 필드를 추가하려면 [+ 필드(+ Field)]를 선택합니다. 오류를 방지하려면 필드에 충돌하거나 중복되는 값을 설정하지 마세요. 예를 들어 한 선택기의 ARN을 값과 같도록 지정하지 마세요. 그런 다음, ARN이 다른 선택기의 동일한 값과 같지 않도록 지정하세요.

-

-

데이터 이벤트를 로깅할 다른 리소스 유형을 추가하려면 데이터 이벤트 유형 추가를 선택합니다. 12~이 단계를 반복하여 리소스 유형에 대한 고급 이벤트 선택기를 구성합니다.

-

네트워크 활동 이벤트를 로깅하려면 네트워크 활동 이벤트를 선택합니다. 네트워크 활동 이벤트를 사용하면 VPC 엔드포인트 소유자가 프라이빗 VPC에서 로 VPC 엔드포인트를 사용하여 수행된 AWS API 호출을 기록할 수 있습니다 AWS 서비스. 네트워크 활동 이벤트 로깅에는 추가 요금이 부과됩니다. 자세한 내용은 AWS CloudTrail 요금

을 참조하세요. 네트워크 활동 이벤트를 로깅하려면 다음을 수행합니다.

-

네트워크 활동 이벤트 소스에서 네트워크 활동 이벤트의 소스를 선택합니다.

-

로그 선택기 템플릿(Log selector template)에서 템플릿을 선택합니다. 모든 네트워크 활동 이벤트를 로깅하거나 모든 네트워크 활동 액세스 거부 이벤트를 로깅하거나 사용자 지정을 선택하여

eventName및vpcEndpointId와 같은 여러 필드를 기준으로 필터링할 사용자 지정 로그 선택기를 빌드할 수 있습니다. -

(선택 사항) 선택기를 식별할 이름을 입력합니다. 선택기 이름은 고급 이벤트 선택기에서의 이름으로 나열되며 JSON 보기를 확장하면 볼 수 있습니다.

-

고급 이벤트 선택기에서 필드, 연산자 및 값을 선택하여 표현식을 빌드합니다. 사전 정의된 로그 템플릿을 사용한다면 이 단계를 건너뛸 수 있습니다.

-

네트워크 활동 이벤트를 제외하거나 포함하는 경우 콘솔의 다음 필드 중에서 선택할 수 있습니다.

-

eventName–eventName에서 모든 연산자를 사용할 수 있습니다. 이를 사용하여 이벤트(예:CreateKey)를 포함하거나 제외할 수 있습니다. -

errorCode- 이를 사용하여 오류 코드를 기준으로 필터링할 수 있습니다. 현재 지원되는 유일한errorCode는VpceAccessDenied입니다. -

vpcEndpointId- 작업이 통과한 VPC 엔드포인트를 식별합니다.vpcEndpointId에서 모든 연산자를 사용할 수 있습니다.

-

-

각 필드에 대해 [+ 조건(+ Condition)]을 선택하여 모든 조건에 대해 최대 500개의 지정된 값까지 필요한 만큼 조건을 추가합니다.

-

필요에 따라 필드를 추가하려면 [+ 필드(+ Field)]를 선택합니다. 오류를 방지하려면 필드에 충돌하거나 중복되는 값을 설정하지 마세요.

-

-

네트워크 활동 이벤트를 로깅할 다른 이벤트 소스를 추가하려면 네트워크 활동 이벤트 선택기 추가를 선택합니다.

-

선택적으로 JSON 뷰(JSON view)를 확장하여 고급 이벤트 선택기를 JSON 블록으로 볼 수 있습니다.

-

-

추적이 CloudTrail Insights 이벤트를 로그하도록 하려면 [Insights 이벤트(Insights events)]를 선택합니다.

[이벤트 유형(Event type)]에서 [Insights 이벤트(Insights events)]를 선택합니다. API 호출률에 대한 Insights 이벤트를 로그하려면 쓰기(Write) 관리 이벤트를 로그하고 있어야 합니다. API 오류율에 대한 Insights 이벤트를 로그하려면 읽기(Read) 또는 쓰기(Write) 관리 이벤트를 로그하고 있어야 합니다.

CloudTrail Insights는 비정상적인 활동에 대한 관리 이벤트를 분석하고 이상이 감지되면 이벤트를 로그합니다. 기본적으로 추적은 인사이트 이벤트를 로그하지 않습니다. 인사이트에 이벤트에 대한 자세한 내용은 CloudTrail Insights 작업 단원을 참조하세요. 인사이트 이벤트 로깅에는 추가 요금이 부과됩니다. CloudTrail 요금은 AWS CloudTrail 요금

을 참조하세요. Insights 이벤트는 추적 세부 정보 페이지의 [스토리지 위치(Storage location)] 영역에 지정된 동일한 S3 버킷의

/CloudTrail-Insight라는 다른 폴더에 전달됩니다. CloudTrail은 새 접두사를 생성합니다. 예를 들어, 현재 대상 S3 버킷의 이름이amzn-s3-demo-bucket/AWSLogs/CloudTrail/인 경우 새 접두사가 있는 S3 버킷 이름은amzn-s3-demo-bucket/AWSLogs/CloudTrail-Insight/이 됩니다. -

로그할 이벤트 유형의 선택을 마쳤으면 [다음(Next)]을 선택합니다.

-

[검토 및 생성(Review and create)] 페이지에서 선택 사항을 검토합니다. 단원에 표시된 추적 설정을 변경하려면 해당 단원에서 [편집(Edit)]을 선택합니다. 추적을 생성할 준비가 되었으면 [추적 생성(Create trail)]을 선택합니다.

-

[Trails] 페이지에 새 추적이 나타납니다. 약 5분 내에 CloudTrail은 계정에서 발생한 AWS API 호출을 보여 주는 로그 파일을 게시합니다. 지정한 S3 버킷에서 로그 파일을 볼 수 있습니다.

추적에 Insights 이벤트를 활성화한 경우 해당 시간 동안 비정상적인 활동이 감지되면 CloudTrail에서 이러한 이벤트 전송을 시작하는 데 최대 36시간이 걸릴 수 있습니다.

참고

CloudTrail은 일반적으로 API 호출 후 평균 5분 이내에 로그를 전달합니다. 이 시간은 보장되지 않습니다. 자세한 내용은 AWS CloudTrail 서비스 수준 계약

에서 검토하세요. 추적을 잘못 구성한 경우(예: S3 버킷에 연결할 수 없음) CloudTrail은 30일 동안 S3 버킷에 로그 파일을 다시 전송하려고 시도하며 이러한 전송 시도 이벤트에는 표준 CloudTrail 요금이 부과됩니다. 잘못 구성된 추적에 대한 요금이 부과되지 않도록 하려면 추적을 삭제해야 합니다.

기본 이벤트 선택기를 사용하여 데이터 이벤트 설정 구성

고급 이벤트 선택기를 사용하여 모든 데이터 이벤트 유형과 네트워크 활동 이벤트를 구성할 수 있습니다. 고급 이벤트 선택기를 사용하면 세분화된 선택기를 생성하여 관심 있는 이벤트만 로깅할 수 있습니다.

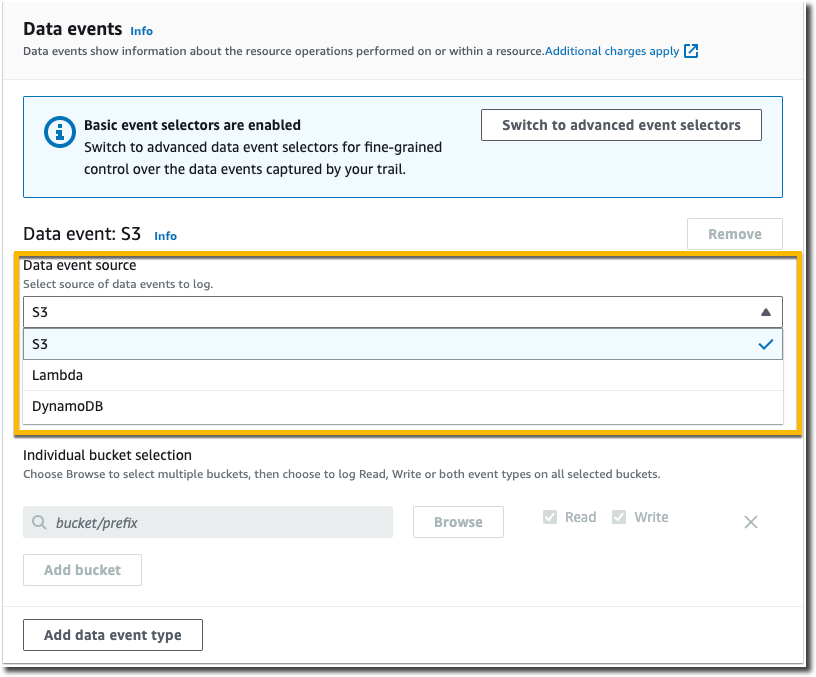

기본 이벤트 선택기를 사용하여 데이터 이벤트를 로깅하는 경우 Amazon S3 버킷, AWS Lambda 함수 및 Amazon DynamoDB 테이블에 대한 데이터 이벤트 로깅으로 제한됩니다. 기본 이벤트 선택기를 사용하여 eventName 필드를 기준으로 필터링할 수 없습니다. 네트워크 활동 이벤트도 로깅할 수 없습니다.

다음 절차에 따라 기본 이벤트 선택기를 사용하여 데이터 이벤트 설정을 구성합니다.

기본 이벤트 선택기를 사용하여 데이터 이벤트 설정 구성

-

[데이터(Events)]에서 [데이터 이벤트(Data events)]를 선택하여 데이터 이벤트를 로깅합니다. 데이터 이벤트 로깅에는 추가 요금이 부과됩니다. 자세한 내용은 AWS CloudTrail 요금

을 참조하세요. -

Amazon S3 버킷의 경우:

-

[데이터 이벤트 소스(Data event source)]에서 S3를 선택합니다.

-

[현재 및 미래의 모든 S3 버킷(All current and future S3 buckets)]을 로그하도록 선택하거나 개별 버킷 또는 함수를 지정할 수 있습니다. 기본적으로 데이터 이벤트는 현재 및 미래의 모든 S3 버킷에 대해 로그됩니다.

참고

기본 모든 현재 및 미래 S3 버킷 옵션을 유지하면 현재 AWS 계정에 있는 모든 버킷과 추적 생성을 완료한 후 생성한 모든 버킷에 대한 데이터 이벤트 로깅이 활성화됩니다. 또한 해당 활동이 다른 AWS 계정에 속한 버킷에서 수행되더라도 AWS 계정의 모든 IAM 자격 증명에서 수행한 데이터 이벤트 활동을 로깅할 수 있습니다.

단일 리전에 대한 추적을 생성하는 경우(를 사용하여 수행 AWS CLI) 현재 및 미래의 모든 S3 버킷을 선택하면 추적과 동일한 리전의 모든 버킷과 해당 리전에서 나중에 생성하는 모든 버킷에 대한 데이터 이벤트 로깅이 활성화됩니다. AWS 계정의 다른 리전에 있는 Amazon S3 버킷에 대한 데이터 이벤트는 로깅되지 않습니다.

-

기본값인 [현재 및 미래의 모든 S3 버킷(All current and future S3 buckets)]을 그대로 둘 경우 [읽기(Read)] 이벤트, [쓰기(Write)] 이벤트 또는 둘 다를 로그하도록 선택합니다.

-

개별 버킷을 선택하려면 [현재 및 미래의 모든 S3 버킷(All current and future S3 buckets)]에서 [읽기(Read)] 및 [쓰기(Write)] 확인란의 선택을 해제합니다. [개별 버킷 선택(Individual bucket selection)]에서 데이터 이벤트를 로그할 버킷을 찾습니다. 원하는 버킷의 버킷 접두사를 입력하여 특정 버킷을 찾습니다. 이 창에서 여러 버킷을 선택할 수 있습니다. 더 많은 버킷의 데이터 이벤트를 로그하려면 [버킷 추가(Add bucket)]를 선택합니다. [읽기(Read)] 이벤트(예:

GetObject), [쓰기(Write)] 이벤트(예:PutObject) 또는 둘 다를 로그하도록 선택합니다.이 설정은 개별 버킷에 대해 구성한 개별 설정보다 우선 적용됩니다. 예를 들어 모든 S3 버킷에 대해 [읽기(Read)] 이벤트 로깅을 지정한 다음, 데이터 이벤트 로깅 대상으로 특정 버킷을 추가하기로 선택하면 추가한 버킷에 대해 [읽기(Read)]가 사전 선택됩니다. 선택을 취소할 수 없습니다. [Write]에 대한 옵션만 구성할 수 있습니다.

로깅에서 버킷을 제거하려면 X를 선택합니다.

-

-

데이터 이벤트를 로깅할 다른 리소스 유형을 추가하려면 데이터 이벤트 유형 추가를 선택합니다.

-

Lambda 함수의 경우:

-

[데이터 이벤트 소스(Data event source)]에서 Lambda를 선택합니다.

-

[Lambda 함수(Lambda function)]에서 [모든 리전(All regions)]을 선택하여 모든 Lambda 함수를 로그하거나 [ARN으로 입력 함수(Input function as ARN)]를 선택하여 특정 함수에 대한 데이터 이벤트를 로그합니다.

AWS 계정의 모든 Lambda 함수에 대한 데이터 이벤트를 로깅하려면 현재 및 미래 함수 모두 로깅을 선택합니다. 이 설정은 개별 함수에 대해 구성한 개별 설정보다 우선합니다. 일부 함수가 표시되지 않더라도 모든 함수가 로그됩니다.

참고

다중 리전 추적을 생성하는 경우이 선택을 통해 현재 AWS 계정에 있는 모든 함수와 추적 생성을 완료한 후 모든 리전에서 생성할 수 있는 모든 Lambda 함수에 대한 데이터 이벤트 로깅이 활성화됩니다. 단일 리전에 대한 추적을 생성하는 경우(를 사용하여 수행 AWS CLI)이 선택을 통해 AWS 현재 계정의 해당 리전에 있는 모든 함수와 추적 생성을 완료한 후 해당 리전에서 생성할 수 있는 모든 Lambda 함수에 대한 데이터 이벤트 로깅이 활성화됩니다. 다른 리전에서 생성되는 Lambda 함수에 대한 데이터 이벤트 로깅은 활성화되지 않습니다.

또한 모든 함수에 대한 데이터 이벤트를 로깅하면 다른 계정에 속한 함수에 대해 해당 활동이 수행되더라도 계정 AWS 의 모든 IAM 자격 증명에서 수행한 데이터 이벤트 활동을 로깅할 수 AWS 있습니다.

-

[ARN으로 입력 함수(Input function as ARN)]를 선택한 경우 Lambda 함수의 ARN을 입력합니다.

참고

계정의 Lambda 함수가 15,000개를 넘을 경우 추적을 생성할 때 CloudTrail 콘솔에서 함수를 모두 보거나 선택할 수 없습니다. 함수가 모두 표시되지는 않더라도 모든 함수를 로그하는 옵션을 선택할 수 있습니다. 특정 함수에 대한 데이터 이벤트를 로그하려면 함수를 수동으로 추가할 수 있습니다(함수의 ARN을 알고 있는 경우). 콘솔에서 추적 생성을 완료한 다음 AWS CLI 및 put-event-selectors 명령을 사용하여 특정 Lambda 함수에 대한 데이터 이벤트 로깅을 구성할 수도 있습니다. 자세한 내용은 를 사용하여 추적 관리 AWS CLI 단원을 참조하십시오.

-

-

DynamoDB 테이블의 경우:

-

[데이터 이벤트 소스(Data event source)]에서 DynamoDB를 선택합니다.

-

[DynamoDB 테이블 선택(DynamoDB table selection)]에서 [찾아보기(Browse)]를 선택하여 테이블을 선택하거나 액세스 권한이 있는 DynamoDB 테이블의 ARN을 붙여넣습니다. DynamoDB 테이블 ARN은 다음의 형식을 사용합니다.

arn:partition:dynamodb:region:account_ID:table/table_name다른 테이블을 추가하려면 [행 추가(Add row)]를 선택하고 테이블을 찾거나 액세스 권한이 있는 테이블의 ARN을 붙여넣습니다.

-

-

추적에 대한 Insights 이벤트 및 기타 설정을 구성하려면 이 주제인 콘솔을 사용하여 추적 생성의 이전 절차로 돌아갑니다.

다음 단계

추적을 생성한 후 추적으로 돌아가 변경할 수 있습니다.

-

아직 구성하지 않았다면 CloudWatch Logs에 로그 파일을 전송하도록 CloudTrail을 구성할 수 있습니다. 자세한 내용은 CloudWatch Logs에 이벤트 전송 단원을 참조하세요.

-

테이블을 생성하고 이를 사용해 Amazon Athena에서 쿼리를 실행함으로써 AWS 서비스 활동을 분석할 수 있습니다. 자세한 내용은 Amazon Athena 사용 설명서의 CloudTrail 콘솔에서 CloudTrail 로그용 테이블 생성 단원을 참조하세요.

-

추적에 사용자 지정 태그(키-값 쌍)를 추가합니다.

-

다른 추적을 생성하려면 [추적(Trails)] 페이지를 열고 [추적 생성(Create trail)]를 선택합니다.