기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

단계 1: AWS 서비스 구성

다음 단계에 따라 Microsoft Windows용 Amazon Kinesis 에이전트를 사용하여 로그 데이터를 Simple Storage Service (Amazon S3) 로 스트리밍하기 위한 환경을 준비합니다. 자세한 내용과 사전 조건에 대한 자세한 내용은자습서: 윈도우용 Kinesis 에이전트를 사용하여 JSON 로그 파일을 Amazon S3 로 스트리밍.

AWS 관리 콘솔을 사용하여 AWS Identity and Access Management (IAM), Amazon S3, Kinesis Data Firehose 및 Amazon Elastic Compute Cloud (Amazon EC2) 를 구성하여 EC2 인스턴스에서 Amazon S3 3로 로그 데이터를 스트리밍할 준비를 합니다.

주제

IAM 정책 및 역할 구성

Windows용 Kinesis 에이전트가 특정 KinKinesis Data Firehose 전송 스트림에 레코드를 스트리밍할 수 있도록 권한을 부여하는 다음 정책을 생성합니다.

{ "Version": "2012-10-17", "Statement": [ { "Sid": "VisualEditor1", "Effect": "Allow", "Action": [ "firehose:PutRecord", "firehose:PutRecordBatch" ], "Resource": "arn:aws:firehose:region:account-id:deliverystream/log-delivery-stream" } ] }

Replaceregionus-east-1(예:). Replaceaccount-id

탐색 모음에서 지원을 선택한 후 지원 센터를 선택합니다. 현재 로그인한 12자리 계정 번호 (ID) 는지원 센터탐색 창에서 를 선택합니다.

다음 절차를 사용하여 정책을 생성합니다. 정책 이름을 지정합니다.log-delivery-stream-access-policy.

JSON 정책 편집기를 사용하여 정책을 생성하려면

AWS Management Console에 로그인하여 https://console.aws.amazon.com/iam/

에서 IAM 콘솔을 엽니다. -

왼쪽의 탐색 창에서정책.

정책를 처음으로 선택하는 경우 Welcome to Managed Policies 페이지가 나타납니다. [Get Started ]를 선택합니다.

-

페이지 상단에서 정책 생성을 선택합니다.

-

JSON 탭을 선택합니다.

-

JSON 정책 문서를 입력합니다. IAM 정책 언어에 대한 자세한 내용은 섹션을 참조하십시오.IAM JSON 정책 참조의IAM 사용 설명서.

-

작업이 완료되면 [Review policy]를 선택합니다. 정책 검사기가 모든 구문 오류를 보고합니다.

참고

언제든지 Visual editor(시각적 편집기) 및 JSON 탭을 전환할 수 있습니다. 그러나 변경 작업을 수행하거나정책 검토의Visual editor(시각적 편집기)탭에서 IAM은 시각적 편집기에 최적화되도록 정책을 재구성할 수 있습니다. 자세한 내용은 단원을 참조하십시오.정책 재구성의IAM 사용 설명서.

-

에정책 검토페이지에서이름및설명(선택 사항) 을 선택합니다. 정책 요약을 검토하여 정책이 부여한 권한을 확인합니다. 그런 다음 [Create policy]를 선택하여 작업을 저장합니다.

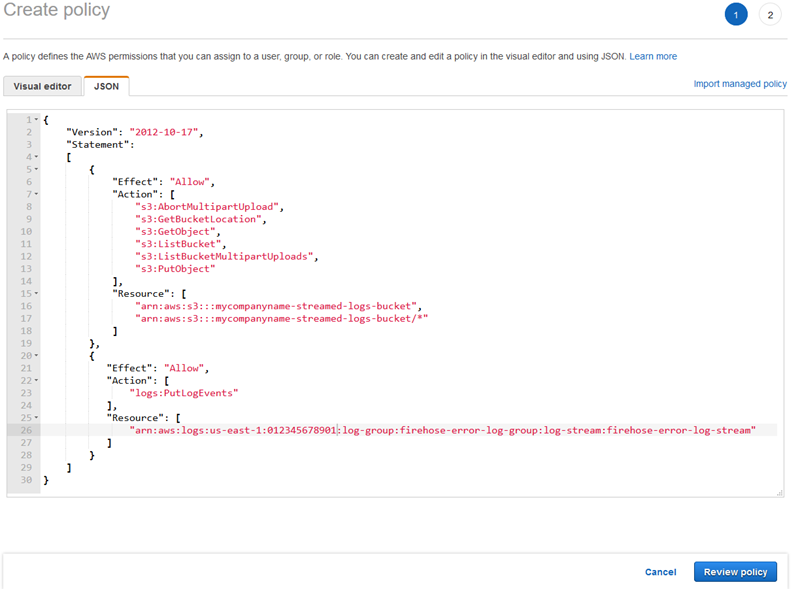

Kinesis Data Firehose 가 S3 버킷에 대한 액세스 권한을 부여하는 역할을 생성하려면 다음과 같이 하십시오.

-

이전 절차를 사용하여

firehose-s3-access-policy다음 JSON을 사용하여 정의 된:{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "s3:AbortMultipartUpload", "s3:GetBucketLocation", "s3:GetObject", "s3:ListBucket", "s3:ListBucketMultipartUploads", "s3:PutObject" ], "Resource": [ "arn:aws:s3:::bucket-name", "arn:aws:s3:::bucket-name/*" ] }, { "Effect": "Allow", "Action": [ "logs:PutLogEvents" ], "Resource": [ "arn:aws:logs:region:account-id:log-group:firehose-error-log-group:log-stream:firehose-error-log-stream" ] } ] }Replace

bucket-nameregionaccount-id

-

IAM 콘솔의 탐색 창에서 역할을 선택하고 역할 만들기를 선택합니다.

-

선택을 선택합니다.AWS 서비스역할 유형을 선택한 후Kinesis서비스를 선택합니다.

-

선택Kinesis Data Firehose사용 사례에 대해 선택한 후다음: 권한.

-

검색 상자에 를 입력합니다.

firehose-s3-access-policy를 선택하고 해당 정책을 선택한 다음다음: 검토. -

에서역할 이름상자에

firehose-s3-access-role. -

역할 생성을 선택합니다.

Windows용 Kinesis 에이전트를 실행할 EC2 인스턴스의 인스턴스 프로필과 연결할 역할을 생성하려면

-

IAM 콘솔의 탐색 창에서 역할을 선택하고 역할 만들기를 선택합니다.

-

선택을 선택합니다.AWS 서비스역할 유형을 선택한 후EC2.

-

선택다음: 권한.

-

검색 상자에

log-delivery-stream-access-policy를 입력합니다. -

정책을 선택한 후다음: 검토.

-

에서역할 이름상자에

kinesis-agent-instance-role. -

역할 생성을 선택합니다.

Amazon S3 버킷을 생성합니다.

Kinesis Data Firehose 에서 로그를 스트리밍하는 S3 버킷을 생성합니다.

로그 스토리지용 S3 버킷을 생성하려면

https://console.aws.amazon.com/s3/

에서 Amazon S3 콘솔을 엽니다. -

버킷 만들기를 선택합니다.

-

에서Bucket name상자에 선택한 고유한 S3 버킷 이름을 입력합니다.IAM 정책 및 역할 구성.

-

버킷을 생성할 리전을 선택합니다. 이것은 일반적으로 Kinesis Data Firehose 전송 스트림 및 Amazon EC2 인스턴스를 만들려는 리전과 동일합니다.

-

Create를 선택합니다.

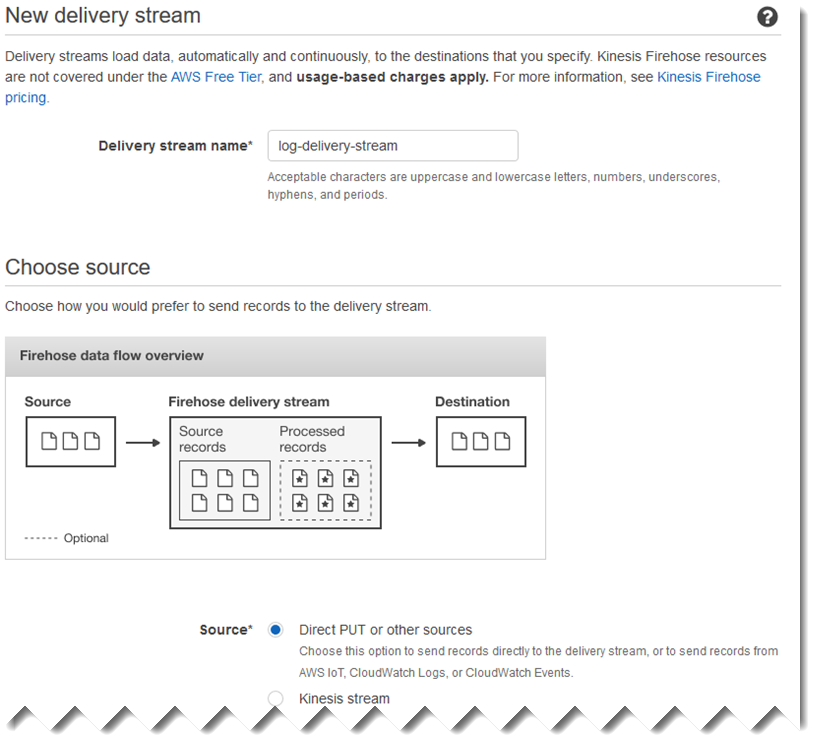

Kinesis Data Firehose 전송 스트림 생성

Amazon S3 스트리밍된 레코드를 저장할 Kinesis Data Firehose 전송 스트림을 생성합니다.

Kinesis Data Firehose 전송 스트림을 생성하려면

Kinesis Data Firehose 콘솔을https://console.aws.amazon.com/firehose/

. -

Create Delivery Stream을 선택합니다.

-

에서Delivery stream name상자에

log-delivery-stream. -

에 대 한소스를 선택하고직접 PUT 또는 기타 소스.

-

[Next]를 선택합니다.

-

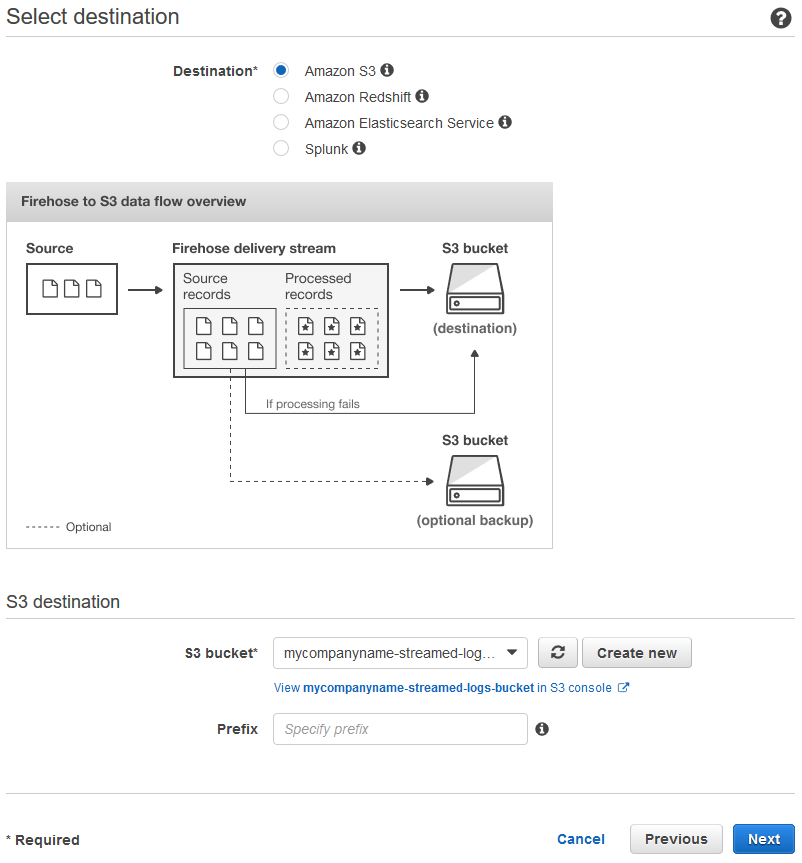

선택다음를 다시 선택합니다.

-

목적지에 대해Amazon S3.

-

에 대 한S3 버킷에서 생성한 버킷의 이름을 선택합니다.Amazon S3 버킷을 생성합니다..

-

[Next]를 선택합니다.

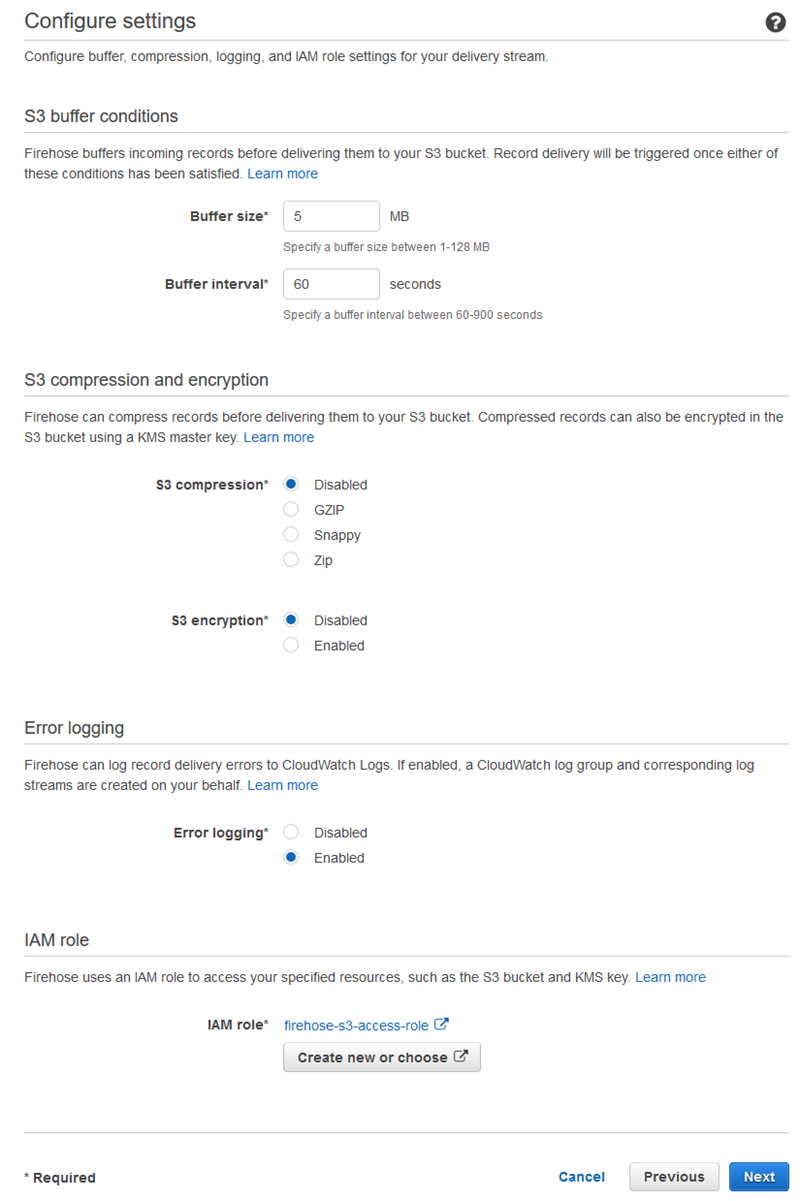

-

에서버퍼 간격상자에

60. -

언더IAM 역할를 선택하고새로 생성하거나.

-

용IAM 역할를 선택하고

firehose-s3-access-role. -

[Allow]를 선택합니다.

-

[Next]를 선택합니다.

-

Create delivery stream(전송 스트림 생성)을 선택합니다.

Windows용 Kinesis 에이전트를 실행하기 위한 Amazon EC2 인스턴스 생성

Kinesis 데이터 파이어호스를 통해 로그 레코드를 스트리밍하기 위해 Windows용 Kinesis 에이전트를 사용하는 EC2 인스턴스를 생성합니다.

EC2 인스턴스를 생성하려면

https://console.aws.amazon.com/ec2/

에서 Amazon EC2 콘솔을 엽니다. -

의 지침을 따르십시오.Amazon EC2 Windows 인스턴스 시작하기다음 추가 단계를 사용하십시오.

-

에 대 한IAM 역할를 선택하고

kinesis-agent-instance-role. -

퍼블릭 인터넷에 연결된 VPC (Virtual Private Cloud) 가 없는 경우Amazon EC2 사용한 설정의Windows 인스턴스용 Amazon EC2 사용 설명서.

-

컴퓨터 또는 조직의 컴퓨터에서만 인스턴스에 대한 액세스를 제한하는 보안 그룹을 만들거나 사용합니다. 자세한 내용은 단원을 참조하십시오.Amazon EC2 사용한 설정의Windows 인스턴스용 Amazon EC2 사용 설명서.

-

기존 key pair 지정하는 경우 키 페어의 개인 키에 액세스할 수 있어야 합니다. 또는 새 key pair 생성하고 프라이빗 키를 안전한 곳에 저장합니다.

-

계속하기 전에 인스턴스가 실행 중이고 두 개의 상태 확인 중 두 개가 완료될 때까지 기다립니다.

-

인스턴스에는 퍼블릭 IP 주소가 필요합니다. 할당되지 않은 경우탄력적 IP 주소의Windows 인스턴스용 Amazon EC2 사용 설명서.

-

다음 단계

단계 2: Windows용 Kinesis 에이전트 설치, 구성 및 실행