기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

보안 OU - 로그 아카이브 계정

귀하의 의견을 듣고 싶습니다. 간단한 설문 |

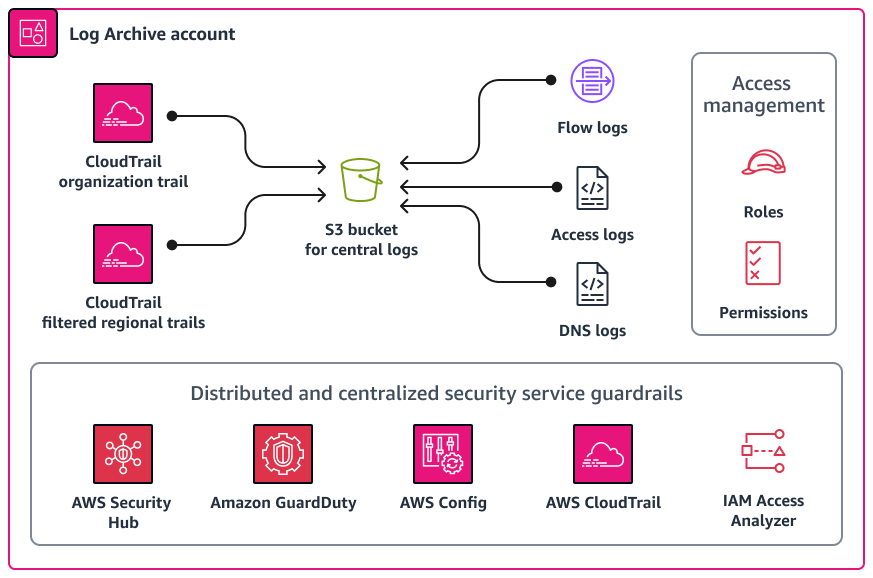

로그 아카이브 계정은 인프라, 서비스 및 애플리케이션 로그 유형을 중앙 집중화하는 곳입니다. 이 계정에 대한 자세한 내용은 AWS 보안 참조 아키텍처(AWS SRA)를 참조하세요. 로그 전용 계정을 사용하면 모든 로그 유형에 일관된 알림을 적용하고 인시던트 대응 담당자가 한 곳에서 이러한 로그의 집계에 액세스할 수 있는지 확인할 수 있습니다. 한 곳에서도 보안 제어 및 데이터 보존 정책을 설정할 수 있으므로 프라이버시 운영 오버헤드를 간소화할 수 있습니다. 다음 다이어그램은 로그 아카이브 계정에 구성된 보안 및 개인 정보 보호 서비스를 보여줍니다 AWS .

중앙 집중식 로그 스토리지

로그 파일(예: AWS CloudTrail 로그)에는 개인 데이터로 간주될 수 있는 정보가 포함될 수 있습니다. 일부 조직은 가시성을 위해 조직 추적을 사용하여 계정 간 AWS 리전 및 계정 간 CloudTrail 로그를 하나의 중앙 위치로 집계하기로 선택합니다. 자세한 내용은 이 안내서의 AWS CloudTrail 섹션을 참조하세요. CloudTrail 로그의 중앙 집중화를 구현할 때 로그는 일반적으로 단일 리전의 Amazon Simple Storage Service(Amazon S3) 버킷에 저장됩니다.

조직의 개인 데이터 정의 및 해당 리전 개인 정보 보호 규정에 따라 국가 간 데이터 전송을 고려해야 할 수 있습니다. 조직이 리전 개인 정보 보호 규정에 대한 데이터 전송 요구 사항을 충족해야 하는 경우 다음 옵션을 지원하면 됩니다.

-

조직에서 여러 국가의 데이터 주체 AWS 클라우드 에게의 서비스를 제공하는 경우 가장 엄격한 데이터 레지던시 요구 사항이 있는 국가의 모든 로그를 집계하도록 선택할 수 있습니다. 예를 들어 독일에서 운영 중이고 요구 사항이 가장 엄격한 경우 독일에서 수집된 데이터가 독일 국경을 벗어나지

eu-central-1AWS 리전 않도록의 S3 버킷에 데이터를 집계할 수 있습니다. 이 옵션의 경우 CloudTrail에서 모든 계정 및 대상 리전의 로그를 집계하는 단일 조직 추적 AWS 리전 을 구성할 수 있습니다. -

데이터를 복사하여 다른 리전으로 집계하기 AWS 리전 전에에 유지해야 하는 개인 데이터를 수정합니다. 예를 들어 로그를 다른 리전으로 전송하기 전에 애플리케이션의 호스트 리전에 있는 개인 데이터를 마스킹할 수 있습니다. 개인 데이터 마스킹에 대한 자세한 내용은이 가이드의 Amazon Data Firehose 섹션을 참조하세요.

법률 고문과 협력하여 범위에 속하는 개인 데이터와 허용되는 AWS Region-to-Region 전송을 결정합니다.