本文属于机器翻译版本。若本译文内容与英语原文存在差异,则一律以英文原文为准。

使用 AWS Client VPN 访问本地网络

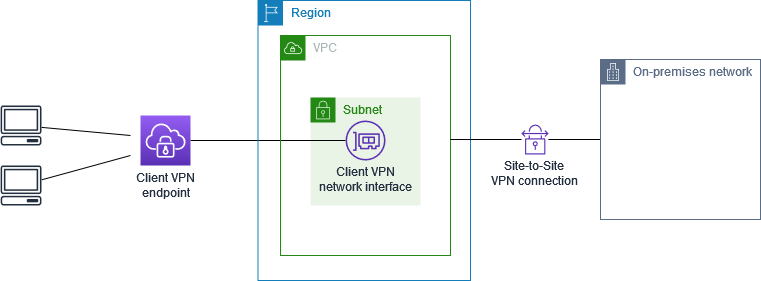

此场景的配置仅包括访问本地网络。如果您需要向客户端授予仅对于本地网络中资源的访问权限,我们建议您采用此配置。

开始之前,请执行以下操作:

-

创建或确定至少具有一个子网的 VPC。确定 VPC 中要与 Client VPN 端点关联的子网并记下其 IPv4 CIDR 范围。

-

为与 VPC CIDR 不重叠的客户端 IP 地址确定合适的 CIDR 范围。

-

查看的规则和最佳实践 AWS Client VPN中的 Client VPN 终端节点的规则和限制。

实施此配置

-

通过 AWS Site-to-Site VPN 连接在 VPC 与您自己的本地网络之间进行通信。要执行此操作,请执行 AWS Site-to-Site VPN 用户指南中的使用入门中描述的步骤。

注意

或者,您可以通过使用 VPC 和本地网络之间的 AWS Direct Connect 连接来实现此方案。有关更多信息,请参阅 AWS Direct Connect 用户指南。

-

测试您在上一步中创建的 AWS Site-to-Site VPN 连接。要执行此操作,请执行 AWS Site-to-Site VPN 用户指南中的测试 Site-to-Site VPN 连接中介绍的步骤。如果 VPN 连接按预期正常工作,则继续执行下一步。

-

在 VPC 所在的区域中创建 Client VPN 终端节点。要执行此操作,请执行 创建 Client VPN 终端节点 中介绍的步骤。

-

将先前确定的子网与 Client VPN 终端节点关联。要执行此操作,请执行 将目标网络与 Client VPN 终端节点相关联 中介绍的步骤,并选择 VPC 和子网。

-

添加一个路由,该路由允许访问 AWS Site-to-Site VPN 连接。要执行此操作,请执行 创建终端节点路由 中介绍的步骤;对于路由目标,请输入 AWS Site-to-Site VPN 连接的 IPv4 CIDR 范围,对于 目标 VPC 子网 ID,请选择与 Client VPN 终端节点关联的子网。

-

添加授权规则以向客户端授予访问 AWS Site-to-Site VPN 连接的权限。要执行此操作,请执行 将授权规则添加到 Client VPN 终端节点 中介绍的步骤,而对于目标网络,请输入 AWS Site-to-Site VPN 连接 IPv4 CIDR 范围。