本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

使用 Amazon Inspector TeamCity 外掛程式

Amazon Inspector TeamCity外掛程式利用 Amazon Inspector SBOM 產生器二進位檔和 Amazon Inspector Scan API 在建置結束時產生詳細報告,因此您可以在部署之前調查和修復風險。使用 Amazon Inspector TeamCity外掛程式,您可以將 Amazon Inspector 漏洞掃描新增至TeamCity管道。Amazon Inspector 漏洞掃描可以設定為根據偵測到的漏洞數量和嚴重性來傳遞或失敗管道執行。您可以在 https://https://plugins.jetbrains.com/plugin/23236-amazon-inspector-scanner

-

設定 AWS 帳戶。

-

AWS 帳戶 使用允許存取 Amazon Inspector Scan API 的 IAM 角色來設定 。如需說明,請參閱設定 AWS 帳戶以使用 Amazon Inspector CI/CD 整合。

-

-

安裝 Amazon Inspector TeamCity外掛程式。

-

從您的儀表板,前往管理 > 外掛程式。

-

搜尋 Amazon Inspector Scans。

-

安裝 外掛程式。

-

-

安裝 Amazon Inspector SBOM 產生器。

-

在 Teamcity 伺服器目錄中安裝 Amazon Inspector SBOM 產生器二進位檔。如需說明,請參閱安裝 Sbomgen。

-

-

將 Amazon Inspector Scan 建置步驟新增至您的專案。

-

在組態頁面上,向下捲動至建置步驟,選擇新增建置步驟,然後選取 Amazon Inspector Scan。

-

填寫下列詳細資訊來設定 Amazon Inspector Scan 建置步驟:

-

新增步驟名稱。

-

選擇兩種 Amazon Inspector SBOM 產生器安裝方法:自動或手動。

-

根據您的系統和 CPU 架構,自動下載最新版本的 Amazon Inspector SBOM 產生器。

-

手動要求您提供先前下載的 Amazon Inspector SBOM 產生器版本的完整路徑。

如需詳細資訊,請參閱在 Amazon Inspector SBOM 產生器中安裝 Amazon Inspector SBOM 產生器 (Sbomgen)。 Amazon Inspector

-

-

輸入您的映像 ID。您的映像可以是本機、遠端或封存。影像名稱應遵循Docker命名慣例。如果分析匯出的影像,請提供預期 tar 檔案的路徑。請參閱下列範例影像 ID 路徑:

-

對於本機或遠端容器:

NAME[:TAG|@DIGEST] -

對於 tar 檔案:

/path/to/image.tar

-

-

針對 IAM 角色,輸入您在步驟 1 中所設定角色的 ARN。

-

選取要AWS 區域傳送掃描請求的 。

-

(選用) 對於 Docker 身分驗證,輸入您的 Docker 使用者名稱和 Docker 密碼。只有當您的容器映像位於私有儲存庫時,才執行此操作。

-

(選用) 針對AWS 身分驗證,輸入您的 AWS 存取金鑰 ID 和 AWS 私密金鑰。只有在您想要根據 AWS 登入資料進行身分驗證時,才執行此操作。

-

(選用) 指定每個嚴重性的漏洞閾值。如果在掃描期間超過您指定的號碼,映像建置將會失敗。如果這些值都是

0,無論找到多少個漏洞,組建都會成功。

-

-

選取 Save (儲存)。

-

-

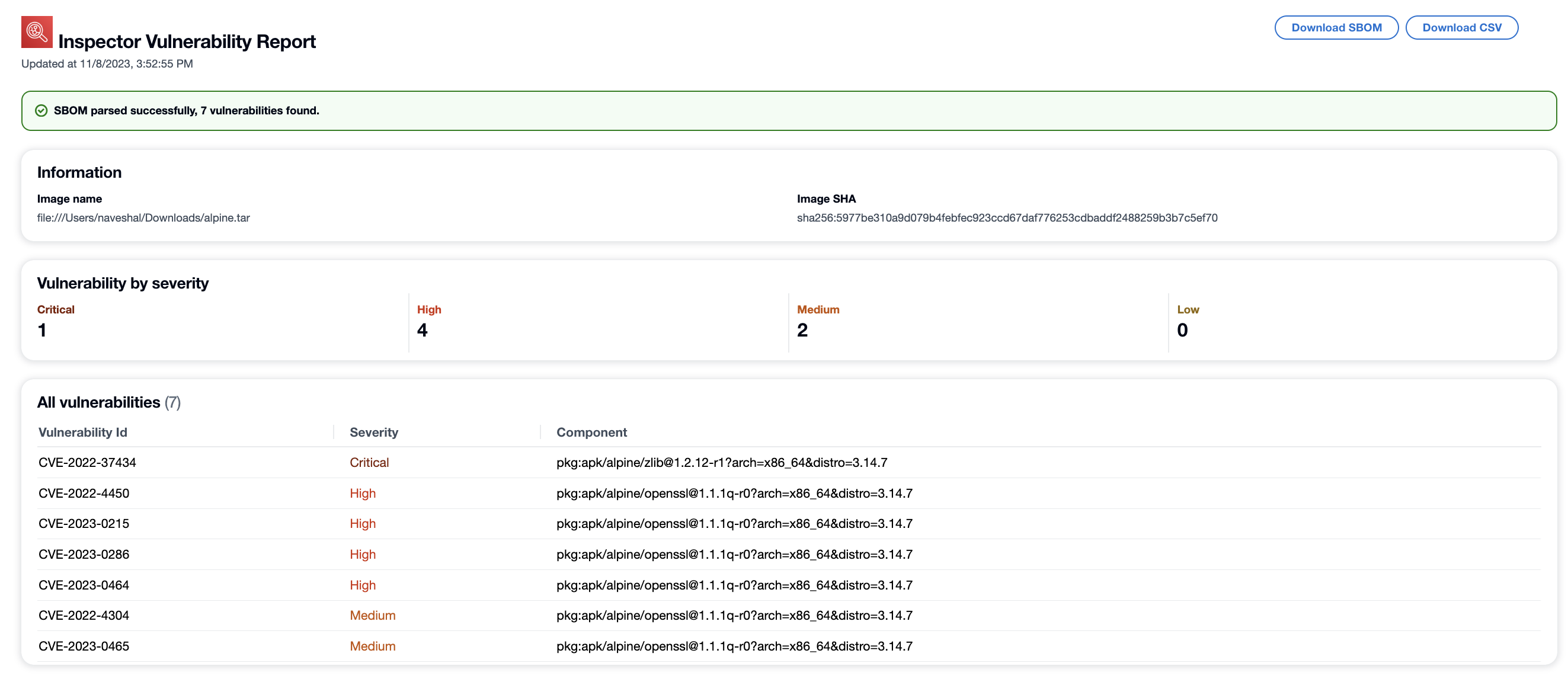

檢視您的 Amazon Inspector 漏洞報告。

-

完成專案的新建置。

-

當組建完成時,請從結果中選取輸出格式。選取 HTML 時,您可以選擇下載 JSON SBOM 或 CSV 版本的報告。以下是 HTML 報告的範例:

-