Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Aktualisieren eines Trails mit der CloudTrail Konsole

In diesem Abschnitt wird beschrieben, wie Sie die Trail-Einstellungen ändern.

Wenn Sie einen Trail für eine einzelne Region in einen Trail für eine einzelne Region in einen Trail für eine einzelne Region aktualisieren möchten, müssen Sie die verwenden. AWS CLI Weitere Informationen zum Umwandeln eines Trails für eine einzelne Region in einen Trail für mehrere Regionen finden Sie unter. Umwandlung eines Trails mit einer einzelnen Region in einen Trail mit mehreren Regionen Weitere Informationen zum Aktualisieren eines multiregionalen Trails, um Ereignisse in einer einzigen Region zu protokollieren, finden Sie unterUmwandeln eines multiregionalen Trails in einen Trail für eine einzelne Region.

Wenn Sie CloudTrail Verwaltungsereignisse in Amazon Security Lake aktiviert haben, müssen Sie mindestens einen organisatorischen Trail verwalten, der mehrere Regionen umfasst read und sowohl Verwaltungsereignisse als auch write Verwaltungsereignisse protokolliert. Sie können einen relevanten Trail nicht so aktualisieren, dass er gegen die Security-Lake-Anforderungen verstößt, beispielsweise, indem Sie den Trail zu einem Trail für einzelne Regionen ändern oder indem Sie die Protokollierung von read- oder write-Verwaltungsereignissen deaktivieren.

Anmerkung

CloudTrail aktualisiert die Organisationspfade in Mitgliedskonten, auch wenn eine Ressourcenvalidierung fehlschlägt. Zu den Beispielen für fehlgeschlagene Überprüfungen gehören:

-

eine falsche Amazon-S3-Bucket-Richtlinie

-

eine falsche Amazon-SNS-Themenrichtlinie

-

Unfähigkeit, an eine CloudWatch Logs-Protokollgruppe zu liefern

-

unzureichende Rechte zur Verschlüsselung mit einem KMS-Schlüssel

Ein Mitgliedskonto mit CloudTrail Berechtigungen kann alle Validierungsfehler für einen Organisationspfad anzeigen, indem es die Detailseite des Trails in der CloudTrail Konsole aufruft oder den AWS CLI get-trail-statusBefehl ausführt.

Aktualisieren eines Trails mit dem AWS Management Console

Melden Sie sich bei an AWS Management Console und öffnen Sie die CloudTrail Konsole unter https://console.aws.amazon.com/cloudtrail/

. -

Wählen Sie im Navigationsbereich die Option Trails und dann den Namen des Pfades aus.

-

Wählen Sie unter Allgemeine Details Bearbeiten aus, um die folgenden Einstellungen zu ändern. Sie können den Namen eines Trails nicht ändern.

-

Trail auf meine Organisation anwenden — Ändern Sie, ob dieser Trail ein AWS Organizations -Organisations-Trail ist.

Anmerkung

Nur das Verwaltungskonto der Organisation kann einen Organisations-Trail in einen Nicht-Organisations-Trail und einen Nicht-Organisations-Trail in einen Organisations-Trail umwandeln.

-

Ort des Trail-Protokolls – Ändern Sie den Namen des S3 Buckets oder das Präfix, in dem Sie Protokolle für diesen Trail speichern.

-

SSE-KMS-Verschlüsselung der Protokolldatei – Aktivieren oder deaktivieren Sie die Verschlüsselung von Protokolldateien mit SSE-KMS anstelle von SSE-S3.

-

Protokolldateivalidierung – Aktivieren oder deaktivieren Sie die Validierung der Integrität von Protokolldateien.

-

Zustellung von SNS-Benachrichtigungen – Aktivieren oder deaktivieren Sie die Benachrichtigungen des Amazon Simple Notification Service (Amazon SNS), dass Protokolldateien an den für den Trail angegebenen Bucket zugestellt wurden.

-

Wenn Sie den Trail in einen AWS Organizations -Organisations-Trail ändern möchten, können Sie den Trail für alle Konten in Ihrer Organisation aktivieren. Weitere Informationen finden Sie unter Erstellen eines Trails für eine Organisation.

-

Um den angegebenen Bucket im Speicherort zu ändern, wählen Sie Neuen S3 Bucket erstellen, um einen Bucket zu erstellen. Wenn Sie einen Bucket erstellen, werden die erforderlichen Bucket-Richtlinien CloudTrail erstellt und angewendet. Wenn Sie sich dafür entscheiden, einen neuen S3-Bucket zu erstellen, muss Ihre IAM-Richtlinie die Genehmigung für die

s3:PutEncryptionConfigurationAktion enthalten, da die serverseitige Verschlüsselung standardmäßig für den Bucket aktiviert ist.Anmerkung

Wenn Sie Vorhandenen S3 Bucket verwenden ausgewählt haben, geben Sie einen Bucket im Namen des Trail-Protokoll-Buckets an oder wählen Sie Durchsuchen, um einen Bucket auszuwählen. Die Bucket-Richtlinie muss die CloudTrail Berechtigung zum Beschreiben des Buckets gewähren. Informationen zur manuellen Bearbeitung der Bucket-Richtlinie finden Sie im Abschnitt Amazon S3 S3-Bucket-Richtlinie für CloudTrail.

Um das Auffinden Ihrer Protokolle zu erleichtern, erstellen Sie in einem vorhandenen Bucket einen neuen Ordner (auch als Präfix bezeichnet), um Ihre CloudTrail Protokolle zu speichern. Geben Sie das Präfix in Präfix ein.

-

Wählen Sie für SSE-KMS-Verschlüsselung der Protokolldatei die Option Aktiviert, wenn Sie Ihre Protokolldateien und Digest-Dateien mit der SSE-KMS-Verschlüsselung anstelle der SSE-S3-Verschlüsselung verschlüsseln möchten. Der Standard ist aktiviert. Wenn Sie die SSE-KMS-Verschlüsselung nicht aktivieren, werden die Protokolldateien und Digest-Dateien mit der SSE-S3-Verschlüsselung verschlüsselt. Weitere Informationen zur SSE-KMS-Verschlüsselung finden Sie unter Verwenden der serverseitigen Verschlüsselung mit AWS Key Management Service (SSE-KMS). Weitere Informationen zur SSE-S3-Verschlüsselung finden Sie unter Verwenden der serverseitigen Verschlüsselung mit von Amazon S3 verwalteten Verschlüsselungsschlüsseln (SSE-S3).

Wenn Sie die SSE-KMS-Verschlüsselung aktivieren, wählen Sie Neu oder Bestehend aus. AWS KMS key Geben Sie unter AWS KMS Alias einen Alias im Format an

alias/MyAliasName. Weitere Informationen finden Sie unterAktualisieren einer Ressource zur Verwendung des KMS-Schlüssels mit der -Konsole. CloudTrail unterstützt auch AWS KMS -Multi-Region-Schlüssel. Weitere Informationen finden Sie über Multi-Regions-Schlüssel finden Sie unter Verwenden von Schlüsseln für mehrere Regionen im AWS Key Management Service -Entwicklerhandbuch.Anmerkung

Sie können auch den ARN eines Schlüssels aus einem anderen Konto eingeben. Weitere Informationen finden Sie unter Aktualisieren einer Ressource zur Verwendung des KMS-Schlüssels mit der -Konsole. Die Schlüsselrichtlinie muss zulassen CloudTrail , dass der Schlüssel zur Verschlüsselung der Protokolldateien und der von Ihnen festgelegten Benutzer Protokolldateien oder Digest-Dateien in unverschlüsselter Form lesen. Informationen zur manuellen Bearbeitung der Schlüsselrichtlinie finden Sie unter Konfigurieren Sie AWS KMS wichtige Richtlinien für CloudTrail.

-

Wähen Sie für Protokolldateivalidierung Aktiviert, damit Ihrem S3 Bucket Protokoll-Digests übermittelt werden. Mithilfe der Digest-Dateien können Sie sicherstellen, dass sich Ihre Protokolldateien nicht geändert haben, nachdem sie CloudTrail bereitgestellt wurden. Weitere Informationen finden Sie unter Überprüfen der Integrität der CloudTrail Protokolldatei.

-

Wählen Sie für die Zustellung von SNS-Benachrichtigungen die Option Aktiviert aus, um jedes Mal benachrichtigt zu werden, wenn ein Protokoll an Ihren Bucket gesendet wird. CloudTrail speichert mehrere Ereignisse in einer Protokolldatei. SNS-Benachrichtigungen werden für jede Protokolldatei, nicht für jedes Ereignis gesendet. Weitere Informationen finden Sie unter Konfiguration von Amazon SNS SNS-Benachrichtigungen für CloudTrail.

Wenn Sie SNS-Benachrichtigungen aktivieren, wählen Sie für Neues SNS-Thema erstellen die Option Neu aus, um ein Thema zu erstellen, oder wählen Sie Vorhanden aus, um ein vorhandenes Thema zu verwenden. Wenn Sie einen regionsübergreifenden Trail erstellen, werden SNS-Benachrichtigungen für Protokolldateizustellungen aus allen aktivierten Regionen an das einzelne SNS-Thema gesendet, das Sie erstellen.

Wenn Sie Neu wählen, CloudTrail gibt Sie einen Namen für das neue Thema für Sie an, oder Sie können einen Namen eingeben. Wenn Sie Vorhanden wählen, wählen Sie ein SNS-Thema aus der Dropdown-Liste aus. Sie können auch den ARN eines Themas aus einer anderen Region oder aus einem Konto mit den entsprechenden Berechtigungen eingeben. Weitere Informationen finden Sie unter Amazon SNS SNS-Themenrichtlinie für CloudTrail.

Wenn Sie ein Thema erstellen, müssen Sie das Thema abonnieren, um über die Zustellung von Protokolldateien benachrichtigt zu werden. Sie können das Abonnement von der Amazon-SNS-Konsole aus vornehmen. Aufgrund der Häufigkeit der Benachrichtigungen empfehlen wir, das Abonnement so zu konfigurieren, dass eine Amazon-SQS-Warteschlange zur programmgesteuerten Bearbeitung der Benachrichtigungen verwendet wird. Weitere Informationen finden Sie unter Erste Schritte mit Amazon SNS im Benutzerhandbuch für Amazon Simple Notification Service.

-

-

Wählen Sie unter CloudWatch Logs die Option Bearbeiten aus, um die Einstellungen für das Senden von CloudTrail Logdateien an CloudWatch Logs zu ändern. Wählen Sie unter CloudWatch Protokolle die Option Aktiviert aus, um das Senden von Protokolldateien zu aktivieren. Weitere Informationen finden Sie unter Ereignisse an CloudWatch Logs senden.

-

Wenn Sie die Integration mit CloudWatch Protokollen aktivieren, wählen Sie Neu, um eine neue Protokollgruppe zu erstellen, oder Bestehend, um eine bestehende Gruppe zu verwenden. Wenn Sie Neu wählen, CloudTrail gibt Sie einen Namen für die neue Protokollgruppe für Sie an, oder Sie können einen Namen eingeben.

-

Wenn Sie Vorhanden wählen, wählen Sie eine Protokollgruppe aus der Dropdown-Liste aus.

-

Klicken Sie auf Neu, um eine neue IAM-Rolle für Berechtigungen zum Senden von Protokollen an Logs zu CloudWatch erstellen. Wählen Sie Vorhanden, um eine vorhandene IAM-Rolle aus der Dropdown-Liste auszuwählen. Die Richtlinienanweisung für die neue oder vorhandene Rolle wird angezeigt, wenn Sie das Richtliniendokument erweitern. Weitere Informationen über diese Rolle finden Sie unter Rollenrichtlinien-Dokument CloudTrail zur Verwendung von CloudWatch Protokollen zur Überwachung.

Anmerkung

-

Beim Konfigurieren eines Trails können Sie einen S3 Bucket und ein SNS-Thema auswählen, die zu einem anderen Konto gehören. Wenn Sie Ereignisse jedoch CloudTrail an eine Protokollgruppe CloudWatch Protokolle übermitteln möchten, müssen Sie eine Protokollgruppe auswählen, die in Ihrem aktuellen Konto vorhanden ist.

-

Nur das Verwaltungskonto kann eine Protokollgruppe CloudWatch Logs für einen Organisations-Trail mit der Konsole konfigurieren. Der delegierte Administrator kann eine CloudWatch Logs-Protokollgruppe mithilfe der

UpdateTrailAPI-Operationen AWS CLI oder CloudTrailCreateTrailoder konfigurieren.

-

-

-

Wählen Sie unter Tags Bearbeiten aus, um Tags auf dem Trail zu ändern, hinzuzufügen oder zu löschen. Du kannst bis zu 50 Tag-Schlüssel-Paare hinzufügen, um den Zugriff auf den Trail festzulegen, zu sortieren und zu steuern. Tags können Ihnen die Identifizierung sowohl Ihrer CloudTrail Trails als auch der Amazon-S3-Buckets mit CloudTrail Protokolldateien erleichtern. Anschließend können Sie Ressourcengruppen für Ihre CloudTrail Ressourcen verwenden. Weitere Informationen erhalten Sie unter AWS Resource Groups und Tags.

-

Wählen Sie unter Verwaltungsereignisse die Option Bearbeiten aus, um die Protokollierungseinstellungen für Verwaltungsereignisse zu ändern.

-

Wählen Sie für API-Aktivität aus, ob Ihr Trail Leseereignisse, Schreibereignisse oder beides protokollieren soll. Weitere Informationen finden Sie unter Verwaltungsereignisse.

-

Klicken Sie auf AWS KMS -Ereignisse ausschließen, um - AWS Key Management Service (AWS KMS) -Ereignisse aus Ihrem Trail herauszufiltern. Die Standardeinstellung besteht darin, alle AWS KMS -Ereignissen einzuschließen.

Die Option zum Protokollieren oder Ausschließen von AWS KMS -Ereignissen ist nur verfügbar, wenn Sie Verwaltungsereignisse in Ihrem Trail protokollieren. Wenn Sie Verwaltungsereignisse nicht protokollieren möchten, werden AWS KMS -Ereignisse nicht protokolliert und Sie können die Einstellungen für die AWS KMS Ereignisprotokollierung nicht ändern.

AWS KMS Aktionen wie

EncryptDecrypt, und erzeugenGenerateDataKeyin der Regel ein großes Volumen (mehr als 99%) von Ereignissen. Diese Aktionen werden nun als Leseereignisse protokolliert. Relevante AWS KMS -Aktionen mit geringem Volume wieDisableDelete, undScheduleKey(die normalerweise weniger als 0,5% des AWS KMS -Ereignis-Volumes ausmachen) werden als Schreibereignisse protokolliert.Um Ereignisse mit hohem Volume wie

Encrypt,DecryptundGenerateDataKeyauszuschließen, aber dennoch relevante Ereignisse wieDisable,DeleteundScheduleKeyzu protokollieren, wählen Sie Schreibverwaltungsereignisse protokollieren und deaktivieren Sie das Kontrollkästchen für AWS KMS -Ereignisse ausschließen. -

Klicken Sie auf Amazon-RDS-Daten-API ausschließen zum Filtern von Ereignissen der Amazon-Relational-Database-Service-Daten-API aus Ihrem Trail. Die Standardeinstellung besteht darin, alle Amazon-RDS-Daten-API-Ereignisse einzubeziehen. Weitere Informationen über die Amazon-RDS-Daten-API finden Sie unter Protokollieren von Daten-API-Aufrufen mit AWS CloudTrail imAmazon-RDS-Benutzerhandbuch für Aurora.

-

-

Wichtig

Die Schritte 7 bis 11 betreffen die Konfiguration von Datenereignissen mithilfe erweiterter Ereignisauswahlen, was die Standardeinstellung ist. Mithilfe erweiterter Ereignisauswahlen können Sie mehr Datenereignistypen konfigurieren und genau steuern, welche Datenereignisse in Ihrem Trail erfasst werden. Wenn Sie Netzwerkaktivitätsereignisse protokollieren möchten, müssen Sie erweiterte Ereignisauswahlen verwenden. Wenn Sie bereits erweiterte Ereignisauswahlen verwenden, lesen Sie Aktualisieren von Datenereigniseinstellungen mit grundlegenden Ereignisauswahlen und machen Sie dann bei Schritt 12 dieses Verfahrens weiter.

Wählen Sie unter Datenereignisse Bearbeiten aus, um die Einstellungen für die Datenereignisprotokollierung zu ändern. Standardmäßig werden Datenereignisse nicht von den Trails protokolliert. Für die Protokollierung von Datenereignissen fallen zusätzliche Gebühren an. Informationen zu CloudTrail-Preisen finden Sie unter AWS CloudTrail – Preise

. Wählen Sie unter Ressourcentyp den Ressourcentyp aus, für den Sie Datenereignisse protokollieren möchten. Weitere Informationen zu den verfügbaren Ressourcentypen finden Sie unterDatenereignisse.

-

Wählen Sie eine Protokoll-Selektorvorlage aus. Sie können eine vordefinierte Vorlage wählen oder Benutzerdefiniert wählen, um Ihre eigenen Bedingungen für die Erfassung von Veranstaltungen zu definieren.

Sie können aus den folgenden vordefinierten Vorlagen auswählen:

-

Alle Ereignisse protokollieren — Wählen Sie diese Vorlage, um alle Ereignisse zu protokollieren.

-

Nur Leseereignisse protokollieren — Wählen Sie diese Vorlage, um nur Leseereignisse zu protokollieren. Schreibgeschützte Ereignisse sind Ereignisse, die den Zustand einer Ressource nicht ändern, z. B.

Get*Describe*OR-Ereignisse. -

Nur Schreibereignisse protokollieren — Wählen Sie diese Vorlage, um nur Schreibereignisse zu protokollieren. Schreibereignisse fügen Ressourcen, Attribute oder Artefakte hinzu, ändern oder löschen sie, wie z. B.

Put*-,Delete*- oderWrite*-Ereignisse. -

Nur AWS Management Console Ereignisse protokollieren — Wählen Sie diese Vorlage, um nur Ereignisse zu protokollieren, die ihren Ursprung in haben AWS Management Console.

-

AWS-Service Ausgelöste Ereignisse ausschließen — Wählen Sie diese Vorlage, um AWS-Service Ereignisse mit dem Wert

eventTypevon und Ereignisse auszuschließenAwsServiceEvent, die mit AWS-Service-verknüpften Rollen initiiert wurden (SLRs).

Anmerkung

Wenn Sie eine vordefinierte Vorlage für S3-Buckets auswählen, wird die Datenereignisprotokollierung für alle Buckets aktiviert, die sich derzeit in Ihrem AWS -Konto befinden und alle Buckets, die Sie erstellen, nachdem Sie den Trail erstellt haben. Außerdem ermöglicht es die Protokollierung von Datenereignis-Aktivitäten, die von einem beliebigen Benutzer oder einer beliebigen Rolle in Ihrem AWS -Konto durchgeführt werden, selbst wenn diese Aktivität in einem Bucket durchgeführt wird, der zu einem anderen AWS -Konto gehört.

Wenn der Trail nur für eine Region gilt, aktiviert die Auswahl einer vordefinierten Vorlage, die alle S3 Buckets protokolliert, die Datenereignisprotokollierung für alle Buckets in derselben Region wie Ihr Trail und alle Buckets, die Sie später in dieser Region erstellen. Es werden keine Protokolldatenereignisse für Amazon-S3-Buckets in anderen Regionen in Ihrem AWS -Konto protokolliert.

Wenn Sie einen Trail mit mehreren Regionen erstellen, aktiviert die Auswahl einer vordefinierten Vorlage für Lambda-Funktionen die Datenereignisprotokollierung für alle Funktionen, die sich derzeit in Ihrem AWS -Konto befinden und alle Lambda-Funktionen, die Sie ggf. in einer beliebigen Region erstellen, nachdem Sie den Trail erstellt haben. Wenn Sie einen Trail für eine einzelne Region erstellen (mithilfe von AWS CLI), wird durch diese Auswahl die Datenereignisprotokollierung für alle Funktionen aktiviert, die sich derzeit in dieser Region in Ihrem AWS -Konto befinden, sowie für alle Lambda-Funktionen, die Sie ggf. in dieser Region erstellen, nachdem Sie den Trail erstellt haben. Es wird keine Datenereignisprotokollierung für Lambda-Funktionen aktiviert, die in anderen Regionen erstellt wurden.

Die Protokollierung von Datenereignissen für alle Funktionen ermöglicht auch die Protokollierung von Datenereignisaktivitäten, die von einem beliebigen Benutzer oder einer beliebigen Rolle in Ihrem AWS -Konto durchgeführt werden, selbst wenn diese Aktivität in einer Funktion ausgeführt wird, die zu einem anderen AWS -Konto gehört.

-

-

(Optional) Geben Sie unter Selektorname einen Namen ein, um Ihre Auswahl zu identifizieren. Der Selektorname ist ein optionaler, beschreibender Name für eine erweiterte Ereignisauswahl, z. B. „Datenereignisse nur für zwei S3-Buckets protokollieren“. Der Name des Selektors wird als

Namein der erweiterten Ereignisauswahl aufgeführt und ist sichtbar, wenn Sie die JSON-Ansicht erweitern. -

Wenn Sie Benutzerdefiniert ausgewählt haben, erstellen Event-Selektoren unter Advanced einen Ausdruck, der auf den Werten der erweiterten Event-Selektor-Felder basiert.

Anmerkung

Selektoren unterstützen nicht die Verwendung von Platzhaltern wie.

*Um mehrere Werte mit einer einzigen Bedingung abzugleichen, können SieStartsWith,, oder verwendenEndsWithNotStartsWith,NotEndsWithum explizit den Anfang oder das Ende des Ereignisfeldes abzugleichen.-

Wählen Sie aus den folgenden Feldern.

-

readOnly-readOnlykann so gesetzt werden, dass sie einem Wert vontrueoderfalseentspricht. Schreibgeschützte Datenereignisse sind Ereignisse, die den Zustand einer Ressource nicht ändern, z. B.Get*- oderDescribe*-Ereignisse. Schreibereignisse fügen Ressourcen, Attribute oder Artefakte hinzu, ändern oder löschen sie, wie z. B.Put*-,Delete*- oderWrite*-Ereignisse. Um sowohlread- als auchwrite-Ereignisse zu protokollieren, fügen Sie keinenreadOnly-Selektor hinzu. -

eventName–eventNamekann einen beliebigen Operator verwenden. Sie können damit jedes Datenereignis, für das protokolliert wurde, ein- oder ausschließen CloudTrail, z. B.PutBucketGetItem, oderGetSnapshotBlock. -

eventSource— Die Ereignisquelle, die ein- oder ausgeschlossen werden soll. In diesem Feld kann ein beliebiger Operator verwendet werden. -

eventType — Der Ereignistyp, der ein- oder ausgeschlossen werden soll. Sie können dieses Feld beispielsweise auf „ungleich“ setzen, um

AwsServiceEventes auszuschließen. AWS-Service Ereignisse Eine Liste der Ereignistypen finden Sie eventTypeunterCloudTrail Inhalte für Verwaltungs-, Daten- und Netzwerkaktivitätsereignisse aufzeichnen. -

sessionCredentialFromKonsole — Ereignisse, die aus einer AWS Management Console Sitzung stammen, einschließen oder ausschließen. Dieses Feld kann auf gleich oder ungleich mit dem Wert von gesetzt werden.

true -

UserIdentity.ARN — Ereignisse für Aktionen, die von bestimmten IAM-Identitäten ausgeführt werden, einschließen oder ausschließen. Weitere Informationen finden Sie unter CloudTrail -Element userIdentity.

-

resources.ARN- Sie können jeden Operator mit verwendenresources.ARN, aber wenn Sie equals oder ungleich verwenden, muss der Wert genau dem ARN einer gültigen Ressource des Typs entsprechen, den Sie in der Vorlage als Wert vonresources.typeangegeben haben.Anmerkung

Sie können das

resources.ARNFeld nicht verwenden, um Ressourcentypen zu filtern, bei denen dies nicht der Fall ist. ARNsWeitere Informationen zu den ARN-Formaten von Datenereignisressourcen finden Sie unter Actions, resources, and condition keys (Aktionen, Ressourcen und Bedingungsschlüssel für) AWS-Services in der Service Authorization Reference.

-

-

Wählen Sie für jedes Feld + Bedingung aus, um beliebig viele Bedingungen hinzuzufügen, bis zu maximal 500 angegebene Werte für alle Bedingungen. Um beispielsweise Datenereignisse für zwei S3-Buckets von Datenereignissen auszuschließen, die in Ihrem Ereignisdatenspeicher protokolliert werden, können Sie das Feld auf resources.ARN setzen, den Operator für für beginnt nicht mit festlegen und dann einen S3-Bucket-ARN einfügen, für den Sie keine Ereignisse protokollieren möchten.

Um den zweiten S3-Bucket hinzuzufügen, wählen Sie + Bedingung und wiederholen Sie dann die vorherige Anweisung, indem Sie den ARN für einen anderen Bucket einfügen oder nach einem anderen Bucket suchen.

Informationen darüber, wie mehrere Bedingungen CloudTrail ausgewertet werden, finden Sie unter. Wie CloudTrail werden mehrere Bedingungen für ein Feld ausgewertet

Anmerkung

Sie können maximal 500 Werte für alle Selektoren in einem Ereignisdatenspeicher haben. Dies schließt Arrays mit mehreren Werten für einen Selektor wie

eventNameein. Wenn Sie einzelne Werte für alle Selektoren haben, können Sie einem Selektor maximal 500 Bedingungen hinzufügen. -

Wählen Sie + Feld, um bei Bedarf zusätzliche Felder hinzuzufügen. Um Fehler zu vermeiden, legen Sie keine widersprüchlichen oder doppelten Werte für Felder fest. Geben Sie beispielsweise nicht an, dass ein ARN in einem Selektor einem Wert entspricht, und geben Sie dann an, dass der ARN in einem anderen Selektor nicht dem gleichen Wert entspricht.

-

-

Um einen weiteren Ressourcentyp hinzuzufügen, für den Datenereignisse protokolliert werden sollen, wählen Sie Datenereignistyp hinzufügen. Wiederholen Sie die Schritte 3 bis zu diesem Schritt, um erweiterte Ereignisauswahlen für den Ressourcentyp zu konfigurieren.

-

Wählen Sie unter Netzwerkaktivitätsereignisse die Option Bearbeiten aus, um die Einstellungen für die Protokollierung von Netzwerkaktivitätsereignissen zu ändern. Standardmäßig werden für Trails keine Netzwerkaktivitätsereignisse protokolliert. Für die Protokollierung von Netzwerkaktivitätsereignissen fallen zusätzliche Gebühren an. Weitere Informationen finden Sie unter AWS CloudTrail – Preise

. Um Netzwerkaktivitätsereignisse zu protokollieren, gehen Sie wie folgt vor:

-

Wählen Sie unter Quelle für Netzwerkaktivitätsereignisse die Quelle für Netzwerkaktivitätsereignisse aus.

-

Wählen Sie unter Protokollselektorvorlage eine Vorlage aus. Sie können wählen, ob alle Netzwerkaktivitätsereignisse, alle Ereignisse, bei denen der Zugriff verweigert wurde, protokolliert werden sollen, oder Benutzerdefiniert wählen, um eine benutzerdefinierte Protokollauswahl zu erstellen, die nach mehreren Feldern filtert, z. B.

eventNameundvpcEndpointId. -

(Optional) Geben Sie einen Namen ein, um den Selektor zu identifizieren. Der Name des Selektors wird als Name in der erweiterten Ereignisauswahl aufgeführt und ist sichtbar, wenn Sie die JSON-Ansicht erweitern.

-

In Advanced erstellen Event-Selektoren Ausdrücke, indem sie Werte für Feld, Operator und Wert auswählen. Sie können diesen Schritt überspringen, wenn Sie eine vordefinierte Protokollvorlage verwenden.

-

Zum Ausschließen oder Einschließen von Netzwerkaktivitätsereignissen können Sie aus den folgenden Feldern in der Konsole auswählen.

-

eventName— Sie können jeden Operator mit verwendeneventName. Sie können damit ein beliebiges Ereignis ein- oder ausschließen, z.CreateKeyB. -

errorCode— Sie können es verwenden, um nach einem Fehlercode zu filtern. Derzeit wird nur Folgendes unterstützterrorCode:VpceAccessDenied. -

vpcEndpointId— Identifiziert den VPC-Endpunkt, den der Vorgang durchlaufen hat. Sie können einen beliebigen Operator mitvpcEndpointIdverwenden.

-

-

Wählen Sie für jedes Feld + Bedingung aus, um beliebig viele Bedingungen hinzuzufügen, bis zu maximal 500 angegebene Werte für alle Bedingungen.

-

Wählen Sie + Feld, um bei Bedarf zusätzliche Felder hinzuzufügen. Um Fehler zu vermeiden, legen Sie keine widersprüchlichen oder doppelten Werte für Felder fest.

-

-

Um eine weitere Ereignisquelle hinzuzufügen, für die Sie Netzwerkaktivitätsereignisse protokollieren möchten, wählen Sie „Netzwerkaktivitätsereignisauswahl hinzufügen“.

-

Erweitern Sie optional die JSON-Ansicht, um Ihre erweiterten Ereignisselektoren als JSON-Block anzuzeigen.

-

-

Klicken Sie unter Insights-Ereignisse Bearbeiten aus, wenn Ihr Trail CloudTrail Insights-Ereignisse protokollieren soll.

Wählen Sie unter Ereignistyp Insights-Ereignisse aus.

Wählen Sie in Insights-Ereignisse API-Aufrufrate und/oder API-Fehlerrate aus. Sie müssen Schreib-Verwaltungsereignisse protokollieren, um Insights-Ereignisse für die API-Aufrufrate zu protokollieren. Sie müssen Lese- und Schreib-Verwaltungsereignisse protokollieren, um Insights-Ereignisse für die API-Fehlerrate zu protokollieren.

CloudTrail Insights analysiert Verwaltungsereignisse für ungewöhnliche Aktivitäten und protokolliert Ereignisse, wenn Anomalien erkannt werden. Standardmäßig werden für Trails keine Insights-Ereignisse protokolliert. Weitere Informationen zu Insights-Ereignissen erhalten Sie unter Mit CloudTrail Insights arbeiten. Für die Protokollierung von Insights-Ereignissen fallen zusätzliche Gebühren an. Preisinformationen finden Sie unter CloudTrail AWS CloudTrail Preisgestaltung.

Insights-Ereignisse werden in einem anderen Ordner mit dem Namen

/CloudTrail-Insightdesselben S3 Buckets abgelegt, der im Bereich Speicherort auf der Seite mit den Trails angegeben ist. CloudTrailerstellt das neue Präfix für Sie. Wenn beispielsweise Ihr aktueller S3-Ziel-Bucket den Namenamzn-s3-demo-bucket/AWSLogs/CloudTrail/hat, lautet der Name mit dem Präfix als Zusatzamzn-s3-demo-bucket/AWSLogs/CloudTrail-Insight/. -

Wenn Sie mit dem Ändern der Einstellungen für Ihren Trail fertig sind, wählen Sie Trail aktualisieren.

Aktualisieren von Datenereigniseinstellungen mit grundlegenden Ereignisauswahlen

Sie können erweiterte Event-Selektoren verwenden, um alle Datenereignistypen sowie Netzwerkaktivitätsereignisse zu konfigurieren. Mithilfe erweiterter Event-Selektoren können Sie detaillierte Selektoren erstellen, um nur die Ereignisse zu protokollieren, die für Sie von Interesse sind.

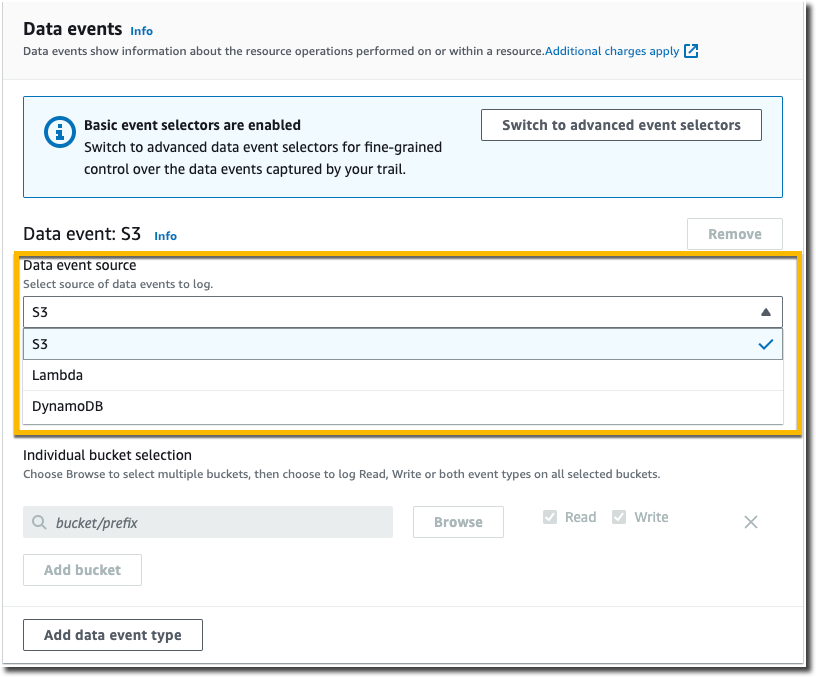

Wenn Sie grundlegende Ereignisauswahlen zum Protokollieren von Datenereignissen verwenden, sind Sie auf die Protokollierung von Datenereignissen für Amazon-S3-Buckets, AWS Lambda -Funktionen und Amazon-DynamoDB-Tabellen beschränkt. Sie können das eventName Feld nicht mit einfachen Event-Selektoren filtern. Sie können auch keine Netzwerkaktivitätsereignisse protokollieren.

Führen Sie die folgenden Schritte aus, um Datenereigniseinstellungen mithilfe grundlegender Ereignisauswahlen zu konfigurieren.

-

Wählen Sie unter Datenereignisse Bearbeiten aus, um die Einstellungen für die Datenereignisprotokollierung zu ändern. Mit grundlegenden Ereignisselektoren können Sie Protokollierungsdatenereignisse für Amazon-S3-Buckets, AWS Lambda -Funktionen, Dynamo DBtables oder eine Kombination dieser Ressourcen angeben. Zusätzliche Datenereignistypen werden mit erweiterten Ereignisselektoren unterstützt. Standardmäßig werden Datenereignisse nicht von den Trails protokolliert. Für die Protokollierung von Datenereignissen fallen zusätzliche Gebühren an. Weitere Informationen finden Sie unter Datenereignisse. Informationen zu CloudTrail-Preisen finden Sie unter AWS CloudTrail – Preise

. Für Amazon-S3-Buckets:

-

Wählen Sie für Daten-Ereignissquelle S3 aus.

-

Sie können wählen, ob Sie alle aktuellen und zukünftigen S3 Buckets protokollieren oder einzelne Buckets oder Funktionen angeben möchten. Standardmäßig werden Datenereignisse für alle aktuellen und zukünftigen S3 Buckets protokolliert.

Anmerkung

Die Auswahl der Option Alle aktuellen und future S3 Buckets als Standardoption ermöglicht die Datenereignisprotokollierung für alle Buckets, die sich derzeit in Ihrem AWS -Konto befinden und alle Buckets, die Sie ggf. nach dem Erstellen des Trails erstellen. Außerdem ermöglicht es die Protokollierung von Datenereignis-Aktivitäten, die von einem beliebigen Benutzer oder einer beliebigen Rolle in Ihrem AWS -Konto durchgeführt werden, selbst wenn diese Aktivität in einem Bucket durchgeführt wird, der zu einem anderen AWS -Konto gehört.

Wenn der Trail nur für eine Region gilt, aktiviert die Auswahl von Alle aktuellen und zukünftigen S3 Buckets die Datenereignisprotokollierung für alle Buckets in derselben Region wie Ihr Trail und alle Buckets, die Sie später in dieser Region erstellen. Es werden keine Protokolldatenereignisse für Amazon-S3-Buckets in anderen Regionen in Ihrem AWS -Konto protokolliert.

-

Wenn Sie die Standardeinstellung Alle aktuellen und zukünftigen S3 Buckets beibehalten, können Sie Leseereignisse, Schreibereignisse oder beides protokollieren.

-

Um einzelne Buckets auszuwählen, leeren Sie die Kontrollkästchen Lesen und Schreiben für Alle aktuellen und zukünftigen S3 Buckets. Suchen Sie unter Individuelle Bucket-Auswahl nach einem Bucket, in dem Datenereignisse protokolliert werden sollen. Um bestimmte Buckets zu suchen, geben Sie ein Bucket-Präfix für den gewünschten Bucket ein. Sie können in diesem Fenster mehrere Buckets auswählen. Wählen Sie Bucket hinzufügen, um Datenereignisse für weitere Buckets zu protokollieren. Wählen Sie, ob Sie Read (Lesen)-Ereignisse wie

GetObject, Write (Schreiben)-Ereignisse wiePutObjectoder Ereignisse beider Typen protokolliert werden sollen.Diese Einstellung hat Vorrang vor individuellen Einstellungen, die Sie für einzelne Buckets konfigurieren. Wenn Sie beispielsweise die Protokollierung von Lese-Ereignissen für alle S3-Buckets festlegen und dann einen bestimmten Bucket für die Protokollierung von Datenereignissen hinzufügen, ist für den hinzugefügten Bucket bereits Lesen ausgewählt. Sie können die Auswahl nicht löschen. Sie können die Option nur für Write (Schreiben) konfigurieren.

Um einen Bucket aus der Protokollierung zu entfernen, wählen Sie X aus.

-

-

Um einen weiteren Ressourcentyp hinzuzufügen, für den Datenereignisse protokolliert werden sollen, wählen Sie Datenereignistyp hinzufügen.

-

Für Lambda-Funktionen:

-

Wählen Sie für Daten-Ereignissquelle Lambda aus.

-

Wählen Sie in der Lambda-Funktion Alle Regionen aus, um alle Lambda-Funktionen zu protokollieren, oder Eingabefunktion als ARN, um Datenereignisse für eine bestimmte Funktion zu protokollieren.

Um Datenereignisse für alle Lambda-Funktionen in Ihrem AWS -Konto zu protokollieren, wählen Sie Log all current and future functions (Alle aktuellen und zukünftigen Funktionen protokollieren). Diese Einstellung hat Vorrang vor individuellen Einstellungen, die Sie für einzelne Funktionen vornehmen. Alle Funktionen werden protokolliert, auch wenn nicht alle Funktionen angezeigt werden.

Anmerkung

Wenn Sie einen Trail mit mehreren Regionen erstellen, wird durch diese Auswahl die Datenereignisprotokollierung für alle Funktionen aktiviert, die sich derzeit in Ihrem AWS -Konto befinden, sowie für alle Lambda-Funktionen, die Sie ggf. in einer Region erstellen, nachdem Sie den Trail erstellt haben. Wenn Sie einen Trail für eine einzelne Region erstellen (mithilfe von AWS CLI), wird durch diese Auswahl die Datenereignisprotokollierung für alle Funktionen aktiviert, die sich derzeit in dieser Region in Ihrem AWS -Konto befinden, sowie für alle Lambda-Funktionen, die Sie ggf. in dieser Region erstellen, nachdem Sie den Trail erstellt haben. Es wird keine Datenereignisprotokollierung für Lambda-Funktionen aktiviert, die in anderen Regionen erstellt wurden.

Die Protokollierung von Datenereignissen für alle Funktionen ermöglicht auch die Protokollierung von Datenereignisaktivitäten, die von einem beliebigen Benutzer oder einer beliebigen Rolle in Ihrem AWS -Konto durchgeführt werden, selbst wenn diese Aktivität in einer Funktion ausgeführt wird, die zu einem anderen AWS -Konto gehört.

-

Wenn Sie Eingabefunktion als ARN wählen, geben Sie den ARN einer Lambda-Funktion ein.

Anmerkung

Wenn Sie über mehr als 15 000 Lambda-Funktionen in Ihrem -Konto verfügen, können Sie beim Erstellen eines Trails nicht alle Funktionen in der CloudTrail Konsole anzeigen bzw. auswählen. Sie können weiterhin die Option wählen, alle Funktionen zu protokollieren, auch wenn sie nicht angezeigt werden. Wenn Sie Datenereignisse für bestimmte Funktionen protokollieren möchten, können Sie eine Funktion manuell hinzufügen, wenn Sie deren ARN kennen. Sie können die Erstellung des Trails auch in der Konsole abschließen und dann die AWS CLI und den Befehl put-event-selectors verwenden, um die Datenereignisprotokollierung für bestimmte Lambda-Funktionen zu konfigurieren. Weitere Informationen finden Sie unter Verwaltung von Wanderwegen mit dem AWS CLI.

-

-

Um einen weiteren Ressourcentyp hinzuzufügen, für den Datenereignisse protokolliert werden sollen, wählen Sie Datenereignistyp hinzufügen.

-

Für DynamoDB-Tabellen:

-

Wählen Sie für Daten-Ereignissquelle DynamoDB aus.

-

Wählen Sie in der DynamoDB-Tabellenauswahl die Option Durchsuchen, um eine Tabelle auszuwählen, oder fügen Sie den ARN einer DynamoDB-Tabelle ein, auf die Sie Zugriff haben. Ein DynamoDB-Tabellen-ARN hat das folgende Format:

arn:partition:dynamodb:region:account_ID:table/table_nameUm eine weitere Tabelle hinzuzufügen, wählen Sie Zeile hinzufügen und suchen Sie nach einer Tabelle oder fügen Sie den ARN einer Tabelle ein, auf die Sie Zugriff haben.

-

-

Um Insights-Ereignisse und andere Einstellungen für Ihren Trail zu konfigurieren, kehren Sie zum vorherigen Verfahren in diesem Thema zurück, Aktualisieren eines Trails mit der CloudTrail Konsole.