Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Security OU: account Log Archive

Ci piacerebbe sentire la tua opinione. Fornisci un feedback sul AWS PRA rispondendo a un breve sondaggio |

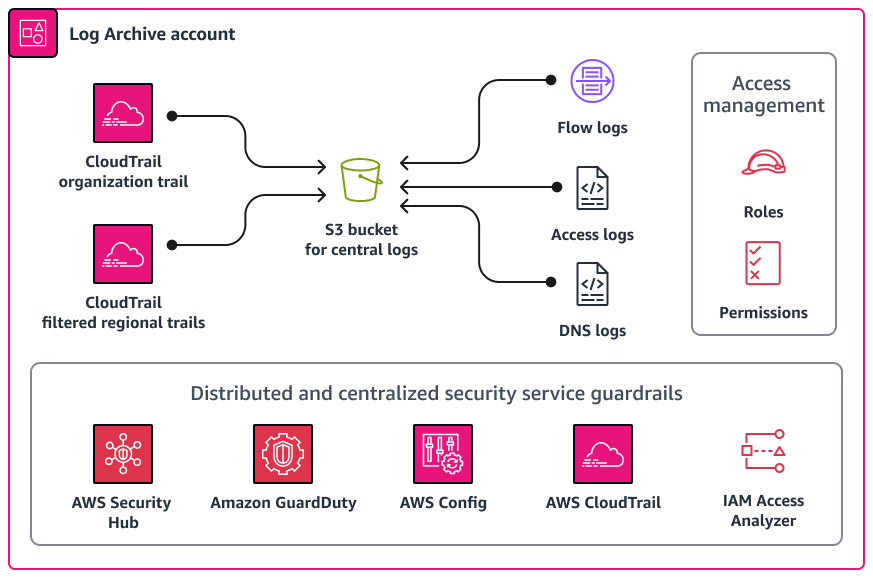

L'account Log Archive consente di centralizzare i tipi di registro dell'infrastruttura, dei servizi e delle applicazioni. Per ulteriori informazioni su questo account, consulta la AWS Security Reference Architecture (AWS SRA). Con un account dedicato per i registri, puoi applicare avvisi coerenti a tutti i tipi di registro e confermare che i soccorritori possano accedere a un insieme di questi registri da un'unica posizione. È inoltre possibile configurare i controlli di sicurezza e le politiche di conservazione dei dati da un'unica posizione, il che può semplificare il sovraccarico operativo relativo alla privacy. Il diagramma seguente illustra i servizi AWS di sicurezza e privacy configurati nell'account Log Archive.

Archiviazione centralizzata dei log

I file di registro (come AWS CloudTrail i registri) potrebbero contenere informazioni che potrebbero essere considerate dati personali. Alcune organizzazioni scelgono di utilizzare un percorso organizzativo per aggregare CloudTrail i log tra account Regioni AWS e account in un'unica posizione centrale, a fini di visibilità. Per ulteriori informazioni sul tagging, consulta AWS CloudTrailin questa guida. Quando si implementa la centralizzazione dei CloudTrail log, i log vengono generalmente archiviati in un bucket Amazon Simple Storage Service (Amazon S3) in un'unica regione.

A seconda della definizione di dati personali della tua organizzazione e delle normative regionali sulla privacy applicabili, potresti dover prendere in considerazione i trasferimenti di dati transfrontalieri. Se la tua organizzazione deve soddisfare i requisiti di trasferimento dei dati previsti dalle normative regionali sulla privacy, le seguenti opzioni possono aiutarti a supportare:

-

Se la tua organizzazione fornisce servizi Cloud AWS a interessati in più paesi, potresti scegliere di aggregare tutti i log nel paese che presenta i requisiti di residenza dei dati più rigorosi. Ad esempio, se operi in Germania e questo paese ha i requisiti più rigorosi, puoi aggregare i dati in un bucket S3 in modo che i dati raccolti in Germania non lascino i confini

eu-central-1Regione AWS della Germania. Per questa opzione, puoi configurare un unico percorso organizzativo in CloudTrail cui i log di tutti gli account vengano aggregati nella regione di destinazione. Regioni AWS -

Oscura i dati personali che devono rimanere archiviati Regione AWS prima che vengano copiati e aggregati in un'altra regione. Ad esempio, è possibile mascherare i dati personali nella regione ospitante dell'applicazione prima di trasferire i registri in un'altra regione. Per ulteriori informazioni sul mascheramento dei dati personali, consulta la Amazon Data Firehose sezione di questa guida.

Rivolgiti al tuo consulente legale per determinare quali dati personali rientrano nell'ambito di applicazione e quali AWS Region-to-Region trasferimenti sono consentiti.