本文為英文版的機器翻譯版本,如內容有任何歧義或不一致之處,概以英文版為準。

Amazon VPC 交通閘道如何工作

在 AWS Transit Gateway 中,傳輸閘道充當區域虛擬路由器,用於在虛擬私有雲端 (VPCs) 和內部部署網路之間流動的流量。並依據網路流量大小來彈性擴展。經過傳輸閘道的路由會在 Layer 3 運作,其中封包會依據目的地 IP 地址,傳送至下一個特定躍點連接。

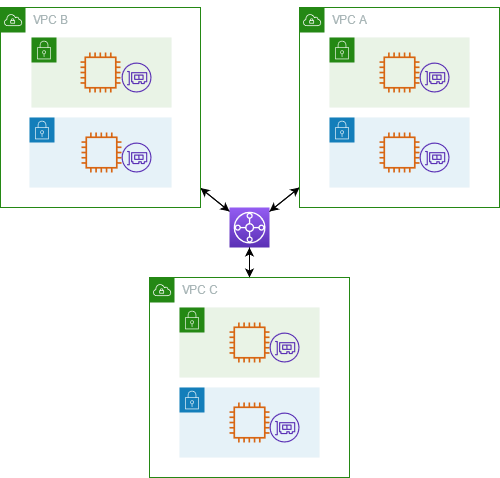

示例架構圖

下圖顯示具有三個VPC附件的公共交通閘道。每個路由表都VPCs包括本地路由和路由,這些路由將另外兩個目的地的流量發送VPCs到傳輸閘道。

以下為上圖中所示連接的預設傳輸閘道路由表範例。每個CIDR區塊都會VPC傳達至路由表格。因此,每個連接都可以將封包路由到其他兩個連接。

| 目的地 | 目標 | 路由類型 |

|---|---|---|

VPC A CIDR

|

Attachment for VPC A

|

已傳播 |

VPC B CIDR

|

Attachment for VPC B

|

已傳播 |

VPC C CIDR

|

Attachment for VPC C

|

已傳播 |

資源連接

傳輸閘道連接同時為封包的來源和目的地,您可以將下列資源連接至您的傳輸閘道:

-

一個或多個VPCs。 AWS Transit Gateway 會在VPC子網路內部署 elastic network interface,然後傳輸閘道會使用這個介面來路由所選子網路的流量。對於每個可用區域,您必須至少有一個子網路,這樣可讓流量抵達該區域中所有子網路的資源。在建立連接期間,只有在同一區域內啟用子網路時,特定可用區域內的資源才能到達傳輸閘道。如果子網路路由表包含至傳輸閘道的路由,則只有當傳輸閘道在相同可用區域的子網路中有連接時,流量才會轉送至該傳輸閘道。

-

一或多個VPN連線

-

一或多個 AWS Direct Connect 閘道

-

一個或多個 Transit Gateway Connect 連接

-

一或多個傳輸閘道對等連線

-

傳輸閘道連接可以同時為封包的來源和目的地,

等價多路徑路由

AWS 「Transit Gateway」支援大多數附件的「等成本多重路徑」(ECMP) 路由。對於VPN附件,您可以在建立或修改傳輸閘道時,使用主控台啟用或停用ECMP支援。對於所有其他附件類型,則適用下列ECMP限制:

-

VPC-VPC 不支持,ECMP因為CIDR塊不能重疊。例如,您不能將VPC帶有 CIDR 10.1.0.0/16 的第二個VPC使用相同的連接CIDR到傳輸閘道,然後設置路由以平衡它們之間的流量。

-

VPN-停用VPNECMP支援選項時,傳輸閘道會使用內部指標來判斷多個路徑的首碼相等時的偏好路徑。如需啟用或停用ECMPVPN附件的詳細資訊,請參閱Amazon 運輸閘道中的VPC轉運閘道。

-

AWS Transit Gateway Connect-自動 AWS Transit Gateway Connect 附件支持ECMP。

-

AWS Direct Connect 閘道- AWS Direct Connect 當網路前置詞、首碼長度和 AS_ PATH 完全相同時,閘道附件會自動支援ECMP多個直 Connect 閘道附件。

-

傳輸閘道對等互連-Transit 閘道對等互連不支援,ECMP因為它既不支援動態路由,也不能針對兩個不同的目標設定相同的靜態路由。

注意

-

BGP不支援多重路徑 AS 路徑放鬆,因此您無法使用不同ECMP的自主系統編號 () ASNs。

-

ECMP不同的附件類型之間不支援。例如,您無法在附件VPN和VPC附件ECMP之間啟用。取而代之的是,系統會評估傳輸閘道路由,並相應地將流量路由至評估的路由。如需詳細資訊,請參閱路由評估順序。

-

單一直 Connect 閘道支援ECMP跨多個傳輸虛擬界面。因此,我們建議您只設定並使用單一 Direct Connect 閘道,而不要設定和使用多個閘道來充分利用ECMP。如需 Direct Connect 閘道和公用虛擬介面的詳細資訊,請參閱如何設定 AWS 從公用虛擬介面連線到的主動/主動/主動/被動直接連線連線

? 。

可用區域

將流量連接VPC至傳輸閘道時,必須啟用傳輸閘道使用的一或多個可用區域,以將流量路由到VPC子網路中的資源。如要啟用每個可用區域,您必須確切指定一個子網路。傳輸閘道會使用該子網路的一個 IP 地址,將網路介面至於其中。啟用可用區域之後,流量可以路由到中的所有子網路VPC,而不僅僅是指定的子網路或可用區域。但只有位於有傳輸閘道連接之可用區域中的資源才能到達傳輸閘道。

如果流量來自目的地附件不存在的可用區域, AWS Transit Gateway 會在內部將該流量路由到存在附件的隨機可用區域。此類型的跨可用區域流量不需要支付額外的傳輸閘道費用。

建議您啟用多個可用區域來確保可用性。

使用設備模式支援

如果您計劃在您的中設定可設定狀態的網路設備VPC,則可以為設備所在的VPC附件啟用設備模式支援。這可確保傳輸閘道對該VPC附件使用相同的可用區域,在來源和目的地之間的流量生命週期內。它還允許傳輸閘道將流量傳送到中的任何可用區域VPC,只要該區域中有子網路關聯即可。如需詳細資訊,請參閱範例:共用服務中的應用裝置 VPC。

路由

您的傳輸閘道使用傳輸閘道路由表在附件之間路由IPv4和IPv6封包。您可以設定這些路由表格,以便從已連結VPCs、VPN連線和 Direct Connect 閘道的路由表傳播路由。您也可以將靜態路由新增至傳輸閘道路由表。封包從一個連接傳送時,將使用目的地 IP 地址相符的路由,路由至另一個連接。

對於傳輸閘道對等連接,只支援靜態路由。

路由表

您的傳輸閘道會自動附帶預設路由表。根據預設,此路由表為預設的相關聯路由表及傳播路由表。或者,如果您停用路由傳播和路由表關聯, AWS 就不會為傳輸閘道建立預設路由表。

您可以為傳輸閘道建立其他路由表。如此即可隔離連接的子網路。每個連接可以與一個路由表相關聯。一個連接可以將其路由傳播至一或多個路由表。

您可以在您的傳輸閘道路由表中建立 blackhole 路由,降低符合路由的流量。

將路由連接VPC至傳輸閘道時,必須將路由新增至子網路路由表,以便流量透過傳輸閘道進行路由。如需詳細資訊,請參閱 Amazon VPC 使用者指南中的 Transit Gateway 路由。

路由表關聯

您可以將傳輸閘道連接與單一路由表產生關聯。每個路由表可與零個至多個連接建立關聯,也可將封包轉送至其他連接。

路由傳播

每個連接會隨附路由,這些路由可安裝在一個或多個傳輸閘道路由表中。連接傳播至傳輸閘道路由表時,這些路由就會安裝在路由表中。您無法依公告路由篩選。

對於VPC附件,的CIDR區塊VPC會傳播至傳輸閘道路由表。

將動態路由與VPN附件或 Direct Connect 閘道附件搭配使用時,您可以將從內部部署路由器學到的路由傳播BGP至任何傳輸閘道路由表。

將動態路由與附件搭配使用時,與VPN附件相關聯的路由表中的路由會透過通BGP告至客戶閘道。VPN

對於 Connect 附件,與 Connect 附件相關聯的路由表中的路由會VPC通BGP告至在中執行的協力廠商虛擬WAN設備,例如 SD-設備。

對於 Direct Connect 閘道附件,允許的前置詞互動控制哪些路由從客戶網路通告。 AWS

當靜態路由和傳播路由具有相同的目的地時,靜態路由具有較高的優先順序,因此傳播路由不會包含在路由表中。如果您移除靜態路由,重疊的傳播路由會包含在路由表中。

對等連接的路由

您可以使兩個傳輸閘道對等,並在其間路由流量。若要這樣做,您可以在傳輸閘道上建立互連連接,並指定用來建立互連連接的互連傳輸閘道。然後,您可以在傳輸閘道路由表中建立靜態路由,將流量路由傳送至傳輸閘道互連連接。然後,路由到對等傳輸閘道的流量可以路由到對等傳輸閘道的VPC和VPN附件。

如需詳細資訊,請參閱範例:對等傳輸閘道。

路由評估順序

傳輸閘道路由會依下列順序評估:

-

目的地位址的最特定路由。

-

對於具有相同CIDR但來自不同附件類型的路線,路線優先順序如下:

-

靜態路由(例如,站點到站點的VPN靜態路由)

-

參照字首清單的路由

-

VPC-傳播的路線

-

直接 Connect 閘道傳播的路由

-

傳 Transit Gateway 連線傳播的路由

-

VPN透過私有直接連線傳播的路由的站台對站

-

網站間傳播的路由 VPN

-

傳 Transit Gateway 對等傳播路由 (雲端) WAN

-

有些附件支援路由廣告BGP。對於具有相同CIDR附加類型且來自相同附加類型的路線,路線優先順序由BGP屬性控制:

-

更短的 AS 路徑長度

-

較低的MED值

-

e BGP over i BGP 路由是首選,如果附件支持它

重要

AWS 無法保證具有相同CIDR,附件類型和BGP屬性的BGP路由具有一致的路由優先順序,如上所列。

AWS Transit Gateway 僅顯示偏好的路線。備份路由只會出現在 Transit Gateway 路由表中,如果不再通告該路由,例如,如果您透過 Direct Connect 閘道和透過站台對站VPN台廣告相同的路由。 AWS 「公共 Transit Gateway」只會顯示從「直接 Connect」閘道路由接收到的路由,這是首選路由。站點對站VPN點(即備份路由)只有在不再通告直接 Connect 閘道時才會顯示。

VPC和運輸閘道路由表差異

無論您使用的是路由表還是運輸閘道VPC路由表,路由表評估都會有所不同。

下面的例子顯示了一個VPC路由表。本VPC地路由具有最高的優先級,其次是最具體的路由。當靜態路由和傳播的路由具有相同目的地時,靜態路由具有較高優先順序。

| 目的地 | 目標 | 優先順序 |

|---|---|---|

| 10.0.0.0/16 |

區域 |

1 |

| 192.168.0.0/16 | pcx-12345 | 2 |

| 172.31.0.0/16 | vgw-12345 (靜態) 或 tgw-12345 (靜態) |

2 |

| 172.31.0.0/16 | vgw-12345 (傳播) | 3 |

| 0.0.0.0/0 | igw-12345 | 4 |

下列範例顯示傳輸閘道路由表。如果您偏好附件的 AWS Direct Connect 閘道VPN附件,請使用BGPVPN連線並傳播傳輸閘道路由表格中的路由。

| 目的地 | 連接 (目標) | 資源類型 | 路由類型 | 優先順序 |

|---|---|---|---|---|

| 10.0.0.0/16 | tgw-attach-123 | vpc-1234 | VPC | 靜態或傳播 | 1 |

| 192.168.0.0/16 | tgw-attach-789 | vpn-5678 | VPN | 靜態 | 2 |

| 172.31.0.0/16 | tgw-attach-456 | dxgw_id | AWS Direct Connect 閘道 | 已傳播 | 3 |

| 172.31.0.0/16 | 東方附件 -789 | -123 tgw-connect-peer | 連接 | 已傳播 | 4 |

| 172.31.0.0/16 | tgw-attach-789 | vpn-5678 | VPN | 已傳播 | 5 |

傳輸閘道案例範例

以下是傳輸閘道的常見使用案例。您的傳輸閘道不限於這些使用案例。

範例

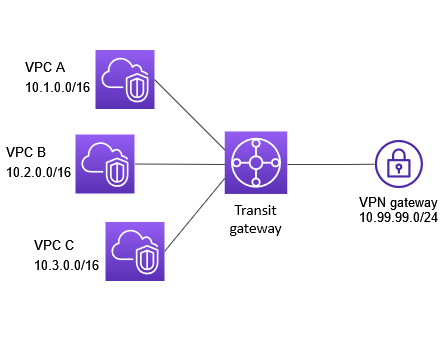

您可以將傳輸閘道設定為集中式路由器,以連接所有VPCs AWS Direct Connect、和站台對站VPN台連線。在此案例中,所有附件會與傳輸閘道預設路由表相關聯,並且會傳播至傳輸閘道預設路由表。因此,所有連線都可彼此路由封包,而傳輸閘道則單純做為 Layer 3 IP 路由器。

概要

下圖顯示此案例組態的重要元件。在這個案例中,傳輸閘道有三個VPC附件和一個站台對站台VPN附件。來自 VPC VPC A、B 和 VPC C 中子網路的封包,目的地為另一個子網路中的子網路,VPC或透過傳輸閘道進行VPN連線的第一個路由。

資源

您可以為此案例建立下列資源:

-

三 VPCs 如需有關建立的資訊VPC,請參閱 Amazon VPC 使用者指南VPC中的建立。

-

傳輸閘道。如需詳細資訊,請參閱使用 Amazon 交通閘道建立VPC傳輸閘道。

-

運輸閘道上的三個VPC附件。如需詳細資訊,請參閱使用 Amazon VPC 交通閘道建立VPC附件。

-

傳輸閘道上的站台對站台VPN附件。每個CIDR區塊會VPC傳播至傳輸閘道路由表。VPN連線啟動時,會建立BGP工作階段,而站台對站台會傳播至VPNCIDR傳輸閘道路由表格,並將其新增至客戶閘道表格。VPC CIDRs BGP如需詳細資訊,請參閱為VPN使用 Amazon 運輸閘道建立VPC傳輸閘道附件。

請務必在 AWS Site-to-Site VPN 使用者指南中檢閱客戶閘道裝置的需求。

路由

每個人都VPC有一個路由表,並且有一個用於公共交通網關的路由表。

VPC路由表

每個都VPC有一個路由表,其中包含 2 個條目。第一個項目是中本機IPv4路由的預設項目VPC;此項目可讓此項目中的執行個體彼此VPC通訊。第二個項目會將所有其他IPv4子網路流量路由至傳輸閘道。下表顯示了 VPC A 路由。

| 目的地 | 目標 |

|---|---|

|

10.1.0.0/16 |

區域 |

|

0.0.0.0/0 |

tgw-id |

傳輸閘道路由表

以下為上圖中附件的預設路由表範例,且已啟用路由傳播。

| 目的地 | 目標 | 路由類型 |

|---|---|---|

|

10.1.0.0/16 |

|

傳播 |

|

10.2.0.0/16 |

|

已傳播 |

|

10.3.0.0/16 |

|

已傳播 |

|

10.99.99.0/24 |

Attachment for VPN connection |

已傳播 |

客戶閘道BGP表

客戶閘道BGP表格包含下列項目VPCCIDRs。

-

10.1.0.0/16

-

10.2.0.0/16

-

10.3.0.0/16

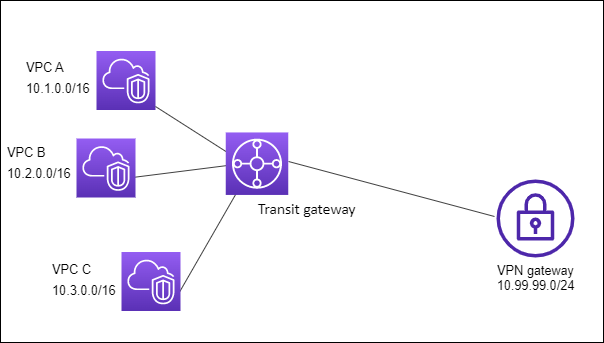

您可以將傳輸閘道設定為多個隔離路由器。這就類似於使用多個傳輸閘道,但更具彈性,可讓路由和附件變更。在此案例中,每個隔離路由器都有單一路由表。與隔離路由器相關聯的所有附件都會加以傳播,並與其路由表建立關聯。與一個隔離路由器相關聯的附件可彼此路由封包,但無法針對另一個隔離路由器的附件路由或接收封包。

概要

下圖顯示此案例組態的重要元件。來自 VPC A、VPC B 和 VPC C 的封包路由到傳輸閘道。來自 VPC VPC A、B 和 VPC C 中子網路的封包,這些封包以網際網路為目的地,先透過傳輸閘道路由,然後路由至站台對站台VPN連線 (如果目的地位於該網路內)。來自在另一VPC個子網路中具有子網路目的地的封包VPC,例如從 10.1.0.0 到 10.2.0.0,會透過傳輸閘道進行路由,因為傳輸閘道路由表中沒有路由,因此封鎖封包會遭到封鎖。

資源

您可以為此案例建立下列資源:

-

三 VPCs 如需有關建立的資訊VPC,請參閱 Amazon VPC 使用者指南VPC中的建立。

-

傳輸閘道。如需詳細資訊,請參閱使用 Amazon 交通閘道建立VPC傳輸閘道。

-

三個交通網關上的三個附件VPCs。如需詳細資訊,請參閱使用 Amazon VPC 交通閘道建立VPC附件。

-

傳輸閘道上的站台對站台VPN附件。如需詳細資訊,請參閱為VPN使用 Amazon 運輸閘道建立VPC傳輸閘道附件。請務必在 AWS Site-to-Site VPN 使用者指南中檢閱客戶閘道裝置的需求。

VPN連線啟動時,會建立BGP工作階段並傳播至VPNCIDR傳輸閘道路由表,並將其新增至客戶閘道BGP表格。VPC CIDRs

路由

每個都VPC有一個路由表,而傳輸閘道有兩個路由表 — 一個用於連線。VPCs VPN

VPCA、VPC B 和 VPC C 路由表

每個都VPC有一個路由表,其中包含 2 個條目。第一個項目是中本機IPv4路由的預設項目VPC。此項目可讓此VPC項目中的執行個體彼此通訊。第二個項目會將所有其他IPv4子網路流量路由至傳輸閘道。下表顯示了 VPC A 路由。

| 目的地 | 目標 |

|---|---|

|

10.1.0.0/16 |

區域 |

| 0.0.0.0/0 |

tgw-id |

Transit Gateway 路由表

這種情況下使用一個路由表的VPN連接VPCs和一個路由表。

VPC附件與下列路由表相關聯,路由表格具有傳達的VPN附件路由。

| 目的地 | 目標 | 路由類型 |

|---|---|---|

| 10.99.99.0/24 | Attachment for VPN connection |

已傳播 |

VPN附件與下列路由表相關聯,它已針對每個附VPC件傳達路由。

| 目的地 | 目標 | 路由類型 |

|---|---|---|

|

10.1.0.0/16 |

|

傳播 |

|

10.2.0.0/16 |

|

已傳播 |

|

10.3.0.0/16 |

|

已傳播 |

如需在傳輸閘道路由表中傳播路由的詳細資訊,請參閱使用 Amazon 傳輸閘道啟用傳輸閘道路由表的路由傳VPC輸。

客戶閘道BGP表

客戶閘道BGP表格包含下列項目VPCCIDRs。

-

10.1.0.0/16

-

10.2.0.0/16

-

10.3.0.0/16

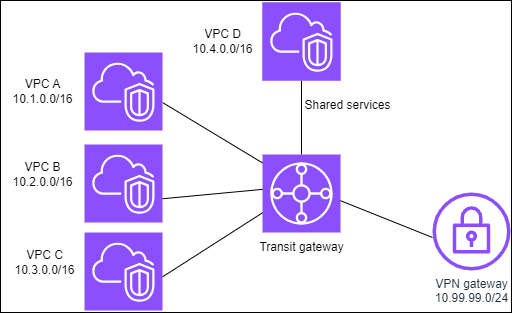

您可以將傳輸閘道配置為使用共享服務的多個隔離路由器。這就類似於使用多個傳輸閘道,但更具彈性,可讓路由和附件變更。在此案例中,每個隔離路由器都有單一路由表。與隔離路由器相關聯的所有附件都會加以傳播,並與其路由表建立關聯。與一個隔離路由器相關聯的附件可彼此路由封包,但無法針對另一個隔離路由器的附件路由或接收封包。附件可以將路由封包至或從共享服務接收封包。當您有需要隔離但使用共享服務的群組 (例如生產系統) 時,您可以使用此案例。

概要

下圖顯示此案例組態的重要元件。來自以網際網路作為目的地之 VPC VPC A、B 和 VPC C 中子網路的封包,先透過傳輸閘道路由,然後路由至站台VPN間的客戶閘道。來自 VPC A、VPC B 或 VPC C 中子網路的封包,這些封包在 VPC A、VPC B 或 VPC C 路由中具有子網路目的地,透過傳輸閘道,封包會遭到封鎖,因為傳輸閘道路由表中沒有路由。來自 VPC A、VPC B 和 VPC C 的封包,這些封包以 VPC D 作為目的地路由,經過傳輸閘道,然後傳送至 VPC D。

資源

您可以為此案例建立下列資源:

-

四 VPCs 如需有關建立的資訊VPC,請參閱 Amazon VPC 使用者指南VPC中的建立。

-

傳輸閘道。如需詳細資訊,請參閱建立傳輸閘道。

-

傳輸閘道上有四個附件,每個附件各一個VPC。如需詳細資訊,請參閱使用 Amazon VPC 交通閘道建立VPC附件。

-

傳輸閘道上的站台對站台VPN附件。如需詳細資訊,請參閱為VPN使用 Amazon 運輸閘道建立VPC傳輸閘道附件。

請務必在 AWS Site-to-Site VPN 使用者指南中檢閱客戶閘道裝置的需求。

VPN連線啟動時,會建立BGP工作階段並傳播至VPNCIDR傳輸閘道路由表,並將其新增至客戶閘道BGP表格。VPC CIDRs

-

每個隔離VPC的佈線都與隔離的佈線表格相關聯,並傳播至共用的佈線表格。

-

每個共用服務VPC都與共用路由表相關聯,並傳播至兩個路由表。

路由

每個都VPC有一個路由表,而傳輸閘道有兩個路由表 — 一個用於VPN連線VPCs和共用服務。VPC

VPCA、VPC B、VPC C、VPC D 路線表

每個都VPC有一個路由表,其中包含兩個條目。第一個項目是中本機路由的預設項目VPC;此項目可讓此項目中的執行個體彼此VPC通訊。第二個項目會將所有其他IPv4子網路流量路由至傳輸閘道。

| 目的地 | 目標 |

|---|---|

| 10.1.0.0/16 | 區域 |

| 0.0.0.0/0 | transit gateway ID |

Transit Gateway 路由表

這種情況下使用一個路由表的VPN連接VPCs和一個路由表。

VPCA、B 及 C 附件與下列路由表相關聯,路由表具有附件的傳達路線,以及 D 的VPN附件傳達路線。VPC

| 目的地 | 目標 | 路由類型 |

|---|---|---|

| 10.99.99.0/24 | Attachment for VPN connection |

已傳播 |

| 10.4.0.0/16 | Attachment for VPC D |

已傳播 |

VPN附件和共用服務 VPC (VPCD) 附件與下列路由表相關聯,其中包含指向每個VPC附件的項目。這可啟用VPCs來自VPN連線和共用服務的通訊VPC。

| 目的地 | 目標 | 路由類型 |

|---|---|---|

| 10.1.0.0/16 | Attachment for VPC A |

傳播 |

| 10.2.0.0/16 | Attachment for VPC B |

已傳播 |

| 10.3.0.0/16 | Attachment for VPC C |

已傳播 |

如需詳細資訊,請參閱使用 Amazon 傳輸閘道啟用傳輸閘道路由表的路由傳VPC輸。

客戶閘道BGP表

客戶閘道BGP表格包含所CIDRs有四個的VPCs。

您可以在傳輸閘道之間建立傳輸閘道對等連線。然後,您可以在每個傳輸閘道的附件之間路由流量。在這個案例中,VPCVPN附件會與傳輸閘道預設路由表相關聯,而且它們會傳播至傳輸閘道預設路由表。每個傳輸閘道路由表都有一個指向傳輸閘道對等附件的靜態路由。

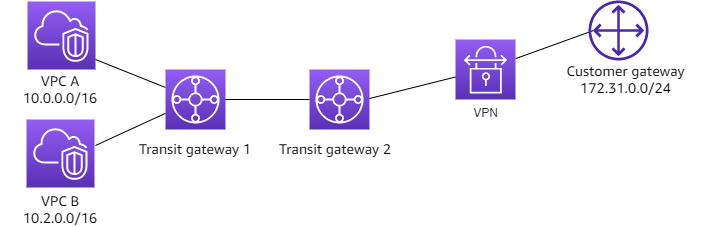

概要

下圖顯示此案例組態的重要元件。傳輸閘道 1 有兩個VPC附件,而傳輸閘道 2 則有一個站台對站VPN台附件。來自以網際網路為目的地之 VPC A 和 VPC B 中子網路的封包,先透過傳輸閘道 1 路由,然後傳輸閘道 2,然後路由至VPN連線。

資源

您可以為此案例建立下列資源:

-

兩VPCs個 如需有關建立的資訊VPC,請參閱 Amazon VPC 使用者指南VPC中的建立。

-

兩個傳輸閘道。它們可以位於相同區域或不同區域。如需詳細資訊,請參閱使用 Amazon 交通閘道建立VPC傳輸閘道。

-

第一個交通閘道上的兩個VPC附件。如需詳細資訊,請參閱使用 Amazon VPC 交通閘道建立VPC附件。

-

第二個傳輸閘道上的站台對站台VPN附件。如需詳細資訊,請參閱為VPN使用 Amazon 運輸閘道建立VPC傳輸閘道附件。請務必在 AWS Site-to-Site VPN 使用者指南中檢閱客戶閘道裝置的需求。

-

兩個傳輸閘道之間的傳輸閘道互連附件。如需詳細資訊,請參閱Amazon 傳輸閘道中的傳VPC輸閘道對等附件。

當您建立VPC附件時,每個附件都會VPC傳播至傳輸閘道 1 的路由表。CIDRsVPN連線啟動時,會發生下列動作:

-

BGP工作階段已建立

-

網站對站台VPNCIDR會傳播至傳輸閘道 2 的路由表

-

已新增至客戶閘道BGP資料表 VPC CIDRs

路由

每個人都VPC有一個路由表,每個公共交通網關都有一個路由表。

VPCA 和 VPC B 路由表

每個都VPC有一個路由表,其中包含 2 個條目。第一個項目是中本機IPv4路由的預設項目VPC。此預設項目可讓其中的資源彼此VPC通訊。第二個項目會將所有其他IPv4子網路流量路由至傳輸閘道。下表顯示了 VPC A 路由。

| 目的地 | 目標 |

|---|---|

|

10.0.0.0/16 |

區域 |

|

0.0.0.0/0 |

tgw-1-id |

傳輸閘道路由表

以下是傳輸閘道 1 的預設路由表範例,其中已啟用路由傳播。

| 目的地 | 目標 | 路由類型 |

|---|---|---|

|

10.0.0.0/16 |

|

傳播 |

|

10.2.0.0/16 |

|

已傳播 |

|

0.0.0.0/0 |

Attachment ID for peering connection |

靜態 |

以下是傳輸閘道 2 的預設路由表範例,其中已啟用路由傳播。

| 目的地 | 目標 | 路由類型 |

|---|---|---|

|

172.31.0.0/24 |

Attachment ID for VPN connection |

已傳播 |

|

10.0.0.0/16 |

|

靜態 |

|

10.2.0.0/16 |

Attachment ID for peering connection

|

靜態 |

客戶閘道BGP表

客戶閘道BGP表格包含下列項目VPCCIDRs。

-

10.0.0.0/16

-

10.2.0.0/16

您可以設定傳輸閘道,將VPC沒有網際網路閘道的輸出網際網路流量路由至包含閘道和網際網路NAT閘道的網際網路流量。VPC

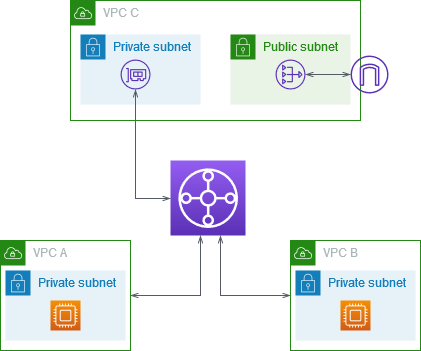

概要

下圖顯示此案例組態的重要元件。VPCA 和 B 中VPC的應用程式只需要輸出網際網路存取。您可以使用VPC公用NAT閘道和網際網路閘道,以及VPC附件的私有子網路來設定 C。全部 Connect VPCs 到交通閘道。設定路由,讓來自 VPC A 和 VPC B 的輸出網際網路流量將傳輸閘道周遊至 C VPC。VPC C 中的NAT閘道會將流量路由至網際網路閘道。

資源

您可以為此案例建立下列資源:

-

三VPCs個 IP 位址範圍不重疊。如需詳細資訊,請參閱 Amazon VPC 使用者指南VPC中的建立。

-

VPCA 和 VPC B 每個都有帶EC2實例的私有子網絡。

-

VPCC 具有以下內容:

-

連接到的網際網路閘道VPC。如需詳細資訊,請參閱 Amazon VPC 使用者指南中的建立和連接網際網路閘道。

-

具有閘道的公用子NAT網路。如需詳細資訊,請參閱 Amazon VPC 使用者指南中的建立NAT閘道。

-

用於傳輸閘道連接的私有子網路。私有子網路應與公有子網路位於相同的可用區域中。

-

-

一個傳輸閘道。如需詳細資訊,請參閱使用 Amazon 交通閘道建立VPC傳輸閘道。

-

運輸閘道上的三個VPC附件。每個CIDR區塊會VPC傳播至傳輸閘道路由表。如需詳細資訊,請參閱使用 Amazon VPC 交通閘道建立VPC附件。對於 VPC C,您必須使用私有子網路建立附件。如果您使用公有子網路建立連接,則執行個體流量會路由至網際網路閘道,但網際網路閘道會中斷流量,因為執行個體沒有公有 IP 地址。藉由將附件放置在私有子網路中,流量會路由至NAT閘道,而NAT閘道會使用其彈性 IP 位址做為來源 IP 位址,將流量傳送至網際網路閘道。

路由

每個表都有路由表VPC和公共交通閘道的路由表。

A 的路線VPC表

以下是範例路由表。第一個項目可讓中VPC的實例相互通訊。第二個項目會將所有其他IPv4子網路流量路由至傳輸閘道。

| 目的地 | 目標 |

|---|---|

|

|

區域 |

|

0.0.0.0/0 |

|

VPCB 的路線表

以下是範例路由表。第一個項目可讓中VPC的實例彼此通訊。第二個項目會將所有其他IPv4子網路流量路由至傳輸閘道。

| 目的地 | 目標 |

|---|---|

|

|

區域 |

|

0.0.0.0/0 |

|

VPCC 的路由表

透過新增路由至網際網路NAT閘道,將閘道設定為公用子網路的子網路。其他子網路保留為私有子網路。

以下是公有子網路的範例路由表。第一個項目可讓中VPC的實例相互通訊。第二個和第三個項目會將 VPC A 和 VPC B 的流量路由到傳輸閘道。其餘項目會將所有其他IPv4子網路流量路由至網際網路閘道。

| 目的地 | 目標 |

|---|---|

VPC C CIDR |

區域 |

VPC A CIDR |

transit-gateway-id |

VPC B CIDR |

transit-gateway-id |

| 0.0.0.0/0 | internet-gateway-id |

以下是私有子網路的範例路由表。第一個項目可讓中VPC的實例相互通訊。第二個項目會將所有其他IPv4子網路流量路由至NAT閘道。

| 目的地 | 目標 |

|---|---|

VPC C CIDR |

區域 |

| 0.0.0.0/0 | nat-gateway-id |

傳輸閘道路由表

以下是傳輸閘道路由表的範例。每個CIDR區塊會VPC傳播至傳輸閘道路由表。靜態路由會將輸出網際網路流量傳送至 VPC C。您可以選擇性地為每VPCCIDR個新增黑洞路由來防止間VPC通訊。

| CIDR | 連接 | 路由類型 |

|---|---|---|

|

|

|

已傳播 |

|

|

|

已傳播 |

|

|

|

已傳播 |

| 0.0.0.0/0 |

|

靜態 |

您可以在共用服務中設定設備 (例如安全設備) VPC。傳輸閘道附件之間路由的所有流量都會由共用服務VPC中的設備首先檢查。啟用設備模式後,傳輸閘道會使用流程雜湊演算法在設備VPC中選取單一網路介面,以便在流程的生命週期內將流量傳送至。傳輸閘道對傳回流量使用相同的網路界面。這可確保雙向流量會對稱路由 — 在流程的生命週期內,它會透過VPC附件中的相同可用區域路由傳送。如果您的架構中有多個傳輸閘道,則每個傳輸閘道都會維護自己的工作階段親和性,而且每個傳輸閘道都可以選取不同的網路界面。

您必須將一個傳輸閘道連接到設備,VPC以確保流動粘性。將多個運輸閘道連接至單一設備VPC並不能保證流動黏性,因為傳輸閘道不會彼此共用流動狀態資訊。

重要

-

只要來源和目的地流量來自同一傳輸閘道附件的集中式 VPC (檢查VPC),應用裝置模式中的流量就會正確路由。如果來源和目的地位於兩個不同的傳輸閘道附件上,流量可能會下降。如果集中式VPC接收來自不同閘道 (例如網際網路閘道) 的流量,然後在檢查之後將該流量傳送至傳輸閘道附件,則流量可能會下降。

-

在現有附件上啟用應用裝置模式可能會影響該附件的目前路由,因為附件可以通過任何可用區域。未啟用應用裝置模式時,流量會保留到原始可用區域。

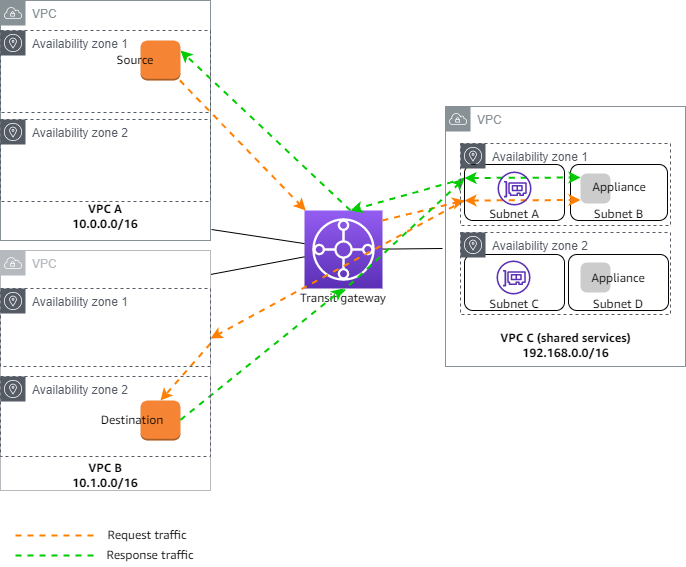

概要

下圖顯示此案例組態的重要元件。公共交通閘道有三個VPC附件。VPCC 是一個共享服務VPC。VPCA 和 VPC B 之間的流量會路由至傳輸閘道,然後路由至 VPC C 中的安全設備進行檢查,然後再路由至最終目的地。設備是可設定狀態的設備,因此會檢查要求和回應流量。為了獲得高可用性,VPCC 中的每個可用區域中都有一個應用裝置。

您可以為此案例建立下列資源:

-

三 VPCs 如需有關建立的資訊VPC,請參閱 Amazon Virtual Private Cloud 使用者指南VPC中的建立。

-

傳輸閘道。如需詳細資訊,請參閱使用 Amazon 交通閘道建立VPC傳輸閘道。

-

三個VPC附件-一個用於每個VPCs。如需詳細資訊,請參閱使用 Amazon VPC 交通閘道建立VPC附件。

針對每個VPC附件,在每個可用區域中指定一個子網路。對於共用服務VPC,這些是流量從傳輸閘道路VPC由到的子網路。在上述範例中,這些是子網路 A 和 C。

對於 VPC C 的VPC附件,請啟用應用裝置模式支援,以便將回應流量路由至 VPC C 中與來源流量相同的可用區域。

Amazon 主VPC控台支援設備模式。您也可以使用 Amazon VPC API、和 AWS SDK,以啟 AWS CLI 用設備模式,或 AWS CloudFormation。例如,添加

--options ApplianceModeSupport=enable到 create-transit-gateway-vpc-附件或 modify-transit-gateway-vpc-附件命令。

注意

僅對於源自於檢測的來源和目的地流量,才能保證設備模式下的流量粘滯性。VPC

可設定狀態的設備和設備模式

如果您的VPC附件跨越多個可用區域,並且您需要透過相同應用裝置路由來源和目的地主機之間的流量以進行狀態檢查,請為應用裝置所在的VPC附件啟用應用裝置模式支援。

如需詳細資訊,請參閱 AWS 部落格中的集中式檢測架構

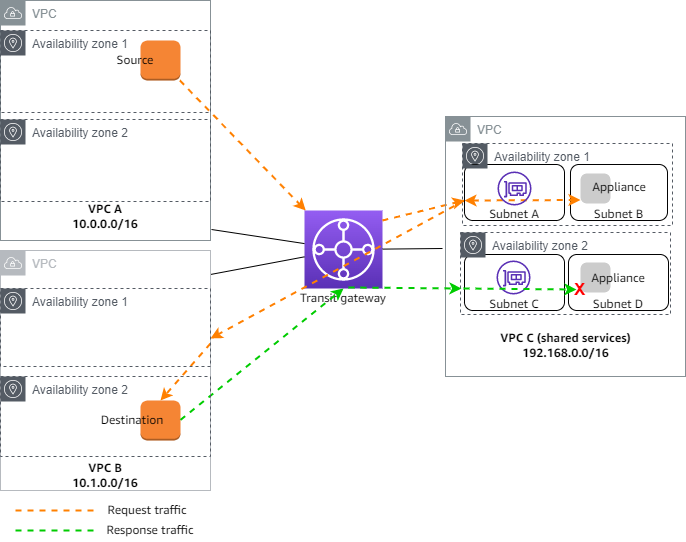

未啟用設備模式時的行為

未啟用設備模式時,傳輸閘道會嘗試保持原始可用區域中VPC附件之間的流量路由,直到到達其目的地為止。只有在可用區域發生故障或該可用區域中沒有與附件相關聯的子網路時,流量才會跨越VPC附件之間的可用區域。

下圖顯示未啟用設備模式支援時的流量。傳輸閘道會將來自 VPC B 中可用區域 2 的回應流量路由至 VPC C 中的相同可用區域,因此流量會中斷,因為可用區域 2 中的應用裝置不知道來自 A 中VPC來源的原始要求。

路由

每個都VPC有一個或多個路由表,公交網關有兩個路由表。

VPC路由表

VPCA, 以及, VPC B

VPCsA 和 B 具有 2 個條目的路由表。第一個項目是中本機IPv4路由的預設項目VPC。此預設項目可讓其中的資源彼此VPC通訊。第二個項目會將所有其他IPv4子網路流量路由至傳輸閘道。以下是 VPC A 的路由表。

| 目的地 | 目標 |

|---|---|

|

10.0.0.0/16 |

區域 |

|

0.0.0.0/0 |

tgw-id |

VPCC

共享服務VPC(VPCC)對於每個子網都有不同的路由表。傳輸閘道會使用子網路 A (您在建立VPC附件時指定此子網路)。子網路 A 的路由表會將所有流量路由傳送至子網路 B 中的設備。

| 目的地 | 目標 |

|---|---|

|

192.168.0.0/16 |

區域 |

|

0.0.0.0/0 |

appliance-eni-id |

子網路 B 的路由表 (包含設備) 將流量路由傳回傳輸閘道。

| 目的地 | 目標 |

|---|---|

|

192.168.0.0/16 |

區域 |

|

0.0.0.0/0 |

tgw-id |

Transit Gateway 路由表

此傳輸閘道為 VPC VPC A 和 B 使用一個路由表,共用服務 VPC (VPCC) 使用一個路由表。

VPCA 和 VPC B 附件與下列路由表相關聯。路由表將所有流量路由到 VPC C.

| 目的地 | 目標 | 路由類型 |

|---|---|---|

|

0.0.0.0/0 |

|

靜態 |

VPCC 附件與以下路由表相關聯。它將流量路由到 VPC A 和 VPC B。

| 目的地 | 目標 | 路由類型 |

|---|---|---|

|

10.0.0.0/16 |

|

已傳播 |

|

10.1.0.0/16 |

|

已傳播 |