Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Conditions préalables générales de connexion

Les conditions préalables générales pour se connecter à une instance sont les suivantes. Notez qu’il peut y avoir des conditions préalables supplémentaires spécifiques à l’option de connexion que vous choisissez.

Prérequis généraux

-

Vérifiez que votre instance a réussi les contrôles de statut. Il peut s’écouler quelques minutes avant qu’une instance soit prête à accepter des demandes de connexion. Pour de plus amples informations, veuillez consulter Afficher les vérifications de statut.

-

Localisation de la clé privée et définition des autorisations.

Obtenir les détails de l’instance requise

Pour préparer la connexion à votre instance, obtenez les informations suivantes depuis la EC2 console Amazon ou en utilisant la ligne de commande.

-

Obtenez le nom du serveur DNS public de l’instance.

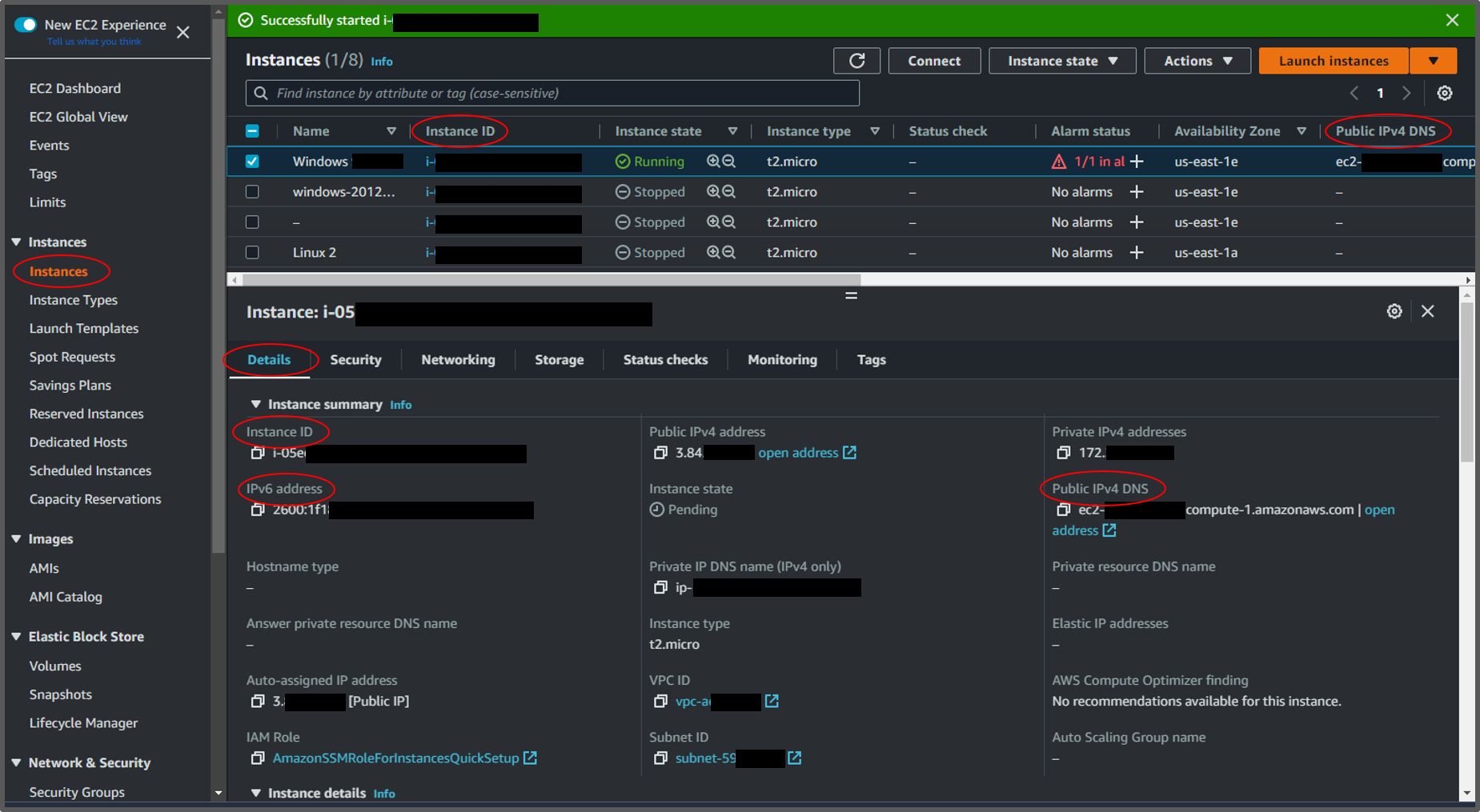

Vous pouvez obtenir le DNS public de votre instance depuis la EC2 console Amazon. Vérifiez la colonne IPv4 DNS public du volet Instances. Si cette colonne est masquée, cliquez sur l'icône des paramètres (

) dans le coin supérieur droit de l'écran, puis sélectionnez Public IPv4 DNS. Vous pouvez également trouver le DNS public dans la section Informations sur l’instance du volet Instances. Lorsque vous sélectionnez l'instance dans le volet Instances de la EC2 console Amazon, les informations relatives à cette instance apparaissent dans la partie inférieure de la page. Dans l'onglet Détails, recherchez Public IPv4 DNS.

) dans le coin supérieur droit de l'écran, puis sélectionnez Public IPv4 DNS. Vous pouvez également trouver le DNS public dans la section Informations sur l’instance du volet Instances. Lorsque vous sélectionnez l'instance dans le volet Instances de la EC2 console Amazon, les informations relatives à cette instance apparaissent dans la partie inférieure de la page. Dans l'onglet Détails, recherchez Public IPv4 DNS.Si vous préférez, vous pouvez utiliser les commandes describe-instances

(AWS CLI) ou Get-EC2Instance(AWS Tools for Windows PowerShell). Si aucun IPv4 DNS public n'est affiché, vérifiez que l'état de l'instance est en cours d'exécution et que vous n'avez pas lancé l'instance dans un sous-réseau privé. Si vous avez lancé votre instance à l’aide de l’assistant de lancement d’instance, vous avez peut-être modifié le champ Attribuer automatiquement une adresse IP publique sous Paramètres réseau et changé la valeur sur Désactiver. Si vous désactivez l’option Attribuer automatiquement une adresse IP publique, aucune adresse IP publique n’est attribuée à l’instance lors de son lancement.

-

(instances IPv6 uniquement) Obtenez l' IPv6 adresse de l'instance.

Si vous avez attribué une IPv6 adresse à votre instance, vous pouvez éventuellement vous connecter à l'instance en utilisant son IPv6 adresse plutôt qu'une IPv4 adresse publique ou un nom d'hôte IPv4 DNS public. Votre ordinateur local doit avoir une IPv6 adresse et doit être configuré pour être utilisé IPv6. Vous pouvez obtenir l' IPv6 adresse de votre instance depuis la EC2 console Amazon. Vérifiez la IPv6 IPscolonne du volet Instances. Vous pouvez également trouver l' IPv6 adresse dans la section des informations sur l'instance. Lorsque vous sélectionnez l'instance dans le volet Instances de la EC2 console Amazon, les informations relatives à cette instance apparaissent dans la partie inférieure de la page. Dans l'onglet Détails, recherchez l'IPv6adresse.

Si vous préférez, vous pouvez utiliser les commandes describe-instances

(AWS CLI) ou Get-EC2Instance(AWS Tools for Windows PowerShell). Pour plus d'informations sur IPv6, voirIPv6 adresses. -

((Instances Linux) Obtenez le nom d’utilisateur de votre instance.

Vous pouvez vous connecter à votre instance en utilisant le nom d’utilisateur de votre compte utilisateur ou le nom d’utilisateur par défaut de l’AMI que vous avez utilisée pour lancer votre instance.

-

Obtenez le nom d’utilisateur de votre compte utilisateur.

Pour plus d’informations sur la création d’un compte utilisateur, consultez Gérez les utilisateurs du système sur votre instance Amazon EC2 Linux.

-

Obtenez le nom d’utilisateur par défaut de l’AMI que vous avez utilisé pour lancer votre instance.

-

Amazon Linux –

ec2-user -

CentOS –

centosouec2-user -

Debian –

admin -

Fedora –

fedoraouec2-user -

FreeBSD —

ec2-user -

RHEL –

ec2-userouroot -

SUSE –

ec2-userouroot -

Ubuntu –

ubuntu -

Oracle –

ec2-user -

Bitnami –

bitnami -

Rocky Linux –

rocky -

Autre – Vérifiez auprès du fournisseur de l’AMI

-

-

Localisation de la clé privée et définition des autorisations

Vous devez connaître l’emplacement de votre fichier de clé privée pour établir la connexion initiale à une instance Linux à l’aide de SSH ou à une instance Windows à l’aide de RDP. Pour les connexions SSH, vous devez définir les autorisations du fichier de manière à ce que vous soyez le seul à pouvoir lire la clé privée.

Pour plus d'informations sur le fonctionnement des paires de clés lors de l'utilisation d'Amazon EC2, consultezPaires de EC2 clés Amazon et EC2 instances Amazon.

Rechercher la clé privée.

Vous aurez besoin du chemin d’accès qualifié complet à l’emplacement sur votre ordinateur du fichier

.pempour la paire de clés que vous avez spécifiée lorsque vous avez lancé l’instance. Pour de plus amples informations, veuillez consulter Identifier la clé publique spécifiée au lancement.Si vous ne trouvez pas votre fichier de clé privée, consultez J’ai perdu ma clé privée. Comment puis-je me connecter à mon instance ?

(Instances Linux) Si vous vous connectez à votre instance à l’aide de PuTTY et que vous devez convertir le fichier

.pemen.ppk, consultez Convertissez votre clé privée en utilisant Pu TTYgen.-

(Instances Linux) Définissez les autorisations de votre clé privée de manière à ce que vous soyez le seul à pouvoir la lire.

-

Connexion à partir de macOS ou Linux

Si vous prévoyez d’utiliser un client SSH sur un ordinateur macOS ou Linux pour vous connecter à votre instance Linux, utilisez la commande suivante pour définir les autorisations de votre fichier de clé privée afin d’être la seule personne autorisée à le lire.

chmod 400key-pair-name.pemSi vous ne définissez pas ces autorisations, vous ne pouvez pas vous connecter à votre instance à l’aide de cette paire de clés. Pour de plus amples informations, veuillez consulter Erreur : fichier de clé privée non protégé.

-

Connexion à partir de Windows

Ouvrez l’Explorateur de fichiers et cliquez avec le bouton droit sur le fichier

.pem. Sélectionnez Propriétés > l’onglet Sécurité et choisissez Avancé. Choisissez Désactiver l’héritage. Supprimez l’accès à tous les utilisateurs à l’exception de l’utilisateur actuel.

-

(Facultatif) Obtenez l’empreinte digitale de l’instance

Pour vous protéger des man-in-the-middle attaques, vous pouvez vérifier l'authenticité de l'instance à laquelle vous êtes sur le point de vous connecter en vérifiant l'empreinte digitale affichée. La vérification de l’empreinte digitale est utile si vous avez lancé votre instance à partir d’une AMI publique fournie par un tiers.

Présentation de la tâche

Tout d’abord, obtenez l’empreinte digitale de l’instance. Ensuite, lorsque vous vous connectez à l’instance et que vous êtes invité à vérifier l’empreinte digitale, comparez l’empreinte digitale que vous avez obtenue au cours de cette procédure avec l’empreinte digitale affichée. Si les empreintes digitales ne correspondent pas, quelqu'un est peut-être en train de tenter une man-in-the-middle attaque. Si elles correspondent, vous pouvez vous connecter à votre instance en toute confiance.

Conditions préalables pour obtenir l’empreinte digitale de l’instance

-

L’instance ne doit pas être dans l’état

pending. L’empreinte digitale n’est disponible qu’une fois le premier démarrage de l’instance terminé. -

Vous devez être le propriétaire de l’instance pour obtenir la sortie de la console.

-

Il existe plusieurs façons d’obtenir l’empreinte digitale de l’instance. Si vous souhaitez utiliser l’ AWS CLI, celle-ci doit être installée sur votre ordinateur local. Pour plus d'informations sur l'installation du AWS CLI, reportez-vous à la section Getting started with the AWS CLI dans le guide de AWS Command Line Interface l'utilisateur.

Pour obtenir l’empreinte digitale de l’instance

À l’étape 1, vous obtenez la sortie de la console, qui comprend l’empreinte de l’instance. À l’étape 2, vous trouverez l’empreinte de l’instance dans la sortie de la console.

-

Obtenez la sortie de la console à l’aide de l’une des méthodes suivantes.

-

Dans la sortie de la console, trouvez l’empreinte de l’instance (hôte), qui se trouve sous

BEGIN SSH HOST KEY FINGERPRINTS. Il peut y avoir plusieurs empreintes d’instance. Lorsque vous vous connectez à votre instance, elle n’affichera qu’une seule de ces empreintes.La sortie exacte peut varier selon le système d’exploitation, la version AMI et si AWS a créé la clé. Voici un exemple de sortie.

ec2:############################################################# ec2: -----BEGIN SSH HOST KEY FINGERPRINTS----- ec2: 256 SHA256:l4UB/neBad9tvkgJf1QZWxheQmR59WgrgzEimCG6kZY no comment (ECDSA) ec2: 256 SHA256:kpEa+rw/Uq3zxaYZN8KT501iBtJOIdHG52dFi66EEfQ no comment (ED25519) ec2: 2048 SHA256:L8l6pepcA7iqW/jBecQjVZClUrKY+o2cHLI0iHerbVc no comment (RSA) ec2: -----END SSH HOST KEY FINGERPRINTS----- ec2: #############################################################Note

Vous ferez référence à cette empreinte lorsque vous vous connecterez à l’instance.