Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Tutoriel : créer un VPC à utiliser avec une instance de base de données (IPv4 uniquement)

Un scénario courant comprend une instance dans un cloud privé virtuel (VPC) basé sur le service Amazon VPC. Ce VPC partage des données avec un serveur web qui fonctionne dans le même VPC. Dans ce didacticiel, vous créez le VPC pour ce scénario.

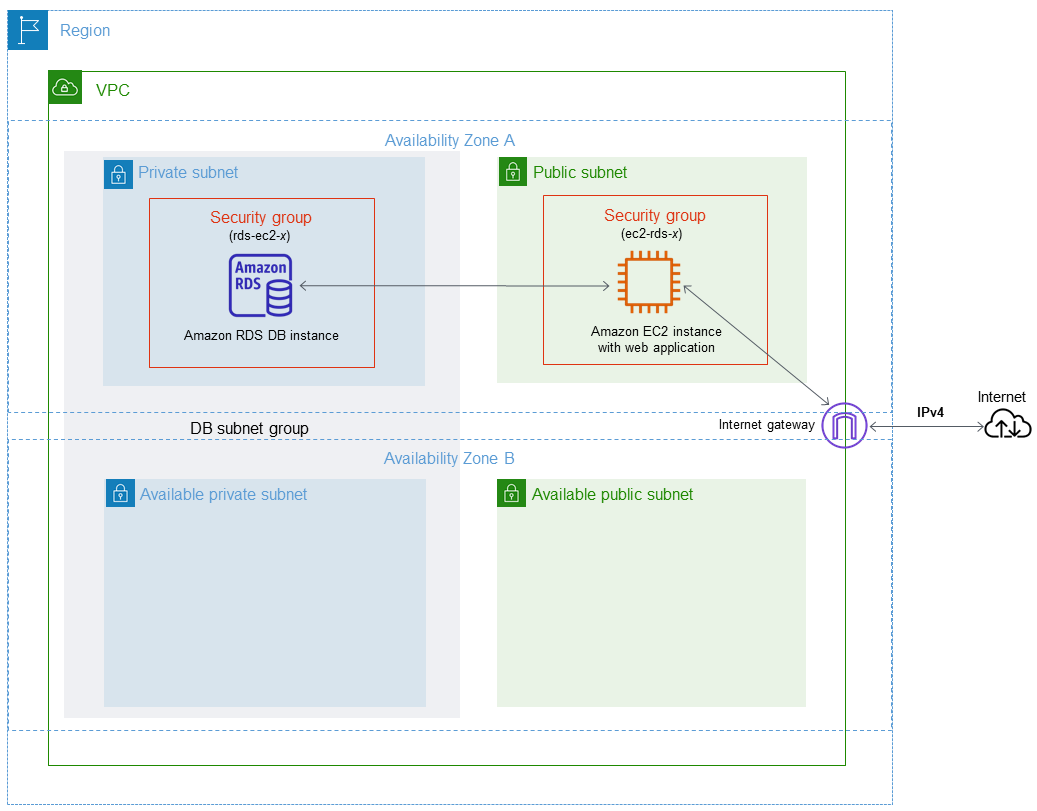

Le schéma suivant illustre ce scénario. Pour en savoir plus sur d’autres scénarios, consultez Scénarios d’accès à une instance de base de données d’un VPC.

Votre instance de bases de données doit être disponible uniquement pour votre serveur Web, et non pour l'Internet public. Vous créez ainsi un VPC avec des sous-réseaux publics et privés. Le serveur web étant hébergé dans le sous-réseau public, il peut atteindre Internet. L’instance données est hébergé(e) dans un sous-réseau privé. Le serveur web peut se connecter à l'instance de base de données car il est hébergé dans le même VPC. Mais l'instance de base de données n'est pas accessible à l'Internet public, ce qui assure une plus grande sécurité.

Ce tutoriel configure un sous-réseau public et privé supplémentaire dans une zone de disponibilité séparée. Ces sous-réseaux ne sont pas utilisés par le tutoriel. Un groupe de sous-réseaux de base de données RDS nécessite un sous-réseau dans au moins deux zones de disponibilité. Le sous-réseau supplémentaire facilite le passage à un déploiement d'instances de base de données multi-AZ à l'avenir.

Ce didacticiel décrit la configuration d’un VPC pour les instances de base de données Amazon RDS. Pour obtenir un didacticiel qui vous montre comment créer un serveur Web pour ce scénario VPC, consultez Didacticiel : Créer un serveur web et une instance de base de données Amazon RDS. Pour plus d’informations sur Amazon VPC, consultez le Guide de mise en route Amazon VPC et le Guide de l’utilisateur Amazon VPC.

Astuce

Vous pouvez configurer la connectivité réseau entre une instance Amazon EC2 et une instance de base de données automatiquement lorsque vous créez l’instance de base de données. La configuration du réseau est similaire à celle décrite dans ce tutoriel. Pour plus d'informations, consultez Configurer la connectivité réseau automatique avec une instance EC2.

Créer un VPC avec des sous-réseaux publics et privés

Utilisez la procédure suivante pour créer un VPC avec des sous-réseaux publics et privés.

Pour créer un VPC et des sous-réseaux

Ouvrez la console Amazon VPC à l’adresse https://console.aws.amazon.com/vpc/

. -

Dans le coin supérieur droit d'AWS Management Console, choisissez la région où vous voulez créer le VPC. Cet exemple utilise la région USA Ouest (Oregon).

-

Dans le coin supérieur gauche, choisissez VPC Dashboard (Tableau de bord VPC). Pour commencer à créer un VPC, sélectionnez Create VPC (Créer un VPC).

-

Pour Resources to create (Ressources à créer) sous VPC settings (Paramètres VPC), choisissez VPC and more (VPC et plus).

-

Pour VPC settings (Paramètres de VPC), définissez les valeurs suivantes :

-

Name tag auto-generation (Génération automatique de balise de nom) :

tutorial -

Bloc CIDR IPv4 :

10.0.0.0/16 -

Bloc CIDR IPv6 : Pas de bloc CIDR IPv6

-

Tenancy (Location) : Default (Par défaut)

-

Number of Availability Zones (AZs) [Nombre de zones de disponibilité (AZ)] : 2

-

Customize AZs (Personnaliser les AZ) : conserver les valeurs par défaut.

-

Number of public subnet (Nombre de sous-réseaux publics) : 2

-

Number of private subnets (Nombre de sous-réseaux privés) : 2

-

Customize subnets CIDR blocks (Personnaliser les blocs CIDR des sous-réseaux) : conserver les valeurs par défaut.

-

NAT gateways ($) [Passerelles NAT ($)] : None (Aucune)

-

VPC endpoints (Points de terminaison VPC) : None (Aucun)

-

DNS options (Options DNS) : conservez les valeurs par défaut.

Note

Amazon RDS nécessite au moins deux sous-réseaux dans deux zones de disponibilité différentes pour prendre en charge les déploiements d’instances de base de données Multi-AZ. Ce tutoriel crée un déploiement Mono-AZ, mais l'exigence facilite la conversion vers un déploiement d'instance de base de données Multi-AZ dans le futur.

-

-

Sélectionnez Create VPC (Créer un VPC).

Créer un groupe de sécurité VPC pour un serveur web public

Ensuite, vous créez un groupe de sécurité pour l’accès public. Pour vous connecter aux instances EC2 publiques dans votre VPC, ajoutez des règles entrantes au groupe de sécurité de votre VPC. Elles permettent au trafic de se connecter depuis Internet.

Pour créer un groupe de sécurité VPC

Ouvrez la console Amazon VPC à l’adresse https://console.aws.amazon.com/vpc/

. -

Choisissez successivement VPC Dashboard (Tableau de bord VPC), Security Groups (Groupes de sécurité) et Create Security Group (Créer un groupe de sécurité).

-

Sur la page Create Security Group (Créer un groupe de sécurité), définissez les valeurs suivantes :

-

Nom du groupe de sécurité :

tutorial-securitygroup -

Description :

Tutorial Security Group -

VPC : choisissez le VPC que vous avez créé précédemment, par exemple : vpc-

identifier(tutorial-vpc)

-

-

Ajoutez des règles entrantes au groupe de sécurité.

-

Déterminez l’adresse IP à utiliser pour vous connecter aux instances EC2 de votre VPC à l’aide de Secure Shell (SSH). Pour déterminer votre adresse IP publique, dans une fenêtre ou un onglet de navigateur différent, vous pouvez utiliser le service à l’adresse https://checkip.amazonaws.com

. Exemple d’adresse IP : 203.0.113.25/32.Dans de nombreux cas, votre connexion s’effectue via un fournisseur de services Internet (FSI) ou derrière votre pare-feu sans adresse IP statique. Dans ce cas, trouvez la plage d’adresses IP utilisées par les ordinateurs clients.

Avertissement

Si vous utilisez

0.0.0.0/0pour l’accès SSH, vous permettez à toutes les adresses IP d’accéder à vos instances publiques par SSH. Cette approche est acceptable pour une brève durée dans un environnement de test, mais n’est pas sécurisée pour les environnements de production. Dans un environnement de production, autorisez uniquement l’accès à vos instances à l’aide de SSH pour une adresse IP ou une plage d’adresses spécifique. -

Dans la section Règles entrantes, choisissez Ajouter une règle.

-

Définissez les valeurs suivantes pour que votre nouvelle règle entrante autorise l'accès SSH à votre instance Amazon EC2. Pour ce faire, vous pouvez vous connecter à votre instance Amazon EC2 pour installer le serveur web et d'autres utilitaires. Vous allez également vous connecter à votre instance EC2 afin de charger le contenu de votre serveur Web.

-

Type :

SSH -

Source : l'adresse IP ou la plage d'adresses IP de l'étape a ; par exemple :

203.0.113.25/32.

-

-

Choisissez Ajouter une règle.

-

Définissez les valeurs suivantes pour que votre nouvelle règle entrante autorise HTTP à accéder à votre serveur Web :

-

Type :

HTTP -

Source :

0.0.0.0/0

-

-

-

Choisissez Create security group (Créer un groupe de sécurité) pour créer le groupe de sécurité.

Notez l’ID du groupe de sécurité, car vous en aurez besoin ultérieurement dans ce didacticiel.

Créer un groupe de sécurité VPC pour une instance données privé(e)

Pour que votre instance de base de données demeure privée, créez un deuxième groupe de sécurité pour l’accès privé. Pour vous connecter aux instances de base de données privées de votre VPC, vous devez ajouter des règles entrantes à votre groupe de sécurité VPC qui autorisent le trafic à partir de votre serveur web uniquement.

Pour créer un groupe de sécurité VPC

Ouvrez la console Amazon VPC à l’adresse https://console.aws.amazon.com/vpc/

. -

Choisissez successivement VPC Dashboard (Tableau de bord VPC), Security Groups (Groupes de sécurité) et Create Security Group (Créer un groupe de sécurité).

-

Sur la page Create Security Group (Créer un groupe de sécurité), définissez les valeurs suivantes :

-

Nom du groupe de sécurité :

tutorial-db-securitygroup -

Description :

Tutorial DB Instance Security Group -

VPC : choisissez le VPC que vous avez créé précédemment, par exemple : vpc-

identifier(tutorial-vpc)

-

-

Ajoutez des règles entrantes au groupe de sécurité.

-

Dans la section Règles entrantes, choisissez Ajouter une règle.

-

Définissez les valeurs suivantes pour que votre nouvelle règle entrante autorise le trafic MySQL sur le port 3306 à partir de votre instance Amazon EC2. Dans ce cas, vous pouvez vous connecter du serveur Web à votre instance de bases de données. Pour ce faire, vous pouvez stocker et extraire les données entre votre application web et votre base de données.

-

Type :

MySQL/Aurora -

Source : identifiant du groupe de sécurité tutorial-securitygroup que vous avez créé précédemment dans ce tutoriel, par exemple : sg-9edd5cfb.

-

-

-

Choisissez Create security group (Créer un groupe de sécurité) pour créer le groupe de sécurité.

Création d’un groupe de sous-réseaux de base de données

Un groupe de sous-réseaux de base de données désigne une collection de sous-réseaux que vous créez dans un VPC et que vous spécifiez alors pour vos instances de bases de données. Un groupe de sous-réseaux de base de données vous permet de spécifier un VPC particulier lors de la création d'instances de base de données.

Pour créer un groupe de sous-réseaux de base de données

-

Identifiez les sous-réseaux privés pour votre base de données dans le VPC.

Ouvrez la console Amazon VPC à l’adresse https://console.aws.amazon.com/vpc/

. -

Choisissez VPC Dashboard (Tableau de bord du VPC), puis Subnets (Sous-réseaux).

-

Notez les ID de sous-réseau des sous-réseaux nommés tutorial-subnet-private1-us-west-2a et tutorial-subnet-private2-us-west-2b.

Vous avez besoin des ID de sous-réseau lorsque vous créez votre groupe de sous-réseau de base de données.

-

Ouvrez la console Amazon RDS à l’adresse https://console.aws.amazon.com/rds/

. Assurez-vous de vous connecter à la console Amazon RDS et non à la console Amazon VPC.

-

Dans le panneau de navigation, choisissez Subnet groups (Groupes de sous-réseaux).

-

Choisissez Create DB Subnet Group (Créer groupe de sous-réseaux de base de données).

-

Sur la page Create DB subnet group (Créer groupe de sous-réseaux de base de données), définissez ces valeurs dans Subnet group details (Détails de groupe de sous-réseaux) :

-

Nom:

tutorial-db-subnet-group -

Description :

Tutorial DB Subnet Group -

VPC : tutorial-vpc (vpc-

identifier)

-

-

Dans la section Ajouter des sous-réseaux, choisissez les zones de disponibilité et les sous-réseaux.

Pour ce tutoriel, choisissez us-west-2a et us-west-2b pour les Availability Zones (Zones de disponibilité). Pour Subnets (Sous-réseaux), choisissez les sous-réseaux privés que vous avez identifiés à l’étape précédente.

-

Choisissez Créer.

Votre nouveau groupe de sous-réseaux DB apparaît dans la liste des groupes de sous-réseaux sur la console RDS. Vous pouvez choisir le groupe de sous-réseaux DB pour afficher les détails dans le volet des détails en bas de la fenêtre. Ces détails comprennent tous les sous-réseaux employés par le groupe.

Note

Si vous avez créé ce VPC pour effectuer Didacticiel : Créer un serveur web et une instance de base de données Amazon RDS, créez l'instance de base de données en suivant les instructions fournies dans Créer une instance de base de données Amazon RDS.

Suppression du VPC

Après avoir créé le VPC et d’autres ressources pour ce didacticiel, vous pouvez les supprimer si elles ne sont plus nécessaires.

Note

Si vous avez ajouté des ressources dans le VPC que vous avez créé pour ce tutoriel, vous devrez peut-être les supprimer avant de pouvoir supprimer le VPC. Par exemple, ces ressources peuvent comprendre des instances Amazon EC2 ou des instances de base de données Amazon RDS. Pour plus d’informations, consultez Supprimer votre VPC dans le Guide de l’utilisateur Amazon VPC.

Pour supprimer un VPC et les ressources associées

-

Supprimez le groupe de sous-réseaux de base de données.

-

Ouvrez la console Amazon RDS à l’adresse https://console.aws.amazon.com/rds/

. -

Dans le panneau de navigation, choisissez Subnet groups (Groupes de sous-réseaux).

-

Sélectionnez le groupe de sous-réseaux de base de données que vous voulez supprimer, par exemple tutorial-db-subnet-group.

-

Choisissez Supprimer, puis Supprimer dans la fenêtre de confirmation.

-

-

Notez l'ID du VPC.

Ouvrez la console Amazon VPC à l’adresse https://console.aws.amazon.com/vpc/

. -

Choisissez Tableau de bord du VPC, puis VPC.

-

Dans la liste, identifiez le VPC que vous avez créé, tel que tutorial-vpc.

-

Notez le VPC ID (ID de VPC) du VPC que vous avez créé. Vous aurez besoin de l'ID de VPC dans les étapes suivantes.

-

Suppression du groupe de sécurité

Ouvrez la console Amazon VPC à l’adresse https://console.aws.amazon.com/vpc/

. -

Choisissez Tableau de bord du VPC, puis Groupes de sécurité.

-

Sélectionnez le groupe de sécurité pour l'instance de base de données Amazon RDS, par exemple tutorial-db-securitygroup.

-

Pour Actions, choisissez Delete security groups (Supprimer des groupes de sécurité), puis Delete (Supprimer) sur la page de confirmation.

-

Sur la page Groupes de sécurité, sélectionnez le groupe de sécurité pour l'instance Amazon EC2, par exemple tutorial-securitygroup.

-

Pour Actions, choisissez Delete security groups (Supprimer des groupes de sécurité), puis Delete (Supprimer) sur la page de confirmation.

-

Supprimer le VPC.

Ouvrez la console Amazon VPC à l’adresse https://console.aws.amazon.com/vpc/

. -

Choisissez Tableau de bord du VPC, puis VPC.

-

Sélectionnez le VPC que vous voulez supprimer, tel que tutorial-vpc.

-

Pour Actions, choisissez Supprimer le VPC.

La page de confirmation affiche les autres ressources associées au VPC qui seront également supprimées, y compris les sous-réseaux qui lui sont associés.

-

Sur la page de confirmation, entrez

deleteet choisissez Supprimer.