Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Gruppi di destinazione per i Network Load Balancer

Ogni gruppo target viene utilizzato per instradare le richieste a uno o più target registrati. Quando si crea un listener, si specifica un gruppo di destinazione per l'operazione predefinita. Il traffico viene inoltrato al gruppo di destinazione specificato nella regola del listener. È possibile creare diversi gruppi target per diversi tipi di richieste. Ad esempio, è possibile creare un gruppo target per le richieste generali e altri gruppi target per le richieste per i microservizi dell'applicazione. Per ulteriori informazioni, consulta Componenti di un sistema Network Load Balancer.

È possibile definire le impostazioni di controllo dello stato per il sistema di bilanciamento del carico per ciascun gruppo target. Ogni gruppo target utilizza le impostazioni di controllo dello stato predefinite, a meno che non vengano sostituite al momento della creazione del gruppo target o modificate in un secondo momento. Dopo aver specificato un gruppo target in una regola per un listener, il sistema di bilanciamento del carico monitora continuamente lo stato di tutti i target registrati con il gruppo target che si trovano in una zona di disponibilità abilitata per il sistema di bilanciamento del carico. Il sistema di bilanciamento del carico instrada le richieste ai target registrati con stato integro. Per ulteriori informazioni, consulta Controlli dello stato di salute per i gruppi target di Network Load Balancer.

Indice

Configurazione dell'instradamento

Per impostazione predefinita, un sistema di bilanciamento del carico instrada le richieste ai target utilizzando il protocollo e il numero di porta specificati al momento della creazione del gruppo target. In alternativa, è possibile sostituire la porta utilizzata per l'instradamento del traffico a un target al momento della registrazione con il gruppo target.

I gruppi di destinazione per i Network Load Balancer supportano i seguenti protocolli e porte:

-

Protocolli: TCP, TLS, UDP, TCP_UDP

-

Porte: 1-65535

Se un gruppo target è configurato con il protocollo TLS, il sistema di bilanciamento del carico stabilisce le connessioni TLS con le destinazioni utilizzando i certificati installati nelle destinazioni. Il sistema di bilanciamento del carico non convalida questi certificati. Pertanto, è possibile utilizzare certificati autofirmati o certificati scaduti. Poiché il sistema di bilanciamento del carico si trova in un cloud privato virtuale (VPC), il traffico tra il sistema di bilanciamento del carico e le destinazioni viene autenticato a livello di pacchetto, quindi non è a rischio man-in-the-middle di attacchi o spoofing anche se i certificati sulle destinazioni non sono validi.

La tabella seguente riepiloga le combinazioni supportate del protocollo di listener e le impostazioni del gruppo di destinazione.

| Protocollo del listener | Protocollo del gruppo di destinazione | Tipo di gruppo di destinazione | Protocollo controllo dello stato |

|---|---|---|---|

|

TCP |

TCP | TCP_UDP |

instance | ip |

HTTP | HTTPS | TCP |

|

TCP |

TCP |

alb |

HTTP | HTTPS |

|

TLS |

TCP | TLS |

instance | ip |

HTTP | HTTPS | TCP |

|

UDP |

UDP | TCP_UDP |

instance | ip |

HTTP | HTTPS | TCP |

|

TCP_UDP |

TCP_UDP |

instance | ip |

HTTP | HTTPS | TCP |

Target type (Tipo di destinazione)

Quando crei un gruppo target, devi specificare il tipo di target, che determina come vengono specificati i relativi oggetti target. Dopo aver creato un gruppo di destinazione, non è possibile modificarne il tipo di destinazione.

I tipi di target possibili sono i seguenti:

instance-

I target vengono specificati in base all'ID istanza.

ip-

I target vengono specificati in base all'indirizzo IP.

alb-

La destinazione è un sistema Application Load Balancer.

Quando il tipo di target è ip, è possibile specificare gli indirizzi IP da uno dei blocchi CIDR seguenti:

Importante

Non è possibile specificare indirizzi IP instradabili pubblicamente.

Tutti i blocchi CIDR consentono di registrare le seguenti destinazioni in un gruppo di destinazioni:

-

AWS risorse indirizzabili tramite indirizzo IP e porta (ad esempio database).

-

Risorse locali collegate AWS tramite AWS Direct Connect o una Site-to-Site connessione VPN.

Quando la conservazione dell'IP del client è disabilitata per i gruppi di destinazione, il sistema di bilanciamento del carico può supportare circa 55.000 connessioni al minuto per ogni combinazione di indirizzo IP del Network Load Balancer e destinazione univoca (indirizzo IP e porta). Se si superano queste connessioni, aumenta il rischio di errori di allocazione delle porte. Se si ottengono errori di allocazione di porta, aggiungere altri target al gruppo target.

Quando avvii un Network Load Balancer in un VPC condiviso (come partecipante), puoi registrare solo le destinazioni nelle sottoreti che sono state condivise con te.

Quando il tipo di destinazione è alb, è possibile registrare un singolo Application Load Balancer come destinazione. Per ulteriori informazioni, consulta Utilizzare un Application Load Balancer come destinazione di un Network Load Balancer.

I Network Load Balancer non supportano il tipo di destinazione lambda. I sistemi Application Load Balancer sono gli unici sistemi di bilanciamento del carico che supportano il tipo di destinazione lambda. Per ulteriori informazioni, consulta Lambda functions as targets nella Guida per l'utente di Application Load Balancer.

Se sono presenti microservizi nelle istanze registrate con un Network Load Balancer, non è possibile utilizzare il sistema di bilanciamento del carico per permettere la comunicazione tra di essi, a meno che tale sistema non sia connesso a Internet o le istanze non siano registrate in base all'indirizzo IP. Per ulteriori informazioni, consulta Connessioni scadute per le richieste provenienti da un target al sistema di bilanciamento del carico.

Instradamento delle richieste e indirizzi IP

Se le destinazioni vengono specificate utilizzando un ID istanza, il traffico viene instradato alle istanze utilizzando l'indirizzo IP privato primario specificato nell'interfaccia di rete primaria per l'istanza. Il sistema di bilanciamento del carico riscrive l'indirizzo IP di destinazione dal pacchetto di dati prima di inoltrarlo all'istanza di destinazione.

Se i target vengono specificati utilizzando gli indirizzi IP, è possibile instradare il traffico a un'istanza utilizzando qualsiasi indirizzo IP privato di una o più interfacce di rete. Ciò consente a più applicazioni in un'istanza di utilizzare la stessa porta. Ogni interfaccia di rete può avere il proprio gruppo di sicurezza. Il sistema di bilanciamento del carico riscrive l'indirizzo IP di destinazione prima di inoltrarlo alla destinazione.

Per ulteriori informazioni su come consentire il traffico verso le istanze, consulta Gruppi di sicurezza target.

Risorse on-premise come destinazioni

Le risorse locali collegate tramite una connessione VPN AWS Direct Connect o tramite una connessione Site-to-Site VPN possono fungere da destinazione, se il tipo di destinazione lo è. ip

Quando si utilizzano le risorse on-premise, gli indirizzi IP di tali destinazioni devono comunque provenire da uno dei seguenti blocchi CIDR:

Per ulteriori informazioni su AWS Direct Connect, consulta What is? AWS Direct Connect

Per ulteriori informazioni su AWS Site-to-Site VPN, vedi Cos'è AWS Site-to-Site VPN?

Tipo di indirizzo IP

Durante la creazione di un nuovo gruppo di destinazioni, è possibile seleziona il tipo di indirizzo IP del gruppo. In questo modo è possibile controllare la versione IP utilizzata per comunicare con le destinazioni e verificarne lo stato di integrità.

I gruppi target dei Network Load Balancer supportano i seguenti tipi di indirizzi IP:

ipv4-

Il load balancer comunica con i target utilizzando. IPv4

ipv6-

Il sistema di bilanciamento del carico comunica con i target utilizzando. IPv6

Considerazioni

-

Il sistema di bilanciamento del carico comunica con le destinazioni in base al tipo di indirizzo IP del gruppo di destinazioni. Le destinazioni di un gruppo IPv4 target devono accettare il IPv4 traffico proveniente dal sistema di bilanciamento del carico e le destinazioni di un gruppo IPv6 target devono accettare il IPv6 traffico proveniente dal sistema di bilanciamento del carico.

-

Non è possibile utilizzare un gruppo IPv6 target con un sistema di bilanciamento del

ipv4carico. -

Non è possibile utilizzare un gruppo IPv4 target con un listener UDP per un

dualstackbilanciamento del carico. -

Non è possibile registrare un Application Load Balancer con un gruppo IPv6 target.

Destinazioni registrate

Il sistema di bilanciamento del carico funge da singolo punto di contatto per i client e distribuisce il traffico in entrata tra i target registrati con stato integro. Ogni gruppo target deve avere almeno un target registrato in ciascuna zona di disponibilità abilitata per il sistema di bilanciamento del carico. È possibile registrare ogni target con uno o più gruppi target.

Se il carico di richieste per l'applicazione aumenta, puoi registrare target aggiuntivi con uno o più gruppi target al fine di gestire le richieste. Il load balancer inizia a indirizzare il traffico verso un target appena registrato non appena il processo di registrazione viene completato e il target supera il primo controllo di integrità iniziale, indipendentemente dalla soglia configurata.

Se il carico di richieste per l'applicazione diminuisce o devi eseguire la manutenzione delle destinazioni, puoi annullare la loro registrazione dai gruppi di destinazione. L'annullamento della registrazione di un target rimuove il target dal gruppo target, ma non influisce in altro modo sul target stesso. Il sistema di bilanciamento del carico arresta l'instradamento del traffico a un target non appena la sua registrazione viene annullata. Il target passa allo stato draining fino a quando non vengono completate le richieste in transito. Puoi registrare di nuovo il target con il gruppo target quando è possibile riprendere la ricezione del traffico.

Se stai eseguendo la registrazione delle destinazioni in base all'ID istanza, puoi utilizzare il sistema di bilanciamento del carico con un gruppo con dimensionamento automatico. Dopo aver collegato un gruppo di destinazioni a un gruppo con dimensionamento automatico, il dimensionamento automatico registra automaticamente le destinazioni nel gruppo di destinazioni al momento dell'avvio. Per ulteriori informazioni, consulta Collegare un sistema di bilanciamento del carico al gruppo Auto Scaling nella Amazon Auto Scaling User EC2 Guide.

Requisiti e considerazioni

-

Non puoi registrare istanze per ID di istanza se utilizzano uno dei seguenti tipi di istanza: C1,,,,,, G1 CC1 CC2, G2 CG1 CG2, CR1, M1, M2 HI1 HS1, M3 o T1.

-

Quando si registrano le destinazioni in base all'ID di istanza per un gruppo di IPv6 destinazione, alle destinazioni deve essere assegnato un indirizzo principale. IPv6 Per ulteriori informazioni, IPv6 consulta gli indirizzi nella Amazon EC2 User Guide

-

Quando si registrano le destinazioni in base all'ID dell'istanza, le istanze devono trovarsi nello stesso VPC del Network Load Balancer. Non è possibile registrare le istanze in base all'ID istanza se si trovano in un VPC collegato in peering al VPC del sistema di bilanciamento del carico (stessa regione o regione diversa). È possibile registrare queste istanze in base all'indirizzo IP.

-

Se si registra una destinazione in base all'indirizzo IP e l'indirizzo IP si trova nello stesso VPC del sistema di bilanciamento del carico, il bilanciamento del carico verifica che provenga da una subnet che può raggiungere.

-

Il sistema di bilanciamento del carico indirizza il traffico verso le destinazioni solo nelle zone di disponibilità abilitate. Le destinazioni nelle zone non abilitate non vengono utilizzate.

-

Per i gruppi target UDP e TCP_UDP, non registrate le istanze per indirizzo IP se risiedono al di fuori del VPC del sistema di bilanciamento del carico o se utilizzano uno dei seguenti tipi di istanza: C1,,,,,,, G1, G2, CC1, M1 CC2 CG1, M2 CG2 CR1, M3 o T1. HI1 HS1 Le destinazioni che risiedono all'esterno del VPC del sistema di bilanciamento del carico o che utilizzano un tipo di istanza non supportato potrebbero ricevere traffico dal sistema di bilanciamento del carico ma non essere in grado di rispondere.

Attributi dei gruppi di destinazione

È possibile configurare un gruppo target modificandone gli attributi. Per ulteriori informazioni, consulta Modifica gli attributi del gruppo target.

Di seguito sono elencati gli attributi dei gruppi di destinazione supportati. Puoi modificare questi attributi solo se il tipo di gruppo di destinazione è instance o ip. Se il tipo di gruppo di destinazione è alb, questi attributi utilizzano sempre i valori predefiniti.

deregistration_delay.timeout_seconds-

La quantità di tempo che Elastic Load Balancing attende prima di modificare lo stato di una destinazione di cui viene annullata la registrazione da

drainingaunused. L'intervallo è compreso tra 0 e 3600 secondi. Il valore predefinito è 300 secondi. deregistration_delay.connection_termination.enabled-

Indica se il sistema di bilanciamento del carico termina le connessioni alla fine del timeout di annullamento della registrazione. Il valore è

trueofalse. Per i nuovi gruppi di destinazione UDP/TCP_UDP, l'opzione predefinita ètrue. In caso contrario, l'impostazione predefinita èfalse. load_balancing.cross_zone.enabled-

Indica se è abilitato il sistema di bilanciamento del carico tra zone. Il valore è

true,falseouse_load_balancer_configuration. Il valore predefinito èuse_load_balancer_configuration. preserve_client_ip.enabled-

Indica se la conservazione dell'IP del client è abilitata. Il valore è

trueofalse. L'impostazione predefinita è disabilitata se il tipo di gruppo target è l'indirizzo IP e il protocollo del gruppo target è TCP o TLS. In caso contrario, l'impostazione predefinita è abilitata. La conservazione dell'IP client non può essere disabilitata per i gruppi di destinazione UDP e TCP_UDP. proxy_protocol_v2.enabled-

Indica se il protocollo proxy versione 2 è abilitato. Per impostazione predefinita, il protocollo proxy è disabilitato.

stickiness.enabled-

Indica se le sticky session sono abilitate. Il valore è

trueofalse. Il valore predefinito èfalse. stickiness.type-

Il tipo di persistenza. Il valore possibile è

source_ip. target_group_health.dns_failover.minimum_healthy_targets.count-

Il numero minimo di destinazioni che devono essere integre. Se il numero di destinazioni integre è inferiore a questo valore, contrassegna la zona come non integra nel DNS, in modo che il traffico venga instradato solo in zone integre. I valori possibili sono

offo un numero intero compreso tra 1 e il numero massimo di destinazioni. Quandooffil DNS fail away è disabilitato, il che significa che anche se tutte le destinazioni del gruppo target non sono integre, la zona non viene rimossa dal DNS. Il valore di default è 1. target_group_health.dns_failover.minimum_healthy_targets.percentage-

La percentuale minima di destinazioni che devono essere integre. Se la percentuale di destinazioni integre è inferiore a questo valore, contrassegna la zona come non integra nel DNS, in modo che il traffico venga instradato solo in zone integre. I valori possibili sono

offo un numero intero compreso tra 1 e 100. Quandooffil DNS fail away è disabilitato, significa che anche se tutte le destinazioni del gruppo di destinazione non sono integre, la zona non viene rimossa dal DNS. Il valore predefinito èoff. target_group_health.unhealthy_state_routing.minimum_healthy_targets.count-

Il numero minimo di destinazioni che devono essere integre. Se il numero di destinazioni integre è inferiore a questo valore, invia il traffico a tutte le destinazioni, incluse le destinazioni non integre. I valori possibili sono compresi tra 1 e il numero massimo di destinazioni. Il valore di default è 1.

target_group_health.unhealthy_state_routing.minimum_healthy_targets.percentage-

La percentuale minima di destinazioni che devono essere integre. Se la percentuale di destinazioni integre è inferiore a questo valore, invia il traffico a tutte le destinazioni, incluse le destinazioni non integre. I valori possibili sono

offo un numero intero compreso tra 1 e 100. Il valore predefinito èoff. target_health_state.unhealthy.connection_termination.enabled-

Indica se il sistema di bilanciamento del carico termina le connessioni verso destinazioni non integre. Il valore è

trueofalse. Il valore predefinito ètrue. target_health_state.unhealthy.draining_interval_seconds-

Il tempo di attesa di Elastic Load Balancing prima di modificare lo stato di un obiettivo non integro da a.

unhealthy.drainingunhealthyL'intervallo è compreso tra 0 e 360000 secondi. Il valore predefinito è 0 secondi.Nota: questo attributo può essere configurato solo quando è.

target_health_state.unhealthy.connection_termination.enabledfalse

Integrità del gruppo di destinazione

Per impostazione predefinita, un gruppo di destinazioni è considerato integro purché contenga almeno una destinazione integra. Se disponi di un parco istanze di grandi dimensioni, non è sufficiente avere una sola destinazione integra per la distribuzione del traffico. Al contrario, è possibile specificare un numero o percentuale minimi di destinazioni che devono essere integre e quali operazioni svolge il sistema di bilanciamento del carico quando le destinazioni integre scendono al di sotto della soglia specificata. Ciò migliora la disponibilità dell'applicazione.

Indice

Operazioni per lo stato di non integrità

È possibile configurare soglie di integrità per le seguenti operazioni:

-

Failover DNS: quando gli obiettivi integri in una zona scendono al di sotto della soglia, nel DNS contrassegniamo gli indirizzi IP del nodo di bilanciamento del carico relativo alla zona come non integri. Pertanto, quando i client risolvono il nome DNS del sistema di bilanciamento del carico, il traffico viene instradato solo nelle zone integre.

-

Failover di routing: quando gli obiettivi integri in una zona scendono al di sotto della soglia, il load balancer invia il traffico a tutte le destinazioni disponibili per il nodo di bilanciamento del carico, comprese le destinazioni non integre. In questo modo si aumentano le possibilità di successo di una connessione client, soprattutto quando le destinazioni non superano temporaneamente i controlli dell'integrità, e si riduce il rischio di sovraccaricare le destinazioni integre.

Requisiti e considerazioni

-

Se per un'operazione vengono specificati entrambi i tipi di soglia (numero e percentuale), il sistema di bilanciamento del carico esegue l'operazione quando viene superata una delle due soglie.

-

Se viene specificata una soglia per entrambe le operazioni, la soglia per il failover DNS dev'essere maggiore o uguale alla soglia per il failover di instradamento, in modo che il failover DNS si verifichi insieme o prima rispetto al failover di instradamento.

-

Se la soglia viene specificata in percentuale, il valore viene calcolato in modo dinamico, sulla base del numero totale di destinazioni registrato nei gruppi di destinazioni.

-

Il numero totale di destinazioni si basa sull'attivazione o meno del bilanciamento del carico tra zone. Se il bilanciamento del carico tra zone è disattivato, ogni nodo invia il traffico solo alle destinazioni nella propria zona, il che significa che le soglie vengono applicate separatamente al numero di destinazioni in ogni zona abilitata. Se il bilanciamento del carico tra zone è attivato, ogni nodo invia il traffico a tutte le destinazioni in tutte le zone abilitate, il che significa che le soglie specificate vengono applicate al numero totale di destinazioni in tutte le zone abilitate. Per ulteriori informazioni, consulta Bilanciamento del carico tra zone.

-

Quando si verifica il failover DNS, influisce su tutti i gruppi target associati al load balancer. È necessario assicurarsi di disporre di capacità sufficiente nelle zone rimanenti per gestire il traffico aggiuntivo, soprattutto se il bilanciamento del carico tra zone è disattivato.

-

Con il failover DNS, rimuoviamo gli indirizzi IP delle zone non integre dal nome host DNS del load balancer. Tuttavia, la cache DNS del client locale potrebbe contenere questi indirizzi IP fino alla scadenza del time-to-live (TTL) nel record DNS (60 secondi).

-

Con il failover DNS, se ci sono più gruppi target collegati a un Network Load Balancer e un gruppo target non è integro in una zona, si verifica il failover DNS, anche se un altro gruppo target è integro in quella zona.

-

Con il failover DNS, se tutte le zone del sistema di bilanciamento del carico sono considerate non integre, il sistema invia il traffico a tutte le zone, comprese quelle non integre.

-

Oltre alla presenza di destinazioni integre sufficienti, vi sono altri fattori che possono portare al failover DNS, come l'integrità della zona.

Esempio

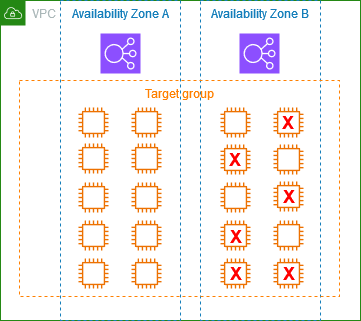

L'esempio seguente illustra come vengono applicate le impostazioni di integrità del gruppo di destinazioni.

Scenario

-

Un sistema di bilanciamento del carico che supporta le due zone di disponibilità A e B

-

Ogni zona di disponibilità contiene 10 destinazioni registrate

-

Il gruppo di destinazioni dispone delle seguenti impostazioni di integrità del gruppo di destinazioni:

Failover DNS: 50%

Failover di instradamento: 50%

-

Nella zona di disponibilità B non superano i controlli

Se il bilanciamento del carico tra zone è disattivato

-

Il nodo del sistema di bilanciamento del carico in ogni zona di disponibilità può inviare il traffico solo alle 10 destinazioni presenti nella propria zona.

-

Nella zona di disponibilità A sono presenti 10 destinazioni integre, che soddisfano la percentuale richiesta di destinazioni integre. Il sistema di bilanciamento del carico continua a distribuire il traffico nelle 10 destinazioni integre.

-

Nella zona di disponibilità B sono presenti solo 4 zone integre, che rappresentano solo il 40% delle destinazioni per il nodo del sistema di bilanciamento del carico presente in tale zona. Dato che questa percentuale è inferiore a quella di destinazioni integre richiesta, il sistema di bilanciamento del carico esegue le seguenti operazioni:

-

Failover DNS: la zona di disponibilità B viene contrassegnata come non integra nel DNS. Dato che i client non possono risolvere il nome del sistema di bilanciamento del carico per ricavare il nodo del sistema nella zona di disponibilità B e la zona di disponibilità A è integra, i client inviano le nuove connessioni alla zona di disponibilità A.

-

Failover di instradamento: quando vengono inviate nuove connessioni esplicitamente alla zona di disponibilità B, il sistema di bilanciamento del carico distribuisce il traffico a tutte le destinazioni nella zona di disponibilità B, comprese quelle non integre. In questo modo si evitano interruzioni nelle destinazioni integre rimanenti.

-

Se il bilanciamento del carico tra zone è attivato

-

Ogni nodo del sistema di bilanciamento del carico può inviare il traffico a tutte le 20 destinazioni registrate in entrambe le zone di disponibilità.

-

Sono presenti 10 destinazioni integre nella zona di disponibilità A e 4 nella zona di disponibilità B, per un totale di 14 destinazioni integre. Si tratta del 70% delle destinazioni dei nodi del sistema di bilanciamento del carico in entrambe le zone di disponibilità, una percentuale di destinazioni integre che soddisfa quella richiesta.

-

Il sistema di bilanciamento del carico distribuisce il traffico nelle 14 destinazioni integre in entrambe le zone di disponibilità.

Utilizzo del failover DNS Route 53 per il sistema di bilanciamento del carico

Se utilizzi Route 53 per il routing delle query DNS al bilanciamento del carico, puoi anche configurare il failover DNS per il load balancer utilizzando Route 53. In una configurazione di failover, Route 53 controlla l'integrità delle destinazioni del gruppo di destinazioni registrate per il sistema di bilanciamento del carico per determinare se siano disponibili. Se non sono disponibili destinazioni integre registrate per il sistema di bilanciamento del carico, o se il sistema di bilanciamento del carico stesso non è integro, Route 53 esegue il routing del traffico a un'altra risorsa disponibile, come un sistema di bilanciamento del carico integro o un sito web statico in Amazon S3.

Ad esempio, supponiamo che tu disponga di un'applicazione web per www.example.com e che desideri istanze ridondanti in esecuzione dietro due bilanciatori del carico che risiedono in regioni diverse. Desideri che il routing del traffico avvenga principalmente verso il load balancer in una regione e vuoi utilizzare il bilanciamento del carico nell'altra regione come backup durante i guasti. Se configuri un failover di DNS, puoi specificare i bilanciatori del carico principale e secondario (backup). Route 53 indirizza il traffico verso il bilanciamento del carico principale, se è disponibile, in caso contrario, al load balancer secondario.

Come funziona Value Target Health

-

Se la valutazione dello stato dell'obiettivo è impostata

Yessu un record di alias per un Network Load Balancer, Route 53 valuta lo stato della risorsa specificata dal valore.alias targetRoute 53 utilizza i controlli di integrità del gruppo target. -

Se tutti i gruppi target collegati a un Network Load Balancer sono integri, Route 53 contrassegna il record di alias come integro. Se hai configurato una soglia per un gruppo target e questo raggiunge la soglia, supera i controlli di integrità. Altrimenti, se un gruppo target contiene almeno un bersaglio sano, supera i controlli sanitari. Se i controlli sanitari vengono superati, Route 53 restituisce i record in base alla politica di routing. Se viene utilizzata una politica di routing di failover, Route 53 restituisce il record principale.

-

Se tutti i gruppi target collegati a un Network Load Balancer non sono integri, il record di alias non supera il controllo di integrità della Route 53 (fail-open). Se si utilizza assessment target health, ciò fa sì che la policy di routing di failover reindirizzi il traffico verso la risorsa secondaria.

-

Se tutti i gruppi target in un Network Load Balancer sono vuoti (nessun target), Route 53 considera il record non integro (fail-open). Se si utilizza assessment target health, ciò fa sì che la politica di routing di failover reindirizzi il traffico verso la risorsa secondaria.

Per ulteriori informazioni, consulta la sezione Utilizzo delle soglie di integrità del gruppo target del sistema di bilanciamento del carico per migliorare la disponibilità