翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

AWS アカウントまたは組織の EBS スナップショットの詳細を表示

Arun Chandapillai and Parag Nagwekar、Amazon Web Services

概要

このパターンでは、Amazon Web Services (AWS) アカウントまたは 組織の組織単位 (OU) にあるすべての Amazon Elastic Block Store (Amazon EBS) スナップショットのオンデマンドレポートを自動的に生成する方法を示します。

Amazon EBS は、Amazon Elastic Compute Cloud (Amazon EC2) のために設計された、使いやすくスケーラブルな高性能ブロックストレージサービスです。EBS ボリュームは、耐久性に優れた永続的なストレージで、EC2 インスタンスに添付することができます。EBS ボリュームをデータのプライマリストレージとして使用し、スナップショットを作成することで EBS ボリュームのポイントインタイムバックアップを作成します。AWS マネジメントコンソールまたは AWS コマンドラインインターフェイス (AWS CLI) を使用して、特定の EBS スナップショットの詳細を表示します。このパターンでは、AWS アカウントまたは OU 内のすべての EBS スナップショットに関する情報をプログラムで取得する方法を提供します。

このパターンで提供されるスクリプトを使用して、各スナップショットに関するアカウント ID、スナップショット ID、ボリューム ID とサイズ、スナップショットの作成日、インスタンス ID、説明などの情報を含むカンマ区切り値 (CSV) ファイルを生成できます。EBS スナップショットにタグが付いている場合、レポートには所有者属性とチーム属性も含まれます。

前提条件と制限

前提条件

アーキテクチャ

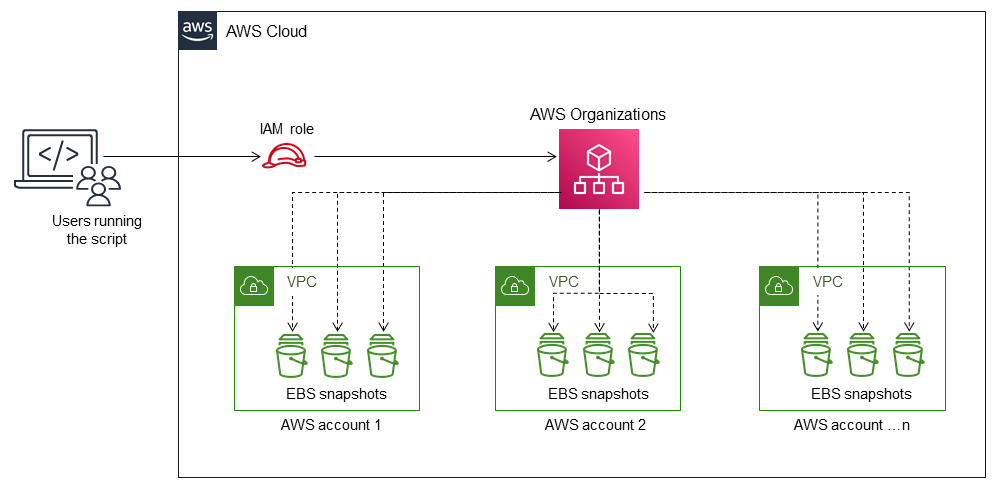

次の図表には、OU の複数の AWS アカウントに分散している EBS スナップショットのオンデマンドレポートを生成するスクリプトワークフローを示しています。

ツール

AWS サービス

「AWS コマンドラインインターフェイス (AWS CLI)」は、オープンソースのツールであり、コマンドラインシェルのコマンドを使用して AWS サービスとやり取りすることができます。

Amazon Elastic Block Store (Amazon EBS) は、EC2 インスタンスで使用するためのブロックレベルのストレージボリュームを提供します。

「AWS Identity and Access Management (IAM)」は、AWS リソースへのアクセスを安全に管理し、誰が認証され、使用する権限があるかを制御するのに役立ちます。

AWS Organizationsは、作成して一元管理している複数の AWS アカウントを組織に統合するためのアカウント管理サービスです。

コード

このパターンで使用されているサンプルアプリケーションのコードは、GitHub の aws-ebs-snapshots-awsOrganizations

エピック

| タスク | 説明 | 必要なスキル |

|---|---|---|

Python スクリプトをダウンロードします。 | GitHub リポジトリ | AWS 全般 |

| タスク | 説明 | 必要なスキル |

|---|---|---|

Python スクリプトを実行する。 | コマンドを実行します。

ここで、

| AWS 全般 |

| タスク | 説明 | 必要なスキル |

|---|---|---|

Python スクリプトを実行する。 | コマンドを実行します。

ここで、

| AWS 全般 |

関連リソース

追加情報

EBS スナップショットタイプ

Amazon EBS には、所有権とアクセスに基づいて 3 種類のスナップショットが用意されています。

Owned by you – デフォルトでは、自分が所有するスナップショットからのみボリュームを作成できます。

パブリックスナップショット – スナップショットは他のすべての AWS アカウントとパブリックに共有できます。スナップショットの権限を変更することで、指定した AWS アカウントとスナップショットを共有できます。許可を受けたユーザーは、共有するスナップショットを使用して自分の EBS ボリュームを作成できますが、元のスナップショットは影響を受けません。必要に応じて、暗号化されていないスナップショットをすべての AWS ユーザーに一般公開することもできます。暗号化されたスナップショットを公開することはできません。パブリックスナップショットは、個人データや機密データを公開する可能性があるため、重大なセキュリティリスクをもたらします。EBS スナップショットをすべての AWS アカウントと共有しないことを推薦します。DB スナップショットをコピーする方法については、AWS ドキュメントを参照してください。

プライベートスナップショット – 指定した個々の AWS アカウントとスナップショットをプライベートに共有できます。スナップショットを特定の AWS アカウントとプライベートに共有するには、AWS ドキュメントの指示 に従い、権限設定でプライベートを選択します。許可を受けたユーザーは、共有するスナップショットを使用して自分の EBS ボリュームを作成できますが、元のスナップショットは影響を受けません。

概要と手順

次のテーブルには、未使用のスナップショットを見つけて削除することで EBS ボリュームコストを削減する方法や、頻繁または高速に取得する必要のない、ほとんどアクセスされないスナップショットをアーカイブする方法など、EBS スナップショットに関する詳細情報へのリンクが記載されています。

参考情報 | 「」を参照してください |

|---|---|

スナップショット、その機能、制限事項 | |

スナップショットを作成する方法 | コンソール:スナップショットの作成 AWS CLI: スナップショット作成コマンド 例:

|

スナップショットの削除 (一般情報) | |

スナップショットを削除するには | コンソール:スナップショットを削除 AWS CLI:スナップショットの削除コマンド 例:

|

スナップショットのアーカイブ (一般情報) | Amazon EBS Snapshots Archive |

スナップショットをアーカイブするには | コンソール:スナップショットをアーカイブ AWS CLI:modify-snapshot-tierコマンド |

アーカイブされたスナップショットを取得する方法 | コンソール:アーカイブされたスナップショットの復元 AWS CLI:restore-snapshot-tier コマンド |

スナップショットの料金 |

よくある質問

最小アーカイブ期間は?

最小アーカイブ期間は 90 日です。

アーカイブされたスナップショットを復元するにはどのくらいの時間がかかりますか?

スナップショットのサイズによっては、アーカイブ階層から標準階層にアーカイブスナップショットを復元するのに最大 72 時間かかる場合があります。

アーカイブされるスナップショットは、完全なスナップショットですか。

アーカイブされるスナップショットは、常に完全なスナップショットです。

ユーザーはどのスナップショットをアーカイブできますか?

アーカイブできるのは、アカウント内で所有しているスナップショットだけです。

登録済みの Amazon マシンイメージ (AMI) ルートデバイスボリュームにあるスナップショットは、アーカイブできますか。

登録済みの AMI ルートデバイスボリュームにあるスナップショットは、アーカイブできません。

スナップショットを共有する場合のセキュリティ上の考慮事項は?

スナップショットを共有すると、スナップショットのすべてのデータに他人がアクセスできるようになります。スナップショットの共有は、委託できる人とだけ行ってください。

スナップショットを別の AWS リージョンと共有する方法は?

スナップショットは、スナップショットが作成されたリージョンに制限されます。別のリージョンとスナップショットを共有するには、そのリージョンにスナップショットをコピーして、そのコピーを共有します。

暗号化されたスナップショットの共有方法?

デフォルトの AWS 管理キーで暗号化されたスナップショットを共有することはできません。共有できるのは、カスタマーマネージド型キーを使用して暗号化されたスナップショットだけです。暗号化されたスナップショットを共有する場合は、スナップショットの暗号化に使用するカスタマーマネージド型キーも共有する必要があります。

暗号化されていないスナップショットについてはどうですか?

暗号化されていないスナップショットのみをパブリックに共有できます。