Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Wird verwendet SSL/TLS , um eine Verbindung zu einer zu verschlüsseln

Sie können Secure Socket Layer (SSL) oder Transport Layer Security (TLS) aus Ihrer Anwendung verwenden, um eine Verbindung zu einem DB-Cluster zu verschlüsseln, der mit Aurora MySQL oder Aurora PostgreSQL läuft.

Optional kann Ihre SSL/TLS Verbindung die Serveridentität überprüfen, indem das in Ihrer Datenbank installierte Serverzertifikat validiert wird. Gehen Sie wie folgt vor, um eine Überprüfung der Serveridentität vorzuschreiben:

-

Wählen Sie die Zertifizierungsstelle (Certificate Authority, CA) aus, die das DB-Serverzertifikat für Ihre Datenbank zertifiziert. Weitere Informationen zu Zertifizierungsstellen finden Sie unterZertifizierungsstellen.

-

Laden Sie ein Zertifikatspaket herunter, das verwendet werden soll, wenn Sie eine Verbindung zur Datenbank herstellen. Informationen zum Herunterladen eines Zertifikatspakets finden Sie unter Zertifikatspakete von AWS-Region.

Anmerkung

Alle Zertifikate stehen nur über SSL/TLS-Verbindungen zum Download zur Verfügung.

-

Connect Sie mithilfe des Prozesses Ihrer DB-Engine zur Implementierung von SSL/TLS Verbindungen eine Verbindung zur Datenbank her. Jede DB-Engine hat ihren eigenen Prozess für die Implementierung SSL/TLS. To learn how to implement SSL/TLS für Ihre Datenbank. Folgen Sie dem Link, der Ihrer DB-Engine entspricht:

Zertifizierungsstellen

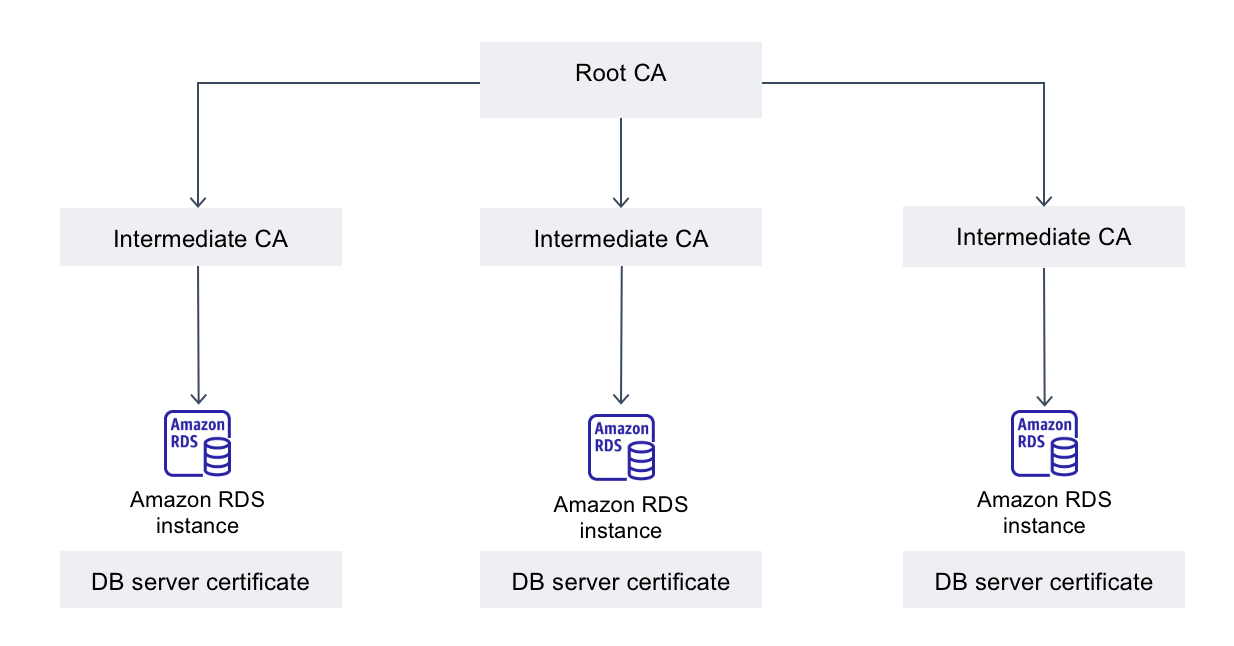

Die Zertifizierungsstelle (CA) ist das Zertifikat, das die Stamm-CA an der Spitze der Zertifikatskette identifiziert. Die CA signiert das DB-Serverzertifikat. Dies ist das Serverzertifikat, das auf jeder DB-Instance installiert ist. Das DB-Serverzertifikat identifiziert die DB-Instance als vertrauenswürdigen Server.

Amazon RDS bietet Folgendes CAs , um das DB-Serverzertifikat für eine Datenbank zu signieren.

| Zertifizierungsstelle (Certificate authority, CA) | Beschreibung | Allgemeiner Name (CN) |

|---|---|---|

|

rds-ca-rsa2048-g1 |

Verwendet in den meisten Fällen eine Zertifizierungsstelle mit einem RSA 2048-Algorithmus für private Schlüssel und SHA256 einem Signaturalgorithmus. AWS-Regionen In der AWS GovCloud (US) Regions verwendet diese Zertifizierungsstelle eine Zertifizierungsstelle mit dem RSA 2048-Algorithmus für private Schlüssel und dem Signaturalgorithmus. SHA384 Diese CA unterstützt die automatische Rotation von Serverzertifikaten. |

Amazon RDS region-identifier Root CA RSA2 048 G1 |

|

rds-ca-rsa4096-g1 |

Verwendet eine Zertifizierungsstelle mit RSA 4096-Algorithmus und Signaturalgorithmus für private Schlüssel. SHA384 Diese CA unterstützt die automatische Rotation von Serverzertifikaten. |

Amazon RDS region-identifier Root CA RSA4 096 G1 |

|

rds-ca-ecc384-g1 |

Verwendet eine Zertifizierungsstelle mit ECC 384-Algorithmus für private Schlüssel und Signaturalgorithmus. SHA384 Diese CA unterstützt die automatische Rotation von Serverzertifikaten. |

Amazon RDS region-identifier Root CA ECC384 G1 |

Diese CA-Zertifikate sind im regionalen und globalen Zertifikat-Bundle enthalten. Wenn Sie die Zertifizierungsstelle rds-ca-rsa 2048-g1, rds-ca-rsa 4096-g1 oder rds-ca-ecc 384-g1 mit einer Datenbank verwenden, verwaltet RDS das DB-Serverzertifikat in der Datenbank. RDS rotiert das DB-Serverzertifikat automatisch, bevor es abläuft.

Einstellung der CA für Ihre Datenbank

Sie können die CA für eine Datenbank einstellen, wenn Sie die folgenden Aufgaben ausführen:

-

Einen Aurora-DB-Cluster erstellen — Sie können die CA für eine DB-Instance in einem Aurora-Cluster festlegen, wenn Sie die erste DB-Instance im DB-Cluster mithilfe der AWS CLI oder RDS-API erstellen. Derzeit können Sie die CA für die DB-Instances in einem DB-Cluster nicht einstellen, wenn Sie den DB-Cluster über die RDS-Konsole erstellen. Anweisungen finden Sie unterErstellen eines Amazon Aurora-DB Clusters.

-

Eine DB-Instance ändern – Sie können die CA für eine DB-Instance in einem DB-Cluster festlegen, indem Sie sie ändern. Anweisungen finden Sie unterÄndern einer DB-Instance in einem DB-Cluster.

Anmerkung

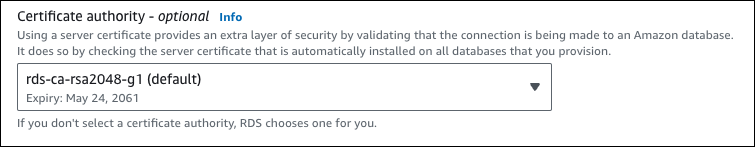

Die Standard-CA ist auf rds-ca-rsa 2048-g1 festgelegt. Sie können die Standard-CA für Sie überschreiben, AWS-Konto indem Sie den Befehl modify-certificates verwenden.

Die verfügbaren Optionen CAs hängen von der DB-Engine und der DB-Engine-Version ab. Wenn Sie die verwenden AWS Management Console, können Sie die Zertifizierungsstelle mithilfe der Einstellung Zertifizierungsstelle auswählen, wie in der folgenden Abbildung dargestellt.

In der Konsole werden nur die angezeigt CAs , die für die DB-Engine und die DB-Engine-Version verfügbar sind. Wenn Sie die verwenden AWS CLI, können Sie die CA für eine DB-Instance mit dem modify-db-instanceBefehl create-db-instanceor festlegen.

Wenn Sie den verwenden AWS CLI, können Sie mit dem Befehl describe-certificates die CAs für Ihr Konto verfügbaren Werte anzeigen. Dieser Befehl zeigt in der Ausgabe auch das Ablaufdatum für jede CA in ValidTill an. Mithilfe des Befehls können Sie herausfinden CAs , welche für eine bestimmte DB-Engine und DB-Engine-Version verfügbar sind. describe-db-engine-versions

Das folgende Beispiel zeigt die für die Standardversion der RDS for PostgreSQL DB-Engine CAs verfügbare Version.

aws rds describe-db-engine-versions --default-only --engine postgres

Ihre Ausgabe sieht Folgendem ähnlich. Die verfügbaren CAs sind unter aufgeführt. SupportedCACertificateIdentifiers Die Ausgabe zeigt auch, ob die Version der DB-Engine das Rotieren des Zertifikats ohne Neustart in SupportsCertificateRotationWithoutRestart unterstützt.

{

"DBEngineVersions": [

{

"Engine": "postgres",

"MajorEngineVersion": "13",

"EngineVersion": "13.4",

"DBParameterGroupFamily": "postgres13",

"DBEngineDescription": "PostgreSQL",

"DBEngineVersionDescription": "PostgreSQL 13.4-R1",

"ValidUpgradeTarget": [],

"SupportsLogExportsToCloudwatchLogs": false,

"SupportsReadReplica": true,

"SupportedFeatureNames": [

"Lambda"

],

"Status": "available",

"SupportsParallelQuery": false,

"SupportsGlobalDatabases": false,

"SupportsBabelfish": false,

"SupportsCertificateRotationWithoutRestart": true,

"SupportedCACertificateIdentifiers": [

"rds-ca-rsa2048-g1",

"rds-ca-ecc384-g1",

"rds-ca-rsa4096-g1"

]

}

]

}Gültigkeiten von DB-Serverzertifikaten

Die Gültigkeit des DB-Serverzertifikats hängt von der DB-Engine und der Version der DB-Engine ab. Wenn die Version der DB-Engine das Rotieren des Zertifikats ohne Neustart unterstützt, beträgt die Gültigkeit des DB-Serverzertifikats 1 Jahr. Andernfalls beträgt die Gültigkeit 3 Jahre.

Weitere Hinweise zur Rotation von DB-Serverzertifikaten finden Sie unterAutomatische Rotation von Serverzertifikaten.

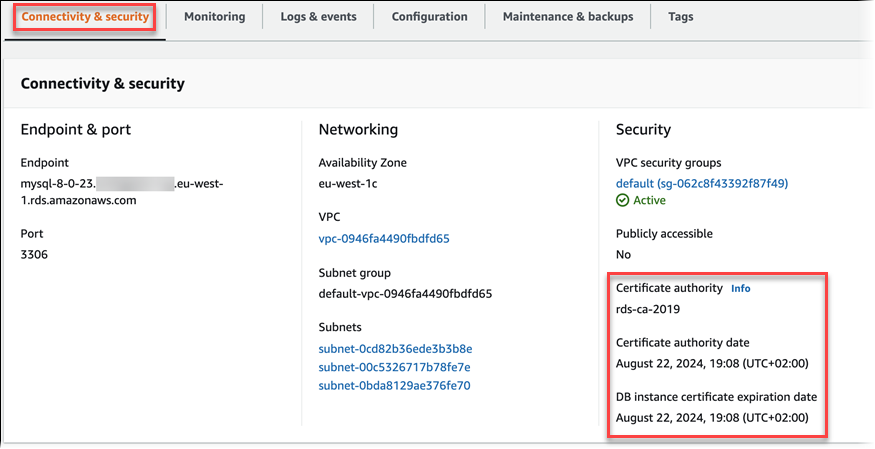

Die CA für Ihre DB-Instance anzeigen

Sie können die Details zur CA für eine Datenbank einsehen, indem Sie die Registerkarte Konnektivität und Sicherheit in der Konsole aufrufen, wie in der folgenden Abbildung dargestellt.

Wenn Sie die verwenden AWS CLI, können Sie die Details zur CA für eine DB-Instance mithilfe des describe-db-instancesBefehls anzeigen.

Zertifikatspakete für herunterladen

Wenn Sie mit SSL oder TLS eine Verbindung zu Ihrer Datenbank herstellen, benötigt die Datenbank-Instance ein Vertrauenszertifikat von Amazon RDS. Wählen Sie den entsprechenden Link in der folgenden Tabelle aus, um das Paket herunterzuladen, das dem entspricht, AWS-Region wo Sie Ihre Datenbank hosten.

Zertifikatspakete von AWS-Region

Die Zertifikatspakete für alle Regionen AWS-Regionen und GovCloud (USA) enthalten die folgenden Root-CA-Zertifikate:

-

rds-ca-rsa2048-g1 -

rds-ca-rsa4096-g1 -

rds-ca-ecc384-g1

Die rds-ca-ecc384-g1 Zertifikate rds-ca-rsa4096-g1 und sind in den folgenden Regionen nicht verfügbar:

-

Asien-Pazifik (Mumbai)

-

Asien-Pazifik (Melbourne)

-

Kanada West (Calgary)

-

Europa (Zürich)

-

Europa (Spain)

-

Israel (Tel Aviv)

Ihr Anwendungs-Truststore muss nur das Root-CA-Zertifikat registrieren.

Anmerkung

Amazon RDS Proxy and Zertifikate von AWS Certificate Manager (ACM). Wenn Sie RDS Proxy verwenden, müssen Sie keine Amazon RDS-Zertifikate herunterladen oder Anwendungen aktualisieren, die RDS-Proxy-Verbindungen verwenden. Weitere Informationen finden Sie unter TLS/SSLmit RDS Proxy verwenden.

Wenn Sie Amazon RDS-Zertifikate verwendenAurora Serverless v1, ist das Herunterladen von Amazon RDS-Zertifikaten nicht erforderlich. Weitere Informationen finden Sie unter Verwenden von TLS/SSL mit Aurora Serverless v1.

Um ein Zertifikatspaket für ein herunterzuladen AWS-Region, wählen Sie in der folgenden Tabelle den Link für AWS-Region das Zertifikat aus, das Ihre Datenbank hostet.

Den Inhalt Ihres CA-Zertifikats anzeigen

Verwenden Sie den folgenden Befehl, um den Inhalt Ihres CA-Zertifikatspakets zu überprüfen:

keytool -printcert -v -file global-bundle.pem