Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Qu'est-ce qu'Amazon Security Lake ?

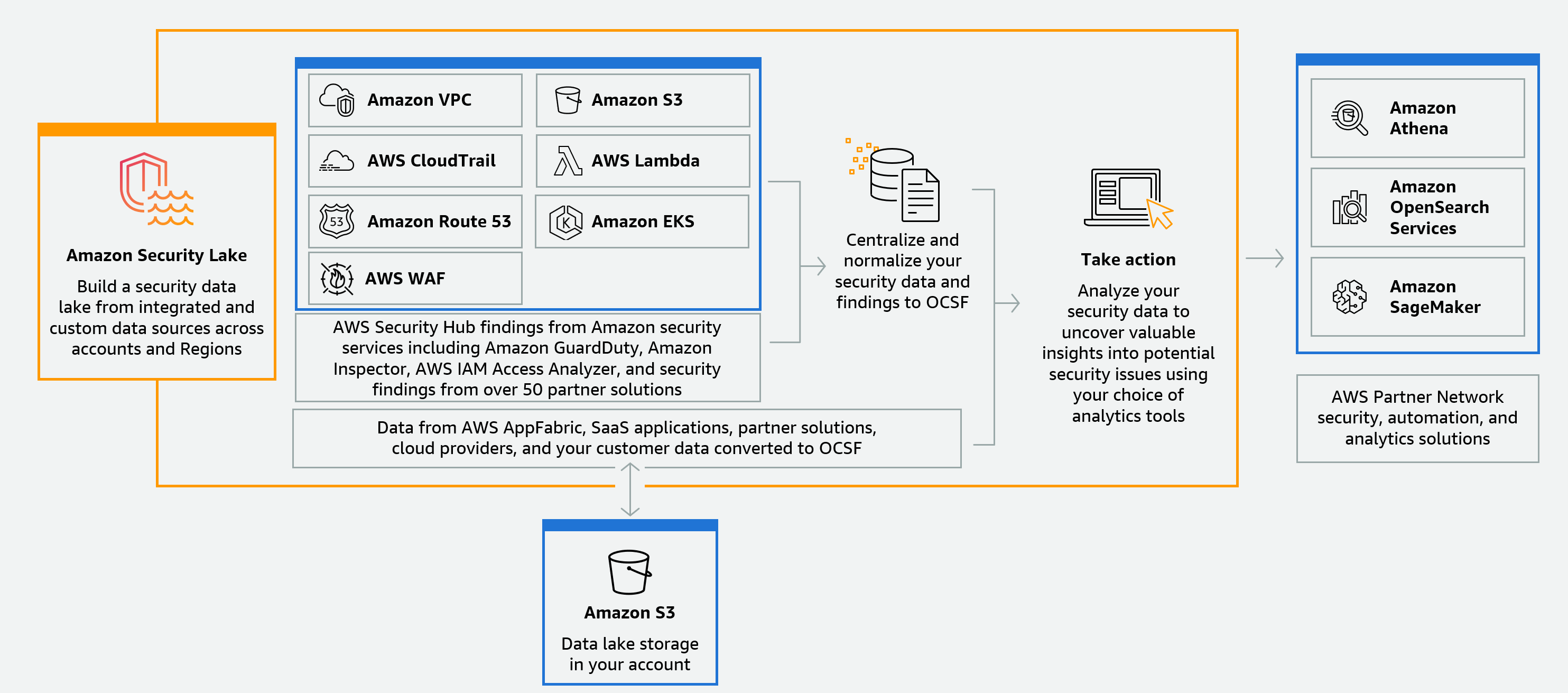

Amazon Security Lake est un service de lac de données de sécurité entièrement géré. Vous pouvez utiliser Security Lake pour centraliser automatiquement les données de sécurité provenant d' AWS environnements, de fournisseurs de SaaS, de sources sur site, de sources cloud et de sources tierces dans un lac de données spécialement conçu et stocké dans votre. Compte AWS Security Lake vous aide à analyser les données de sécurité afin que vous puissiez mieux comprendre votre posture de sécurité dans l'ensemble de l'entreprise. Avec Security Lake, vous pouvez également améliorer la protection des charges de travail, des applications et des données.

Le lac de données est soutenu par des compartiments Amazon Simple Storage Service (Amazon S3), et vous restez propriétaire de vos données.

Security Lake automatise la collecte des données relatives aux journaux et aux événements liés à la sécurité à partir de services intégrés Services AWS et tiers. Il vous aide également à gérer le cycle de vie des données grâce à des paramètres de rétention et de réplication personnalisables. Security Lake convertit les données ingérées au format Apache Parquet et en un schéma open source standard appelé Open Cybersecurity Schema Framework (OCSF). Grâce au support OCSF, Security Lake normalise et combine les données de sécurité issues d' AWS un large éventail de sources de données de sécurité d'entreprise.

Services AWS D'autres services tiers peuvent s'abonner aux données stockées dans Security Lake à des fins de réponse aux incidents et d'analyse des données de sécurité.

Présentation de Security Lake

Caractéristiques de Security Lake

Voici quelques-unes des principales méthodes utilisées par Security Lake pour vous aider à centraliser, à gérer et à vous abonner aux données des journaux et des événements liés à la sécurité.

- Agrégation des données dans votre compte

-

Security Lake crée un lac de données de sécurité spécialement conçu dans votre compte. Security Lake collecte les données des journaux et des événements à partir du cloud, sur site et de sources de données personnalisées pour tous les comptes et régions. Le lac de données est soutenu par des compartiments Amazon Simple Storage Service (Amazon S3), et vous restez propriétaire de vos données.

- Diverses sources de journaux et d'événements prises en charge

-

Security Lake collecte les journaux et les événements de sécurité provenant de sources multiples, y compris des services locaux et tiers. Services AWS Après avoir ingéré les journaux, quelle que soit leur source, vous pouvez y accéder de manière centralisée et gérer leur cycle de vie. Pour plus de détails sur les sources à partir desquelles les journaux et les événements sont collectés par Security Lake, voir Gestion des sources dans Security Lake

- Transformation et normalisation des données

-

Security Lake partitionne automatiquement les données entrantes prises en charge de manière native Services AWS et les convertit en un format Parquet efficace en termes de stockage et de requêtes. Il transforme également les données prises en charge de manière native Services AWS vers le schéma open source Open Cybersecurity Schema Framework (OCSF). Cela rend les données compatibles avec celles Services AWS d'autres fournisseurs tiers sans nécessiter de post-traitement. Dans la mesure où Security Lake normalise les données, de nombreuses solutions de sécurité peuvent utiliser ces données en parallèle.

- Plusieurs niveaux d'accès pour les abonnés

-

Les abonnés consomment les données stockées dans Security Lake. Vous pouvez choisir le niveau d'accès de l'abonné à vos données. Les abonnés ne peuvent consommer des données qu'à partir des sources et dans le Régions AWS, que vous spécifiez. Les abonnés peuvent être automatiquement avertis des nouveaux objets lorsqu'ils sont écrits dans le lac de données. Les abonnés peuvent également interroger les données du lac de données. Security Lake crée et échange automatiquement les informations d'identification nécessaires entre Security Lake et l'abonné.

- Gestion des données multicomptes et multirégions

-

Vous pouvez activer Security Lake de manière centralisée dans toutes les régions où il est disponible, et dans plusieurs d'entre elles Comptes AWS. Dans Security Lake, vous pouvez également désigner des régions cumulatives pour consolider les données des journaux de sécurité et des événements provenant de plusieurs régions. Cela peut vous aider à respecter les exigences de conformité en matière de résidence des données.

- Configurable et personnalisable

-

Security Lake est un service configurable et personnalisable. Vous pouvez spécifier les sources, les comptes et les régions pour lesquels vous souhaitez configurer la collecte de journaux. Vous pouvez également spécifier le niveau d'accès d'un abonné au lac de données.

- Gestion et optimisation du cycle de vie des données

Security Lake gère le cycle de vie de vos données à l'aide de paramètres de conservation et de coûts de stockage personnalisables grâce à une hiérarchisation automatique du stockage. Security Lake partitionne et convertit automatiquement les données de sécurité entrantes en un format Apache Parquet efficace pour le stockage et les requêtes.

Accès à Security Lake

Pour obtenir la liste des régions dans lesquelles Security Lake est actuellement disponible, consultezRégions et points de terminaison de Security Lake. Pour en savoir plus sur les régions, consultez la section Points AWS de terminaison de service dans le Références générales AWS.

Dans chaque région, vous pouvez accéder à Security Lake de l'une des manières suivantes :

- AWS Management Console

-

AWS Management Console Il s'agit d'une interface basée sur un navigateur que vous pouvez utiliser pour créer et gérer AWS des ressources. La console Security Lake permet d'accéder à votre compte et à vos ressources Security Lake. Vous pouvez effectuer la plupart des tâches de Security Lake à l'aide de la console Security Lake.

- API Security Lake

-

Pour accéder à Security Lake par programmation, utilisez l'API Security Lake et envoyez des requêtes HTTPS directement au service. Pour plus d'informations, consultez le document de référence de l'API Security Lake.

- AWS Command Line Interface (AWS CLI)

-

Avec le AWS CLI, vous pouvez émettre des commandes sur la ligne de commande de votre système pour effectuer des tâches et AWS des tâches de Security Lake. L'utilisation de la ligne de commande peut être plus rapide et plus pratique que celle de la console. Les outils de ligne de commande sont également utiles si vous souhaitez créer des scripts exécutant des tâches . Pour plus d'informations sur l'installation et l'utilisation du AWS CLI, consultez le AWS Command Line Interface.

- AWS SDKs

-

AWS fournit SDKs des bibliothèques et des exemples de code pour divers langages de programmation et plateformes, tels que Java, Go, Python, C++ et .NET. Ils SDKs fournissent un accès pratique et programmatique à Security Lake et à d'autres Services AWS. Ils gèrent également des tâches telles que la signature cryptographique des demandes, la gestion des erreurs et le renouvellement automatique des demandes. Pour plus d'informations sur l'installation et l'utilisation du AWS SDKs, voir Outils sur lesquels s'appuyer AWS

.

Services connexes

Security Lake utilise également Services AWS les autres éléments suivants :

Amazon EventBridge — Security Lake est utilisé EventBridge pour avertir les abonnés lorsque des objets sont écrits dans le lac de données.

AWS Glue— Security Lake utilise des AWS Glue robots d'exploration pour créer les AWS Glue Data Catalog tables et envoyer les données nouvellement écrites au catalogue de données. Security Lake stocke également les métadonnées de partition pour AWS Lake Formation les tables du catalogue de données.

AWS Lake Formation— Security Lake crée une table Lake Formation distincte pour chaque source qui fournit des données à Security Lake. Les tables Lake Formation contiennent des informations sur les données de chaque source, notamment des informations sur le schéma, la partition et l'emplacement des données. Les abonnés ont la possibilité de consommer des données en interrogeant les tables de Lake Formation.

AWS Lambda— Security Lake utilise les fonctions Lambda pour prendre en charge les tâches d'extraction, de transformation et de chargement (ETL) sur des données brutes et pour enregistrer des partitions pour les données sources. AWS Glue

Amazon S3 — Security Lake stocke vos données sous forme d'objets Amazon S3. Les classes de stockage et les paramètres de rétention sont basés sur les offres Amazon S3. Security Lake ne prend pas en charge Amazon S3 Select.

Amazon Simple Queue Service — Security Lake utilise Amazon SQS pour permettre le traitement piloté par les événements et gérer les notifications.

Security Lake collecte des données à partir de sources personnalisées en plus des éléments suivants Services AWS :

-

AWS CloudTrail événements de gestion et de données (S3, Lambda)

-

Journaux d'audit Amazon Elastic Kubernetes Service (Amazon EKS)

-

Journaux de requête Amazon Route 53 Resolver

-

AWS Security Hub résultats

-

Journaux de flux Amazon Virtual Private Cloud (Amazon VPC)

-

AWS WAF Journaux v2

Pour plus d'informations sur ces sources, consultezCollecte de données Services AWS depuis Security Lake. Vous pouvez consommer les objets Amazon S3 de votre lac de données de sécurité en créant un abonné capable de lire les données du schéma OCSF. Vous pouvez également interroger des données à l'aide d'Amazon Athena, d'Amazon Redshift et de services d'abonnement tiers intégrés à. AWS Glue