Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Importante

EC2Amazon-Classic ha raggiunto la fine del supporto standard il 15 agosto 2022. Per ulteriori informazioni, consulta il post sul EC2blog -Classic Networking is Retiring - Here's How to Prepare

Se utilizzi EC2 Classic (senza VPC) con AWS Elastic Beanstalk, la procedura cambia leggermente a causa delle differenze nel funzionamento dei gruppi di sicurezza. Nella EC2 versione classica, le istanze DB non possono utilizzare gruppi EC2 di sicurezza, quindi ottengono un gruppo di sicurezza DB che funziona solo con Amazon RDS.

Puoi aggiungere regole a un gruppo di sicurezza DB che consentono l'accesso in entrata dai EC2 gruppi di sicurezza. Tuttavia, non è possibile collegare un gruppo di sicurezza DB al gruppo Auto Scaling associato all'ambiente. Per evitare di creare una dipendenza tra il gruppo di sicurezza DB e il tuo ambiente, devi creare un terzo gruppo di sicurezza in Amazon EC2. Quindi, è necessario aggiungere una regola nel gruppo di sicurezza DB per concedere l'accesso in entrata al nuovo gruppo di sicurezza. Infine, è necessario assegnarlo al gruppo Auto Scaling nell'ambiente Elastic Beanstalk.

Nota

-

Se inizi con un database creato da Elastic Beanstalk e successivamente disaccoppiato da un ambiente Beanstalk, puoi saltare il primo gruppo di passaggi e continuare con i passaggi raggruppati in Creare un gruppo di sicurezza ponte.

-

Se si prevede di utilizzare il database disaccoppiato per un ambiente di produzione, verificare che il tipo di archiviazione utilizzato dal database sia adatto al carico di lavoro. Per ulteriori informazioni, consultare Archiviazione dell'istanza database e Modifica di un'istanza database nella Guida per l'utente di Amazon RDS.

Per avviare un'istanza RDS nella EC2 versione classica (senza VPC)

-

Aprire la console di gestione RDS

. -

Scegliere Crea database.

-

Continuare la procedura guidata. Prendere nota dei valori inseriti per le seguenti opzioni:

-

Master Username (Nome utente master)

-

Master Password (Password master)

-

-

Quando si raggiunge Configurare le impostazioni avanzate, per le impostazioni di Rete e sicurezza scegliere:

-

VPC:

Not in VPC. Se questa opzione non è disponibile, il tuo account potrebbe non supportare EC2-Classic oppure potresti aver scelto un tipo di istanza disponibile solo in VPC. -

Availability zone (Zona di disponibilità):

No Preference -

DB Security Group(s) (Gruppo/i di sicurezza DB):

Create new Security Group

-

-

Configurare le opzioni rimanenti e scegliere Crea database. Prendere nota dei valori inseriti per le seguenti opzioni:

-

Database Name (Nome database)

-

Database Port (Porta database)

-

In EC2 -Classic, l'istanza DB ha un gruppo di sicurezza DB anziché un gruppo di sicurezza VPC. Non è possibile collegare un gruppo di sicurezza DB all'ambiente Elastic Beanstalk. È invece necessario creare un nuovo gruppo di sicurezza, autorizzare l'accesso all'istanza database e collegarlo all'ambiente. Ci riferiremo a questo gruppo definendolo gruppo di sicurezza bridge e lo chiameremo webapp-bridge.

Per creare un gruppo di sicurezza bridge

-

Apri la EC2 console Amazon

. -

Selezionare Security Groups (Gruppi di sicurezza) in Network & Security (Rete e sicurezza) nella barra di navigazione.

-

Scegli Crea gruppo di sicurezza.

-

In Security group name (Nome gruppo di sicurezza), digitare

webapp-bridge. -

In Description (Descrizione), digitare

Provide access to DB instance from Elastic Beanstalk environment instances.. -

In VPC lasciare selezionata l'impostazione predefinita.

-

Scegli Create (Crea)

Quindi, modifica il gruppo di sicurezza associato all'istanza database per consentire il traffico in entrata dal gruppo di sicurezza bridge.

Per modificare le regole in entrata del gruppo di sicurezza per l'istanza RDS

-

Apri la console Amazon RDS

. -

Scegli Databases (Database).

-

Scegliere il nome dell'istanza database per visualizzarne i dettagli.

-

Nella sezione Connectivity (Connettività), il gruppo di sicurezza associato all'istanza database è visualizzato in Security (Sicurezza). Apri il link per visualizzare il gruppo di sicurezza nella EC2 console Amazon.

-

Nei dettagli del gruppo di sicurezza, imposta Tipo di connessione su Gruppo di EC2 sicurezza.

-

Imposta il nome del gruppo di EC2 sicurezza sul nome del gruppo di sicurezza bridge che hai creato.

-

Seleziona Authorize (Autorizza).

Successivamente, aggiungi il gruppo di sicurezza bridge all'ambiente in esecuzione. Questa procedura comporta un nuovo provisioning di tutte le istanze nell'ambiente con il gruppo di sicurezza aggiuntivo associato.

Per aggiungere un gruppo di sicurezza al tuo ambiente

-

Esegui una di queste operazioni:

-

Per aggiungere un gruppo di sicurezza tramite la console Elastic Beanstalk

Apri la console Elastic Beanstalk

e, nell'elenco Regioni, seleziona la tua. Regione AWS -

Nel pannello di navigazione selezionare Environments (Ambienti), quindi selezionare il nome dell'ambiente dall'elenco.

Nota

Se si dispone di molti ambienti, utilizzare la barra di ricerca per filtrare l'elenco degli ambienti.

Nel pannello di navigazione, seleziona Configuration (Configurazione).

-

Nella categoria di configurazione Instances (Istanze), scegliere Edit (Modifica).

-

In Gruppi EC2 di sicurezza, scegli il gruppo di sicurezza da collegare alle istanze, oltre al gruppo di sicurezza dell'istanza creato da Elastic Beanstalk.

-

Per salvare le modifiche scegli Apply (Applica) nella parte inferiore della pagina.

-

Leggere l'avviso, quindi selezionare Confirm (Conferma).

-

Per aggiungere un gruppo di sicurezza tramite un file di configurazione, utilizzare il file di esempio

securitygroup-addexisting.config.

-

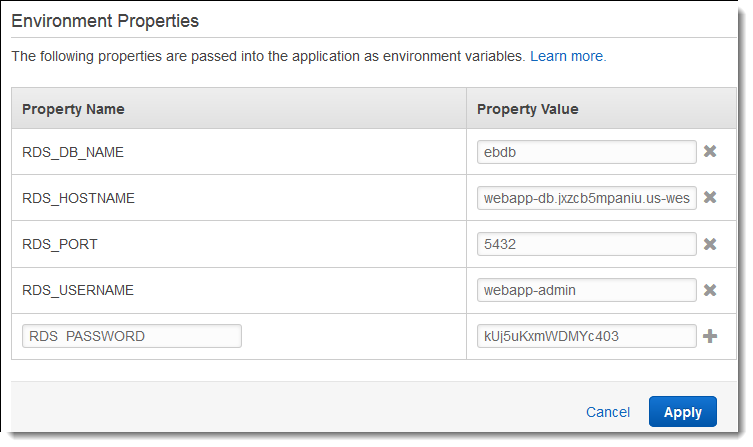

Quindi, passa le informazioni di connessione al tuo ambiente utilizzando le proprietà dell'ambiente. Quando aggiungi un'istanza database al tuo ambiente con la console Elastic Beanstalk, Elastic Beanstalk utilizza proprietà dell'ambiente, come RDS_HOSTNAME, per passare le informazioni di connessione all'applicazione. È possibile utilizzare le stesse proprietà per usare lo stesso codice dell'applicazione con le istanze database integrate e le istanze database esterne. Oppure, in alternativa, è possibile scegliere i nomi delle proprie proprietà.

Configurazione delle proprietà dell'ambiente

Apri la console Elastic Beanstalk

e, nell'elenco Regioni, seleziona la tua. Regione AWS -

Nel pannello di navigazione selezionare Environments (Ambienti), quindi selezionare il nome dell'ambiente dall'elenco.

Nota

Se si dispone di molti ambienti, utilizzare la barra di ricerca per filtrare l'elenco degli ambienti.

Nel riquadro di navigazione, seleziona Configuration (Configurazione).

-

Nella categoria di configurazione Updates, monitoring, and logging (Aggiornamenti, monitoraggio e registrazione), scegli Edit (Modifica).

-

Nella sezione Environment Properties (Proprietà ambiente), definire le variabili che l'applicazione deve leggere per formare una stringa di collegamento. Per la compatibilità con gli ambienti che dispongono di un'istanza database RDS integrata, utilizzare le seguenti operazioni:

-

RDS_DB_NAME: il DB Name (Nome DB) nella console Amazon RDS.

-

RDS_USERNAME: il Master Username (Nome utente master) che inserisci quando aggiungi il database all'ambiente.

-

RDS_PASSWORD: la Master Password (Password master) che inserisci quando aggiungi il database all'ambiente.

-

RDS_HOSTNAME: l'endpoint dell'istanza database nella console Amazon RDS.

-

RDS_PORT: la porta nella console Amazon RDS.

-

-

Seleziona Apply (Applica)

Se non hai ancora programmato la tua applicazione per leggere le proprietà dell'ambiente e creare una stringa di connessione, consultare i seguenti argomenti specifici per linguaggio per istruzioni:

-

Java con Tomcat: Connessione a un database (piattaforme Tomcat)

-

Node.js: Connessione a un database

-

Python: Connessione a un database

Infine, a seconda di quando l'applicazione legge le variabili di ambiente, potrebbe essere necessario riavviare il server delle applicazioni sulle istanze nell'ambiente.

Per riavviare i server dell'app per l'ambiente

Apri la console Elastic Beanstalk

e, nell'elenco Regioni, seleziona la tua. Regione AWS -

Nel pannello di navigazione selezionare Environments (Ambienti), quindi selezionare il nome dell'ambiente dall'elenco.

Nota

Se si dispone di molti ambienti, utilizzare la barra di ricerca per filtrare l'elenco degli ambienti.

-

Seleziona Actions (Operazioni), quindi Restart app server(s) (Riavvia server dell'applicazione).